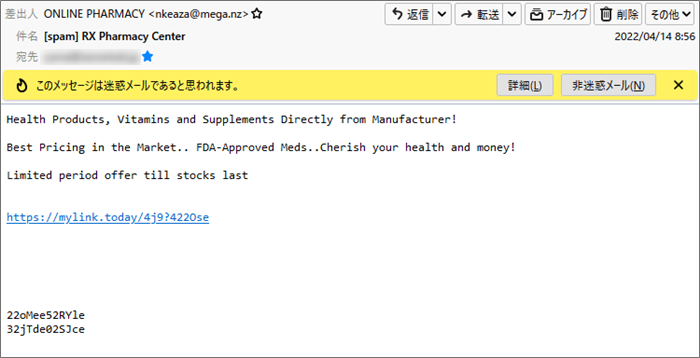

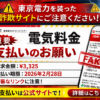

なぜMEGAを? 今回は、英文のフィッシング詐欺メールのご紹介。

どうやらこのメールは、薬局からのメールのようです。

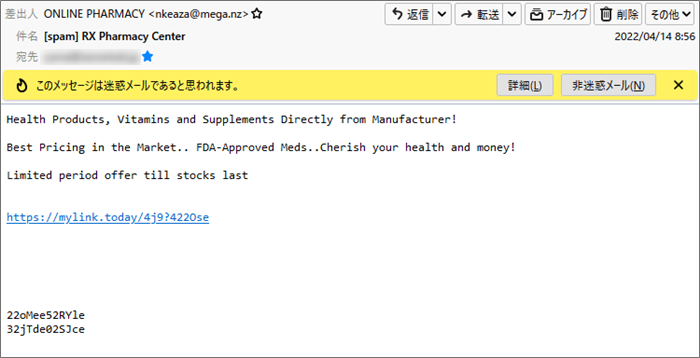

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] RX Pharmacy Center」

「RX Pharmacy Center」訳すと「RX薬局センター」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「ONLINE PHARMACY <nkeaza@mega.nz>」

「ONLINE PHARMACY」は、直訳すると「オンライン薬局」

ん? ”mega.nz”?

これ、私見覚えがあります。

このドメインはニュージーランドにある「MEGA」ってオンラインストレージの持つドメイン。

以前は「MEGAUPLOAD」って名前でした。

でも、なぜMEGAのドメインなんでしょうか?

その辺りを含め、次の項で見ていくことにしましょう。

IPアドレスの脅威レベル「高」 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<nkeaza@mega.nz>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「ITEBPJGOANBQECXYVDHWT@mega.nz>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mega.nz (static-119-110-244-212.violin.co.th [119.110.244.212])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

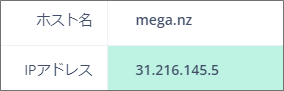

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”mega.nz”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

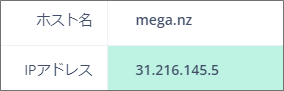

”31.216.145.5”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”119.110.244.212”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”119.110.244.212”について調べてみます。

申請者はタイの方ですね。

この方の本当のドメインは”mega.nz”ではなく”violin.co.th”ですね。

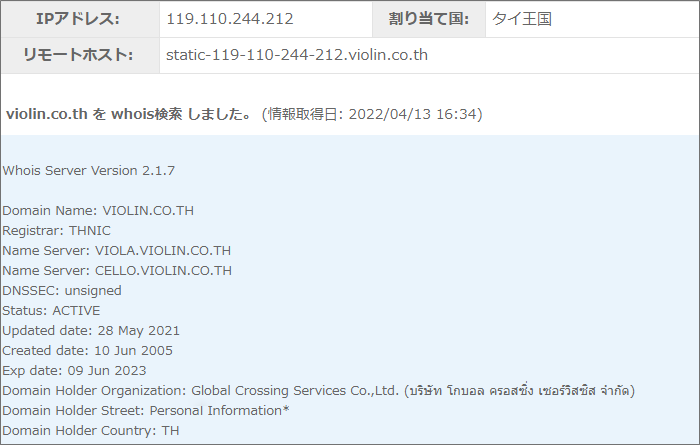

それにしてもなぜ嘘を付くんでしょうね? このIPアドレスは、差出人が利用しているメールサーバーのもの。

これを元にその割り当て地を確認してみます。

ピンが立てられたのは、タイのバンコク付近。

そして、そこに書かれているのは、脅威レベル「高」

その詳細は、サイバーアタックの攻撃元で攻撃対象:Webと攻撃対象:メール。

どうやら相当危険なIPアドレスのようですね。

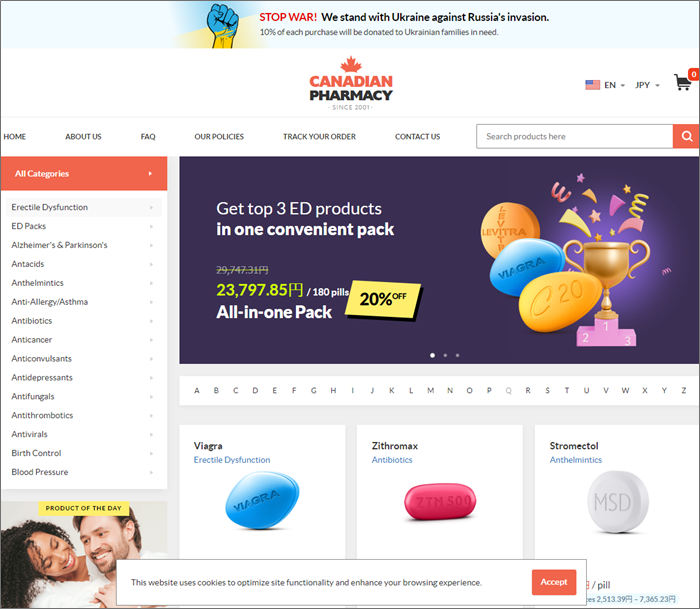

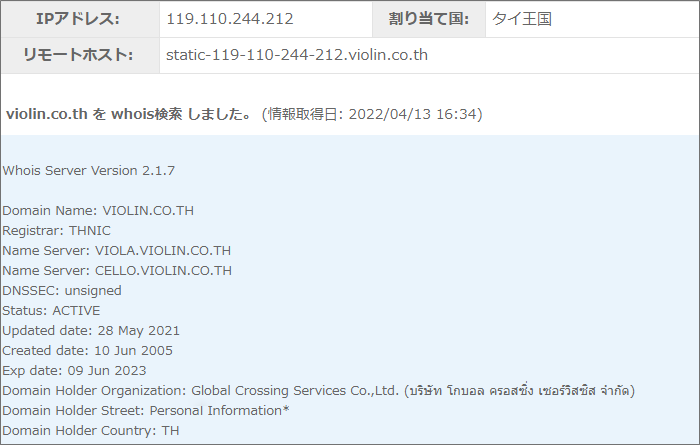

リンクが偽装されていた では引き続き本文。

翻訳してみるとこのような内容。 | メーカーから直接健康製品、ビタミン、サプリメント! 市場で最高の価格設定..FDA承認の薬..あなたの健康とお金を大切に! 在庫がなくなるまでの期間限定オファー | 普通に薬を販売しているだけではないのでしょうか?…良く分かりませんね。

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは直書きされていて、リンク先のURLがこちらです。

でも、繋いでみるとなぜかリダイレクトが行われ飛ばされたサイトのURLがこちら。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「詐欺サイト」と書かれています。

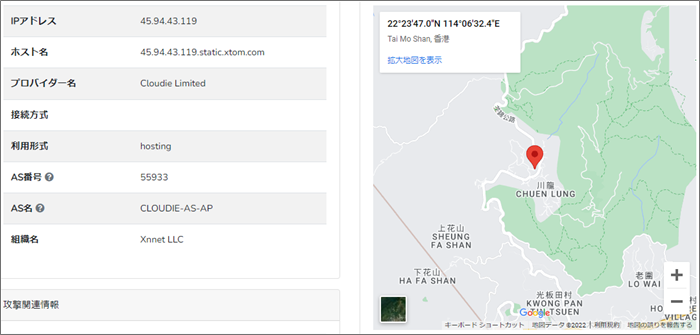

やはりこの薬屋はやばいところのようです。 このURLで使われているドメインは、サブドメインを含め”pill-stationmarket.com”

このドメインにまつわる情報を取得してみます。

詳しいことはプライム会員の会費が良く分かりませんが、持ち主は、中国浙江省の方。

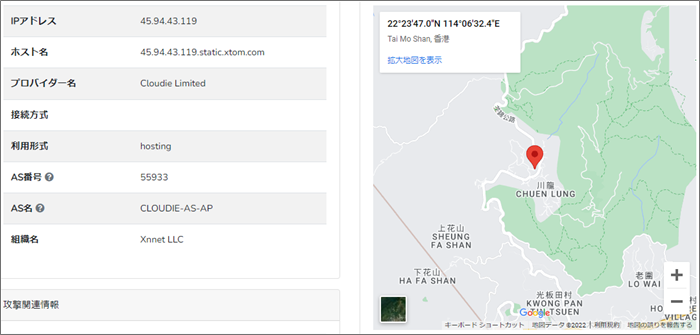

このドメインを割当てているIPアドレスは”45.94.43.119”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、今度は香港。

あのリンク先サイトは、香港に設置されたウェブサーバーで運営されているんです。 危険と言われると見に行きたくなるのが人情と言うもの。

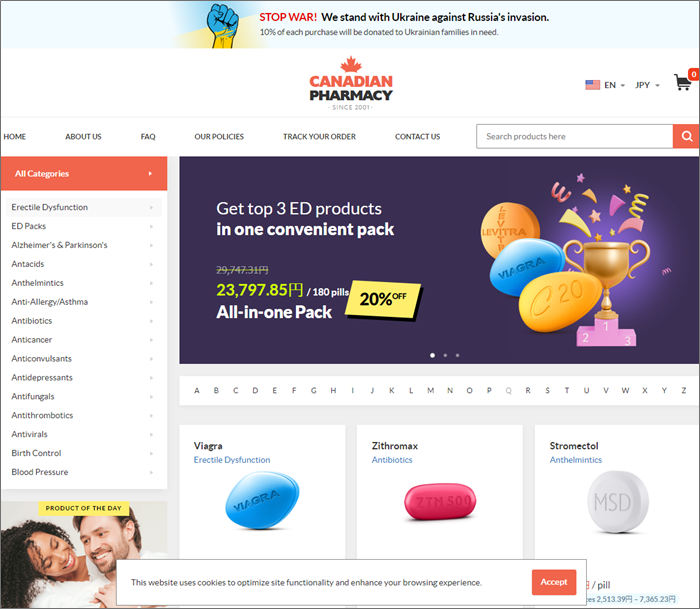

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

やはりオンライン薬局さんのようですね。

それに金額が円でも記載されています。

こちらが日本だと分かって送ってきているんですね。(;^_^A

まとめ 実は、件名や本文の内容が違うのに同じリンクの付けられた英文メールが以前から届いていました。

ただ、英文なのでエントリーするのを躊躇していましたが、今回少し時間ができたのでエントリーを

作ってみました。

しかしこのサイトではどのような詐欺が行われているのでしょうか? いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |