サーバー管理者を標的にした詐欺メール 今回は、レンタルサーバーのカゴヤジャパンさんに成りすます詐欺メールです。

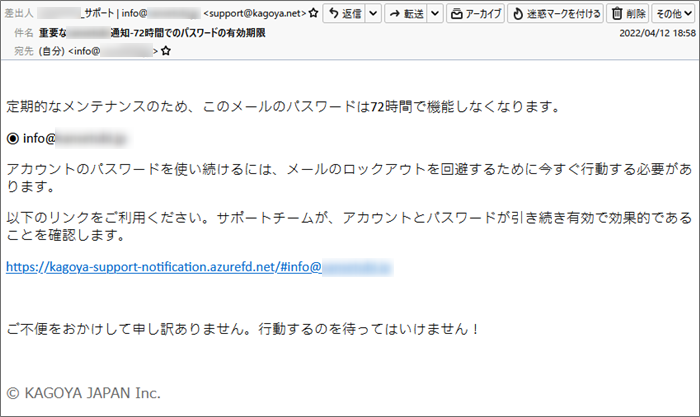

内容は、難癖付けてリンク先でサーバーの管理アカウントの情報を詐取しようとするものです。件名は

「重要な*****通知-72時間でのパスワードの有効期限」

「*****」には、うちのドメインが書かれています。

「72時間でのパスワードの有効期限」って、少々日本語がおかしい気がしますが… 差出人は

「*****_サポート | info@*****.*** <support@kagoya.net>」

ここも「*****」にはうちのドメインが書かれています。

”kagoya.net”は確かに「カゴヤジャパン」がお持ちのドメインですが、通常カゴヤさんのサポートメールは

”kagoya.com”ってドメインのはず。

だからこれはウソ!

その辺りを含め、次の項で見ていくことにしましょう。

偽装発覚! では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「Return-Path: <support@kagoya.net>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<f90a3fe7-cf5a-33a9-4edd-08447dfcbadb@kagoya.net>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from [127.0.0.1] (unknown [52.140.204.1])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

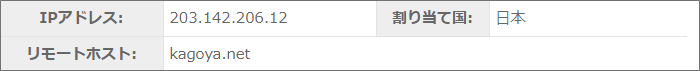

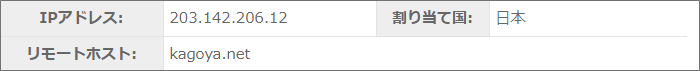

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”kagoya.net”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

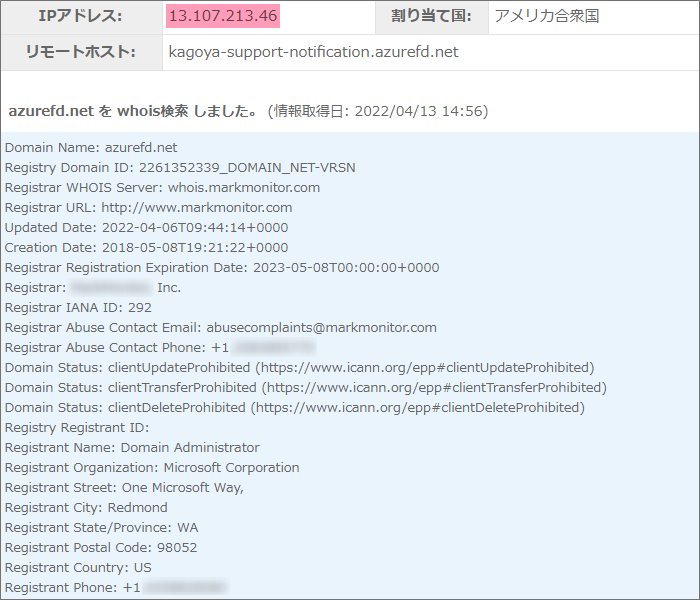

”203.142.206.12”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”52.140.204.1”ですから全く異なるので、この方はやはり

アドレス偽装。

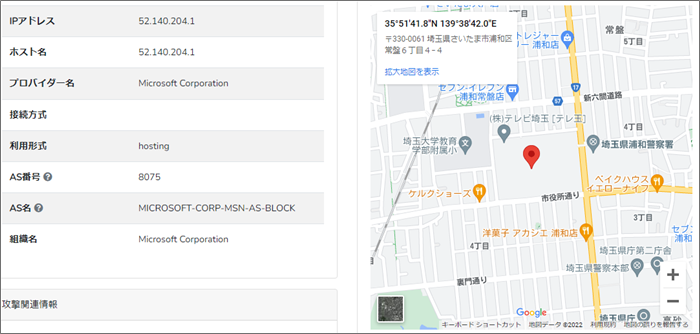

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”52.140.204.1”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、テレビ埼玉付近。

もちろんおおよその位置ですが、この辺りに設置されたメールサーバーからこのメールは

送られてきたようです。

そして利用されたプロバイダーはMicrosoft。

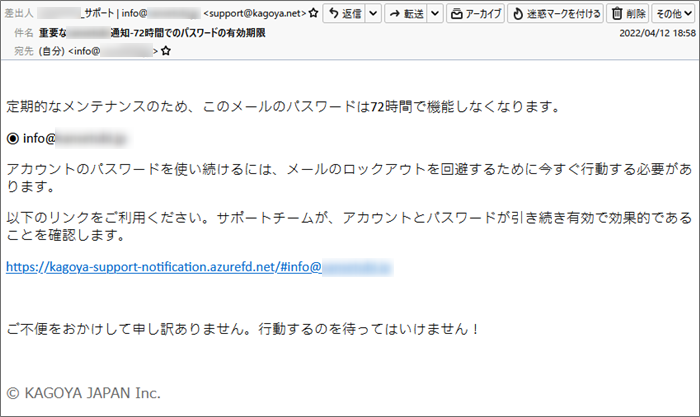

メンテするとパスワードが使えなくなるの? では引き続き本文。 | 定期的なメンテナンスのため、このメールのパスワードは72時間で機能しなくなります。 ⦿ info@*****.*** アカウントのパスワードを使い続けるには、メールのロックアウトを回避するために今すぐ行動する

必要があります。 以下のリンクをご利用ください。サポートチームが、アカウントとパスワードが引き続き有効で

効果的であることを確認します。 | 「定期的なメンテナンスのため、このメールのパスワードは72時間で機能しなくなります」

って、メンテナンスでパスワードが使えなくなるん?おかしいでしょ?? ありえません。。。

でもって、メールにもロックアウトってあるんだ…(;^_^A このメールは、詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きされていて、リンク先のURLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

まぁ、当然と言えば当然ですが、このようなサーバー管理者を狙った詐欺メールなんて相手にされていない

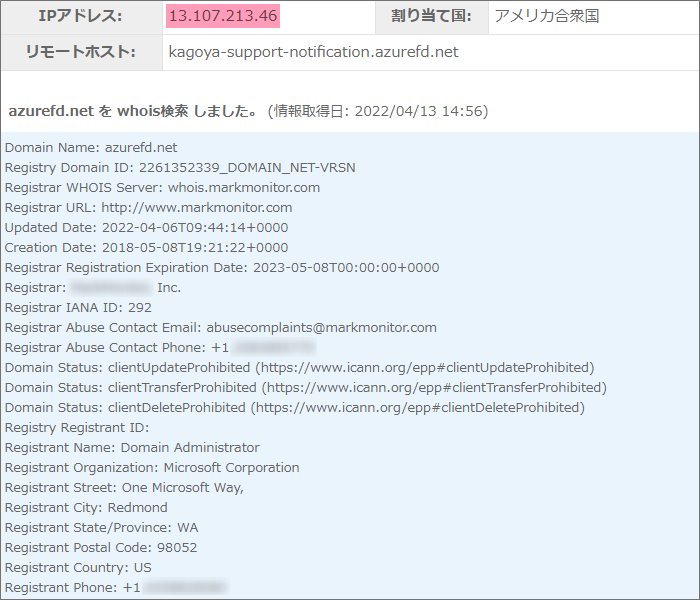

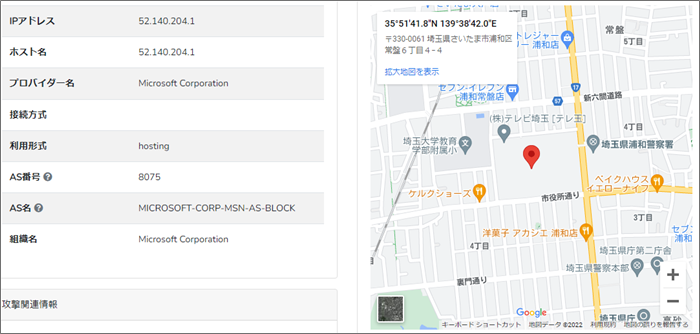

のですね。 このURLで使われているドメインは、サブドメインを含め”kagoya-support-notification.azurefd.net”

このドメインにまつわる情報を取得してみます。

またMicrosoftが出てきちゃいましたね。

どうやらこのドメインはMicrosoftの持ち物のようです。

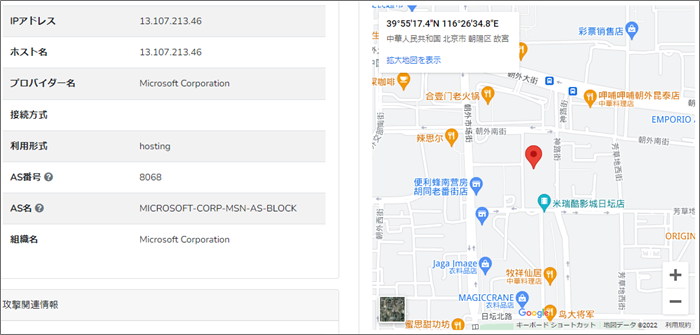

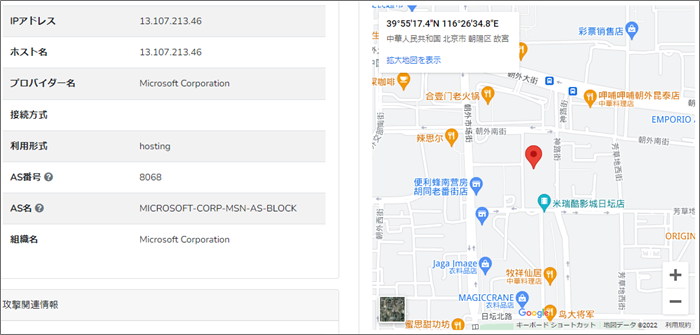

このドメインを割当てているIPアドレスは”13.107.213.46”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、中国の北京。

この付近に設置されたウェブサーバー内に詐欺サイトは構築されているようです。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

開いたのは「Activemail」ってメールサーバーのコントロールパネルのログインページ。

もちろん偽のコピーサイト。 適当なアカウントでログインしてみると、開いたのはカゴヤジャパンさんのサポートセンターQ&A。

まとめ 今回の対象は、サーバー管理者です。

サーバー管理者の方、このようなメールには要注意です! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |