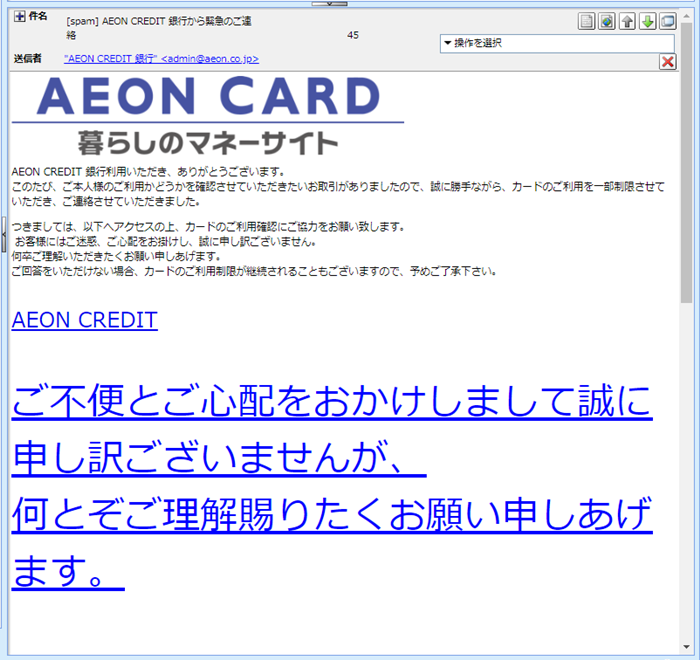

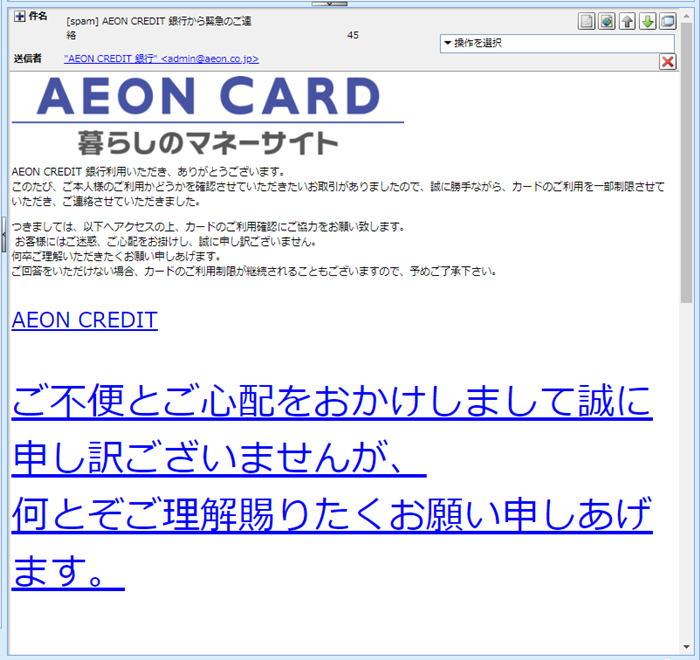

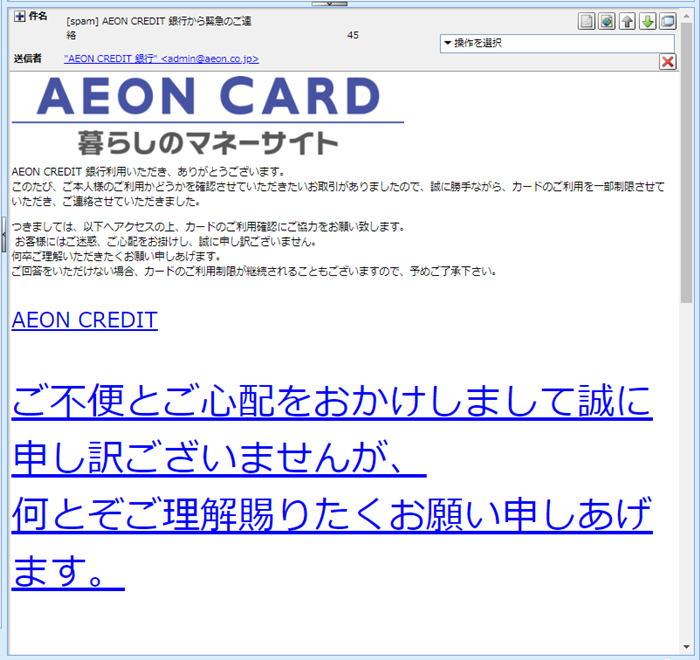

なんだこの巨大なフォントは! 今度は「AEON CREDIT」に成りすましたフィッシング詐欺メールが届きました。

なぜだかリンク部分だけ巨大なフォントのこのメール。

めちゃめちゃ違和感がありますよね。(笑)

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] AEON CREDIT 銀行から緊急のご連絡」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”AEON CREDIT 銀行” <admin@aeon.co.jp>」

”aeon.co.jp”は確かに「AEON」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

もちろんアドレス偽装 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<heo@aeon.co.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<BBD496D656BBE1D5D8FEB5DA93FD19A7@aeon.co.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from aeon.co.jp (unknown [113.229.175.12])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

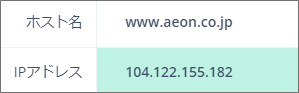

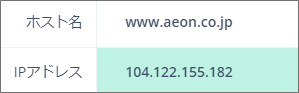

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”aeon.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”104.122.155.182”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”113.229.175.12”ですから全く異なるので、この方はやはり

アドレス偽装。

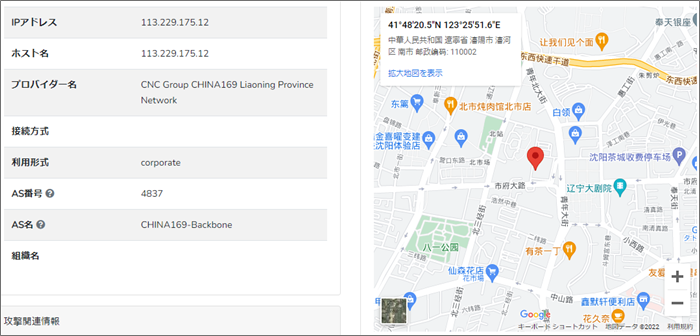

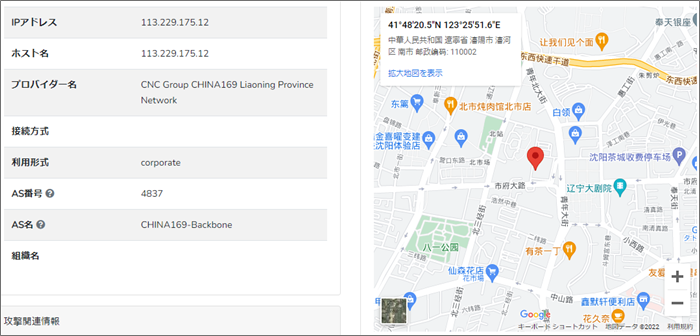

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”113.229.175.12”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、遼寧省瀋陽市瀋河区南市付近。

この辺りにあるメールサーバーからこのメールは送られてきたようです。

IPアドレスむき出しのURL では引き続き本文。 AEON CREDIT 銀行利用いただき、ありがとうございます。

このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、

誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。 つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。 | 金融機関名だけを差替えるパターンの第三者不正利用に関する連絡ですね。

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「AEON CREDIT」って書かれたところと巨大フォントの所に張られていて、

リンク先のURLがこちらです。

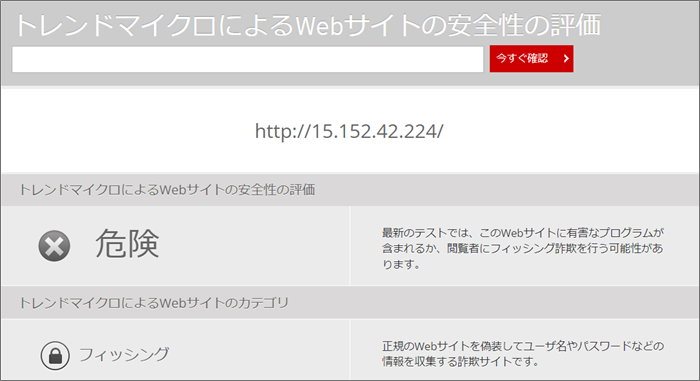

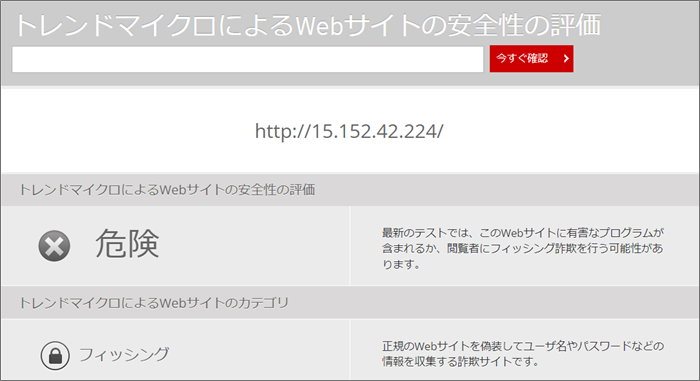

…IPアドレスむき出しですね…(;^_^A このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このむき出しのIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、大阪市北区中之島付近。

そしてプロバイダー名が「Amazon Technologies Inc.」と、アマゾンのレンタルサーバー内に

詐欺サイトは設置されているようですね。 危険と言われると見に行きたくなるのが人情と言うもの。

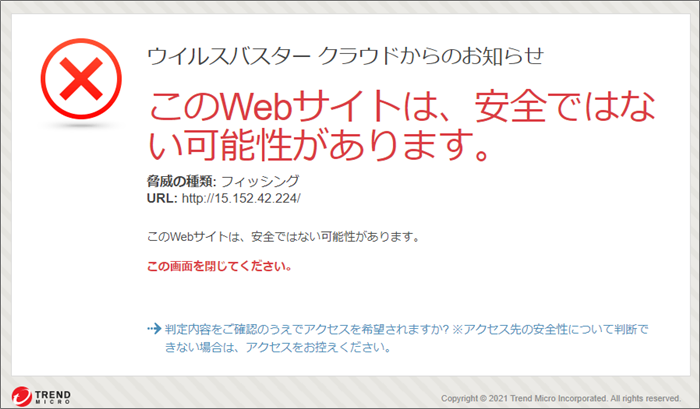

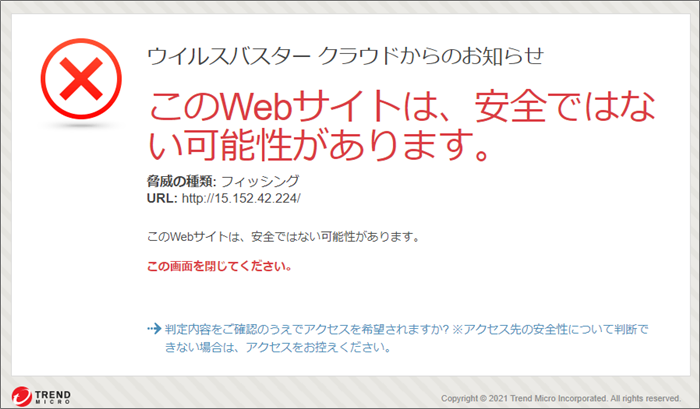

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 すぐにウイルスバスターに遮断されました。

無理やり先に進んでみると、AEON CARDのログインページを模したコピーページが開きました。

当然フィッシング詐欺サイトなので絶対にログインしたりしないでください。

まとめ むき出しのIPアドレスのウェブサイトってたまに見かけますよね。

でも、フィッシング詐欺サイトでってのはどうなんでしょう。

過ぎに身元がばれてしまうとは思わないのでしょうか? 今回のメールは、ちょっと笑っちゃいそうになるくらい巨大なフォントが使われた詐欺メール。

まあ。こんなメールに騙される人って殆どいないと思いますがいかがでしょうか?

このようなおかしなメールが多いのでくれぐれもご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |