”amazon”じゃなくて”arnazon” 今度は、アマゾンのフィッシング詐欺メール。

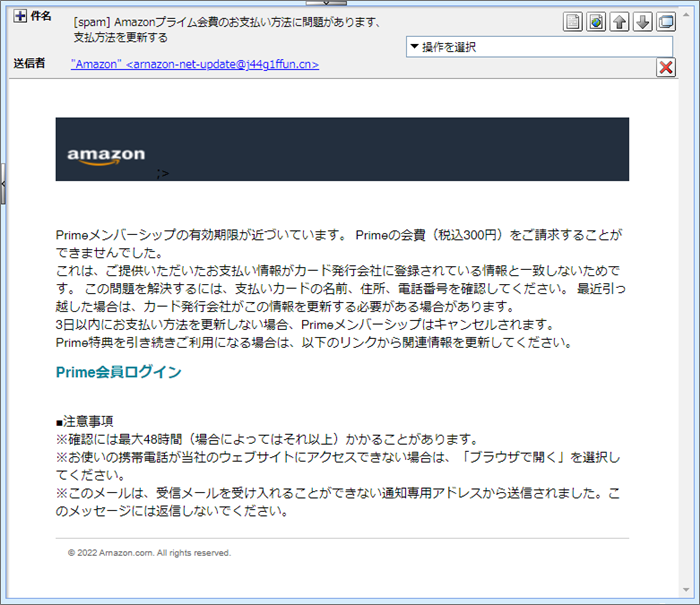

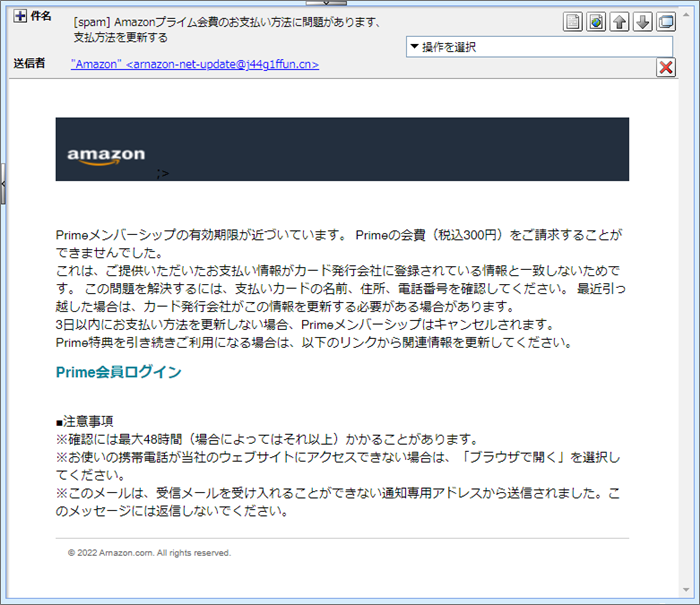

プライムの会費が引き落とせないので、リンクから会員情報を更新しろと言った内容。

でも残念ですね、プライムの会費が税込300円と書いてありますが、実際には月額500円のはず。

ウソがばれちゃいましたね(笑)

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] Amazonプライム会費のお支払い方法に問題があります、支払方法を更新する」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Amazon” <arnazon-net-update@j44g1ffun.cn>」

”amazon”じゃなくて”arnazon”似てはいますが…

「アマゾン」さんには、れっきとした”amazon.co.jp”ってドメインをお持ちです。

それなのにこのような”44g1ffun.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

詐欺師は複数人のグループ では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<arnazon-net-update@j44g1ffun.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「202204120938074171338@j44g1ffun.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from j44g1ffun.cn (vnvtztk.cn [107.155.15.14])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

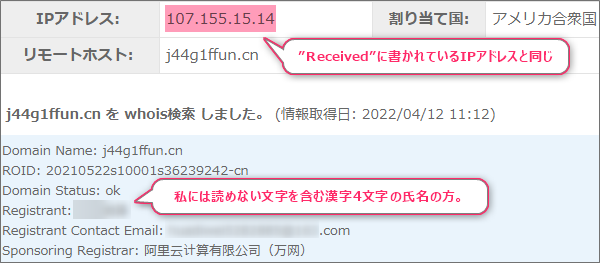

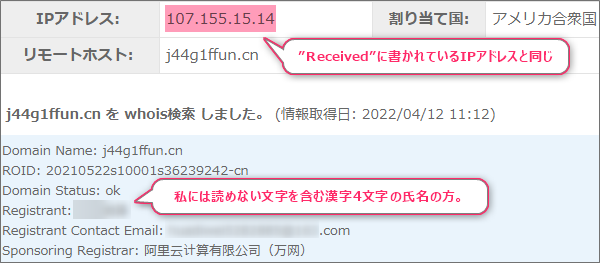

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”j44g1ffun.cn”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

このドメインの持ち主は、私には読めない文字を含む漢字4文字の氏名の方。

”107.155.15.14”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのと同じですから、この方は自身のメールアドレスを偽ることなく

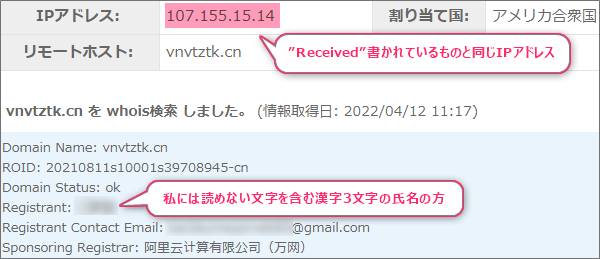

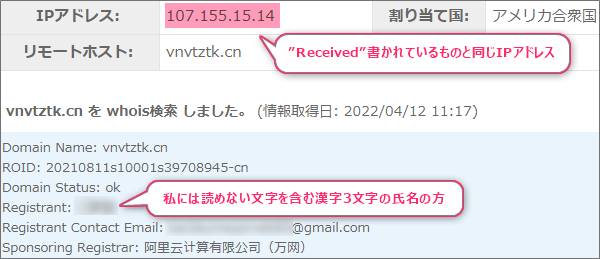

利用したようですね。 ”Received”にはIPアドレスの前に”vnvtztk.cn”ってドメインも見えていますね。

ついでだからこのドメインについても調べておきましょう。

同じ持ち主と思いきや、今度は私には読めない文字を含む漢字3文字の氏名の方。

割当てているIPアドレスは”Received”に書かれているのと同じですから、1つのIPアドレスに

複数のドメインを割当てているようです。

それに持ち主が違うので、複数人のグループで犯行を行っているのも分かりました。 ”Received”のIPアドレス”107.155.15.14”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

あっ、これって…

ピンが立てられたのは、都心の新宿辺り。

利用されているプロバイダーは「Zenlayer(上海層峰網絡科技)」って中国企業。

そう、今朝書いた別のブログエントリーで紹介した時のメールサーバーの情報と全く同じ。 『詐欺メール』「【えきねっと】確認された情報」と、来た件

これは間違いなく同一犯の仕業ですね!

詐欺サイトは一旦閉鎖中 では引き続き本文。 Primeメンバーシップの有効期限が近づいています。 Primeの会費(税込300円)を

ご請求することができませんでした。

これは、ご提供いただいたお支払い情報がカード発行会社に登録されている情報と

一致しないためです。

この問題を解決するには、支払いカードの名前、住所、電話番号を確認してください。

最近引っ越した場合は、カード発行会社がこの情報を更新する必要がある場合があります。

3日以内にお支払い方法を更新しない場合、Primeメンバーシップはキャンセルされます。

Prime特典を引き続きご利用になる場合は、以下のリンクから関連情報を更新してください。 | ここにははっきりとプライム会員の会費が税込み300円と書かれています。

現在の年会費が税込み500円なので大間違い。

2019年4月12日にプライム会員の会費が3,900円/年から4,900円/年に値上げされましたが

この値上げ前の月額利用料金も400円なのでこれも違います。 まあこのメールは、フィッシング詐欺メールなので、詐欺サイトへのリンクを押して

さえくれればそんなことどーでも良いのです。(笑)

そのリンクは「Prime会員ログイン」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

ヤバいですね、未評価です。

このような危険なサイトが無防備に放置されているのはとても危険なこと。

早速評価内容変更のリクエストを送信しておきました。 このURLで使われているドメインは、サブドメインを含め”amonzertc-asiytrz.ptayuitrn.shop”

このドメインにまつわる情報を取得してみます。

持ち主は、ご常連のアリゾナ州フェニックスにある企業。 このドメインを割当てているIPアドレスは”23.94.75.9”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、テキサス州ダラス付近。

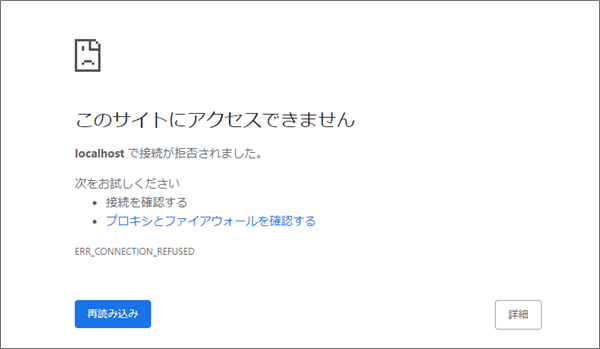

こんなところに詐欺サイトを運営するサーバーが置かれているんですね。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

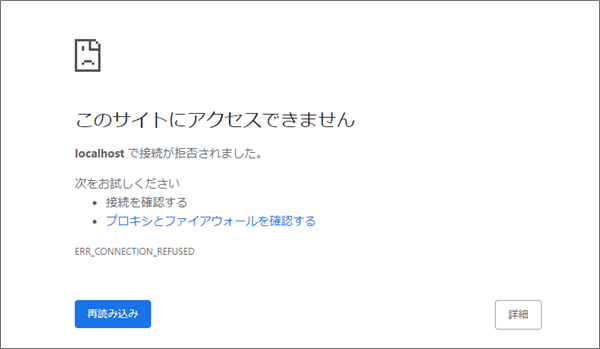

リンク切れ? 閉鎖?

いやいや、「localhost で接続が拒否されました」と書いてあるので、強制的にリダイレクトで

”http://localhost/”に接続されている様子。

ごそん時の方も多いと思いますが、”localhost”は自局。

すなわち自分の今使っているデバイスの事。

当然、デバイスにウェブサーバーなんて構築してないので「このサイトにアクセスできません」

となるわけです。

まとめ サイトは、当局に嗅ぎつけられたのか一時的に閉鎖しているようです。

でもご覧いただいたようにIPアドレスとドメインは紐づけられたままなので、いつでも

再稼働できる状態。

きっとほとぼりが冷めた頃、活動を再開させるはずですので要注意です。

とにかく、危険なのでトレンドマイクロ社も一刻も早く危険なサイトとして登録し

接続をブロックしていただきたいものです。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |