『詐欺メール』「[au ID緊急問題]」と、来た件

| auからのメールに要注意! |

※ご注意ください!

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速にをもっとうにご紹介しています。

このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません!

リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や

クレジットカードの入力させそれらの情報を詐取しようとします。

被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は

ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう

心掛けてください!

また、気が付かずにログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。 |

|

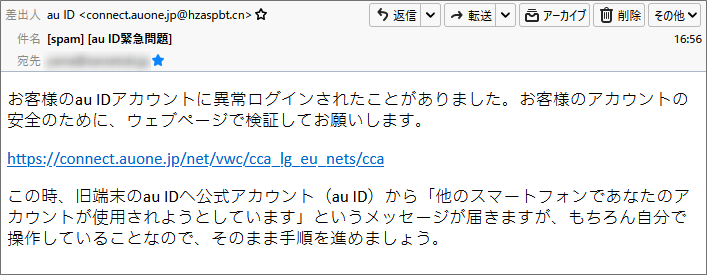

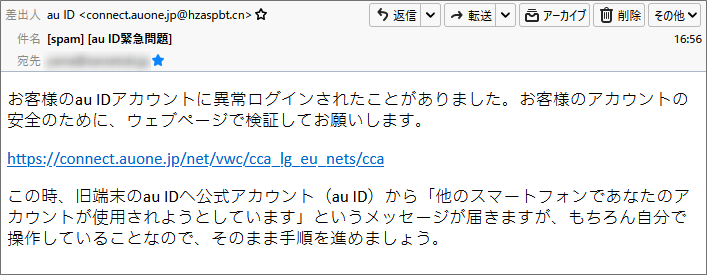

またもやauを騙る 月曜の夕暮れ時、ピンポン♪とメールチェッカーのサウンド。

開いてみるとこのようなメールが。

auに成りすまし第三者不正利用を騙ったフィッシング詐欺メールです。

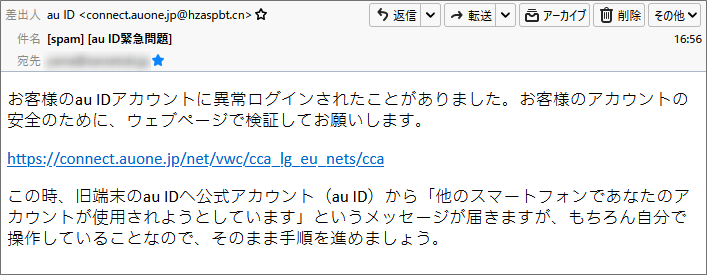

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] [au ID緊急問題]」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「au ID <connect.auone.jp@hzaspbt.cn>」

「au」さんには、れっきとした”au.com”ってドメインをお持ちです。

それなのにこのような”hzaspbt.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

メールの発信元は天安門広場東脇 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<connect.auone.jp@hzaspbt.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220411155613052371@hzaspbt.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from hzaspbt.cn (unknown [106.75.143.106])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

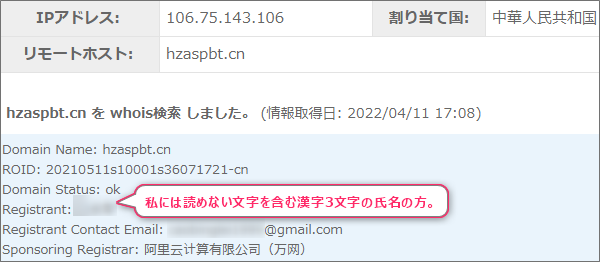

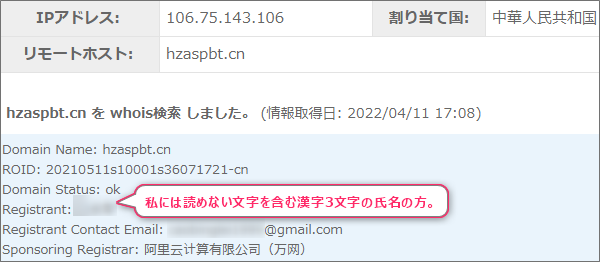

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まず”hzaspbt.cn”の情報を意取得してみました。

このドメインの持ち主は、時々見かける私には読めない文字を含む漢字3文字の氏名の方。

ドメインの管理は中国のIT企業アリババに委託されているので、この方はどの国の方は

おおかた想像つきますよね? ”Received”のIPアドレス”106.75.143.106”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、例によって北京にある天安門広場の東脇。

ここは、フィッシング詐欺メールの一大生産地。

フィッシング詐欺サイトはトロントに では引き続き本文。 お客様のau IDアカウントに異常ログインされたことがありました。

お客様のアカウントの安全のために、ウェブページで検証してお願いします。 | 短い本文です。

このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きされていますが、実はこれリンク偽装。

実際のリンク先のURLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

また未評価です。

トレンドマイクロも詐欺メールが多すぎて対処しきれていないのでしょうか?

一刻も早く危険なサイト登録していただけるよう評価内容変更のリクエストを申請して

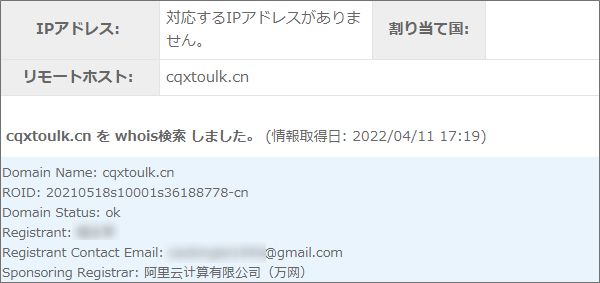

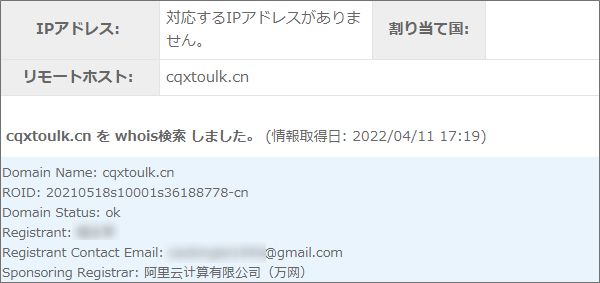

おきました。 このURLで使われているドメインは”cqxtoulk.cn”

このドメインにまつわる情報を取得してみます。

持ち主は、メールのドメインと同じ方でした。

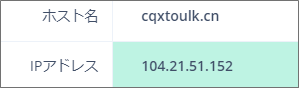

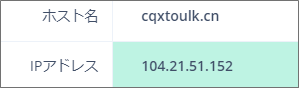

このサイトでは、割当てているIPアドレスの取得ができなかったので別のサイトで取得して

みました。

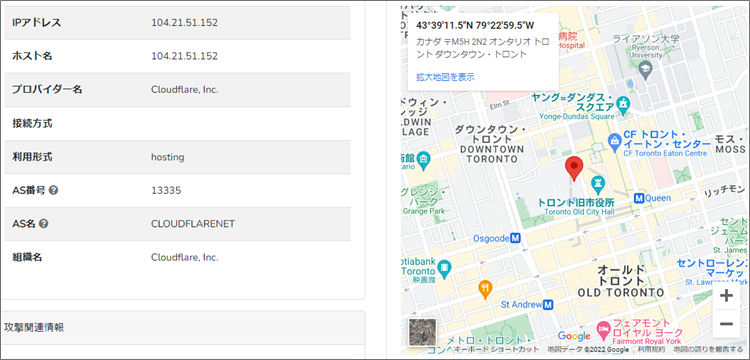

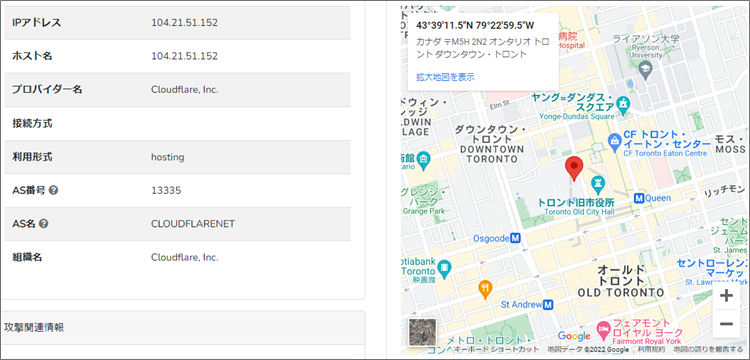

このドメインを割当てているIPアドレスは”104.21.51.152”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、カナダのトロント。

この付近に設置されたウェブサーバー内でリンク先のフィッシング詐欺サイトが運営

されているようです。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

もちろんこれはauの偽サイト。

絶対にログインしたりしないでください。

まとめ auを騙るフィッシング詐欺メールが多発しております。

auから届くメールには要注意です! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)