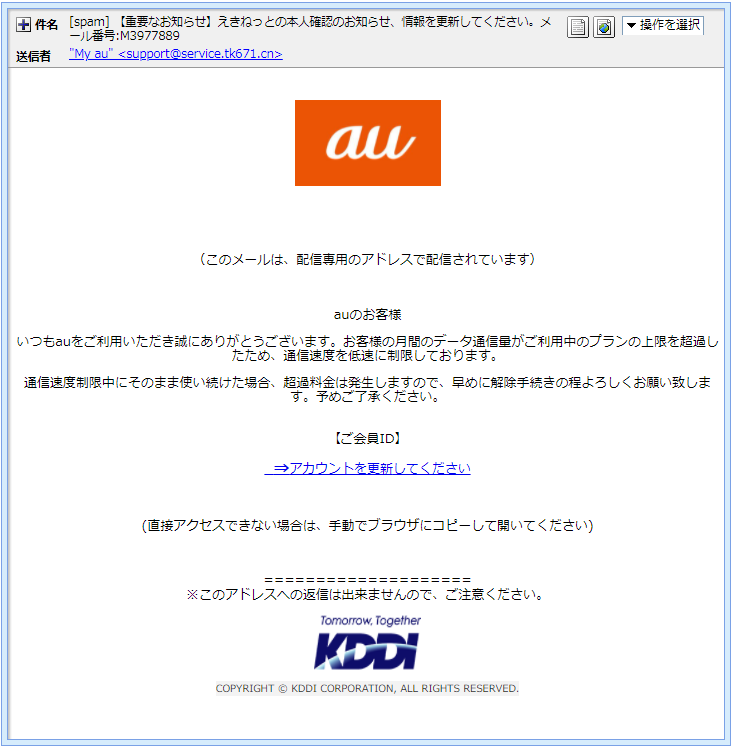

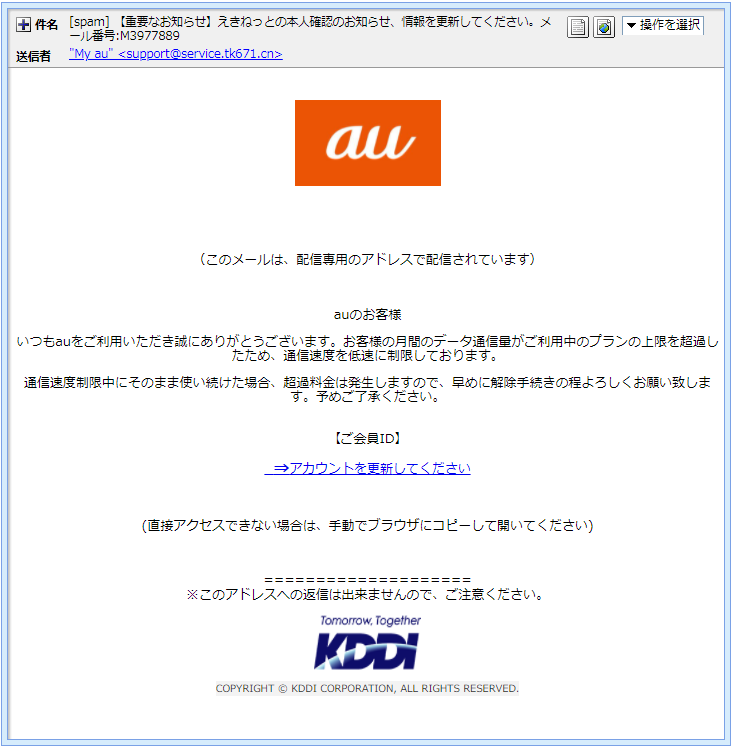

件名と本文がリンクしない 件名と本文愛用が全く結びつかないとんだバカげたメールが届きました。

見てやってください、件名は確かに「えきねっと」と書いてあるのに、差出人は「My au」と

記載されていて、そして本文はau…(;’∀’)

分かって作ってるのかそれとも分からず作っているのか…

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要なお知らせ】えきねっとの本人確認のお知らせ、情報を更新してください。メール番号:M3977889」

メール番号は、このメールに信憑性を持たせるために付けられた適当な連番。

でも件名と差出人がバラバラではね…

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”My au” <support@service.tk671.cn>」

「au」さんには、れっきとした”au.com”ってドメインをお持ちです。

それなのにこのような”service.tk671.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

とは言え、このメールアドレスだって偽装されているかも知れないので眉唾ものです。

その辺りも含め、次項で解説していきます。

メールアドレス偽装疑惑 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<support@service.tk671.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220404174818884767@service.tk671.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from service.tk671.cn (unknown [107.174.245.26])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”service.tk671.cn”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”107.173.189.38”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”107.174.245.26”ですから全く異なるので、この方はやはり

アドレス偽装。

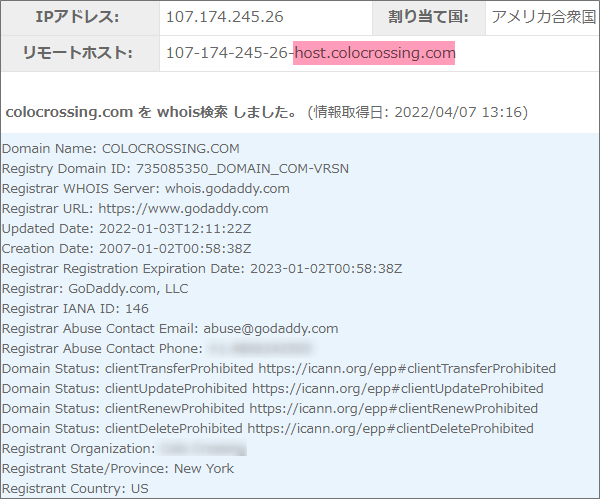

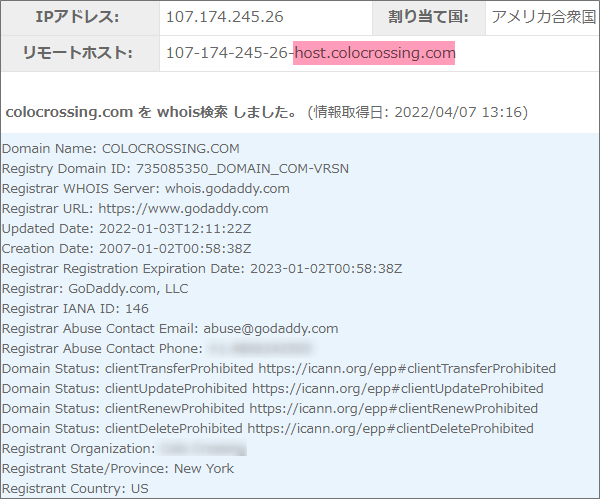

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”107.174.245.26”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその情報と割り当て地を確認してみます。

このIPアドレスには”host.colocrossing.com”ってドメインが割り当てられているようですね。

このドメインは、アメリカのプロバイダー「ColoCrossing」の持ち物ですから、差出人はその

ユーザーのようですね。 次にこのIPアドレスの割り当て地。

ピンが立てられたのは、ワシントン州タックウィラ付近。

この付近にあるメールサーバーを差出人は利用したようです。

クラウドフレアに遮断された では引き続き本文。 | auのお客様 いつもauをご利用いただき誠にありがとうございます。

お客様の月間のデータ通信量がご利用中のプランの上限を超過したため、

通信速度を低速に制限しております。 通信速度制限中にそのまま使い続けた場合、超過料金は発生しますので、

早めに解除手続きの程よろしくお願い致します。予めご了承ください。 【ご会員ID】

⇒アカウントを更新してください | この本文は「au」のフィッシング詐欺メールの際にご紹介したものと全く同じ。

言い換えれば、この差出人は少なくとも「えきねっと」も「au」など複数のフィッシング

詐欺メールを操っているようです。 今までのメールは「【ご会員ID】」と書かれた後にこちらのメールアドレスが会員ID

として記載されていましたが、今回の差出人はそれを貼り付けるのを忘れてしまった

ようですね。(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「⇒アカウントを更新してください」って書かれたところに張られていて

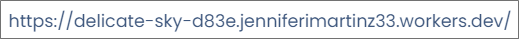

リンク先のURLがこちらです。

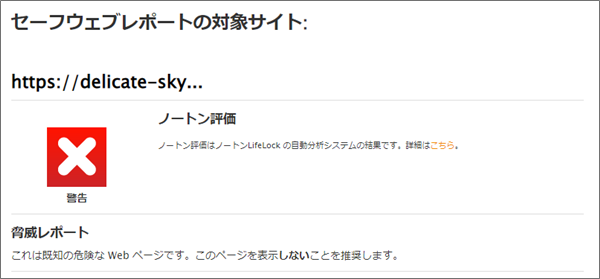

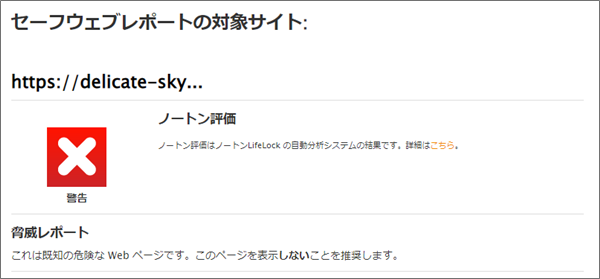

えきねっとにもauにも全くかすらないURLですね。(;^_^A このサイトの危険性をノートンの「セーフウェブレポート」で確認してみます。

このように既に危険サイトと認識されていますね。 このURLで使われているドメインは、サブドメインを含め”delicate-sky-d83e.jenniferimartinz33.workers.dev”

このドメインにまつわる情報を取得してみます。

殆どがプライバシー保護でマスクされてさっぱり分かりません。

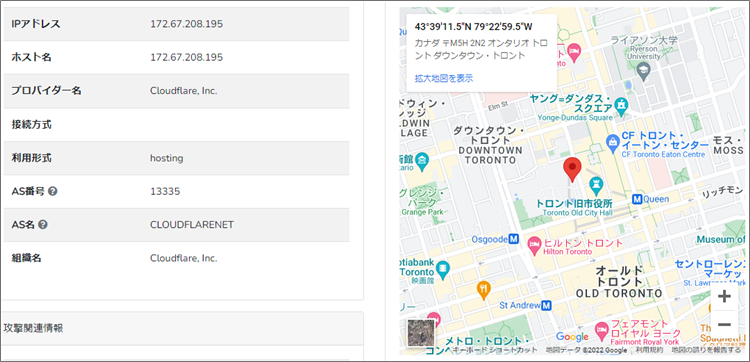

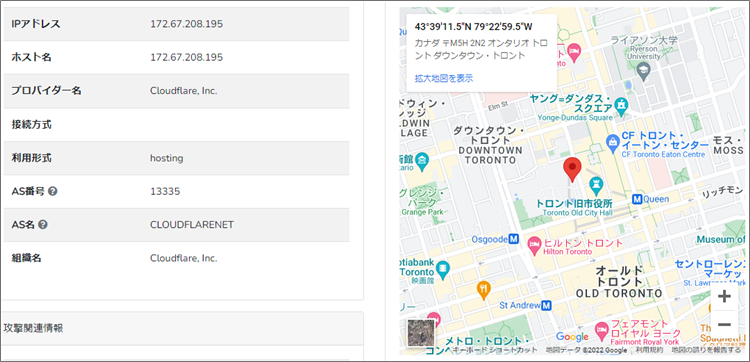

割り当てているIPアドレス以外に唯一分かるのは、持ち主はカナダの方と言うことくらい。 このドメインを割当てているIPアドレスは”172.67.208.195”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、カナダのトロント付近。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

開いたのはアメリカのセキュリティー企業「Cloudflare(クラウドフレア)」が発する

セキュリティー警告メッセージ。

最上段の赤文字には、翻訳するとこのように書かれています。

「フィッシング詐欺の疑いのあるサイトが先にあります!

このリンクにはフィッシングのフラグが付けられています。避けることをお勧めします。」 ってなわけで、これ以上の深追いは危険なようなので今回の調査はこれにて終了。

まとめ このような低能でちゃらんぽらんなフィッシング詐欺メール、誰も騙せないでしょうね。

でも、中には巧妙なものもあるので気を抜くことはできません。

メールのリンクはくれぐれも開かぬようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |