”etc.jp”は別の企業さんのもの 今朝はETC利用照会サービスさんを騙ったものが多くありました。

その中で、こちらのものは初めての内容かもしれません。

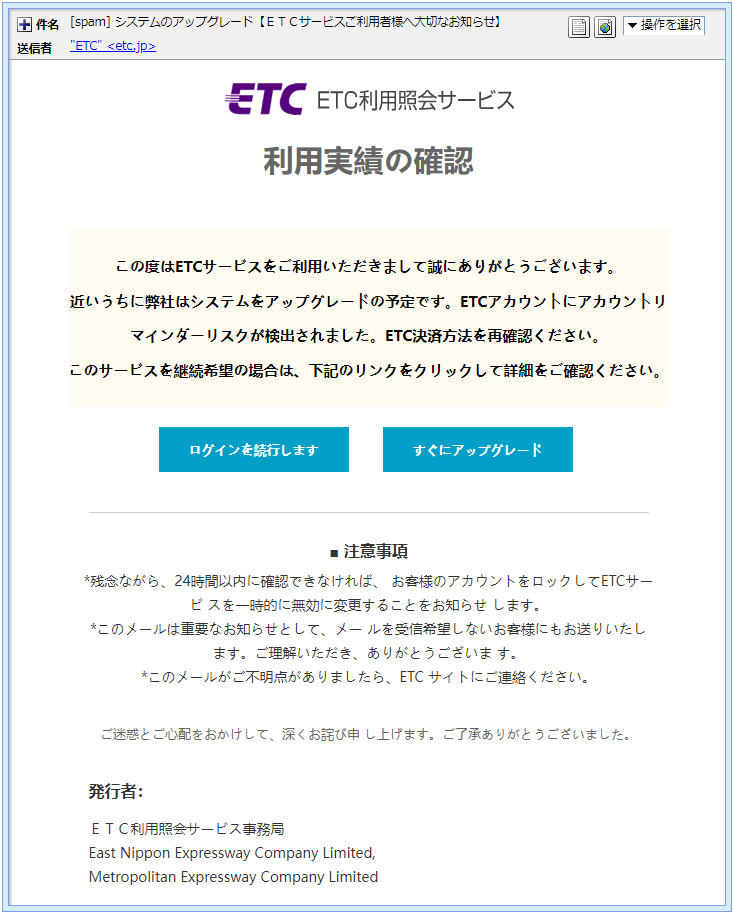

アカウントリマインダーリスクが検出されたとかで決済方法をリンクを辿って再確認しろと

行った内容のものです。

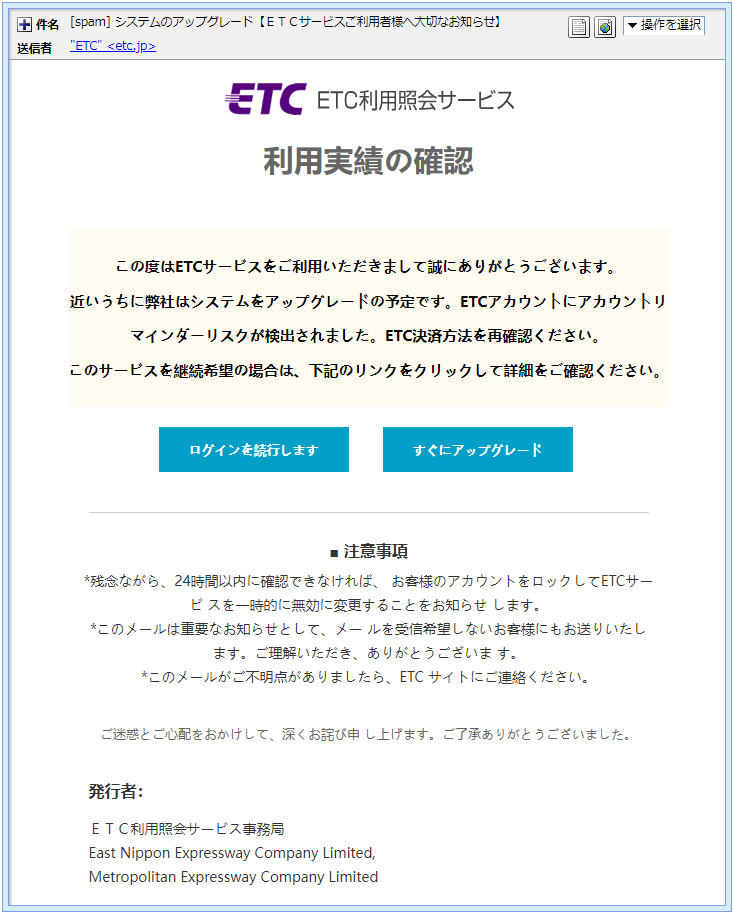

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] システムのアップグレード【ETCサービスご利用者様へ大切なお知らせ】」

この件名だけだと、システムアップグレードの報告だけのような感じで本文と乖離があります。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”ETC” <etc.jp>」

こんな不親切な書き方ってありますか?

少なくとも「ETC利用照会サービス事務局」と書きましょうよ!

それにETC利用照会サービスさんの正規ドメインは”etc.jp”じゃなくて”etc-meisai.jp”

調べてみると”etc.jp”は別の企業さんのものです。

ちゃんと確認してから偽装した方が良いですよ!(笑)

ですからこのメールアドレスは偽装されているものと思われます。

その辺りも含め、次項で調べてみましょう。

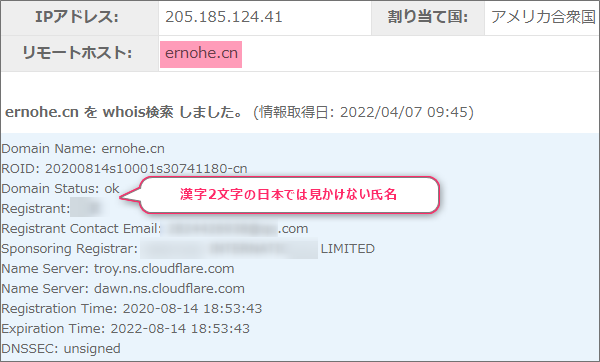

マッカラン空港脇から発信 では、このメールのヘッダーソースを確認し調査してみます。

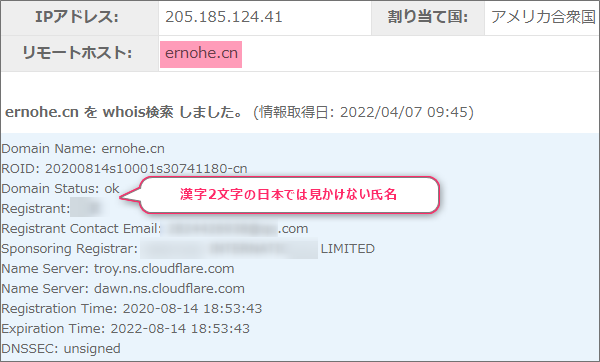

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<account-japan@ernohe.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

やっぱり中国のドメインですか… | | Message-ID:「<14382ECE77162AE9D6538F277233615B@znmaqfzku>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mail.ernohe.cn (ernohe.cn [205.185.124.41])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”etc.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”210.188.201.15”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”205.185.124.41”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”205.185.124.41”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその情報と割り当て地を確認してみます。

リモートホストに”ernohe.cn“と書かれているので、やはり差出人の本当のメールアドレスの

ドメインはこれが正解。

持ち主は、日本では見かけない漢字2文字の氏名の方です。 次に割り当て地。

ピンが立てられたのは、ネバダ州のマッカラン空港辺り。

ここって「1個前のブログエントリー」で詐欺サイトの位置を特定したときにも出てきた場所

でしたね。

もしかして同じ犯人??

でもIPアドレス違うし、思い過ごしだろうか? このIPアドレスは既に危険であることが周知されているようで、脅威レベルは「高」とされ

脅威の詳細は「サイバーアタックの攻撃元」と書かれています。

内容が支離滅裂で では引き続き本文。 | 利用実績の確認 この度はETCサービスをご利用いただきまして誠にありがとうございます。

近いうちに弊社はシステムをアップグレードの予定です。

ETCアカウントにアカウントリマインダーリスクが検出されました。

ETC決済方法を再確認ください。

このサービスを継続希望の場合は、下記のリンクをクリックして詳細をご確認ください。 | 「利用実績の確認」から始まるこのメール。

利用実績を確認するのかと思えば「システムをアップグレードの予定」って連絡。

かと思えば「アカウントリマインダーリスクが検出されました」と

もう無茶苦茶な内容です。

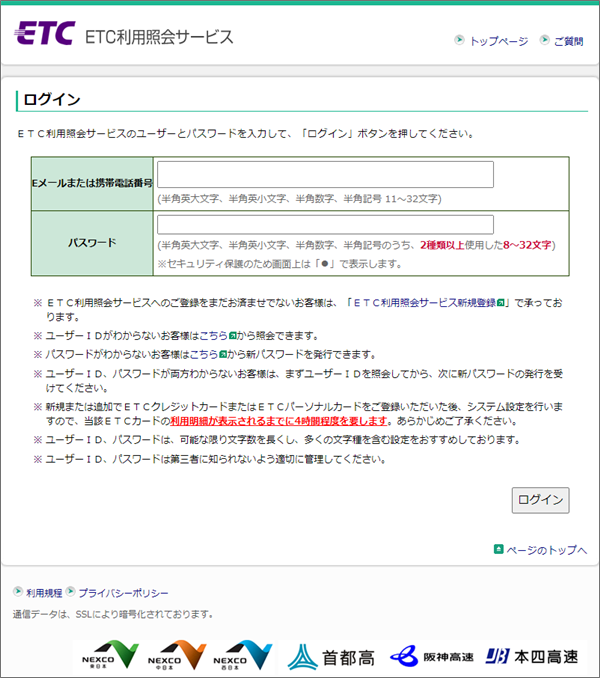

ま、犯人にとっては詐欺メールだからそんなのどうでも良いのでしょうが… このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ログインを続行します」ってボタンと「すぐにアップグレード」と書かれた

ところ張られていて、リンク先のURLはどちらも同じ。

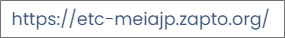

でもこのURLは偽装で、接続するとすぐにリダイレクトされ、実際に接続されるURLは

こちらです。

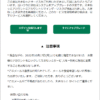

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

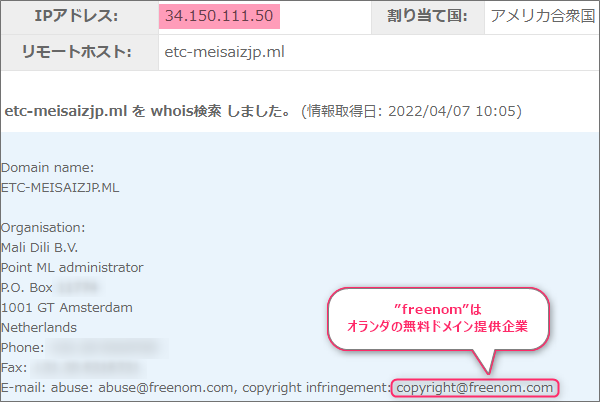

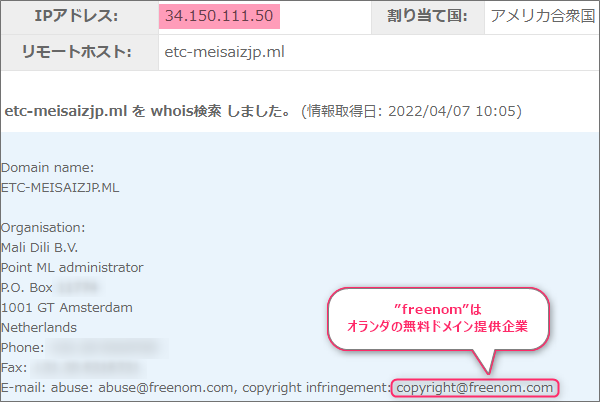

このように既に危険サイトと認識されており、カテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは”etc-meisaizjp.ml”

例によってこのドメインにまつわる情報を取得してみます。

持ち主は、「freenom.com」さんでオランダの無料ドメイン提供企業。

だから、この情報はその「freenom.com」さん。

なので、このドメインは無料で取得したもの。

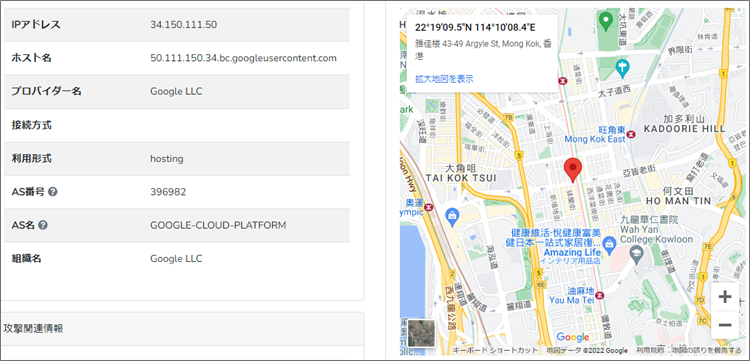

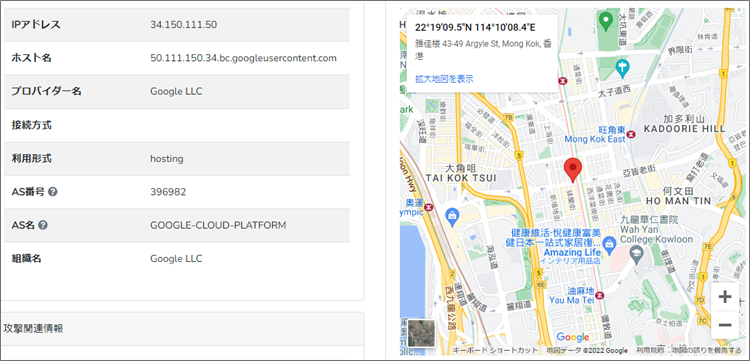

少しは金掛けろよ!(笑) このドメインを割当てているIPアドレスは”34.150.111.50”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、香港の中心街付近。

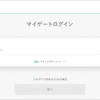

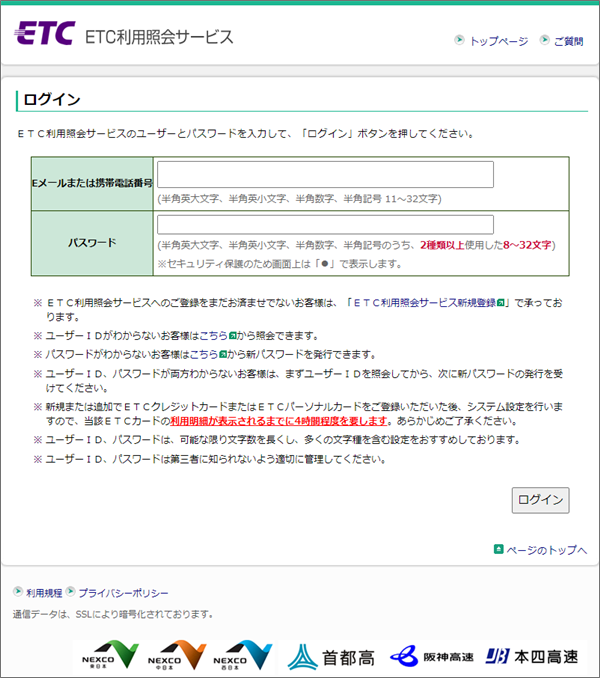

この地に詐欺サイトを営むウェブサーバーが設置されています。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

。 。

絶対にログインしてはいけませんよ!

まとめ 詐欺メールって意外と波が有って、今日はETC系が多いとか、今日はUFJ銀行が多いとか。

詐欺師も日によってテーマを持ってやっているのでしょうか?(笑)

で、今日はどうやらETC利用照会サービスの成りすましが多い日になっているようです。

Amazon系は別格で毎日多いけどね…(;^_^A いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

。

。