汚らしく長すぎたドメインが裏目に?! 今度は、何食わぬ顔をしてAppleに成りすまし難癖付けてリンクに誘い込もうとする

フィッシング詐欺メールです。

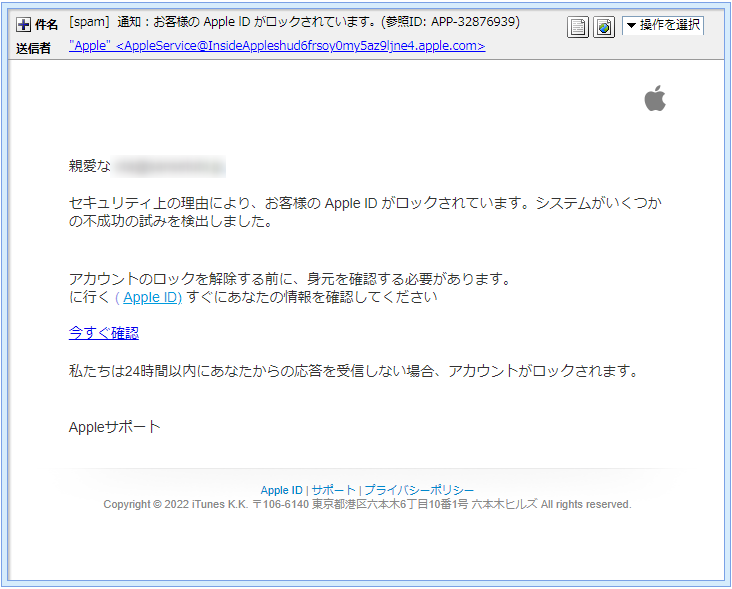

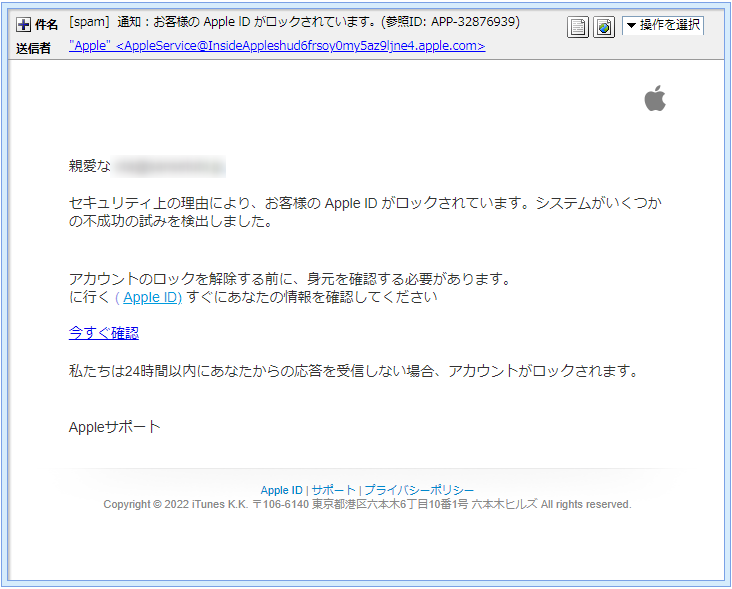

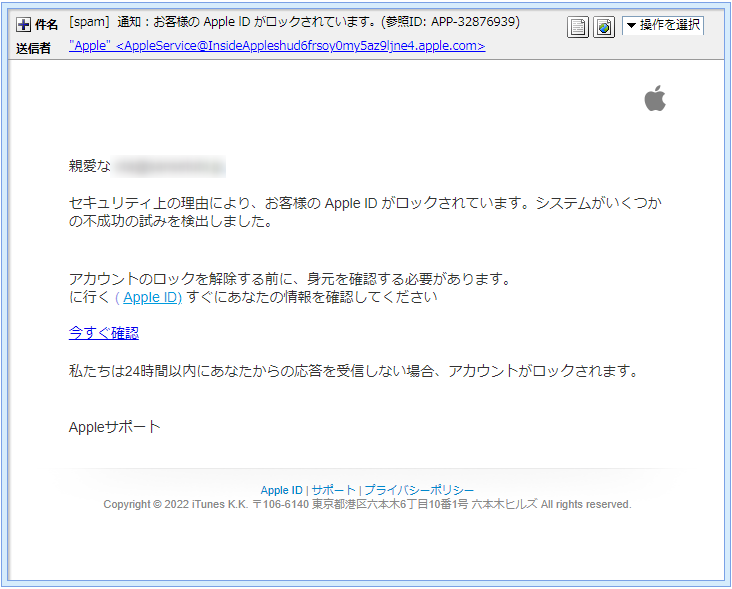

ちょっと間抜けなこのメールもプロパティーから見ていきます。 件名は

「[spam] 通知 : お客様の Аррlе lD がロックされています。(参照ID: APP-32876939)」

よく見てください、不思議なことにAppleIDの”Аррlе”だけ全角で書かれてますよね。

これは詐欺メールではちょくちょくあることでして、詐欺師はどうも全角アルファベットが

相当お好きなようです。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Apple” <AppleService@InsideAppleshud6frsoy0my5az9ljne4.apple.com>」

また長ったらしいメールアドレスですね。(^^;

Appleのサポートがこんな長くて数字とアルファベットが入り乱れた汚らしいドメインを

使うわけありません!

”apple.com”は確かに「Apple」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

サーバーはシンガポールに では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<www-data@host-pp.awsi0dns.info>」 ほらほら、もう”apple.com”とは全然異なるドメイン見えちゃってます。(笑)

”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<1648871503-a83d6fff267d2857a55f0b19cbaa242d-8462d45f6daf8e85ad6e9d4ed429abb8-uunz@>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from host-pp.awsi0dns.info (host-pp.awsi0dns.info [104.248.144.25])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

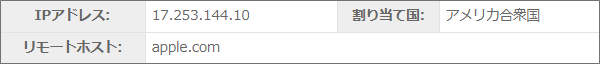

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”apple.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”17.253.144.10”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”104.248.144.25”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! ”Received”のIPアドレス””は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、シンガポール西部でした。

相当全角がお好きなようで では引き続き本文。 親愛な ***@****.***,

セキュリティ上の理由により、お客様の Аррlе lD がロックされています。

システムがいくつかの不成功の試みを検出しました。

アカウントのロックを解除する前に、身元を確認する必要があります。

に行く ( AppIe lD) すぐにあなたの情報を確認してください 今すぐ確認

私たちは24時間以内にあなたからの応答を受信しない場合、アカウントが

ロックされます。

Appleサポート | いくらアメリカの企業だからって日本にもたくさんユーザーのいるAppleさんが

取って付けたような機械翻訳挨拶の「親愛な」は無いでしょう。。。(;’∀’)

またもや全角の「Аррlе」ですね、相当全角がお好きなようで…(笑) ツラツラと読み進めて気づくのは、最初に「IDはロックされています」と書いてあるのに

後半には「あなたからの応答を受信しない場合、アカウントがロックされます。」って

ロックされているのかロックされていないのかどっちだよ!

まあ、何とかこうがし所詮フィッシング詐欺メールだから… このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

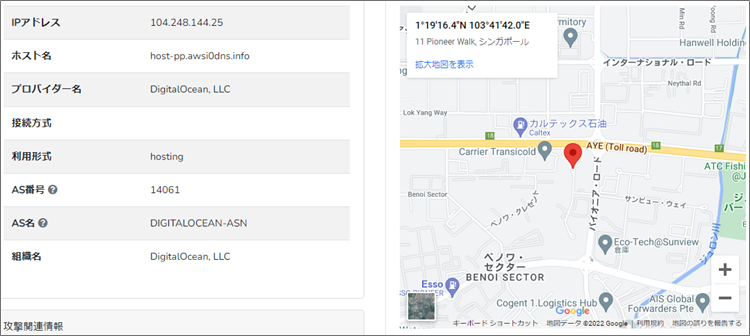

そのリンクは「今すぐ確認」って書かれたところに張られていて、リンク先のURLが

こちらです。

使われているドメインは、サブドメインを含め”imail–applinks.ytlinks.info”

このドメインにまつわる情報を取得してみます。

持ち主は、アメリカマサチューセッツ州バーリントンにある企業でした。

取得されたばかりのドメインで、おそらくこの詐欺のために取得したものと思われます。 このドメインを割当てているIPアドレスは”103.48.50.207”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、なんとインドのウッタル・プラデーシュ州。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみるとこのように表示されました。

何らかの問題でサーバーが一時的にダウンしているようですが、これは意図的に閉鎖したもの

と思われます。

どうせ詐欺サイトとバレて手入れに危険を感じていったん閉鎖したのでしょう。

先ほどの調査でも分かるように、現在もIPアドレスにはドメインが割当てられたままなので

いつでもすぐに再稼働できる状態です。

ほとぼりが冷めた頃を狙い再び運用を開始するものと思われます。

まとめ メールアドレスもどうせ偽装するならもっとそれらしい偽装の仕方っていうものがあると

思います。

でたらめに数字とアルファベットを組合わせたりすると余計に違和感を覚えてしまい

ますからね。

それに露骨な翻訳や支離滅裂な内容もいかがなものかと思います。(笑) いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |