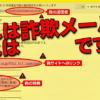

またしても中国ドメイン 今朝、第一発目はこちらの「ライフカード」に成りすましたフィッシング詐欺メール。

ポイントは、「第三者不正利用」と「不正利用監視システム」の2つ。

これが書かれているとフィッシング詐欺メールです。

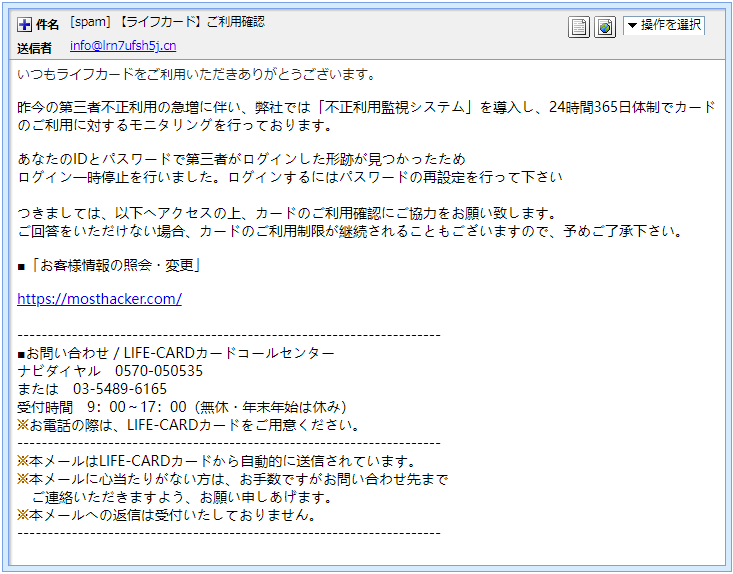

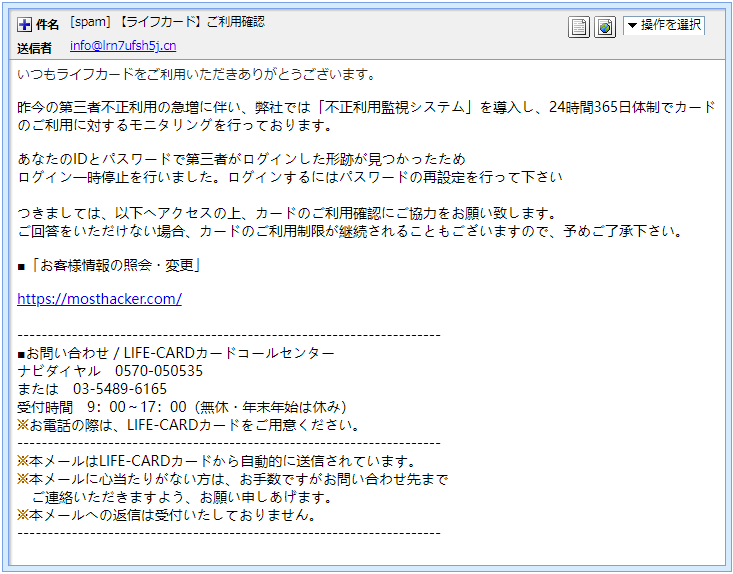

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【ライフカード】ご利用確認」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「info@lrn7ufsh5j.cn」

「ライフカード」さんには、れっきとした”lifecard.co.jp”ってドメインをお持ちです。

それなのにこのような”lrn7ufsh5j.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

皆さんは、まずここに気づいてください!

使われてないドメインのメールアドレスから? では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<info@lrn7ufsh5j.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<202204020529082724560@lrn7ufsh5j.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from sfwcj (unknown [113.110.153.67])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

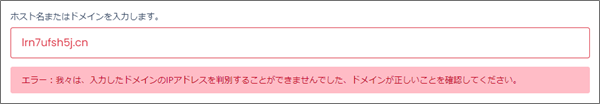

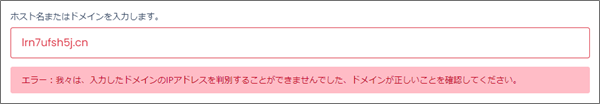

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”lrn7ufsh5j.cn”について情報を取得してみます。

あらら、このドメインは現在使われていないかも知れませんね。 使われていないドメインでメールを送ることはできないので、このメールアドレスは偽装の

可能性が高いことになります。

そうするとこのメールの差出人は、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

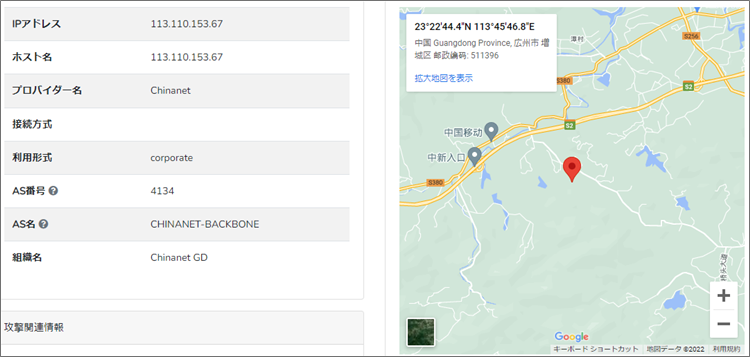

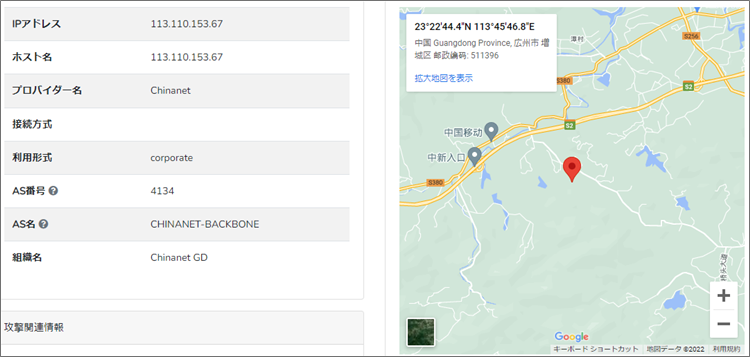

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金 ”Received”のIPアドレス”113.110.153.67”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、中国広東省広州市付近の山の奥地。

この辺りにあるメールサーバーを介してこのメールが送られてきたようです。

「mosthacker.com」って訳すと… では引き続き本文。 いつもライフカードをご利用いただきありがとうございます。

昨今の第三者不正利用の急増に伴い、弊社では「不正利用監視システム」を導入し、

24時間365日体制でカードのご利用に対するモニタリングを行っております。 あなたのIDとパスワードで第三者がログインした形跡が見つかったため

ログイン一時停止を行いました。ログインするにはパスワードの再設定を行って下さい つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、

予めご了承下さい。 | 「第三者不正利用の急増に伴い、弊社では「不正利用監視システム」を導入ってのは

フィッシング詐欺メールを見破るキーワード! 覚えておいてくださいね!!

これを理由にログインが一時停止されていると記載され、それを解除するためには、

リンクからパスワードの再設定をしろと。

でもログインが停止されているのにどうやってパスワードの再設定を行うのでしょう?

ま、そんな理不尽なところがフィッシング詐欺メールです。(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクはメールに直書きされていて、リンク先のURLがこちらです。

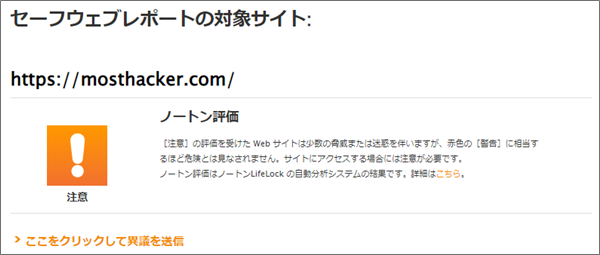

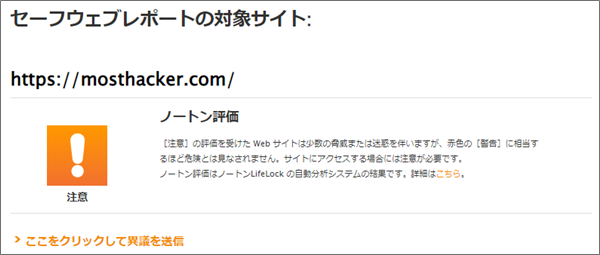

このサイトの危険性をトレンドマイクロの「セーフウェブレポート」で確認してみます。

「注意」と書かれていてあまり危険なサイトとしての認識は無いようです。

あまりにも危険なので早速異議を書いて送っておきました。 このURLで使われているドメインは”mosthacker.com”

モストハッカー?? 訳すと「たくさんのハッカー」って意味じゃない?!…ヤバッ(汗)

このドメインにまつわる情報を取得してみます。

殆どがプライバシー保護でマスクされて、取得できたのは持ち主が中国広東省の方って

ことくらいです。 このドメインを割当てているIPアドレスは”173.82.130.199”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、ロサンゼルス近郊のサンタクラリタ付近。

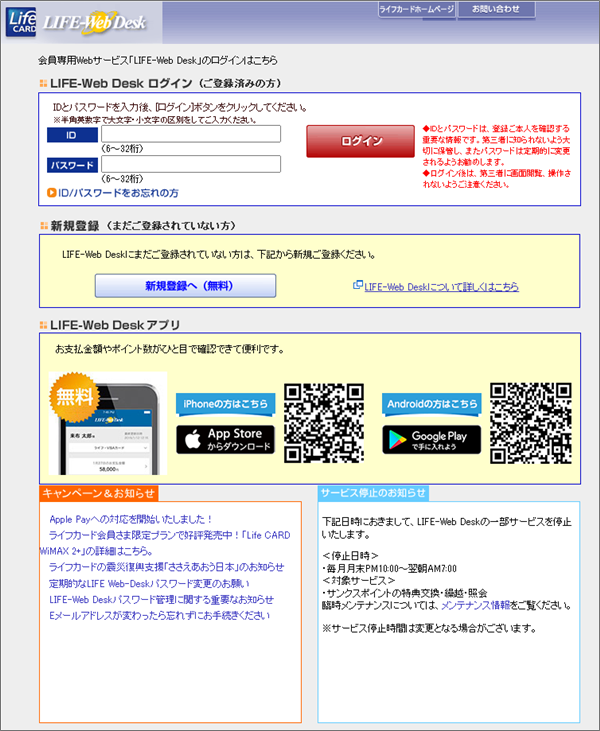

この地で運営されているサーバー内にあるフィッシング詐欺サイトへ、安全な方法を使い

接続してみました。

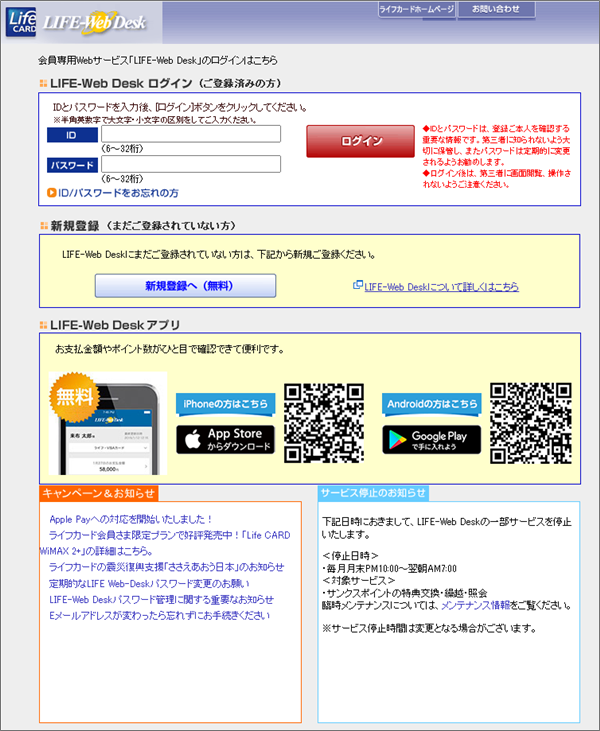

ウイルスバスターに遮断されることなくすんなりと開いたのは、会員専用Webサービス

「LIFE-Web Desk」の偽サイト。

絶対にログインしたりしないでください。

まとめ 現在のフィッシング詐欺メールのトレンドは「第三者不正利用」と「不正利用監視システム」

忘れないように覚えておいてください! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |