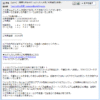

締切が過ぎていますが… 相変わらずAmazonに成りすましたフィッシング詐欺メールも大量に出回っていますね。

その多くは、支払い方法に問題があるとか、第三者不正利用の疑いがあるなどの内容が

多いのですが、今回もその第三者不正利用の疑いを謳ったメールです。

このメール、よく見ていくと興味深い部分もあったので早速ご紹介したいと思います。 件名は

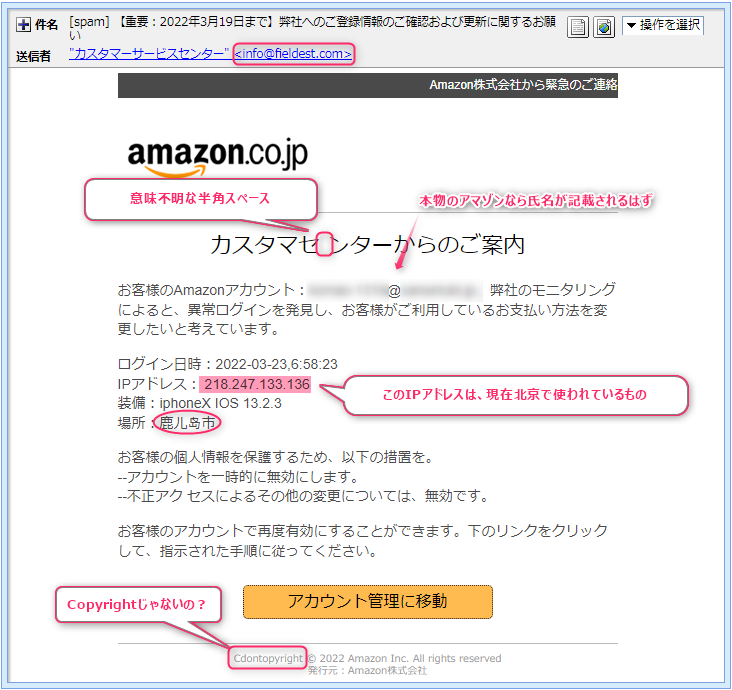

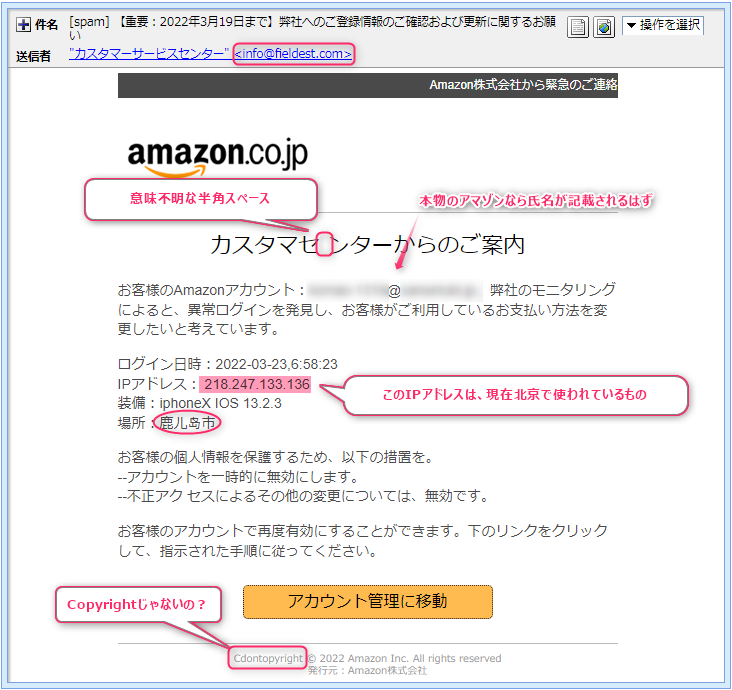

「[spam] 【重要:2022年3月19日まで】弊社へのご登録情報のご確認および更新に関するお願い」

アマゾンへの登録情報を確認し確認しろって事でしょうか?

でも、このメールの送信日時は「2022年03月23日(水) 07:58:23」なので締切日は既に過去。

何と書こうが件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

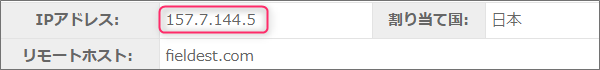

「”カスタマーサービスセンター” <info@fieldest.com>」

またまた、アマゾンのドメインは”amazon.co.jp”です。

世界最大のショッピングサイトであるアマゾンが、自社ドメインではないメールアドレスから

このような重要なメールをユーザーに送るはずがありません!

まあこのメールアドレスだって眉唾ですけどね(笑)

メールアドレスは偽装 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<info@fieldest.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<aebf07140b780d818baee08a1e613c9e@fieldest.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mcwzhs.com (unknown [93.93.246.170])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

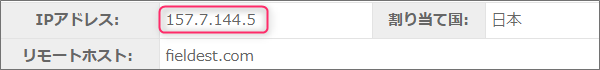

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | ではまず、メールアドレスに使われているドメイン”fieldest.com”について情報を取得して

みましょう。

このドメインを割当てているIPアドレスは”157.7.144.5”

本来なら”Received”のものと同じはずなのに違うということは、この差出人のメールアドレス

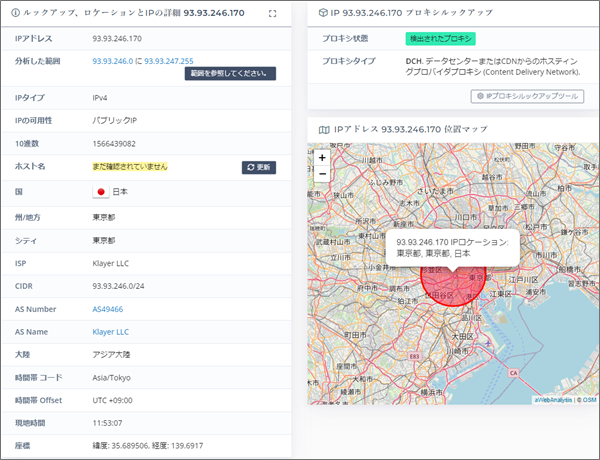

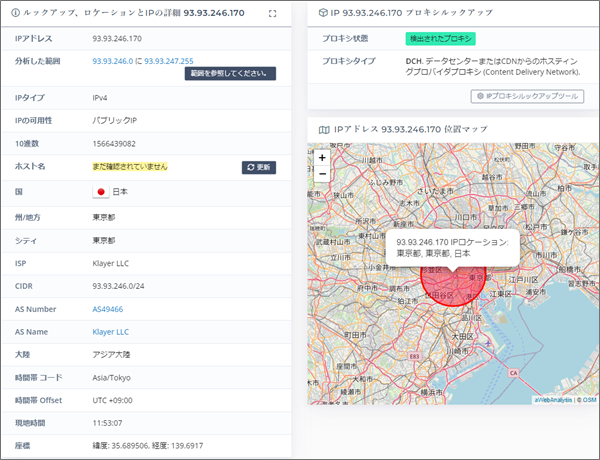

は偽装されているということになります。 では、この”Received”にあったIPアドレス”93.93.246.170”を使ってその情報を拾ってみます。

このIPアドレスは、現在東京都内で利用されているようです。

利用しているプロバイダーは「Klayer LLC」ってアメリカ系のIT企業のものを利用している

ことも分かりました。

私が使われていないIPアドレスで?! さて、お楽しみの本文解説です♪

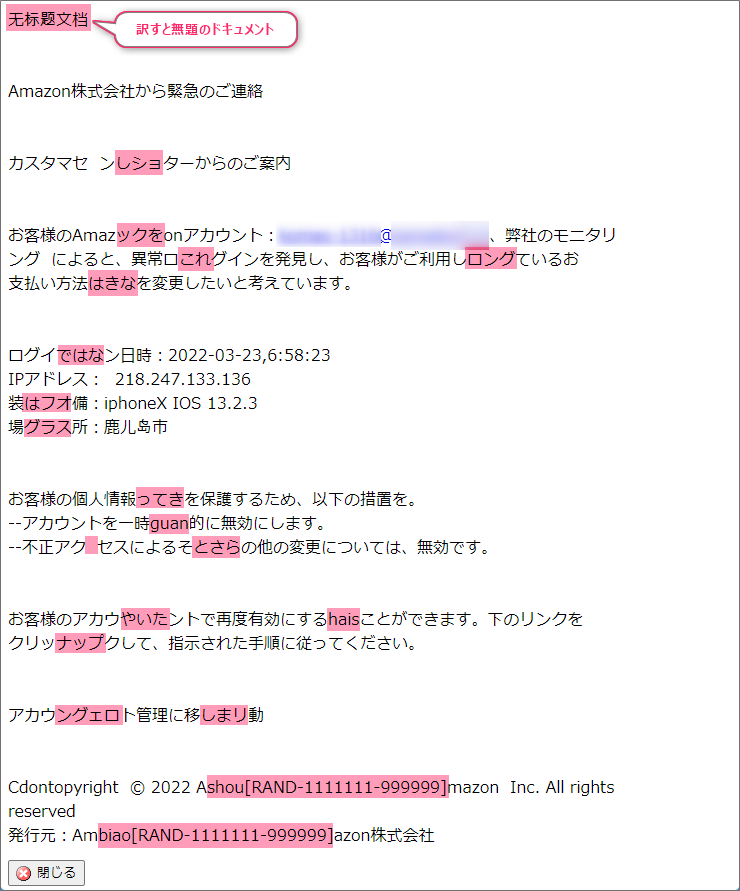

詳しくは上の図に書いておきましたが、まず、確かにアマゾンのアカウントはメールアドレス

ですがアマゾンがユーザーを指す場合は、メールアドレスではなく氏名を記入するはずです。 「カスタマセンター」の”セ”と”ン”の間に意味不明は半角スペースが入れられていますよね。

これは後で出てくる「ワードサラダ」と関連しているかも知れません。 このメールは、第三者の不正利用を騙ったもので、本文中にはその信憑性を高めるために

ログイン日時やIPアドレス、装備、場所などが記載されています。

中華フォントなので読み難いのですが、「場所」には「鹿児島」と書かれているように

見えますよね。

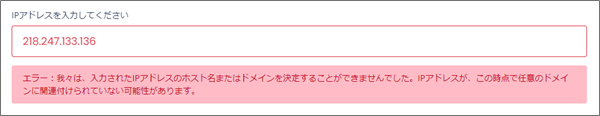

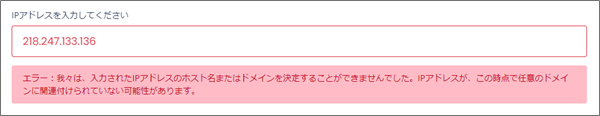

でも書かれているIPアドレスを調べてみると、現在使われていないものなので「鹿児島」とは

でたらめだと分かります。

また、末尾の著作権を表示している”Copyright”部分どう見ても”Cdontopyright”と見えますから

”dont”が余計に書かれています。

これももしかして「ワードサラダ」と関連しているかも知れませんね。

詐欺サイトは現在閉鎖中 このメールの目的は、第三者不正利用を騙り受信者を不安に陥れて詐欺サイトへのリンクを

押させること。

そのリンクは「アカウント管理に移動」と書かれた黄色いボタンに付けられています。

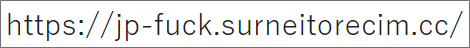

そのリンク先のURLはこちら。

しかし、残念ながらこのリンク先は、既に閉鎖されたようで接続できませんでした。

でも、サイトは閉鎖されていたとしても、詐欺師たちはほとぼりが冷めた頃を狙いサイトの

復活を虎視眈々と狙っているはず。

だからこのURLで使われているドメインはまだ生きているはずです。

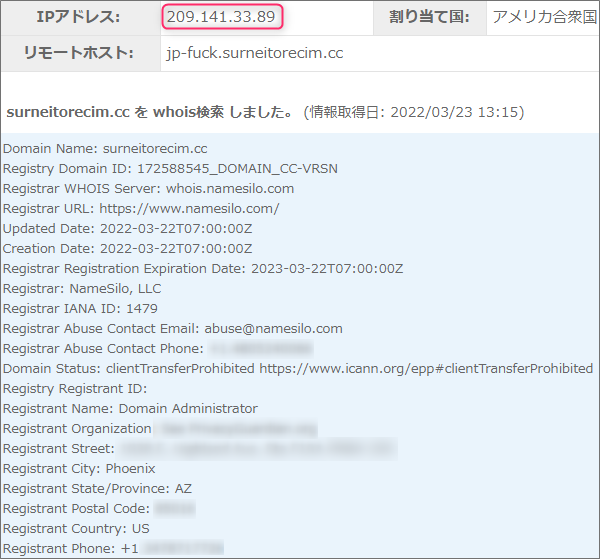

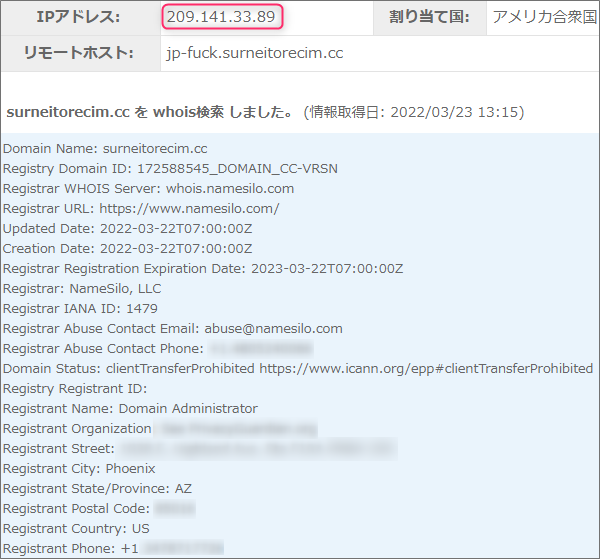

ドメイン”jp-fuck.surneitorecim.cc”もその情報を取得してみます。

またコイツか。

そう、アメリカアリゾナ州フェニックスにある企業が持ち主のドメインです。 このドメインを割当てているIPアドレスは”209.141.33.89”

このIPアドレスを元にその割り当て地を確認してみます。

表示されたのは、アメリカネバダ州ラスベガス付近。

どうやらここで詐欺サイトを開いていたようですね。

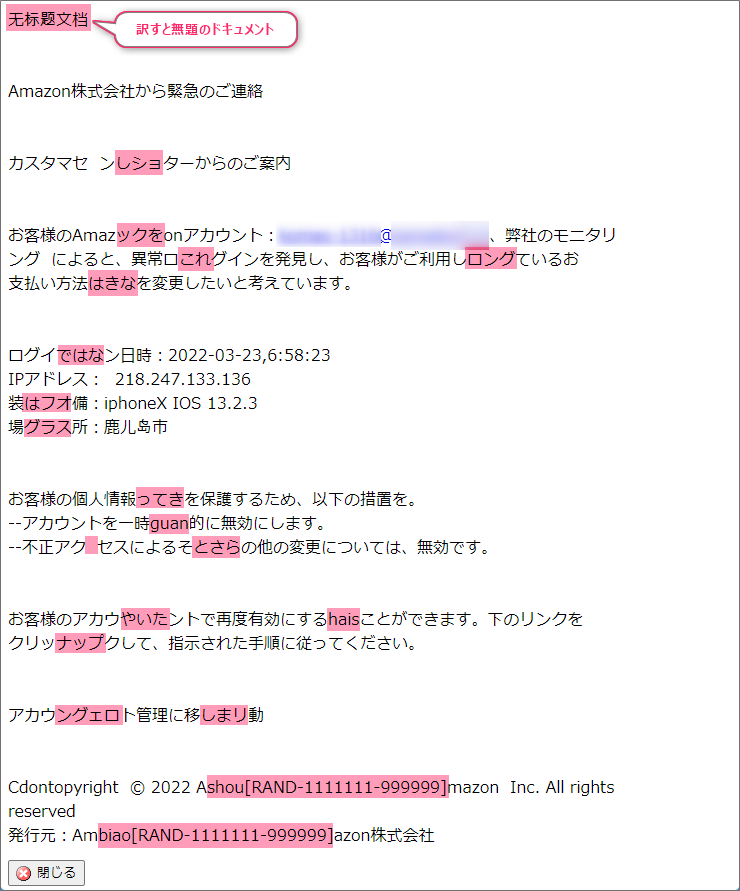

おまけ 最後におまけを(笑)

上の図は、このメールをHTML表示からテキスト表示に切換えてみたものです。

HTMLでは見えなかった文字があぶりだしたように浮き上がってきました。

これは「ワードサラダ」と呼ばれるものです。 メールサーバーの多くには、先に書いたようにスパムフィルターのように迷惑メールを

振り分けるためのセキュリティーが施されています。

スパムフィルターで振り分けられた迷惑メールは、うちのサーバーのようにスパムスタンプ

が件名に追記されたり、GoogleのGmailのように迷惑メールフォルダーに振り分けられたり

します。

それを防ぐために、HTMLの技法を利用し、表には見えないように意味のない隠し文字を

入れたメールを作りそのスパムフィルターを通過させようとする手法を「ワードサラダ」と

呼びます。 しかし、残念ですが、このメールはその努力もむなしく、件名にはしっかり”[spam]”と

記されて届けられています。

まとめ 詐欺サイトの旬は本当に短いです。

パッと作られ、足が付きそうになるとサッと閉鎖されてしまいます。

でもまた、そっと復活したりするので閉鎖されたからと言って油断はできません。

アマゾンに限らず、詐欺メールには十分ご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |