『詐欺メール』続「三菱UFJ会社から緊急のご連絡」と、来た件

Googleさんからこのようなメールをいただきました。 サイトのカテゴリ上、喜んでよいのか悲しむべきなのか悩むところですが…(;^_^A | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

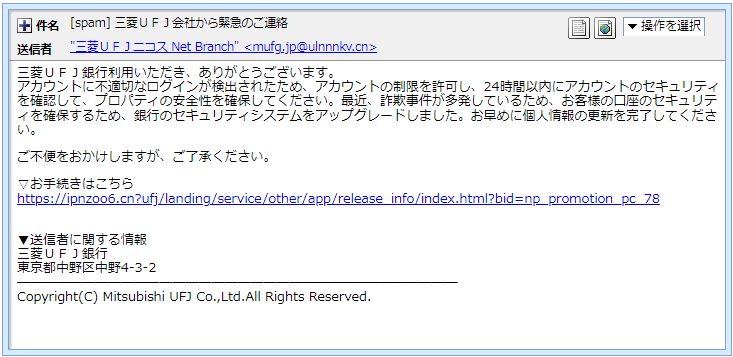

三菱UFJ銀行を名乗る詐欺メールそんな私事はそれくらいにして、今朝もたくさん届いている中からこちらのメールを では、メールのプロパティーから見ていきましょう。 件名は 差出人は 常習犯の仕業か?!では、このメールのヘッダーソースを確認し調査してみます。

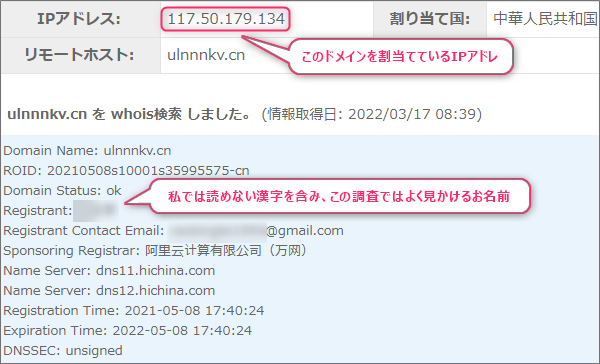

まずは、差出人のメールアドレスの真偽を確かめてみます。 ではこのIPアドレスを元にその割り当て地を確認してみます。 リダイレクトで点々とサイトのURLを変えている?!続いて本文です。

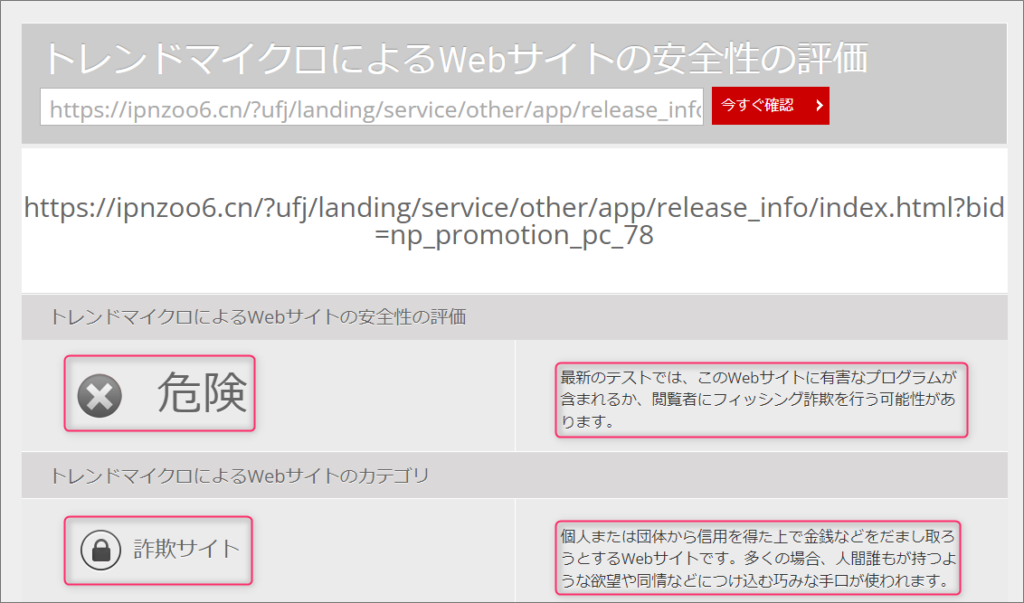

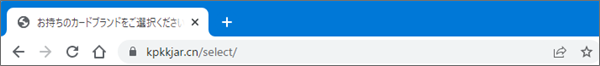

まあ、翻訳機を使っているようであまり上手な日本語じゃありませんね。 このURLで使われているドメインは”ipnzoo6.cn” 割当てているIPアドレスは”23.94.73.208”とあるので、このIPアドレスを元にその割り当て地を よく見ると先程のURLと異なっています。 新しいURLはこちら。 それが証拠に、トレンドマイクロの「サイトセーフティーセンター」ではこのように 面倒ですが、ここで使われているドメイン”kpkkjar.cn”についても調べてみたところ まとめちょっと長編になってしまいました…(;^_^A いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

迷惑メールan9on2.shop,ipnzoo6.cn,ipnzoo6.cn?ufj,IPアドレス,kpkkjar.cn,Message ID,mufg.jp,Net Branch,Received,Return-Path,Site Safety Center,SPAM,ulnnnkv.cn,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,リダイレクト,三菱UFJニコスカード,三菱UFJ会社から緊急のご連絡,不適切なログイン,偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』Yahoo!ショッピングから「このメールを受け取った方限定【1,000円OFFクーポン】」と、来た件

2,000円以上のお買い物で1,000円OFFって ※ご注意ください! このブロ ...

『詐欺メール』「お支払い方法変更のご案内[JCBカード ]」と、来た件

相も変わらず猫も杓子も「第三者不正利用」 ※ご注意ください! このブログエントリ ...

JCBカードご利用制限に関する確認|送信元IPとドメインの解析レポート

【調査報告】最新の詐欺メール解析レポート 本セクションでは、メールの解析結果を技 ...

『詐欺メール』「CHZで50,000米ドルの賞金プールを共有します」と、来た件

甘い言葉には罠が ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的と ...

『詐欺メール』「E T Cサービスのお知らせ」と、来た件

まだ続くETC絡みのフィッシング詐欺メール ※ご注意ください! このブログエント ...