『詐欺メール』「メールをチェックする!」と、来た件

| 久々のアダルトハッキングメール |

※ご注意ください!

当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第

できる限り迅速にをもっとうにご紹介しています。

このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません!

リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や

クレジットカードの入力させそれらの情報を詐取しようとします。

被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は

ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう

心掛けてください! |

|

文字ばかりの味気の無いメール いい加減に諦めればいいのに相変わらず「えきねっとアカウントの自動退会処理について」

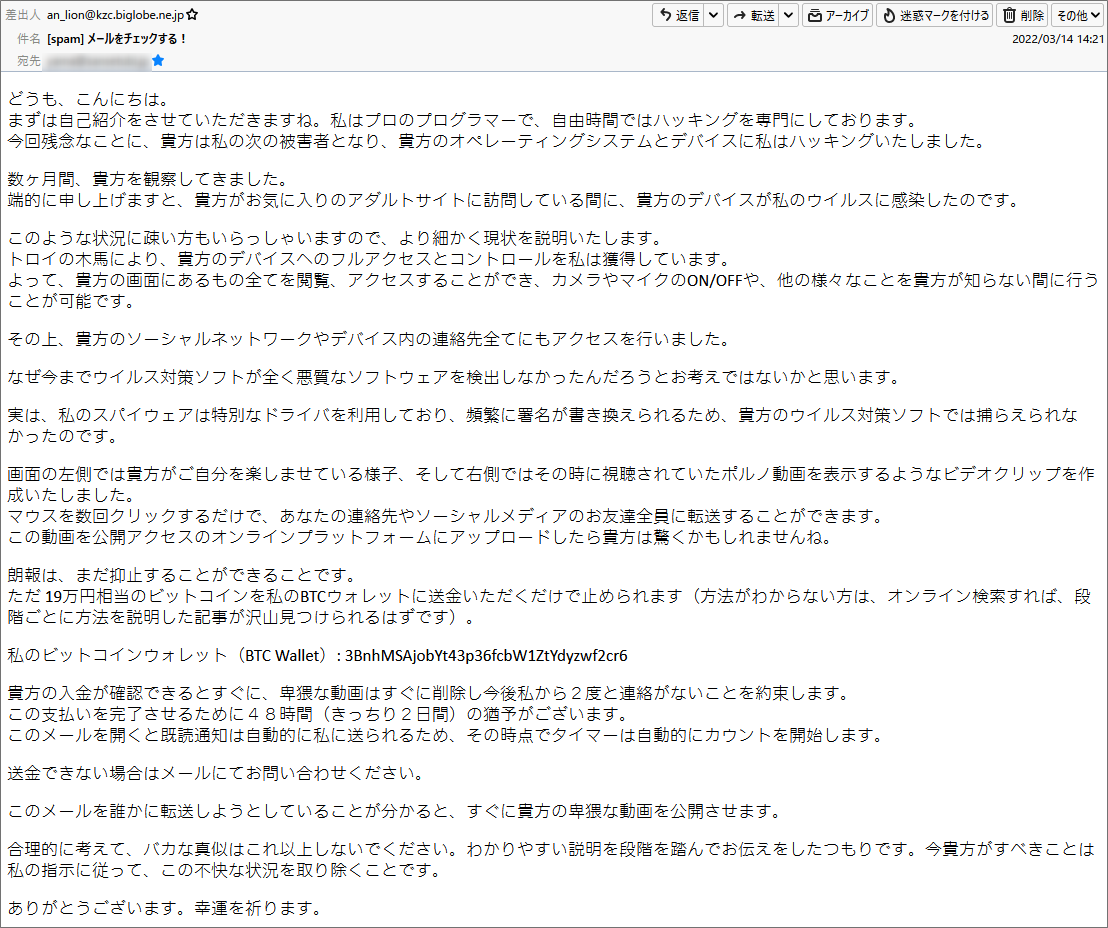

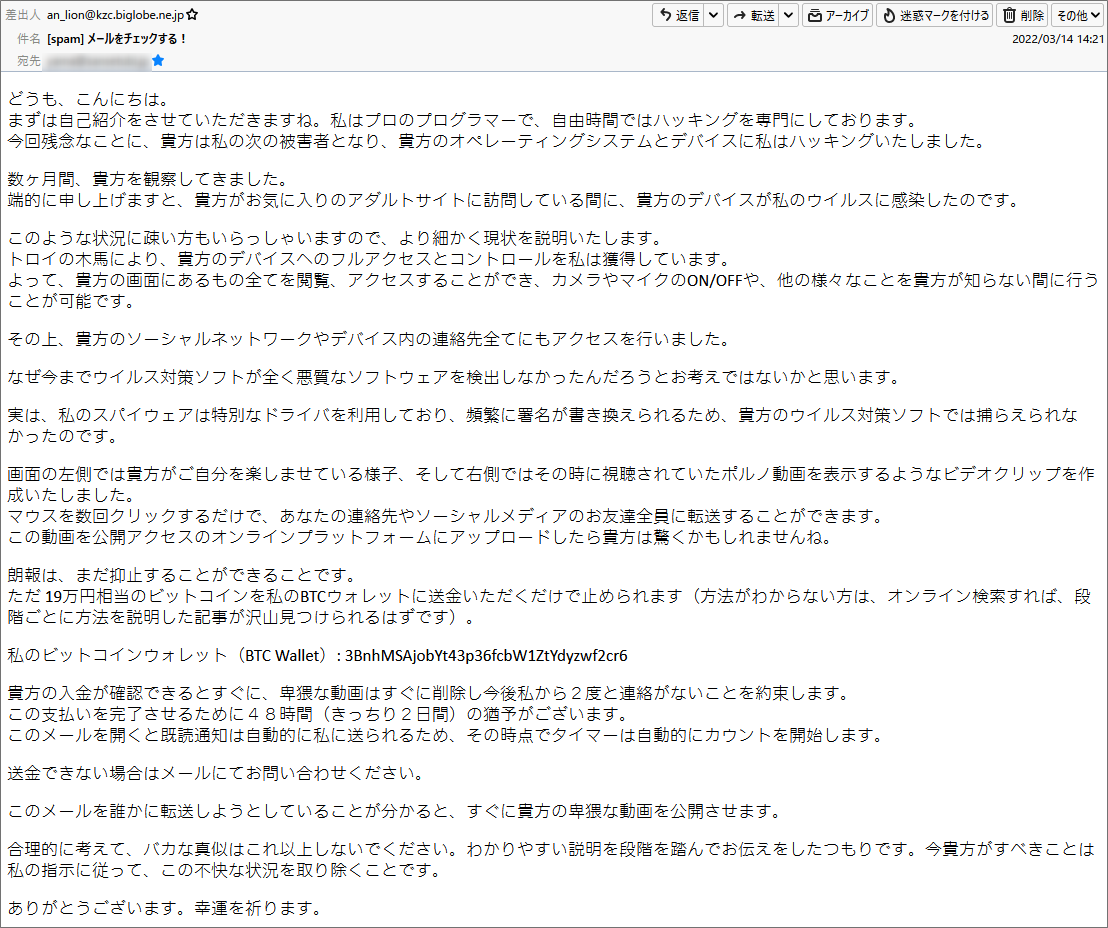

ってメールが毎日毎日いくつもいくつも届いています。(-_-;) さて昨日の昼下がり、このような文字ばかりのメールが届きました。

例のアダルトハッキングメール、金銭を要求する詐欺メールです。

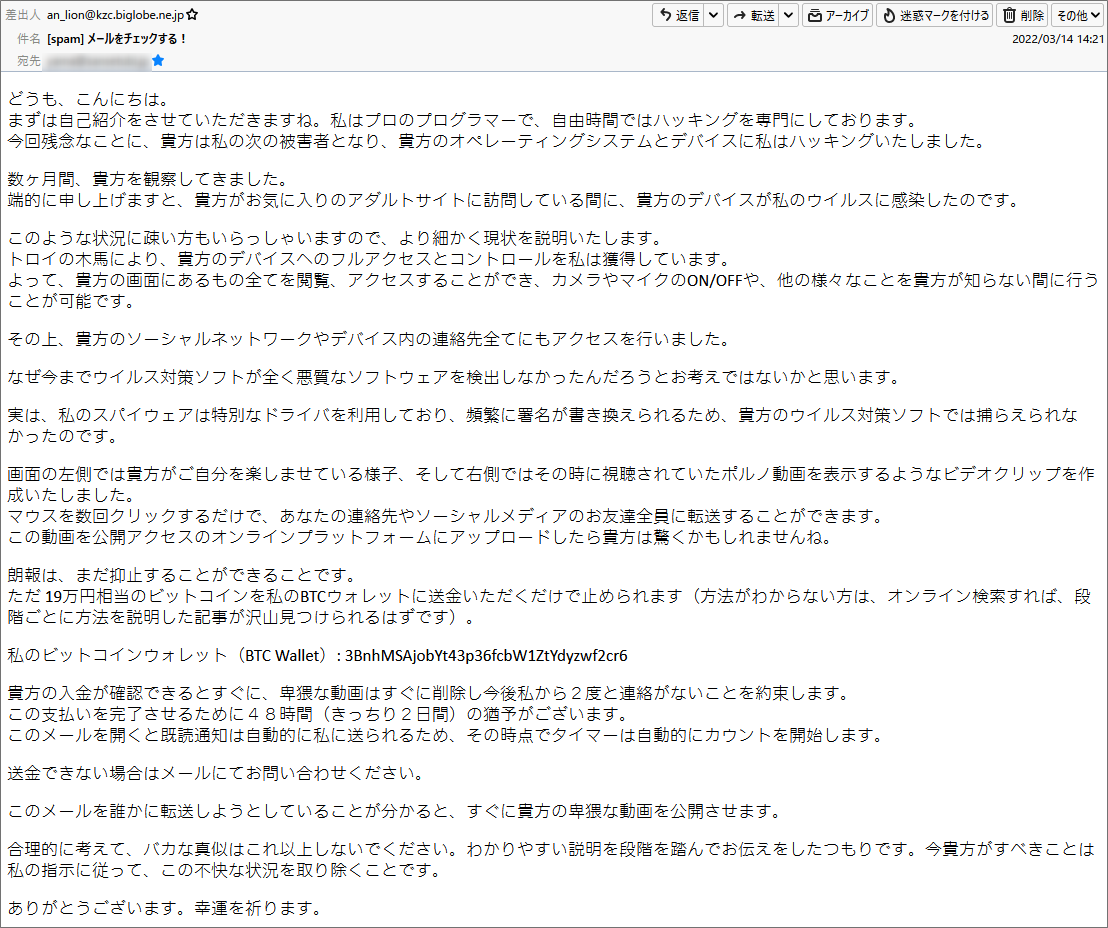

書かれているのは、アダルトサイト閲覧中にウイルス感染させトロイの木馬によりデバイスを

ハッキングし動画閲覧を楽しんでいる姿をデバイスのカメラとマイクで録画したと、その動画を

拡散されたくなければ19万円相当の金額を仮想通貨にて支払えと言うもの。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] メールをチェックする!」

これだけじゃ本文の内容は予想もつきませんね。

大体ビックリマークの付いている件名でろくなメールはありません。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「an_lion@kzc.biglobe.ne.jp」

BIGLOBEのアドレスですが、もちろんまともなメールアドレスを使ってくるはずが

ありませんのできっと乗っ取ったものかそれとも偽装でしょうね。

発信元は中国 では、このメールのヘッダーソースを確認し調査してみます。

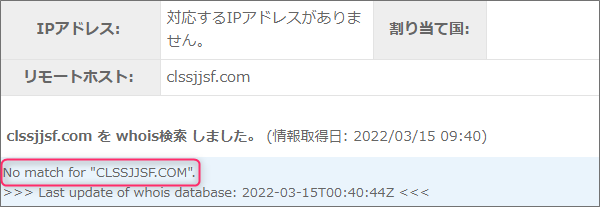

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<ud@clssjjsf.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、”biglobe.ne.jp”とは

全く異なるドメインが使われていますので、アドレス偽装確定です。 | | Message-ID:「<56A186815D68444C416A65C08F66127D@clssjjsf.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from clssjjsf.com (unknown [27.154.215.221])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

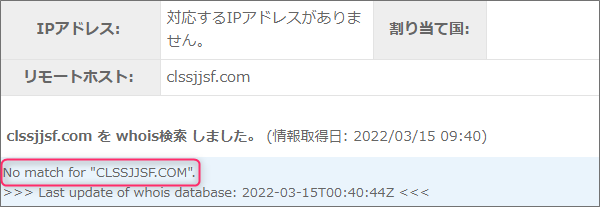

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まず、”Return-Path”に記載されているメールアドレスのドメインを調べてみました。

”No match”と書かれていますのでこのドメインは現在利用されていません。

よって”Return-Path”も偽装です。 では、この”Received”にあったIPアドレス”27.154.215.221”を使ってその位置情報を

拾ってみます。

まず注目したいのはこのメールの脅威レベル。

「高」と表示されており、そのカテゴリは「メールによるサイバーアタックの攻撃元」と

されていますので要注意です!

このIPアドレスの割り当て地は「福建省 廈門市 思明区」付近であることが分かりました。

このメールは、この付近に設置されているメールサーバーから送られてきたようです。

まとめ フィッシング詐欺メールではないので、リンク先が有るわけでもなく調査はここまでで終了。

私の役目は、犯人を突き止めることではなく、注意喚起を広めることですから。

もし、心当たりが有ったとしろ(笑)絶対に送金しないでください!

おかしなメールが多いのでお気を付けください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)