『詐欺メール』出光カードから「お支払金額のお知らせ」と、来た件

| 出光カード持ってませんがそれが何か? | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

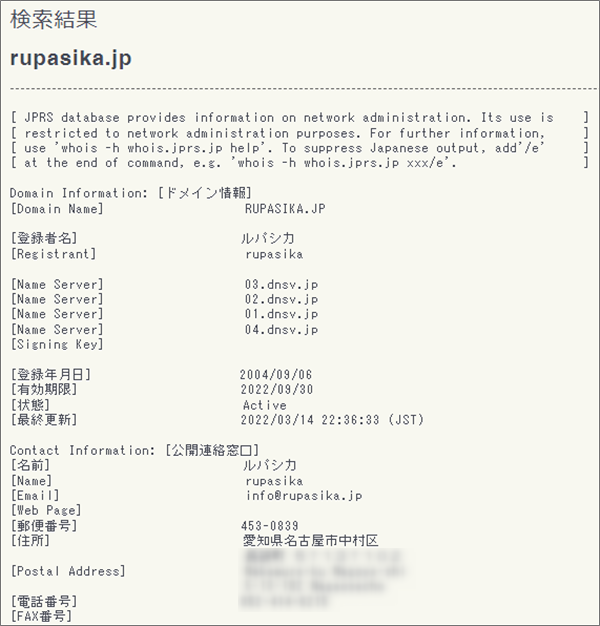

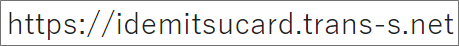

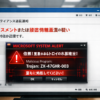

「スパムフィルター」の怠慢手広くやっていますね、今度はエネルギー企業に目を付けましたか。 架空の支払いを装いリンクに誘い込むフィッシング詐欺メールのですね。 件名は 差出人は ここで、”rupasika.jp”ってドメインについて少しだけ調べてみました。 差出したのはさくらインターネットユーザーでは、このメールのヘッダーソースを確認し調査してみます。

”rupasika.jp”を割当てているIPアドレスの取得ができませんでしたのではっきりしたことは では、この”Received”にあったIPアドレス”163.43.133.178”を使ってそのサーバーの情報を サイトは既に閉鎖では本文です。 このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で見ると「安全」 サイトは閉鎖されていてもドメインの持ち主くらいは分かるだろうと、調べてみると まとめ最近の「えきねっと」や今回の「出光カード」などどんどん手広くなってきました。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールempjdre,idemitsucard.com,IPアドレス,Message ID,Received,Return-Path,rupasika.jp,Site Safety Center,SPAM,お支払日とお支払金額が確定しましたのでご案内いたします,お支払金額のお知らせ,サイバーアタック,サイバー犯罪,さくらインターネット,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,偽サイト,出光カード,拡散希望,注意喚起,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「代引き スーパーコピー ブランド 国内発送 代金引換 時計激安販売専門店」と来た件

代引きだからって安心できません。 !ご注意! 当エントリーは迷惑メールの注意喚起 ...

『詐欺メール』『Appleよりご注文に関する重要なお知らせ』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

【実録】国勢調査の謝礼3,000円は罠!政府統計を騙る巧妙な詐欺メールを公開

【実録】国勢調査の謝礼3,000円という甘い罠!政府統計を騙る最新フィッシング詐 ...

『詐欺メール』JCB カードから「カード暗証番号の照会がありました」と、来た件

祝!! 詐欺メール400エントリー !ご注意! 当エントリーは迷惑メールの注意喚 ...

『詐欺メール』「ご本人様不在の為お荷物を持ち帰りました」と、来た件

Apple IDを盗むのが目的 ※ご注意ください! 当エントリーは迷惑メールの注 ...