「post-serrvices.info」って誰? またまた「ヤマト運輸」さんを騙ったフィッシング詐欺メールのご紹介となります。

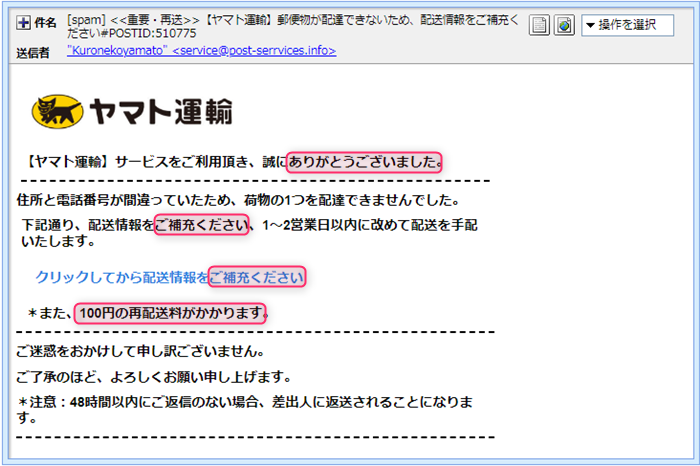

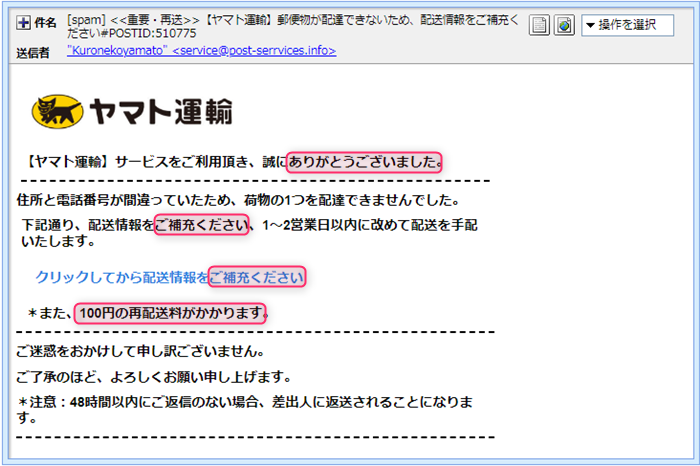

届いたのはこちらのメール。

何らかの不備で郵便物を持ち帰ったようですね。

って…ヤマト運輸が郵便物って表現はどうなんだろうね?(笑)

でも、いくつかおかしな箇所がありますよ!

まず、持ち帰ったのに「ありがとうございました」って過去形なのは、少々引っ掛かります。

利用が終わっていないので書くとすれば「ありがとうございます」が自然です。

それに「配送情報を補充」という言葉遣いもものすごく違和感がありますよね?

普通なら「配送情報を修正」となります。 このメールは、文章の内容から判断すると、荷物の受取人にあてたもののようですが

持ち帰りの原因は、住所と電話番号が間違っていたと…

ちょっと待って!

荷物の伝票に受取人のメールアドレスって書かれていたっけ?(;^_^A

じゃ何故私にこのようなメールが届くのでしょうか?(笑)

それと、このメールには伝票番号などが全く書かれていません。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] <<重要・再送>>【ヤマト運輸】郵便物が配達できないため、配送情報をご補充ください#POSTID:510775」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

ここにも「配送情報をご補充ください」と書かれていますね。(笑)

「再配送」ならぬ「再送」っておかしいでしょ?メールじゃないのにね…

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Kuronekoyamato” <service@post-serrvices.info>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 おかしいですよね?

”post-serrvices”?? これってスペル間違ってません?

”post-services”が正解じゃ?(;^_^A

それに「ヤマト運輸」さんは、”kuronekoyamato.co.jp”って正規ドメインをお持ちです。

それなのにそれ以外のこのようなでたらめなドメインを使ったメールアドレスで

ユーザーさんにメールを送るなんて信用問題に関わる大きな問題です。

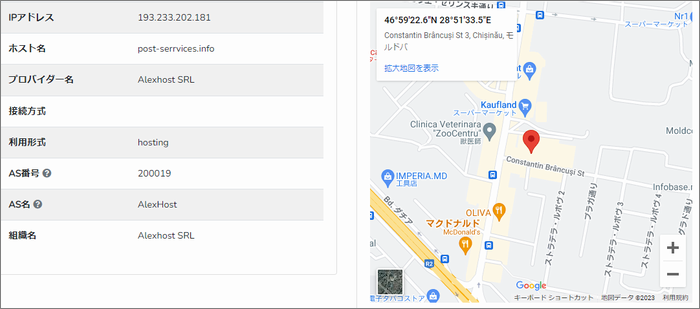

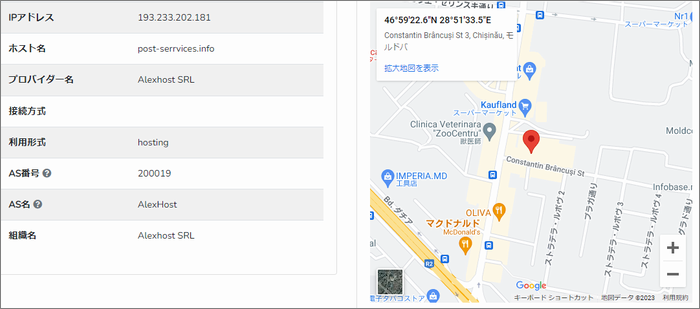

メールサーバーは「モルドバ」にあり では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「service@post-serrvices.info」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<31A83A0675C46605995CDD3E090A9050@lgwxhreeh>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mta0.post-serrvices.info (post-serrvices.info [193.233.202.181])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、メールアドレスにあったドメイン”post-serrvices.info”について調べてみます。

”193.233.202.181”がこのドメインを割当てているIPアドレス。

”Received”のIPアドレスと全く同じなので、どうやらこのメールはご本人のメールアドレスを

偽装することなく利用して送ってきたようです。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”193.233.202.181”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、ウクライナの西にあるモルドバの首都キシナウ付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

あれれ?再配達料ってありましたっけ? では引き続き本文。 住所と電話番号が間違っていたため、荷物の1つを配達できませんでした。

下記通り、配送情報をご補充ください、1~2営業日以内に改めて配送を手配いたします。

クリックしてから配送情報をご補充ください

*また、100円の再配送料がかかります。 | あれれ?ヤマト運輸の再配達って追加料金かかりましたっけ?掛かりませんよね?(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「クリックしてから配送情報をご補充ください」って書かれたところに張られていて、

リンク先のURLとトレンドマイクロの「サイトセーフティーセンター」での危険性の評価が

こちらです。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

そのカテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”yamatocat.post-ne-jp.online”

先にも書いた通り「ヤマト運輸」さんの正規ドメインは”kuronekoyamato.co.jp”ですので

全く異なります。

では、このドメインにまつわる情報を取得してみます。

申請に関する情報はプライバシー保護されていてほとんど収集できませんでした。

そしてこのドメインを割当てているIPアドレスは”192.210.232.162”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 ピンが立てられのは、ニューヨーク州 バッファロー付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

個人情報を抜き取るのが目的 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

と、このように書かれています。 画面をツラツラと下のほうにスクロールしてみると、個人情報を入力するフォームが表示されました。

このように、ウソを理由にして個人情報を盗み取ろうとするのが犯人の目論見。

偽のサイトなので絶対に入力しないでください!

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |