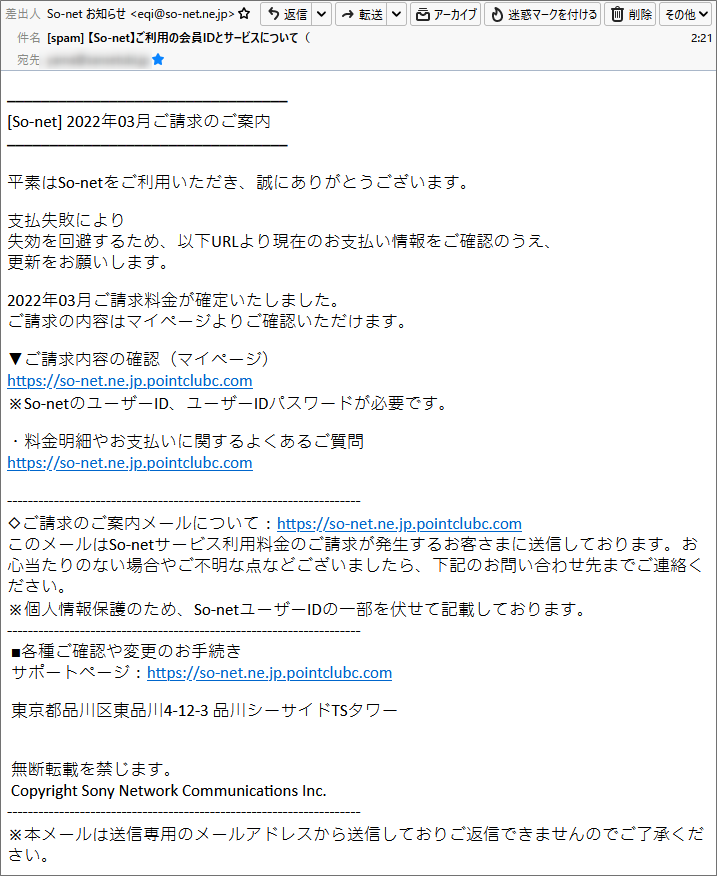

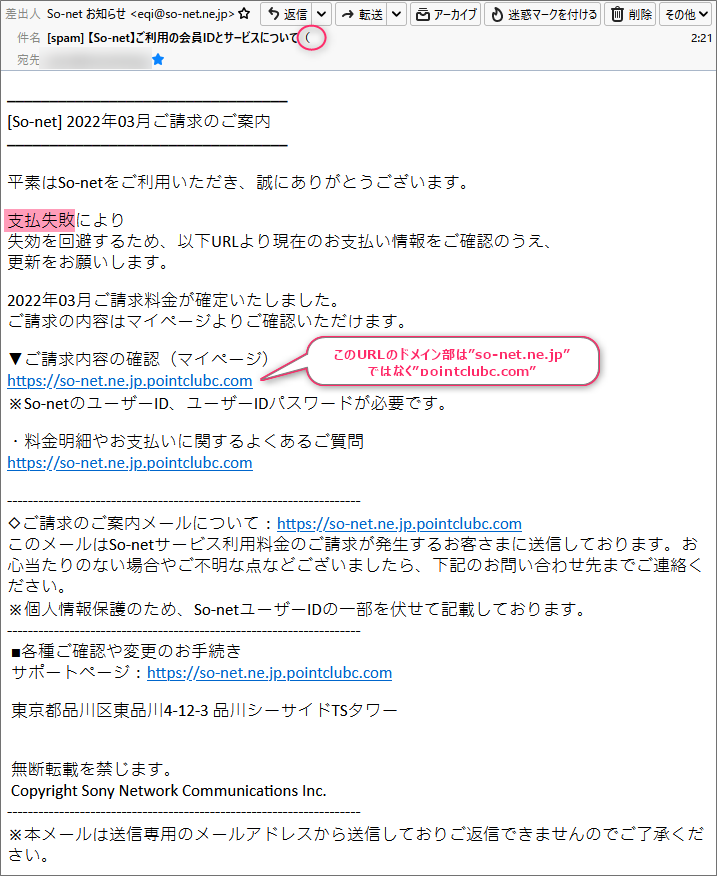

”(”の後ろが気になる件名 So-netユーザーじゃない私宛にSo-netから月額請求のメールが来ました。

それも「支払失敗」なんて衝撃的な日本語の報告が含まれた内容で。(笑)

もちろんこのメールは、フィッシング詐欺メールです。

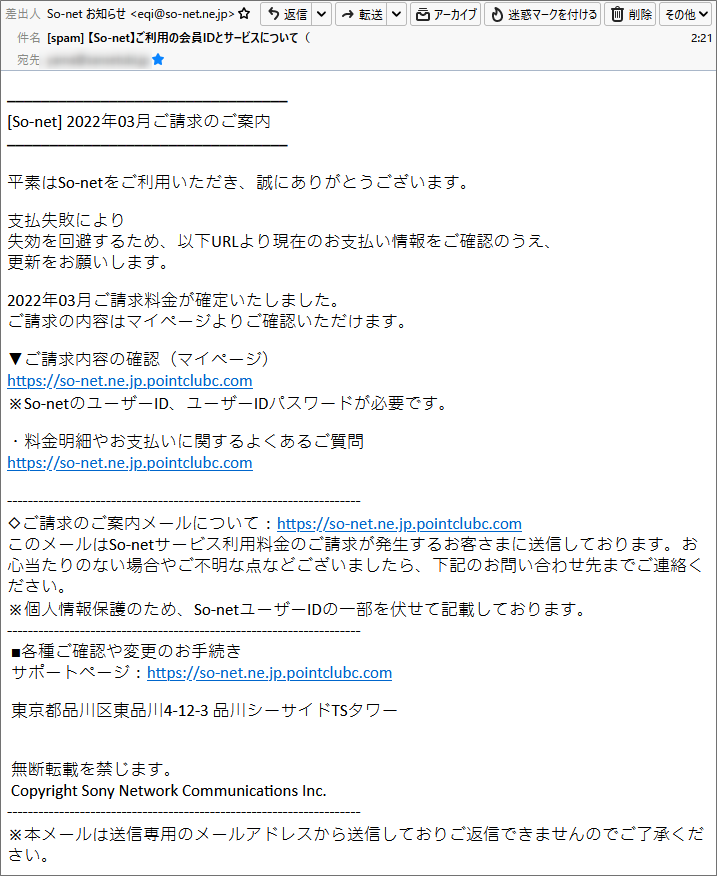

では、メールのプロパティーから見ていきましょう。 件名は

「[spam] 【So-net】ご利用の会員IDとサービスについて(」

”(”の後ろ何が書きたかったんでしょうね?

どうでも良いかも知れませんが、私はそこが気になって仕方がありません。(笑) ところで、この件名には「会員IDとサービスについて」と書かれていますが、本文の内容は

請求額の確認と支払失敗の通知ですのでずれがありますね。 それ以前にこのメールには”[spam]”とスタンプが付けられているので迷惑メールの類。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「So-net お知らせ <eqi@so-net.ne.jp>」

”so-net.ne.jp”はSo-netの公式なドメインですが、もちろんそんなのは真っ赤なウソで

偽装されています。

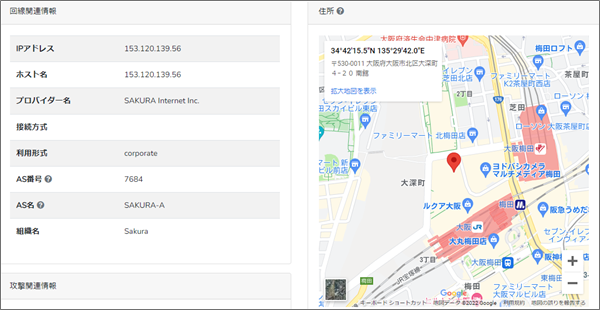

差出人は常習犯だった では、その辺りも含めこのメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<eqi@so-net.ne.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<5E5E24BFA55D6C9EB701FB2B8D8AC334@so-net.ne.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from so-net.ne.jp (unknown [153.120.139.56])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | では、この差出人のメールアドレスが本当に”eqi@so-net.ne.jp”なのか、それとも偽装されて

いるのか、確認してみることにします。

まずは、あるサイトで”so-net.ne.jp”を割当てているIPアドレスを割出してみます。

”210.139.252.142”と出ました。

このIPアドレスと”Received”のIPアドレスが同じであれば、この差出人のメールアドレスの

ドメインは”so-net.ne.jp”であることが確定しますが、比較すると全然異なっていますので

偽装確定です。 じゃ、この差出人は何者なのでしょうか?

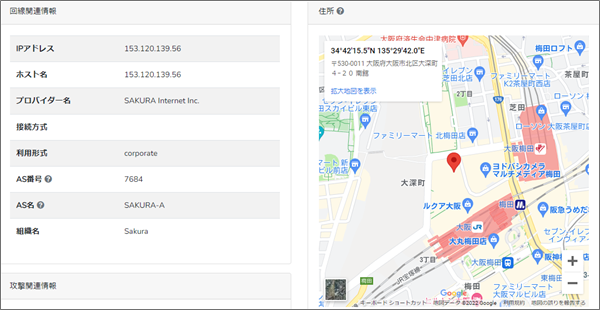

では、この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみます。

またコイツです!

差出人は「さくらインターネット」のユーザーで、詐欺の常習犯。

IPアドレスの所在は「さくらインターネット」本社のある大阪市北区。

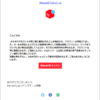

「支払失敗」なんて報告あります? 続いて本文です。

この本文って、月額使用料金の確認なのかそれとも支払いが上手くできなかったことの

連絡なのかどちらなのでしょうか?

そんなのをごっちゃにして送って来るのもどうかと思いますが…

それに「支払失敗」なんて報告あります?

お客様に対してだから普通なら「お引き落としができませんでした」とか、丁寧な言葉で

報告すると思います。

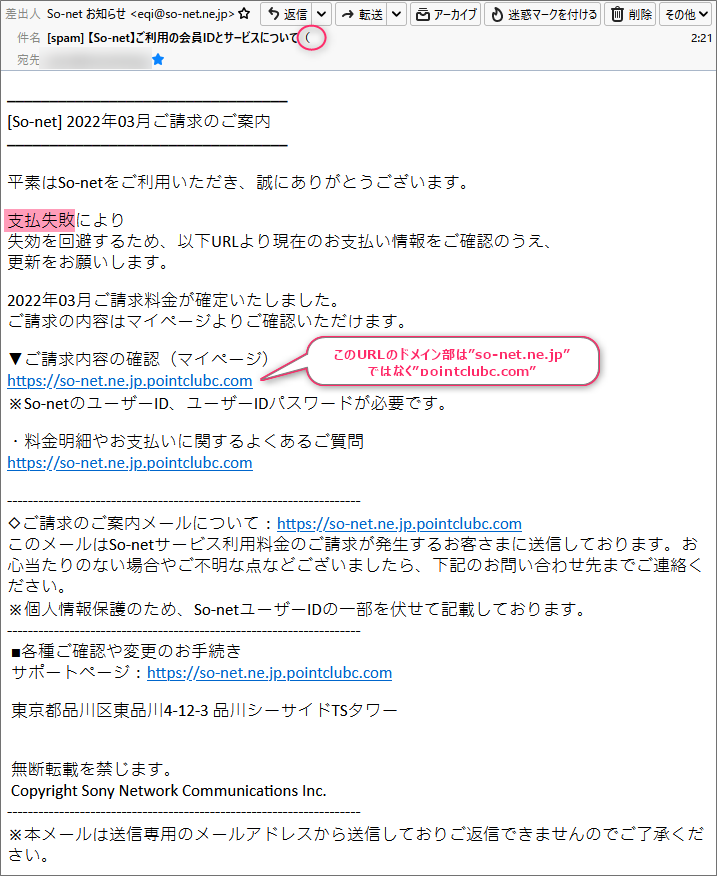

このメールの目的は、不安に陥らせた上でリンクの先にある詐欺サイトに誘い込むこと。

そのリンクはメールに直書きされているものと同じでこちらのURL。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」やノートンの

「セーフウェブレポート」などで確認しましたが、今日現在のところまだ危険なサイトと

しての認識はされていませんでした。

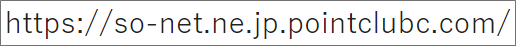

サイトのURLに使われているドメインは、サブドメインを含め”so-net.ne.jp.pointclubc.com”

ここで注意しなければならないのは、この中でドメインと呼ばれる部分は”so-net.ne.jp”では

なくて”pointclubc.com”です。 では、最後にこのドメインの持ち主とその割り当て地を確認してみます。

まずは、ドメインの申請登録情報から。

このドメインの持ち主は、中国広西チワン族自治区合山市にお住まいの方。

ドメインの管理は「MAFF Inc.」ってところに委託されています。

このドメインを割当てているIPアドレスは”115.144.69.115”とされていますので

このIPアドレスを元にその割り当て地を確認してみます。

表示された地図は、隣国の首都です。

うちのサイトをよくご覧になっている方なら既にお気づきかと思いますが、

さくらインターネットユーザーと隣国はワンセット。

さくらインターネットユーザーの絡んだフィッシング詐欺メールの場合の詐欺サイトは

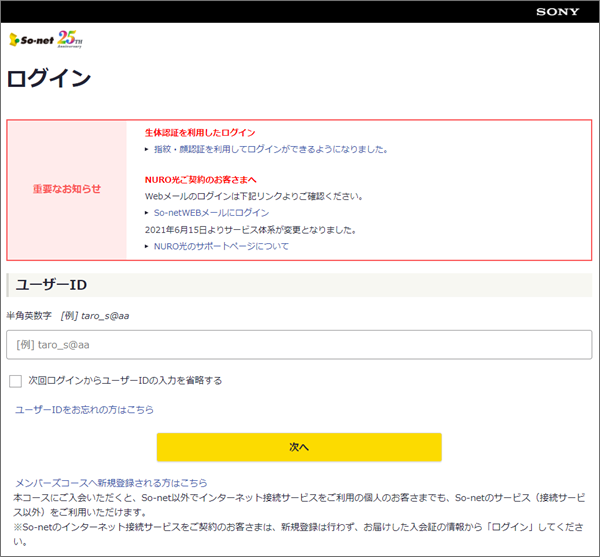

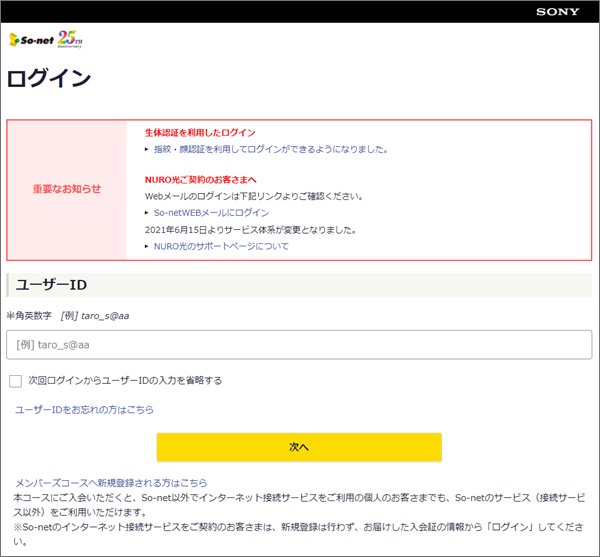

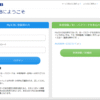

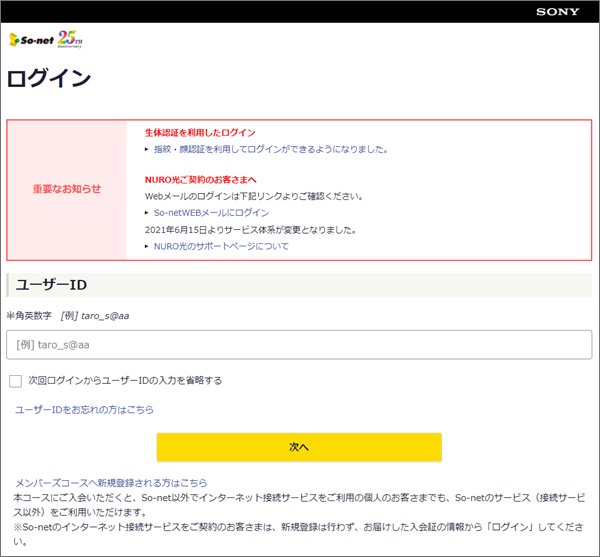

決まってここの地図が表示されます。 安全な方法でリンク先サイトに行ってみました。

開いたのはやはりSo-netのパクリサイトです。

ウイルスバスターに遮断されることなくあっさりと開きましたので現状では

とても危険な状態です。

間違ってもログインしてはいけません!

まとめ 現在はネット社会なのでユーザーログインを必要とするサイトなんて五万とありますから

奴らのコピーネタは尽きません。

これからもあらゆるログインページがその標的とされることでしょうね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |