『詐欺メール』「<重要>SAISON CARD「ご利用のお客様」」と、来た件

| 詐欺を見分けるポイントは? | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

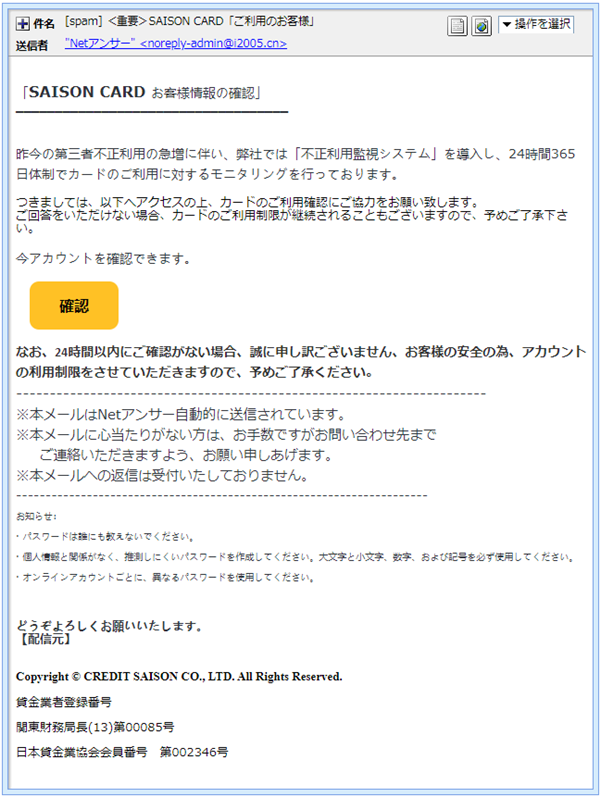

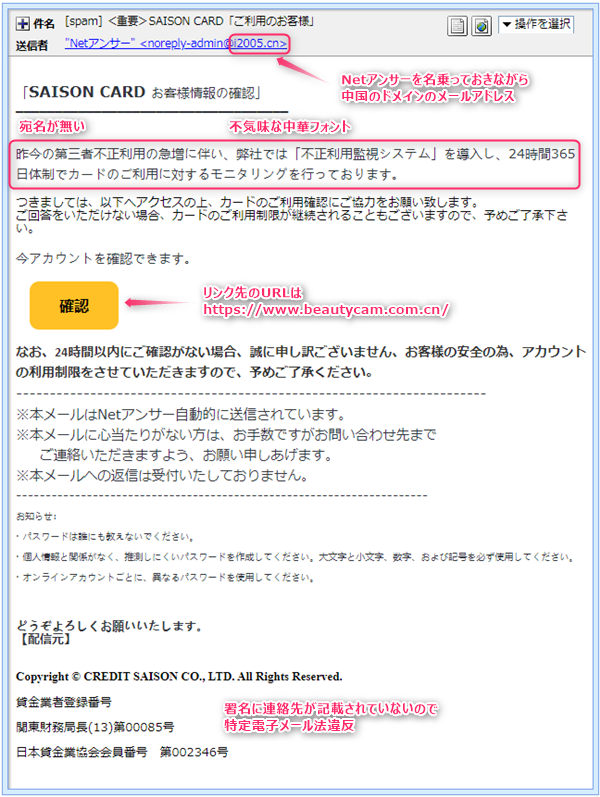

セゾンカードの成りすまし前のエントリーで「春節だからフィッシング詐欺メールが少ない」なんて書いていたら では、メールのプロパティーから見ていきましょう。 件名は 差出人は では、このメールのヘッダーソースを確認し調査してみます。

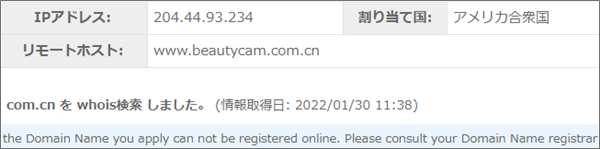

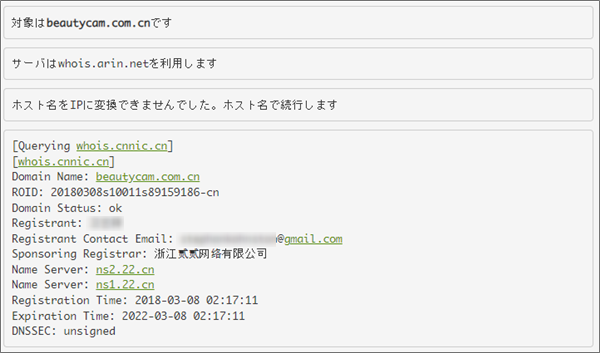

では、この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみます。 特定電子メール法に抵触では、本文です。 フィッシング詐欺メールではよくある手口の「カードの利用確認」を装ったものです。 また、このメールには署名欄に連絡先が記載されておりません。 このような手口でメールに記載されたリンクへ誘いこむのがこのメールの目的ですが、 まずこのURLの先にあるウェブサイトの危険性をノートンの「セーフウェブレポート」で ログインせずに直接カード情報入力画面が!このURLに使われていたドメインは”beautycam.com.cn” 取得できたIPアドレスでその所在地を確認してみると、ロサンゼルス付近の地図が リンク先に行ってみると、いきなりこのようなクレジットカードの情報を入力する画面が セゾンカードユーザー専用サイトの「Netアンサー」にログインもせずに直接情報入力の画面が まとめフィッシング詐欺メールを見分けるためのポイントがいくつか出てきましたね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールbeautycam.com.cn,i2005.cn,IPアドレス,Message ID,Netアンサー,noreply-admi,Received,Return-Path,SAISON CARD「ご利用のお客様」,Site Safety Center,SMS,SPAM,カードの利用確認,サイバーアタック,サイバー犯罪,スミッシング,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,ロサンゼルス,ワードサラダ,中国ドメイン,偽サイト,拡散希望,注意喚起,特定電子メール法,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,詐欺を見分けるポイント,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『【三井住友】不正利用からアカウントを保護するために追加情報が必要』と、来た件

三井住友カードの不正利用をネタにする詐欺メール スマホやタブレットが普及し増々便 ...

『詐欺メール』「【Webエムアイカード会員サービス】ご利用確認」と、来た件

こんなのに騙されちゃいけませんよ! !ご注意! 当エントリーは迷惑メールの注意喚 ...

【実録公開】閲覧注意!U-NEXT無料体験終了で26,268円が強制引き落とされる!?身に覚えのない自動更新の正体

【実録公開】「U-NEXT自動更新で26,268円請求」と焦らせるApple騙り ...

『詐欺メール』スマートEXから『【EX】不正利用検出に伴う確認手続きのお願い』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...

『詐欺メール』『電気料金支払い遅延についての再通知。』と、来た件

通常業務に影響が出そうなほどの量 スマホやタブレットが普及し増々便利になる私たち ...