『詐欺メール』「通知 : 最近誰かがあなたのAppleアカウントにログインしました。」と、来た件

| 「親愛な」にご注意を! | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーの偽サイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取します。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

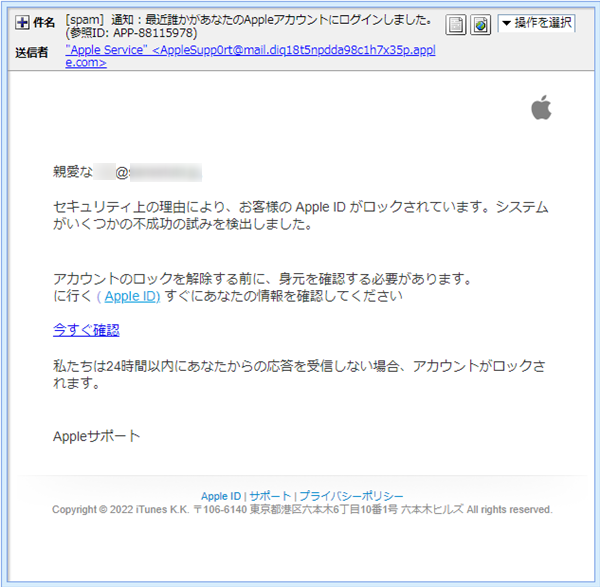

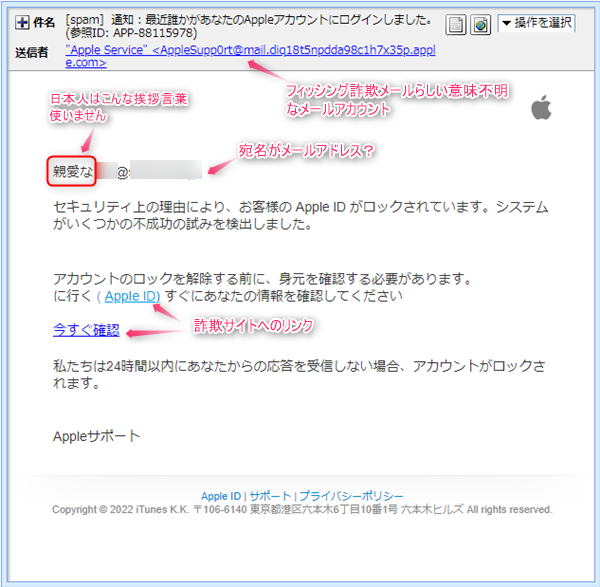

差出人のメールアドレスに注目週末の朝もゆっくりさせていただけないのですね(^^; では、解説していきますね。 件名は 差出人は アドレス偽装判定では、このメールのヘッダーソースを確認し調査してみます。

まず、このドメイン”intl1.rkn-mail.com”とIPアドレス”137.184.219.138”の相関性を確認 やはり、このドメインは”Received”に書かれていたIPアドレスに割当てられていることが 連れまわされた上で開いたサイトは?!続いて本文。 日本人がメールを送る際に「親愛な」とか「親愛なる」とか使いますか? さて、当然フィッシング詐欺メールですから詐欺サイトへのリンクが施されています。

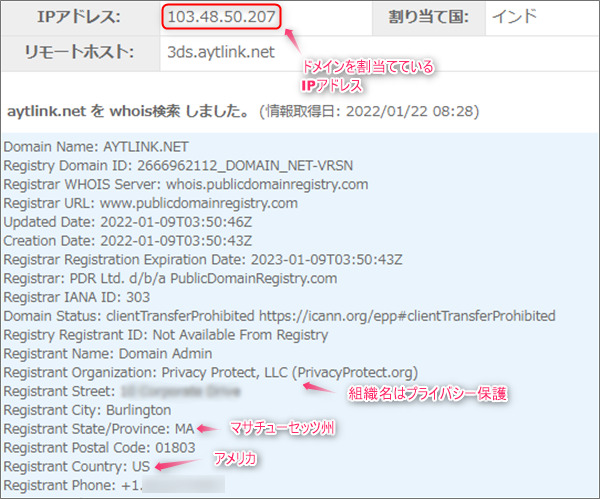

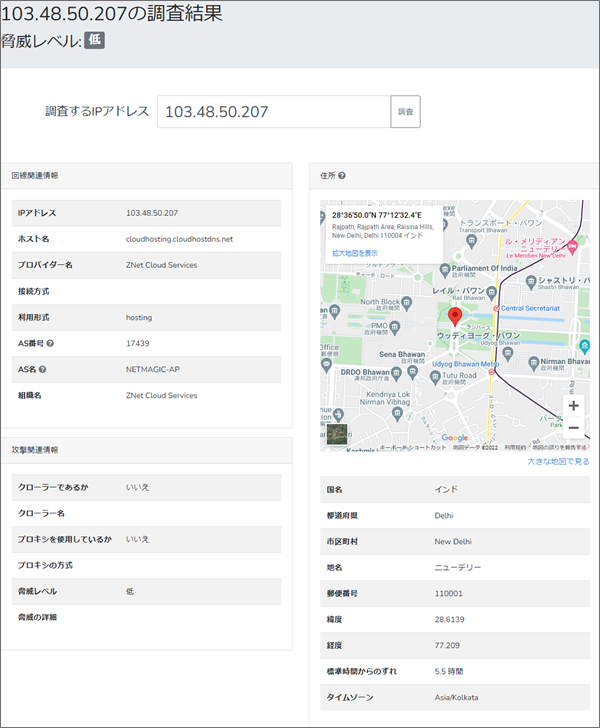

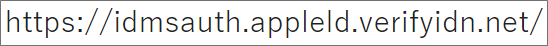

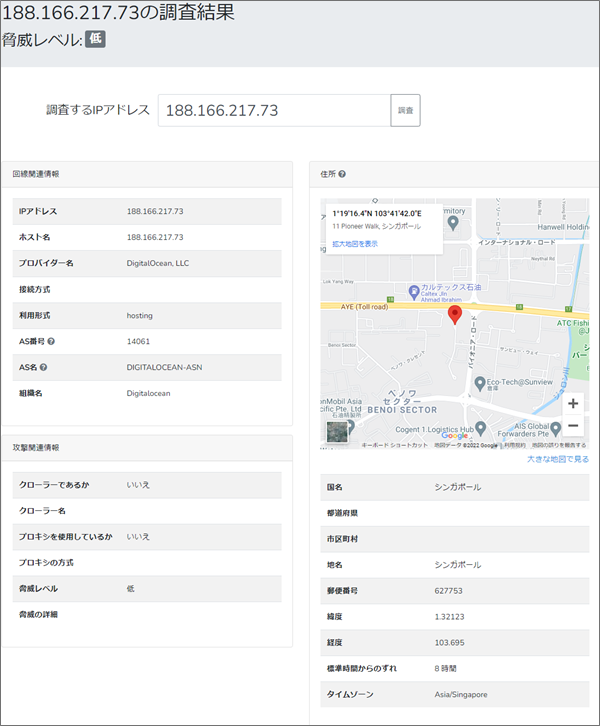

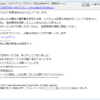

どこがAppleじゃ?! ではまず真っ先にこのリンク先が危険かどうかをノートンの「セーフウェブレポート」で 今度はこのURLで使われているドメイン”3ds.aytlink.net”について、とあるサイトで情報を このドメインを割当てているIPアドレスは”103.48.50.207”らしいのでこちらも このリンク先URLに接続してみると、リダイレクトされてこちら始まるクソ長いURLの 面倒ですが、このURLのドメインも先ほどと同じ要領で調べてみました。 続いてドメインの情報。 このドメインを割当てているIPアドレスは”188.166.217.73”らしいのでこちらも 連れまわされた上で開いたサイトは、見事に複写されたAppleの完全コピーサイト。 こんなの出されたら誰だって信用しちゃいますが、立派な詐欺サイトです! まとめ今回のメールも見る人が見れば一目で見破ることができる詐欺メールでしたね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールApple Service,AppleSupp0rt,Appleに成りすます,idmsauth.appleld.verifyidn.net,intl1.rkn-mail.com,IPアドレス,mail.diq18t5npdda98c1h7x35p.apple.com,Message ID,Received,Return-Path,Site Safety Center,SMS,SPAM,コピーサイト,サイバーアタック,サイバー犯罪,ジャンクメール,セーフウェブレポート,ドメイン,トレンドマイクロ,なりすまし,ニューデリー,フィッシング詐欺,ヘッダーソース,マサチューセッツ州,メール,ワードサラダ,偽サイト,完コピ偽サイト,拡散希望,最近誰かがあなたのAppleアカウントにログインしました,注意喚起,第三者不正利用,著作権法違反,親愛な Chrome ユーザー様,親愛なる,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「あなたのamazon.co.jpオーダーは出荷できません」と、来た件

”amazon.co.zip”ではなく”anazon.co.jp” ※ご注意くだ ...

『詐欺メール』「【最終警告】三井住友カードからの緊急のご連絡」と、来た件

最終警告?! ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、 ...

『詐欺メール』「AMERICAN EXPRESS:パスワード再設定完了のお知らせ」と、来た件

「さくらインターネット」と隣国はセット ※ご注意ください! 当エントリーは迷惑メ ...

『詐欺メール』『「NHKプラス」□アカウント停止のお知らせ□(自動配信メール)』と、来た件

どうしてNHKが私のメールアドレスを知ってるの? ※ご注意ください! このブログ ...

『詐欺メール』楽天から「【緊急のお知らせ】あなたからのご返事をお待ちしております」と、来た件

「今アカウントを確認できます」に注意!! ※ご注意ください! 当エントリーは迷惑 ...