『詐欺メール』新「【重要】UC CARDカードご利用確認」と、来た件

| 期限過ぎてるし | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

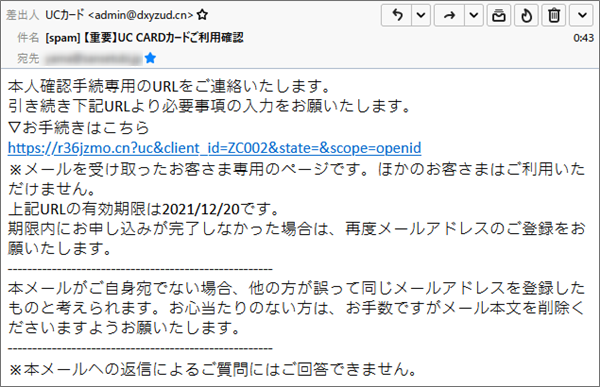

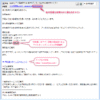

届いた時点で期限切れって!?UCカードさんから摩訶不思議なメールが届きました。 ではプロパティーから見ていきます。 件名は 差出人は サーバーは北京市にありでは、このメールのヘッダーソースを確認し調査してみます。

まず使われているドメイン”dxyzud.cn”について調べてみます。 どうやら”.cn”と言うトップレベルドメインから判るように持ち主は中国の方。

中国ドメイン&ロサンゼルスそして本文。

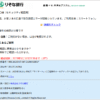

ツラツラと読んでいくと、日付以外にもおかしなところに気が付きました。 まあメールのアドレスもそうですが、リンク先のドメインも”r36jzmo.cn”なんて中国ドメイン。 試しに記載されたURLに接続してみるとリダイレクトされこちらのURLに飛ばされました。 開いたサイトは「UC CARD アットユーネット!」の完コピ偽サイトのログインページ。 まとめUC CARD を騙ったメールのご紹介は、これで三度目。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールdxyzud.cn,IPアドレス,Message ID,mrpdok50.cn,r36jzmo.cn,Received,Return-Path,SMS,SPAM,UC CARD,UC CARDカードご利用確認,UCカード,アットユーネット,お願いたします,サイバーアタック,サイバー犯罪,ジャンクメール,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,リダイレクト,ロサンゼルス,ワードサラダ,中国ドメイ,北京市,完コピ偽サイト,届いた時点で期限切れ,拡散希望,本人確認手続専用のURLをご連絡いたします,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『【楽天カード】税務署連携による登録情報確認のお願い』と、来た件

★詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私たちが生活する ...

『詐欺メール』日本DHLから『配送に関する重要なお知らせ』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利に ...

『詐欺メール』佐川急便『ご不在連絡票に記載されている!Web再配達受付サービス!』と、来た件

佐川急便の再配達受付サービスにご注意を! 多分あなたは、このメールに不信感を持ち ...

『詐欺メール』りそな銀行から『お取引の確認が必要です』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』『AEONご利用確認のお願い』と、来た件

利用確認を促す ※ご注意ください! このブログエントリーは、フィッシング詐欺メー ...