『詐欺メール』メルカリから「【重要】事務局からのお知らせ」と、来た件

| これからはコミュニティーサイト狙いかも | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

”Yahei”フォントやめれぇ~週の真ん中、仕事したいのにジャンクメールの集中攻撃。(-_-;)

これまた例によって背筋がゾクゾクするような”Yahei”って中華フォント。 ではプロパティから 件名は 差出人は これが本家のドメイン”mercari.com” やっちゃってますね(笑) ではこのメールをヘッダーソースから調査してみます。 ソースから抜き出した「フィールド御三家」がこちらです。

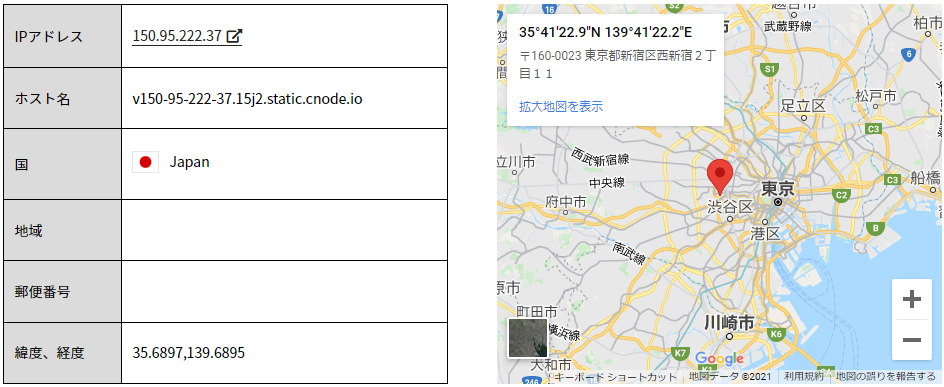

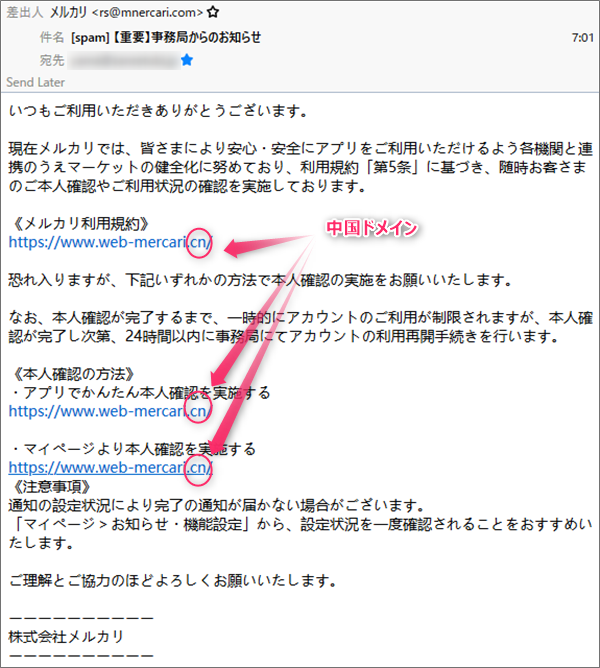

おっ「static.cnode.io」って久しぶりですね!休暇明けですか?(笑) では、このIPアドレスを使ってそのサーバーの位置情報を拾ってみましょう! 韓国に詐欺サイト団地が?!では本文です。 何とかして押させたい詐欺サイトへのリンクが1つで飽き足らず3か所も(笑) ”.cn”なんてあからさまに中国のトップレベルドメインですね…(^-^; このドメインについても調査してみましょう。 よく見かける登録者氏名が見えます。 運用国は「韓国」のようですね。

ご常連ですね、ヤパリここですか。 運営されていたのははやりメルカリの完コピ詐欺サイトでした。 絶対入力しちゃだめですよ! まとめヤバイヤバイ いや、まだまだ増えそうですね…(;^_^A いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー 【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー

【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー 【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー

【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー 【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー

【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー 「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール【重要】事務局からのお知らせ,Cloudflare,IPアドレス,mercari.com,Message ID,mnercari.com,Received,Return-Path,SMS,SPAM,static.cnode.io,web-mercari.cn,クラウドフレア,コミュニティーサイト,ジャンクメール,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,メルカリ,ワードサラダ,中国ドメイン,完コピ偽サイト,拡散希望,注意喚起,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『ウイルス混入!』自分から「FAX受信通知」と、来た件

「トロイの木馬」付き ※ご注意ください! このブログエントリーは、フィッシング詐 ...

『詐欺メール』「「VJAグループVpassアプリ」ご請求内容のお知らせ」と、来た件

根気の良い詐欺犯?! ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目 ...

『詐欺メール』「このメールを大切にしてください」と、来た件

件名だけ変えてくるヤツ ※ご注意ください! 当エントリーは迷惑メールの注意喚起を ...

『詐欺メール』『あなたのMasterカードのアップグレード手続きについて』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「ご利用の Amazon アカウントを一時保留いたしました」と、来た件

あと1つエントリーすると600件目 ※ご注意ください! 当エントリーは迷惑メール ...