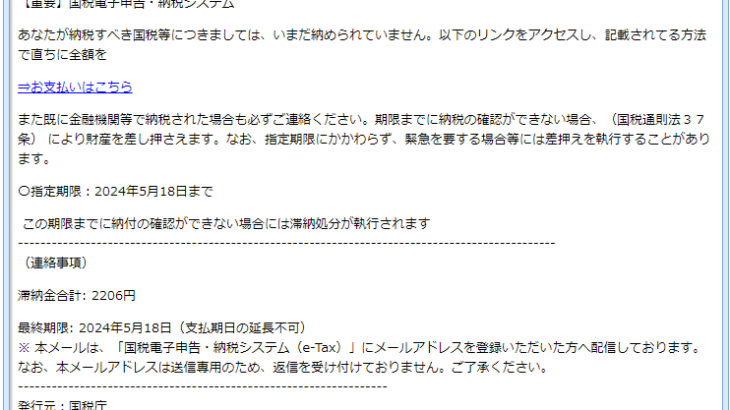

脅し文句は「最終警告」相変わらず週明けのメールチェックにはフィッシング詐欺メールが多く引っ掛かります。

今朝のメールボックスには様々なものが8通。

そのうち今回はこちらの詐欺メールをご紹介します。

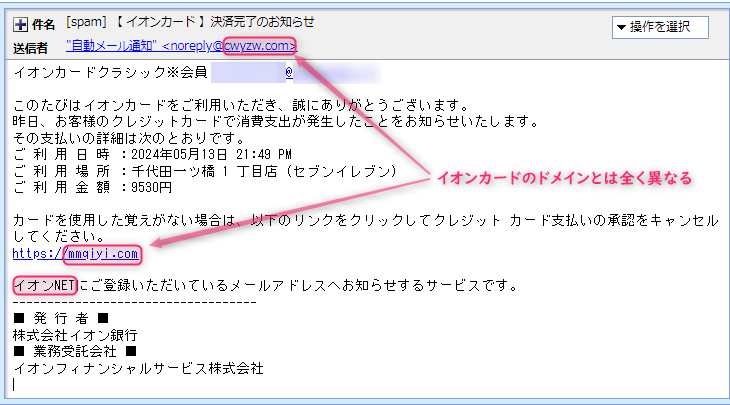

とはいうものの、対象のカード会社がAEONになっただけで内容はJCBやETCと同じ。

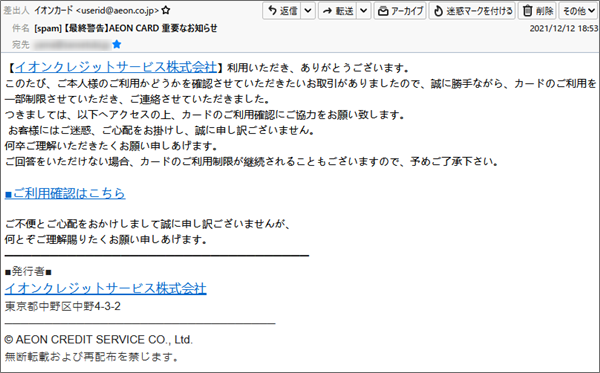

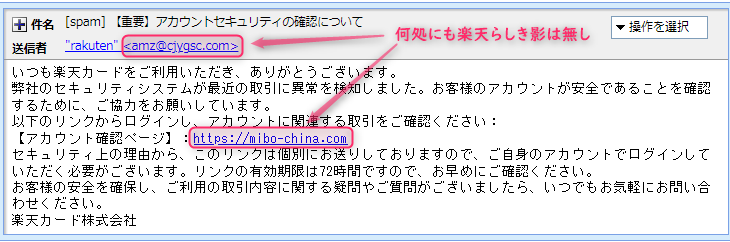

件名は

「[spam] 【最終警告】AEON CARD 重要なお知らせ」

最近は冒頭に「最終警告」って書かれている件名が多いのですが、客先に向けこのような

脅し文句使いますかね?

”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いているものは

全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「イオンカード <userid@aeon.co.jp>」

”aeon.co.jp”はイオンさんの正規ドメインですが、件名の”[spam]”が示す通りこのメールには

悪意が隠されているのでこのドメインは偽装されています。

脅威のレベルは「高」では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<uhq@aeon.co.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<42606D45B5C1B3B86DF471711F6A4C03@aeon.co.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from aeon.co.jp (unknown [116.85.64.175])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 |

では、このIPアドレスを使ってそのサーバーの情報を拾ってみます。

「中華人民共和国 北京市」はこのメールを送信したメールサーバーの所在地を示します。

また、このIPアドレスはかなり危険とされており脅威のレベルは「高」で脅威の詳細は

「メールによるサイバーアタック」

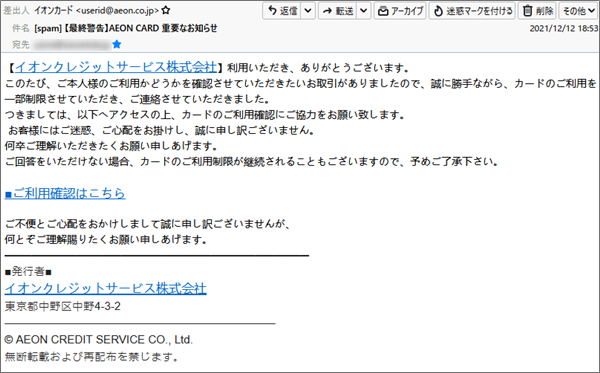

詐欺サイトの持ち主は準ご常連本文はこのように書かれています。 【イオンクレジットサービス株式会社】利用いただき、ありがとうございます。

このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、

誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、

予めご了承下さい。 ■ご利用確認はこちら |

内容はこのところ他のクレジットカードの詐欺メールと全く同じもの。

冒頭の「イオンクレジットサービス株式会社」と「■ご利用確認はこちら」と書かれて

箇所に詐欺サイトへのリンクが付けられています。

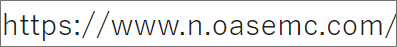

そのリンク先のURLがこちらです。

使われているドメインは”n.oasemc.com”

このドメインについても調べてみます。

持ち主は、マレーシアのクアラルンプールの企業で最近多く見かけれうようになってきたので

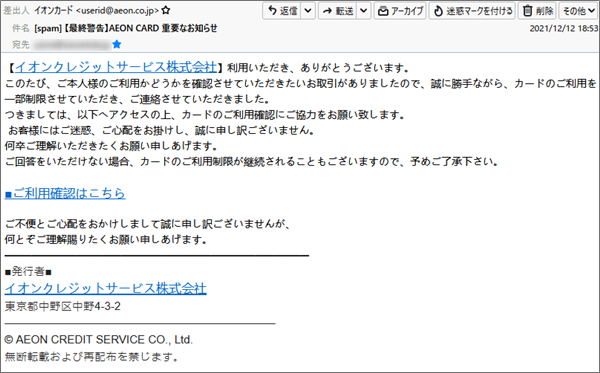

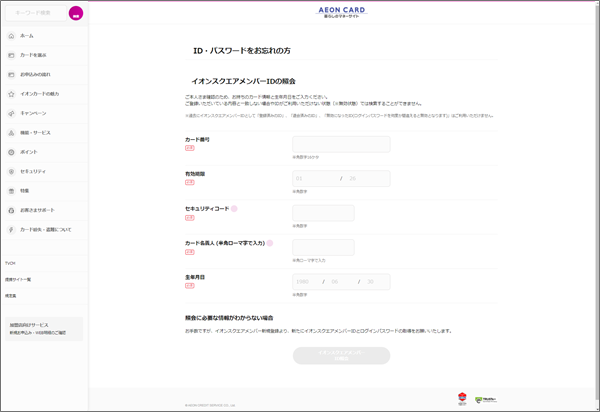

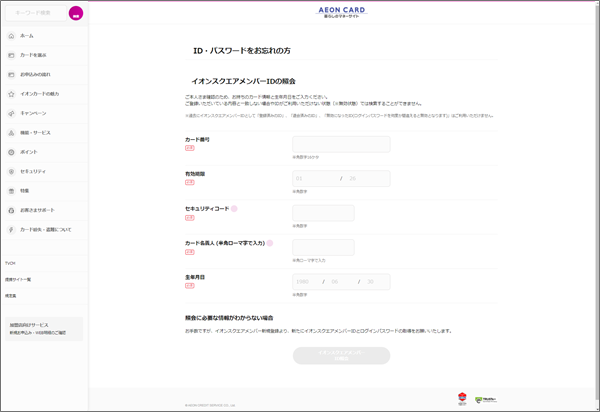

準ご常連さん(笑) このURLに接続してみるとこのような画面が表示されました。

まさかの初っ端からカードの情報の入力画面。

普通先にログインさせません??(笑)

勇み足すぎます!

まとめカード会社を変えて同じ内容のメールを送り付けてくる詐欺メールが横行しています。

もちろん自身が持ってないカード会社のものでも御構い無いです。

年末に向けこういったメールも更に増えることが予想されますのでご用心ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |