『詐欺メール』「不適切なログインセキュリティ検証(paypay銀行)」と、来た件

| paypay銀行を騙った不届き物 | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

フォント見ただけで…今回ご紹介するのは、サーバー巡回時に見つけた、paypay銀行を装い第三者不正ログインを

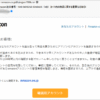

まず、真っ先に目につくのは”変わったフォント”です。 では、プロパティーから確認していきましょう。 件名は 差出人は ではこのメールをヘッダーソースから調査してみます。

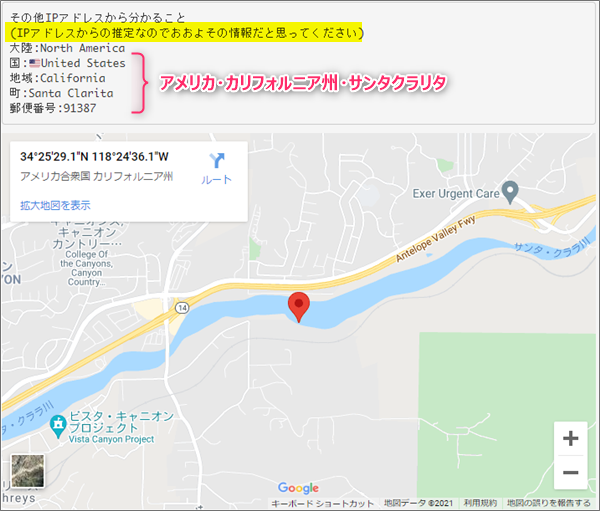

では、このo6e0cv.cn”ってドメインを使ってそのサーバーの位置情報を拾ってみましょう!

ドメインの持ち主は中国の企業様。 めちゃくちゃ長いドメインでは、本文を見ていきましょう。

前半の項は、第三者による不正ログインの検知と安全性の確保のお話。 前半の「アカウントに不適切なログインが検出された」ってのは、受取人個人の でもって、誘導されるリンク先のURLがこちらから始まる長いもの。

また中国ドメイン(;^_^A それにしても長いですね。 このドメインについても持ち主と割り当て地を調べてみましょう。

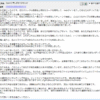

持ち主は、中国にあるアパレル企業さん。 差出人は、この地でこんなサイトを運営していました。

paypay銀行のログインページの完コピですね。 まとめもちろん”[spam]”が付いてる時点でアウトですが、差出人のメールアカウントを見ただけで いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー 【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー

【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー 【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー

【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー 【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー

【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー 「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールIPアドレス,japannetbank.co.jp,Message ID,o6e0cv.cn,PayPay銀行,Received,Return-Path,SMS,SPAM,wsrncyvmbsciaohqsygspdqxukjzbkcxcevbwidx,YaHei,サンタクラリタ,ジャパンネット銀行,ジャンクメール,セキュリティアップグレード,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,ワードサラダ,不適切なログインセキュリティ検証(paypay銀行),中国ドメイン,中国語フォント,中華フォント,個人情報更新,完コピ偽サイト,拡散希望,注意喚起,第三者による不正ログイン,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』「【メルカリ】重要なお知らせ」と、来た件

重要なお知らせとは? ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目 ...

『詐欺メール』「Amazonアカウントは停止されました、情報を更新してください」と、来た件

Amazonと書かれたメール、もうどれも信じられなくなったよ(;´д`)トホホ… ...

『詐欺メール』「申し訳ありませんが」と、来た件

これはアダルトハッキングです ※ご注意ください! 当エントリーは迷惑メールの注意 ...

『詐欺メール』Amazonから「【重要】お支払い方法の情報を更新してください。」と、来た件

このメール、大量発生中 ※ご注意ください! このブログエントリーは、フィッシング ...

『詐欺メール』Paidyから『口座振替の手続きに失敗しました』と、来た件

決済サービスも詐欺の格好の餌食 スマホやタブレットが普及し増々便利になる私たちが ...