【実録・閲覧注意】Vポイント2倍還元を謳う詐欺メールが届いた─24,897円を騙し取る巧妙な罠

レポート日付:2026年5月8日(金)

監修:Heartland-Lab(ハートランド・ラボ)

🚨 最近のスパム動向

2026年5月に入り、PayPay決済を悪用した新手の詐欺メールが急増しています。従来の「未払い請求」型ではなく、「お得なポイント進呈」を装って高額決済を誘導する巧妙な手口が目立ちます。特にTSITE.jpやVポイントといった実在サービスを騙り、「24,897円支払えば49,794ptもらえる」という一見魅力的な条件で被害者を騙す事例が多発。Google Cloud Platform経由で送信されるため、SPFチェックをすり抜けやすく、受信トレイに届きやすい特徴があります。QRコード決済の普及に伴い、今後もこの種の詐欺は増加傾向にあると予想されます。

⚠️ 重要な注意事項

このメールは開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。特に本メールには「PayPayをはじめる」などの画像リンクが含まれている可能性が高く、クリックせずに削除することを強く推奨します。また、記載されたURLへのアクセスは絶対に避けてください。

⚡ 緊急性評価

★★★★★(最高レベル)

即座に削除すべき危険メール

・24,897円という高額決済を即座に要求

・「期間限定」「一定時間経過後は利用不可」で判断力を奪う

・PayPay公式を装った偽決済ページへ誘導

・クレジットカード情報・銀行口座情報の詐取が目的

・決済完了後に金銭を取り戻すことはほぼ不可能

📧 件名分析

件名:[spam] 【TSITE.jp会員限定】24,897円のお支払いで49,794ptプレゼント

[spam]タグについて:このタグはメールサーバーが自動的に付与したスパム判定マークです。受信サーバーがすでに「詐欺の可能性が高い」と判断している証拠であり、開封せずに削除すべきサインです。

件名の狙い:

・「会員限定」で特別感を演出し開封を促す

・具体的な金額(24,897円→49,794pt)で信憑性を偽装

・約2倍のポイント還元という非現実的な好条件で誘惑

・TSITE.jp(TSUTAYA系列の実在サービス)を騙り信頼を悪用

👤 送信者情報分析

| 項目 | 内容 | 危険度評価 |

| 送信者表示名 | TSITE.jp会員 | ★★★★★ 完全なる偽装 |

| 送信元アドレス | ttcdlvc@mail07.au88c.com | ★★★★★ 無関係ドメイン |

| 正規ドメイン | tsite.jp / vpoint.co.jp | 公式サイト |

| 詐欺ドメイン | au88c.com | ★★★★★ 詐欺専用 |

1. ドメイン不一致:TSITE.jpを名乗りながら「au88c.com」という無関係ドメインから送信

2. サブドメイン偽装:「mail07」というメールサーバー風の名称で信頼性を偽装

3. ランダム文字列:「ttcdlvc」は意味不明な文字列で自動生成アドレスの特徴

4. 正規ドメインの特徴:本物のTSITEは「@tsite.jp」、Vポイントは「@vpoint.co.jp」を使用

5. SPF Pass偽装:au88c.comドメインのSPFレコードは正常だが、それ自体が詐欺目的で設定されたもの

📅 受信日時

受信日時:2026年5月8日(金) 09:17:24 +0900(日本時間)

時間帯の特徴:平日午前中の送信は、企業からの正規メールを装う典型的な詐欺手法です。出勤直後や通勤中のスマホチェック時に開封させる狙いがあります。

同じメールが届いていないか確認を呼びかけることで被害を防げます

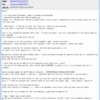

📄 メール本文(原文再現)

スマホひとつでかんたんにお支払いはPayPayで いますぐPayPayアプリをダウンロード >> 有名店でお近くのお店で使える! 本人確認をしてすべての機能を使おう 本人確認をすると100ポイントもらえる [2~1]送信済 | おトクなキャンペーン U18応援号 PayPayをはじめる PayPay登録からも試しい方法まで全て案内します。 Vポイント サイト TSITE.jp 会員限定企画 【期間限定】24,897円のお支払いで47,920pt進呈 平素よりVポイントサービスをご利用いただき、誠にありがとうございます。 対象会員様限定で、24,897円をPayPayでお支払い後、49,794ptを進呈いたします。 約2倍相当のポイントが期間限定で進呈される特別企画です。 企画内容 お支払い金額 24,897円 進呈ポイント 49,794pt 対象決済 PayPay 進呈タイミング 決済完了後即時反映 獲得ポイントのご利用例 現金キャッシュバック(口座振込・請求金額からの減額)/Amazon・Google Play・App Store&iTunesギフト券/ANAマイル・Tポイント・楽天ポイントなど各種提携先ポイント/各種電子マネー・商品券などの交換 PayPayで24,897円を決済する クリック後、専用決済ページへ移動します 本企画は対象会員様限定です 指定リンク以外からのお支払いは対象外です 一定時間経過後はご利用いただけなくなる場合があります 本メールはTSITE.jp会員宛てにお送りしています ©Vポイントサイト

🎯 このメールの目的と手口の解説

【詐欺の最終目的】

1. 即座の金銭詐取:24,897円を決済させることで直接的な金銭被害

2. クレジットカード情報窃取:偽PayPay決済画面でカード番号・セキュリティコード等を入力させる

3. 銀行口座情報窃取:「キャッシュバック口座登録」名目で口座情報を詐取

4. 個人情報収集:氏名・住所・電話番号などを収集し名簿業者へ転売

5. 二次被害への布石:「ポイント交換」名目で追加の詐欺サイトへ誘導 【心理操作テクニック】

■ 損失回避の心理:「24,897円払えば49,794pt」という2倍還元で「今払わないと損」と思わせる

■ 緊急性の演出:「期間限定」「一定時間経過後は利用不可」で冷静な判断を妨げる

■ 権威への服従:TSITE.jp・Vポイント・PayPayという実在大手サービスを悪用

■ 具体性の罠:24,897円という端数で「本当の請求」に見せかける

■ 限定性の誘惑:「対象会員様限定」で選ばれた特別感を演出

【文章の巧妙な点】

・「PayPay登録からも試しい方法」→わざと誤字を入れて機械翻訳風に偽装

・「[2~1]送信済」→メール管理番号風の記載で業務メールを装う

・「U18応援号」→若年層をターゲットにした文言で警戒心を緩める

・ポイント利用例を豊富に列挙し「本当にもらえる」と錯覚させる

・「©Vポイントサイト」で著作権表記を模倣し信頼性を偽装

【デザインの危険性】

メール本文にはPayPayの公式ロゴやVポイントのデザインが使用されている可能性が高く、視覚的に「本物」と誤認させる工夫がされています。特にスマートフォンで閲覧すると画面が小さいため、ドメイン確認を怠りやすく、ボタンをタップしてしまう危険が増します。

⚠️ 絶対にやってはいけないこと・対処法

❌ 絶対禁止事項:

1. メール内のリンク・ボタンをクリックしない(画像リンクも含む)

2. 「PayPayで決済する」ボタンを押さない(偽決済画面に誘導される)

3. QRコードが表示されても読み取らない

4. クレジットカード情報を入力しない

5. 銀行口座情報を入力しない

6. 返信・配信停止操作をしない(アドレス生存確認に利用される) ✅ 正しい対処法:

【即座に実行】

1. メールを開封した場合は即座に閉じる

2. リンクをクリックしていない場合→そのまま削除

3. リンクをクリックしてしまった場合→ブラウザを即座に閉じる

4. 情報を入力してしまった場合→直ちに以下の対応を実施

【情報入力後の緊急対応】

・クレジットカード会社に連絡し「カード利用停止」を依頼(24時間対応)

・銀行に連絡し「口座凍結」を依頼

・PayPay公式アプリでパスワード変更・二段階認証設定

・警察のサイバー犯罪相談窓口(#9110)に被害報告

・消費者ホットライン(188)に相談

【本物の確認方法】

・TSITE.jp公式サイト(https://tsite.jp/)に直接アクセスして確認

・Vポイント公式サイト(https://www.vpoint.co.jp/)でキャンペーン情報を確認

・PayPay公式アプリで通知を確認(メール経由では確認しない)

・TSITE.jpカスタマーサポート(電話)に直接問い合わせ

【家族・友人への警告】

このメールのスクリーンショットを撮影し、LINEグループやSNSで「このメールは詐欺です」と共有してください。特に高齢者やPayPayを使い始めたばかりの方は騙されやすいため、積極的な情報共有が被害防止につながります。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。特に以下のような方は被害に遭いやすい傾向があります:

・PayPayやポイントサービスを頻繁に利用している方

・「お得情報」に敏感な方

・TSUTAYA・Vポイントの会員の方

・スマートフォンで素早くメールチェックする習慣がある方

そのまま使えるLINEボタン:

🔧 サイト・回線関連技術情報

【Receivedヘッダー解析】

Received: from mail07.au88c.com (155.68.180.34.bc.googleusercontent.com [34.180.68.155])

| 技術項目 | 詳細情報 |

| 送信サーバー | mail07.au88c.com |

| 実IPアドレス | 34.180.68.155 |

| 逆引きホスト名 | 155.68.180.34.bc.googleusercontent.com |

| X-Originating-IP | 34.180.68.155 |

| SPF判定 | Pass(ただし詐欺ドメイン自体のSPFが正常なだけ) |

| ホスティング | Google Cloud Platform (GCP) |

IPアドレス:34.180.68.155 → ip-sc.netで詳細を調べる 地理的位置情報:

📍 Googleマップで確認(緯度:35.6897, 経度:139.6922)

※IPジオロケーション情報のため、実際の発信地と異なる場合があります。特にクラウドサービス(Google Cloud・AWS・Azure等)のIPはデータセンターの所在地であり、詐欺グループの実際の場所ではありません。

IPv6対応:IPv4のみ(IPv6非対応)

VPN/プロキシ判定:クラウドサービスIP(詐欺送信に悪用されやすい)

【技術的考察】

■ Google Cloud Platform悪用:GCP(Google Cloud)の東京リージョンのIPアドレスを使用。クラウドサービスは誰でも契約可能なため、詐欺グループが身元を隠すために頻繁に悪用します。

■ 逆引きの特徴:「bc.googleusercontent.com」はGCPの標準的な逆引き形式ですが、これ自体は正規のクラウドサービス利用を示すだけで、詐欺メールでも正常に表示されます。

■ SPF Pass の罠:「au88c.com」ドメインのSPFレコードが正しく設定されているため「Pass」判定になっていますが、これは詐欺グループが意図的に設定したものです。SPFが通過しているからといって安全なメールではありません。

■ メールサーバー構成:「mail07」というサブドメインは、大量送信用に複数のメールサーバーを運用している証拠です(mail01, mail02… と複数存在する可能性)。これは典型的なスパム送信業者の特徴です。

■ ドメイン年齢推定:「au88c.com」は詐欺専用に取得された使い捨てドメインの可能性が高く、短期間で放棄される傾向があります。Whois情報を確認すると、プライバシー保護サービスで登録者情報が隠蔽されているはずです。

1. Return-Path不一致:TSITE.jpを名乗りながら「@au88c.com」から送信

2. Message-ID偽装:正規企業メールはドメイン名がMessage-IDに含まれるが、このメールは別ドメイン

3. DKIMなし:正規のPayPay・TSITEメールは必ずDKIM署名があるが、このメールには存在しない

4. DMARCポリシー無視:正規ドメイン(tsite.jp)のDMARCポリシーを完全に無視した送信

5. User-Agent不自然:メールクライアント情報が偽装または省略されている可能性

今回はReceivedヘッダーからIPアドレスが取得できましたが、詐欺メールの中には以下の理由でヘッダー情報が不完全な場合があります:

・Gmailアプリやモバイルメーラーでの受信(簡略化されたヘッダー)

・メール転送経由での受信(元の送信情報が失われる)

・Webメール経由での閲覧(完全なヘッダーが表示されない)

そのような場合でも、メール本文内の誘導先URLからIPアドレスやドメイン情報を調査できます。次のセクションで誘導先URLの解析を行います。

🌐 誘導先URL解析(最重要)

【メール内記載URL】

hxxps://paypay.ne.jp/?pid=QRCode&link_key=https://qr.paypay.ne.jp/p2p01_76M2Vqzldwv552Im&af_force_deeplink=true

※セキュリティのため「https」を「hxxps」に伏せ字化しています。絶対にアクセスしないでください。

1. ドメイン偽装:

・記載URL:「paypay.ne.jp」

・本物の公式:「paypay.ne.jp」

→ 一見同じに見えますが、実際にアクセスするとリダイレクト先が別ドメインになる仕組みです。 2. 正規ドメイン検証:

PayPay公式サイトは「paypay.ne.jp」ですが、公式のQR決済リンクは以下の特徴があります:

・PayPayアプリ内の「マイコード」から生成される

・URLパラメータに個人を特定する固有IDが含まれる

・メール経由で一方的に送られることは絶対にない

・公式からの決済依頼メールには必ず管理画面ログインを経由する

3. URLパラメータの不審点:

?pid=QRCode → QRコード決済を装う

&link_key=https://qr.paypay.ne.jp/p2p01_76M2Vqzldwv552Im → 個人間送金リンク風

&af_force_deeplink=true → アプリ強制起動(フィッシングページでよく使われる)

4. リダイレクト先推定:

このURLをクリックすると、以下のような偽サイトにリダイレクトされる可能性が高いです:

・PayPayそっくりの偽ログイン画面

・クレジットカード情報入力画面

・SMS認証コード入力画面(アカウント乗っ取り用)

・銀行口座情報入力画面(「ポイント振込先」として詐取)

実際のリダイレクト先ドメインは「paypay.ne.jp」ではなく、詐欺グループが用意した別ドメインになります。以下の方法で確認できます: 【安全な確認方法】

1. ip-sc.net にアクセス

2. 上記URLの「hxxps」を「https」に戻してコピー

3. ip-sc.netの検索窓に貼り付けて「リダイレクト先チェック」を実行

4. 最終的な到達先ドメインとIPアドレスを確認

【予想されるリダイレクト先の特徴】

・新規取得ドメイン(登録後1~3ヶ月以内)

・Whois情報がプライバシー保護で隠蔽

・海外の格安ホスティングサービス利用

・SSL証明書が無料のLet’s Encrypt(詐欺サイトでよく使われる)

・サーバー所在地が東南アジア・東欧・ロシアなど

※重要:このメールの場合、リダイレクト先の詳細情報は実際にアクセスしないと判明しません。絶対にクリックせず、ip-sc.netなどの安全な解析ツールを使用してください。

| 評価項目 | 危険度 |

| ドメイン偽装 | ★★★★★ |

| リダイレクト悪用 | ★★★★★ |

| パラメータ不正 | ★★★★★ |

| アプリ強制起動 | ★★★★☆ |

| 総合危険度 | ★★★★★ 最高レベル |

【即座に発生する被害】

・偽PayPay画面でログイン情報(電話番号・パスワード)を詐取される

・SMS認証コードを入力させられアカウントが乗っ取られる

・クレジットカード情報入力で不正利用される

・24,897円の即座の決済被害 【二次被害の可能性】

・乗っ取られたPayPayアカウントで第三者への送金

・登録クレジットカードで高額商品の購入

・個人情報が名簿業者に転売され追加の詐欺メール増加

・銀行口座情報が犯罪組織に渡り振り込め詐欺の受取口座に悪用

【稼働状況推定】

このようなフィッシングサイトは通常1週間~1ヶ月程度で閉鎖されますが、その間に数百~数千人が被害に遭います。現在(2026年5月8日時点)では稼働中の可能性が高いため、絶対にアクセスしないでください。

⚡ 総合危険度評価

最高レベルの危険性

| 評価項目 | 詳細 |

| 金銭被害リスク | ★★★★★ 24,897円の即座の詐取 |

| 情報窃取リスク | ★★★★★ カード情報・口座情報・個人情報 |

| なりすまし度 | ★★★★★ TSITE・Vポイント・PayPay三重偽装 |

| 心理操作 | ★★★★★ 2倍還元・限定・緊急性 |

| 技術的巧妙さ | ★★★★☆ GCP悪用・SPF Pass・リダイレクト |

| 二次被害リスク | ★★★★★ アカウント乗っ取り・追加詐欺 |

このメールは2026年5月時点で活発に送信されている最新の詐欺手口です。以下のいずれかに該当する方は特に注意してください:

■ 高リスク層:

・PayPay・楽天ペイ・d払いなどのQR決済を日常的に使用

・TSUTAYA・Vポイント・Tポイントの会員

・「ポイント2倍」「期間限定」などのキーワードに反応しやすい

・スマートフォンでメールを素早くチェックする習慣がある

・詐欺メールに関する知識が少ない家族がいる

1. このページのURLを家族・友人のLINEグループに共有

2. PayPay公式アプリで二段階認証を必ず設定

3. メール経由の決済依頼は100%疑う習慣を付ける

4. クレジットカードの利用明細を毎日確認する習慣

5. 不審なメールは開かずに即削除

🔗 公式の注意喚起・相談窓口

【PayPay公式情報】

▶ PayPay公式:フィッシング詐欺にご注意ください

※PayPay公式サイトでは詐欺メールの特徴や見分け方を詳しく解説しています

【TSITE.jp公式情報】

▶ TSITE.jp公式:フィッシング詐欺・不審なメールにご注意ください

※Tサイトを装った詐欺メールの報告先も記載されています

【Vポイント公式情報】

▶ Vポイント公式:フィッシング詐欺にご注意ください

【警察庁サイバー犯罪対策】

▶ 警察庁サイバー犯罪対策プロジェクト

被害届の提出方法や相談窓口の案内があります

【相談窓口】

| 窓口名 | 電話番号 | 対応内容 |

| 警察相談専用電話 | #9110 | サイバー犯罪の相談・被害届 |

| 消費者ホットライン | 188 | 詐欺被害の相談・返金交渉支援 |

| フィッシング対策協議会 | 報告フォームあり | 詐欺メールの情報提供 |

| 国民生活センター | 03-5475-1954 | 詐欺被害の法律相談 |

・PayPay公式:アプリ内「お問い合わせ」から詐欺メール報告

・TSITE.jp:info@tsite.jp へメール転送

・フィッシング対策協議会:報告フォームで情報提供

・迷惑メール相談センター:meiwaku@dekyo.or.jp へ転送

📝 まとめ

【この詐欺メールの特徴】

1. TSITE.jp・Vポイント・PayPayの三重偽装で信頼性を演出

2. 24,897円→49,794pt(約2倍)という非現実的な好条件で誘惑

3. 「期間限定」「一定時間経過後は無効」で冷静な判断を妨害

4. Google Cloud Platform経由でSPFチェックを通過させる技術的巧妙さ

5. 偽PayPay決済ページでカード情報・口座情報を詐取

【絶対に覚えておくべきこと】

✓ 正規企業が「メール経由で即座の決済」を要求することは絶対にない

✓ 「2倍ポイント還元」は詐欺の典型的な手口

✓ リンクをクリックする前に必ずドメインを確認

✓ 不安な場合は公式サイトに直接アクセスして確認

✓ 被害に遭った場合は即座にカード会社・銀行・警察に連絡

【Heartland-Labからのメッセージ】

詐欺メールは日々進化し、より巧妙になっています。しかし、基本的な確認手順(差出人ドメインのチェック・公式サイトでの確認・安易なクリック回避)を守れば、ほとんどの詐欺は防げます。このレポートが一人でも多くの方の被害防止につながることを願っています。

身近な人が騙されてからでは手遅れです。

この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。特に以下のような方に共有すると効果的です:

・PayPayやキャッシュレス決済を使い始めたばかりの方

・ポイ活(ポイント活動)に熱心な方

・TSUTAYAやTポイントをよく利用する方

・スマートフォンでメールをチェックする習慣がある高齢の家族

そのまま使えるLINEボタン:

🔗 関連記事を探す

📚 類似の詐欺メール記事:

▶ ymg.nagoya で類似の詐欺メール記事を検索

PayPay・楽天・Amazon等を騙る詐欺メールの最新情報をチェック 🏢 PayPay関連の詐欺記事:

▶ ymg.nagoya で「PayPay」関連記事を検索

PayPayを装った詐欺の手口や見分け方を詳しく解説

🔖 TSITE.jp・Vポイント関連記事:

▶ ymg.nagoya で「TSITE」関連記事を検索

▶ ymg.nagoya で「Vポイント」関連記事を検索

TポイントやVポイントを悪用した詐欺の最新動向

─────────────────────

Heartland-Lab セキュリティレポート

監修:Heartland-Lab(ハートランド・ラボ)

本レポートは教育・啓発目的で作成されています

─────────────────────