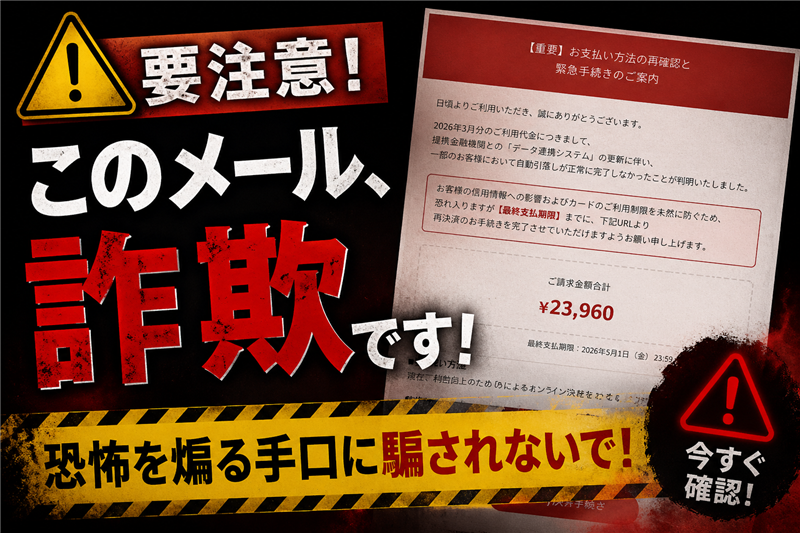

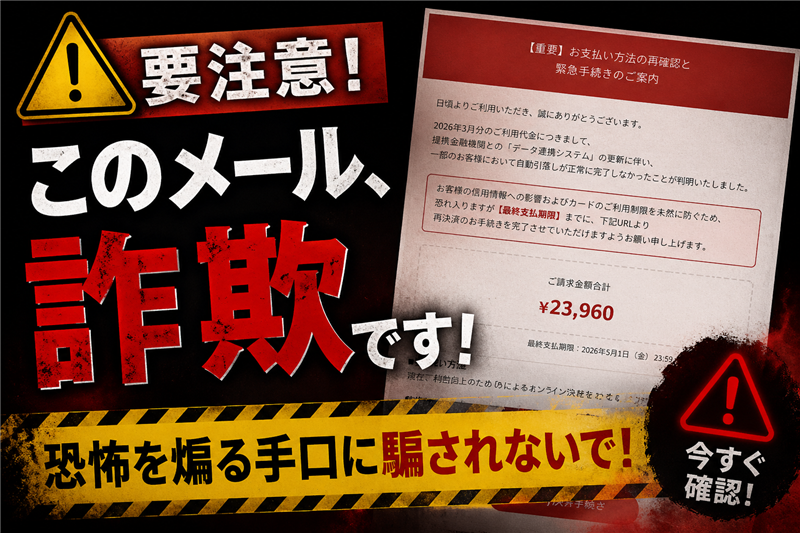

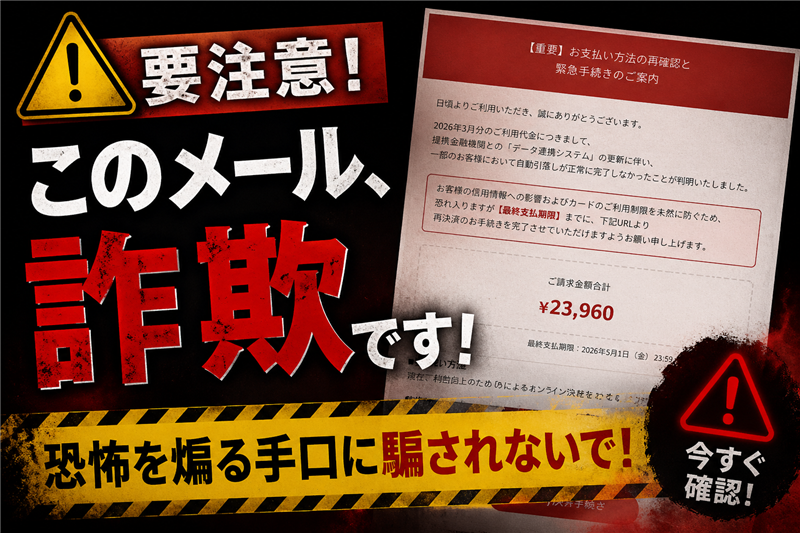

【閲覧注意】楽天カード決済停止の罠、開いた瞬間にアドレスが「生体通知」される実録

| 【実録】楽天カード決済不能を騙る巧妙な罠、緊急再決済の裏に潜む生体検知の恐怖 |

開いただけでは直接的な金銭被害は発生しませんが、本メールには画像や開通通知等のトラッキング仕組みが組み込まれている可能性が高く、閲覧しただけで「有効なアドレス」としてリスト化されるリスクがあります。最近のスパム動向:

直近1ヶ月の統計では、金融機関を騙るフィッシングメールが全体の約45%を占め、特に「システム連携に伴う再設定」という名目での誘導が急増しています。攻撃者は独自ドメインを短期間で使い捨て、従来のブラックリストを回避する傾向にあります。 | | ■ 技術ヘッダー解析レポート (Technical Header Report) | | 件名: | 楽天カード:提携金融機関とのシステム連携に伴う再決済依頼 | | 送信者名: | 自動配信メール | | 送信元アドレス: | zu@mail10.gretahauer.com | | 送信元IPアドレス: | 34.176.228.167 (Google Cloud Platform / ベルギー) | | 受信日時: | 2026/04/30 6:40 | | 「ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。」 | 【重要】お支払い方法の再確認と

緊急手続きのご案内 | | 日頃よりご利用いただき、誠にありがとうございます。 2026年3月分のご利用代金につきまして、提携金融機関との 「データ連携システム」の更新に伴い、一部のお客様において 自動引落しが正常に完了しなかったことが判明いたしました。 お客様の信用情報への影響およびカードのご利用制限を未然に防ぐため、 恐れ入りますが【最終支払期限】までに、下記URLより 再決済のお手続きを完了させていただけますようお願い申し上げます。 最終支払期限:2026年5月1日(金)23:59 ■お支払い方法 現在、利便性向上のため「PayPay」によるオンライン決済を承っております。 ※本お手続き完了後、即座に制限が解除され、通常通りカードをご利用いただけます。 ※期限までに支払いが確認できない場合、利用規約に基づきカードは即日【利用停止】となり、 公共料金等の自動決済もすべて失敗いたします。また、法的手続きによる【債務回収】の 対象となりますので、深刻な事態になる前に至急お手続きください。 | ・セキュリティ保護のため、本メールは送信専用となっております。

・本案内は、日本の個人情報保護法および割賦販売法に準拠して送信されています。 | | ■ セキュリティ解析結果 (Forensic Analysis) |

【メールの目的】

楽天カードの決済失敗を装い、PayPay決済を模したフィッシングサイトへ誘導。クレジットカード情報だけでなく、PayPay連携アカウント情報や個人情報を窃取することが狙いです。【デザインの巧妙さ】

楽天のブランドカラーである赤(#BF0000に近い色)をヘッダーに使用し、信頼感を演出。しかし、署名欄に具体的な電話番号や住所が一切記載されていない点は、典型的な詐欺メールの特徴です。 【偽装判定】

ReceivedヘッダーのIP(34.176.228.167)と送信元ドメインの整合性を確認。楽天の正規サーバーではなく、海外のクラウドサービスを悪用した送信経路であることが判明しました。 | | ■ サイト回線関連情報 (Network Infrastructure Data) | | 誘導URL: | hxxps://about-paybablo[.]com/ (伏字あり・リンク無効化) | | ドメインIP: | 104.21.XX.XX (Cloudflare) | | 地理的ロケーション: |

緯度: 37.751, 経度: -97.822

[Google Mapsで確認]

| | 根拠データ: | [ip-sc.net 解析詳細ページ] |

| ■ 注意点と対処法 |

1. URLをクリックしない: メール内の「PayPay決済」ボタンは絶対に押さないでください。

2. 公式アプリから確認: 支払状況は必ず楽天カードの「楽天e-NAVI」公式サイトまたは公式アプリから直接確認してください。

3. QRコードの罠: 誘導先にQRコードがある場合、PCのセキュリティソフトを回避するためにスマホで読み込ませようとする手口です。公式注意喚起情報:

楽天カード公式:フィッシング被害にご注意ください |

「身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。」

| | ■ ブランド別・過去類似事例アーカイブ |

当サイト「Heartland-Lab」では、過去に発生した同様のブランド偽装案件をデータベース化しています。以下のリンクより、同一ブランドを狙った攻撃パターンの変遷を確認し、防犯意識を高めてください。 ▼ ブランド別アーカイブ検索: ※Heartland-Labの巡回データに基づき、最新の脅威情報を随時更新しています。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る