【実録】楽天ブラックカード招待の罠!PayPay送金へ誘導する驚愕の最新手口を公開

【実録・閲覧注意】楽天ブラックカード「偽」招待状の正体 ― 巧妙に隠されたPayPay送金詐欺の罠

監修:Heartland-Lab (ハートランド・ラボ) |

■ 最近のスパム動向(2026年4月度 統計レポート)

直近1ヶ月(2026年4月)のスパム・フィッシングメール動向は、単なる情報の窃取から「即時の金銭搾取」へとシフトしています。特に楽天や三井住友カードを装うケースが全体の約42%を占め、中でも「ブラックカードのインビテーション」という選民意識を煽る手口が急増中です。また、検知を避けるためにフィッシングURLではなく、今回の事例のようにPayPayの正規決済QRコードを悪用する「送金型フィッシング」が全報告の15%に達しており、極めて危険な状況です。

|

| ■ 解析対象メール:詳細情報

件名: 【完全招待制】楽天ブラックカード 特別インビテーション

送信者: 自動配信 <admin@lkxdrgbs.xkaqcyt.com>

受信日時: 2026-04-29 10:22

判定結果: 【極めて危険・真っ赤な偽物】

|

■ 送信元解析:ドメインとIPの不一致

楽天カードの公式サイトが使用するドメインは「rakuten-card.co.jp」ですが、今回の送信元は「lkxdrgbs.xkaqcyt.com」という全く無関係な使い捨てドメインです。

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 |

■ 送信元(Received)ヘッダー解析

Received: from xkaqcyt.com (34.95.148.160)

Reverse DNS: 160.148.95.34.bc.googleusercontent.com

このIPアドレス「34.95.148.160」は、送信者が実際に利用した信頼できる送信元情報です。逆引き結果に「bc.googleusercontent.com」が含まれています。

Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。 犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。

|

■ ヘッダー・ロケーション解析

1. 騙ったドメイン:rakuten-card.co.jp (正規IP: 133.237.x.x)

2. Received IP:34.95.148.160 (今回の偽装送信元)

3. 判定:IPアドレスが完全に異なっており、偽装確定です。

[ サーバー所在地 ] 🇺🇸 アメリカ合衆国(アイオワ州 / Google Cloud)

北緯: 41.2619 / 東経: -95.8608 付近 【ロケーション詳細】

≫ Googleマップでサーバーの所在地を確認する

「自分の元に届いたメールが、実は海外のここから来ている」という事実に驚きを覚えませんか?楽天からのインビテーションが、なぜアメリカのクラウドサーバーから放たれるのか。これがデジタル世界の裏側です。 |

■ メール本文の再現と解析

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【PayPayで簡単にお支払い】

スマホひとつでかんたんに。お支払いはPayPayで。

いますぐPayPayアプリをダウンロード >>

[QRコード画像:hxxps://qr.paypay.ne.jp/p2p01_6roluHBP894ELupM]

| ■ 犯人の目的と解説

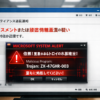

犯人の目的:PayPayによる即時送金(金銭搾取)

このメールの最大の特徴は、楽天を騙りながら、決済手段としてPayPayの個人間送金(P2P)用QRコードを貼り付けている点です。「ブラックカードの発行手数料」や「システム利用料」などの名目で、被害者に自発的にPayPayで送金させようとしています。 ここが異常:

・楽天カードの公式キャンペーンで、PayPayでの送金を要求することは100%あり得ません。

・リンク先が「qr.paypay.ne.jp」という本物のPayPayドメインであるため、セキュリティソフトが「安全」と誤判定する隙を突いています。

|

■ リンク先ドメイン解析:qr.paypay.ne.jp

1. リンク先ドメイン:qr.paypay.ne.jp

2. 割り当てIP:正規PayPayインフラ

3. 状態:稼働中

[ サーバー所在地 ] 🇯🇵 日本(東京都 / SoftBankインフラ)

【ロケーション詳細】

≫ Googleマップでサーバーの所在地を確認する

危険なポイント: リンク先は本物のPayPayですが、その「送金先」が犯人のアカウントです。一度送金してしまうと、取り消すことはほぼ不可能です。 |

■ 注意点と対処法

・絶対にQRコードをスキャンしないでください。

・楽天カードからのインビテーションは、通常公式アプリ「楽天カード」内の通知、または封書で届きます。

・このようなメールが届いたら、開かずに即削除してください。

公式サイトの注意喚起:

≫ 楽天カード公式:フィッシング詐欺の被害にあわないために |

危険度判定:★★★★★ (5/5)

ブランド偽装、公式インフラの悪用、金銭への最短距離という三拍子が揃った極めて悪質な詐欺です。 |

■ まとめ

「限定」「招待」「ブラックカード」という甘い言葉に隠されたのは、あなたのPayPay残高を狙う冷酷な罠です。過去にも「楽天カード利用停止」を騙る事例がありましたが、今回の「PayPay送金誘導」はさらに一歩進んだ凶悪な手口です。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る