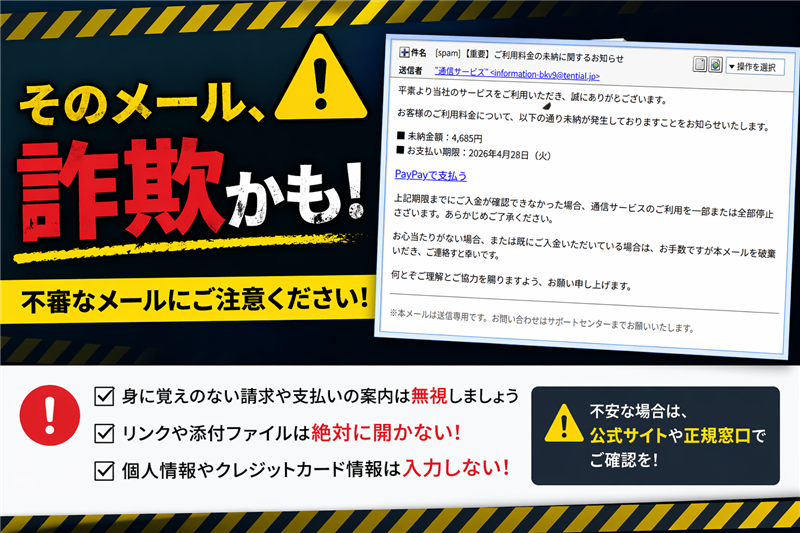

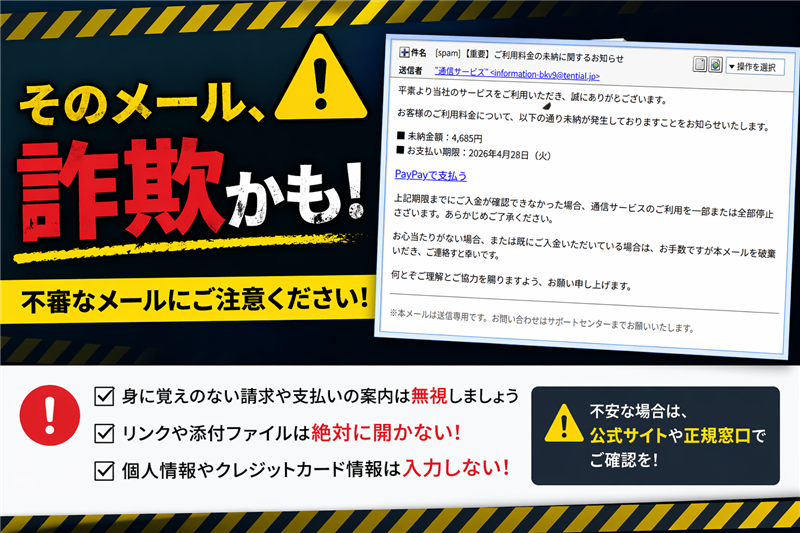

【公開】「ご利用料金の未納」を騙る罠。犯行声明とも取れる卑劣な送金要求を徹底解析

【実録】[spam] 【重要】ご利用料金の未納に関するお知らせ – 公式を騙るPayPay送金詐欺の正体を暴く 今回ご紹介するのは「通信サービス」を騙るメールですが、その前に最近のスパム動向を解説します。直近1ヶ月(2026年4月)は新生活や年度末の契約更新に便乗し、電力会社や銀行、そして今回の「通信サービス」を名乗る未納請求が急増しています。特にPayPayの送金機能へ直接誘導し、フィッシングサイトの検知を巧妙に回避する手口が目立っています。 ◇ 何を装ったメールか?

「通信サービス」を自称し、架空の未納料金でユーザーを脅す詐欺連絡です。

◇ どこで見分けるか?

送信元ドメインが内容と無関係であり、支払い方法が「PayPay送金」という不自然極まる指定。

◇ どう対処すべきか?

リンクは絶対に踏まず、この解析レポートを参考に即削除してください! | 【調査報告】最新の詐欺メール解析レポート | 件名 | [spam] 【重要】ご利用料金の未納に関するお知らせ | | 件名の見出し | 「[spam]」の表記は、サーバーが送信元情報の不整合(なりすまし)を検知した動かぬ証拠です。 | | 送信者 | “通信サービス” <information-bkv9@tential.jp> | | 受信日時 | 2026-04-23 12:51 | ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 メール本文の徹底再現(技術解析用)

[+] 件名 [spam] 【重要】ご利用料金の未納に関するお知らせ

送信者 “通信サービス” <information-bkv9@tential.jp>

平素より当社のサービスをご利用いただき、誠にありがとうございます。 お客様のご利用料金について、以下の通り未納が発生しておりますことをお知らせいたします。 ■ 未納金額:4,685円

■ お支払い期限:2026年4月28日(火) PayPayで支払う(URL:https://paypay.ne.jp/?pid=QRCode&link_key=https://qr.●●●●) 上記期限までにご入金が確認できなかった場合、通信サービスのご利用を一部または全部停止させていただく場合がございます。あらかじめご了承ください。 お心当たりがない場合、または既にご入金いただいている場合は、お手数ですが本メールを破棄いただき、ご連絡をいただけますと幸いです。 何卒ご理解とご協力を賜りますよう、お願い申し上げます。

※本メールは送信専用です。お問い合わせはサポートセンターまでお願いいたします。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。URLは一部伏字にしリンクを無効化しています。 【犯人の目的】

この犯人の目的は、具体的な「4,685円」という少額かつ「サービス停止」という脅し文句で心理的余裕を奪い、PayPayの個人間送金機能を利用して、追跡困難な形で現金を直接詐取することです。【専門的解説】

メール末尾に署名がなく、問い合わせ先電話番号も記載されていません。正規の通信事業者が「PayPay」のみを支払い手段に指定することはあり得ず、さらに送信元ドメイン(tential.jp)はアパレルブランド等の無関係なドメインであり、組織的な「乗っ取り」または「なりすまし」が疑われます。

それにしても「通信サービス」ってどこの会社なのでしょうかね? | 【発信源特定】Receivedヘッダー解析(送信者情報) 解析された送信ルート:

Received: from ad73427-gunma878.gunma.catv.ne.jp (unknown [161.33.133.182])

これは送信に利用された生の情報であり、カッコ内のIPアドレス **161.33.133.182** は改ざん不能な信頼できる送信者情報です。 | | 送信者メール偽装判定 | 送信者メールアドレス偽装発覚! | | 送信元IPアドレス | 161.33.133.182

| | 送信元ホスト | ad73427-gunma878.gunma.catv.ne.jp | | ロケーション国名 | 日本 (Japan) 千葉県 ※ip-sc.net参照 | サイト回線関連情報(本レポートの根拠データ) ヘッダー解析をエンタメ化:このメールは海外のサーバーではなく、なんと日本の群馬県にある一般家庭用回線(CATV回線)を踏み台にして送信されています。犯人が身近な回線を乗っ取って攻撃を仕掛けている事実に驚きを隠せません。 【犯行予告】誘導先リンクと詐欺サイトの正体 リンク設置箇所: 「PayPayで支払う」のテキスト部分

リンク先URL: https://paypay.ne.jp/?pid=QRCode&link_key=https://qr.paypay.ne.jp/p2p01_●●●● (伏字加工済)

セキュリティ状況: PayPay公式ドメインを悪用しているため、現時点でウイルスバスター等によるブロックは回避されています。 | | リンク先IPアドレス | 13.114.108.18 | | リンク先ホスト | ec2-13-114-108-18.ap-northeast-1.compute.amazonaws.com | | ロケーション国名 | 日本 (Japan) | | ドメイン登録日 | 2018-06-04 (PayPay公式ドメイン悪用) | 【警告】リンク先サイトは現在も「稼働中」です。アクセスすると犯人のPayPay個人送金画面が表示されます。絶対に決済を完了させないでください。 (ここに詐欺サイトのスクリーンショット画像を挿入してください) まとめ:偽者を見抜くための鉄則 今回のケースでは、PayPay公式が注意喚起している「個人間送金を用いた詐欺」の手口がそのまま使われています。送信元のメールアドレスが公式(例:@paypay-corp.co.jp等)と全く異なる点、そして何より「送金」を要求する点に注意してください。 >> PayPay公式サイト:不審なメール・SMSに対する注意喚起を確認する |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る