【実録】「セゾンカード本人確認」の罠!アメリカから届いた24時間の犯行予告を完全公開

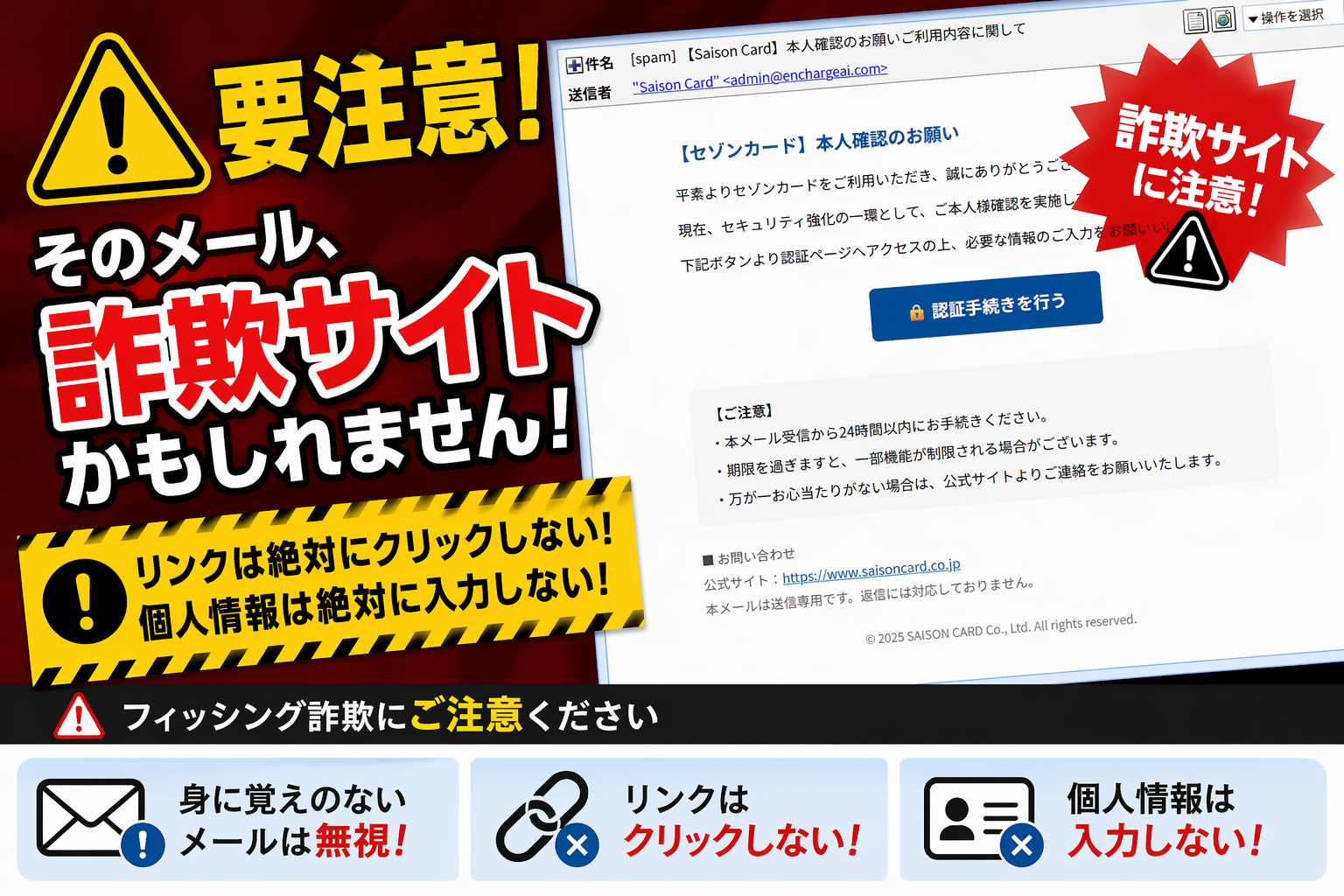

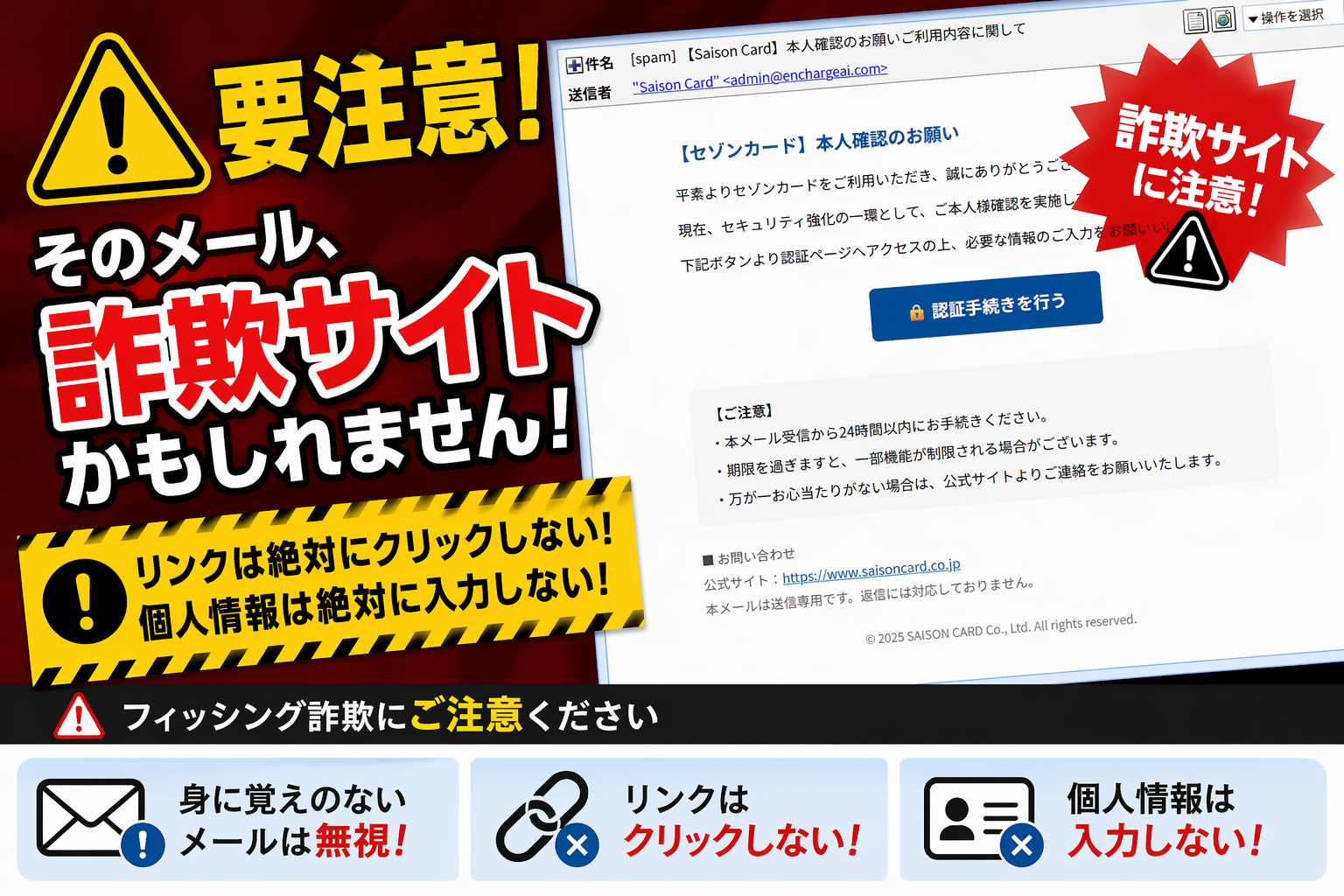

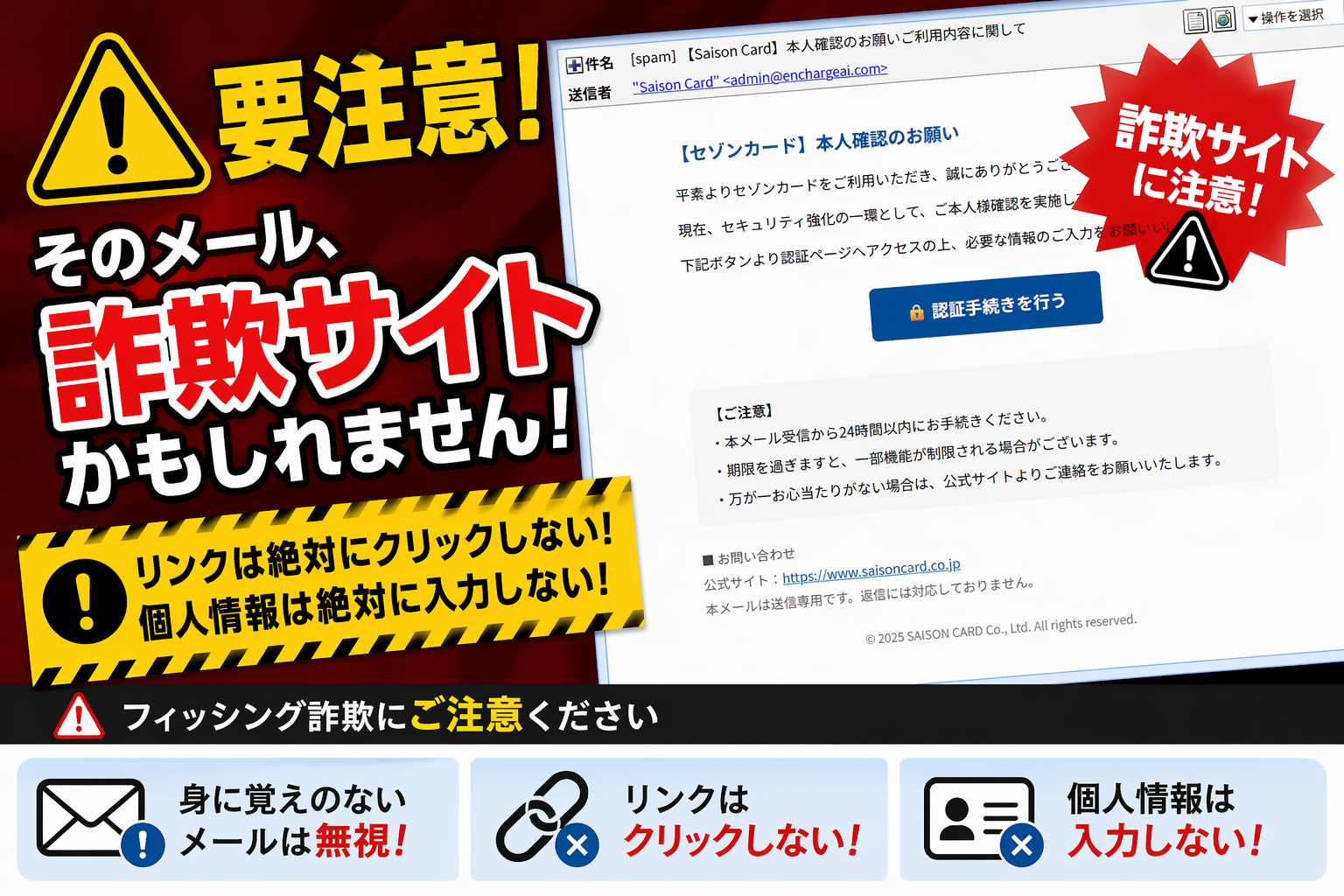

【実録】「[spam] 【Saison Card】本人確認のお願い」を公開!偽エラーで足跡を消す巧妙な詐欺サイトを暴く【閲覧注意】 プロフェッショナル・セキュリティレポート:SAISON-20260423-DL | ■ 最近のスパムメール動向 今回ご紹介するのは「セゾンカード」を騙るメールですが、その前に最近のスパムの動向を解説します。 直近の1か月間では、マイナポイントの事務局や税務署を装った「差押警告」など、公的機関の緊急性を悪用した手口が主流です。また、Amazonや楽天の「アカウント凍結」に加え、今回のようなクレジットカード系の「本人確認」も非常に高い頻度で観測されています。いずれも、公式サイトに酷似したデザインのメールを大量送信し、数日間だけ稼働する「使い捨てサーバー」へ誘導するのが特徴です。特に最近は、アクセスしたユーザーの環境(スマホかPCか)を判別し、解析者には偽のエラー画面を見せ、標的のユーザーにだけ詐欺画面を表示させる高度な回避策も確認されています。 | ■ 【調査報告】最新の詐欺メール解析レポート | 件名 | [spam] 【Saison Card】本人確認のお願いご利用内容に関して | | 件名の見出し | 冒頭に「[spam]」が付与されているのは、プロバイダの検知システムがこのメールを危険な一斉送信メール(スパム)と判断した明確な証拠です。 | | 送信者 | “Saison Card” <admin@enchargeai.com> | | 受信日時 | 2026-04-22 21:59 | 【重要】送信者に関する分析 ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 | ■ メール本文の徹底再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【セゾンカード】本人確認のお願い

平素よりセゾンカードをご利用いただき、誠にありがとうございます。現在、セキュリティ強化の一環として、ご本人様確認を実施しております。下記ボタンより認証ページへアクセスの上、必要な情報のご入力をお願いいたします。 | 【ご注意】・本メール受信から24時間以内にお手続きください。 ・期限を過ぎますと、一部機能が制限される場合がございます。 ・万が一お心当たりがない場合は、公式サイトよりご連絡をお願いいたします。 | ■ お問い合わせ 公式サイト: https://www.saisoncard.co.jp.saioa※※※ 本メールは送信専用です。返信には対応しておりません。 © 2025 SAISON CARD Co., Ltd. All rights reserved. | | ■ 専門家による解析結果 【メールのデザインとロゴ】 本メールはセゾンカードの公式ロゴやフォントを巧妙に盗用し、視覚的な安心感を与えています。しかし、送信元のアドレスが公式ドメイン(saisoncard.co.jp)ではなく、全く無関係な「enchargeai.com」である点で見抜くことが可能です。 【犯人の目的と感想】 目的は「クレジットカード情報の窃取」です。特筆すべきは「24時間以内」という強い言葉で煽る点です。冷静な確認をさせないまま偽の入力ページへ誘導しようとする卑劣な手口です。また、署名欄にはコピーライト表記こそありますが、電話番号等の問い合わせ先が一切記載されておらず、企業からの案内としては極めて不自然です。 【危険なポイント】 送信者メールアドレス偽装発覚!送信元のドメインとセゾンカードのドメインは全く一致しません。公式の注意喚起も出されていますので、必ず確認してください。 👉 セゾンカード公式サイト:フィッシングメールにご注意ください | ■ 送信元(Received)サーバー解析 | Received(送信者情報) | enchargeai.com | | 送信元IPアドレス | 47.204.197.128

| | 国名 | アメリカ合衆国 (USA) | | ホスティング会社 | Frontier Communications | | ドメイン登録日 | 2026-04-10(攻撃開始の直前に取得) | 「ヘッダー解析」をエンタメ化:このメールは遥か彼方、アメリカのFrontier回線から放たれました。公式のふりをしていても、その実体は海外のレンタル回線に潜む犯人からの直送便です。ip-sc.netのデータがその嘘を暴いています。 👉 https://ip-sc.net/ja/r/47.204.197.128 で詳細を確認 | ■ 誘導先詐欺サイトの正体 | リンク先URL | [疑わしいリンクは削除されました]※※※(伏字を含む) | | リンク先ドメインIP | 34.120.218.150

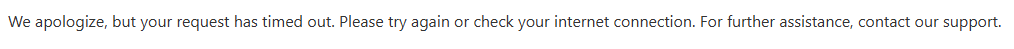

| | ホスト名 | bc.googleusercontent.com | | ホスティング国名 | アメリカ合衆国 | | ドメイン登録日 | 2026-04-20(犯行のわずか2日前) | Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。 犯人はクラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。 【サイトの状態】 現在、アクセスすると以下の画像のようなエラーメッセージが表示されます。

“We apologize, but your request has timed out…” と表示されますが、これは時間切れを装い、解析者の追跡を逃れるための偽装、あるいは既にサイトが通報により停止された状態です。 👉 https://ip-sc.net/ja/r/34.120.218.150 で詳細情報を閲覧 | ■ まとめ・防犯アクション 今回のケースは、期限を煽り、クラウドインフラを悪用して足跡を消す典型的な「犯行予告」に近い手口です。過去の事例と比較しても、エラー画面を出すことで「もう終わったこと」と思わせ、油断を誘う手法が見られます。決して騙されないでください。 【身近な人を守るために】 身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る