『詐欺メール』「楽天会員アカウントを確認してください」と、来た件

| 残念!「楽天株式会社」ってのは旧社名だよ!! | |

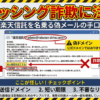

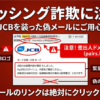

| !ご注意! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介ししています。 このようなメールを受け取っても絶対に本文中にあるリンクをクリックしないでください! リンクは当該サイトを装った偽サイトへ誘導で、最悪の場合、詐欺被害に遭う可能性があります。 ですから絶対にクリックしないでください! どうしても気になると言う方は、ブックマークしてあるリンクを使うかスマホアプリを お使いになってログインするように心掛けてください! 楽天を騙る不届きもの晴天に恵まれた週末の土曜日。 そんなホンワカした気持ちを切り裂くように、またこんなメールが届いています。

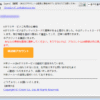

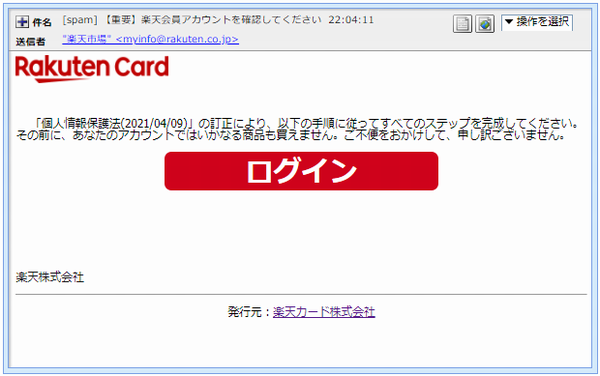

そう、楽天を騙った成りすましのフィッシング詐欺メールです! 件名は「[spam] 【重要】楽天会員アカウントを確認してください 22:04:11」 ”[spam]”はスパムスタンプと呼ばれ自社のサーバーがジャンキーなメールと判断した証拠。

続いて差出人。 まぁここを信じてたら詐欺からは逃れられませんよ。 ”Received”から送信元のホストを確認メールにはそれぞれ通過したサーバーが刻み込むホスト情報がヘッダーと言われる部分に Received: from rakuten.co.jp (v160-251-93-76.mfp4.static.cnode.io [160.251.93.76]) この中の”static.cnode.io [160.251.93.76]”って部分がそのホスト情報になります。

屋号変更されていますよ~!続いて本文を確認します。

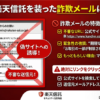

まず最初に、”宛名”がありません。 「個人情報保護法(2021/04/09)」の訂正」とありますが、4月9日と言えば昨日。 それに、こんなアカウントを確認しなければならないような法律の改定があれば必ず 「その前に、あなたのアカウントではいかなる商品も買えません。」 不自然ですねぇ~ 急に上からですか (^^;) そして注目すべき点がもう一つ。 さらに「楽天株式会社」って会社名を調べてみてください。 このプレリリーよると「楽天株式会社」という長年使われてきた屋号は、残念ながら もちろん、社名を間違ってメールを送る企業なんてあるわけもなくここでも ”rakuten”じゃなく”rkatuen”誘導型のフィッシング詐欺メールには必ず詐欺を実行する偽サイトへのリンクが このボタンにHTMLで付けられているリンク先のURLがこちら。

それらしく”rkatuen.co.jp”なんて書かれていますが、よ~く見てください。 rkatuen…ラ・カ・トゥ・エ・ン… それに、このURLに用いられているドメインは”rkatuen.co.jp”じゃなありません。 このサイト既にトンズラしたようで接続できませんでした。 対応するIPが存在しないようなので、やはりサイトはサーバー自体落とされている様子。 サイトが閉鎖されていると言っても安心はできません。 |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)