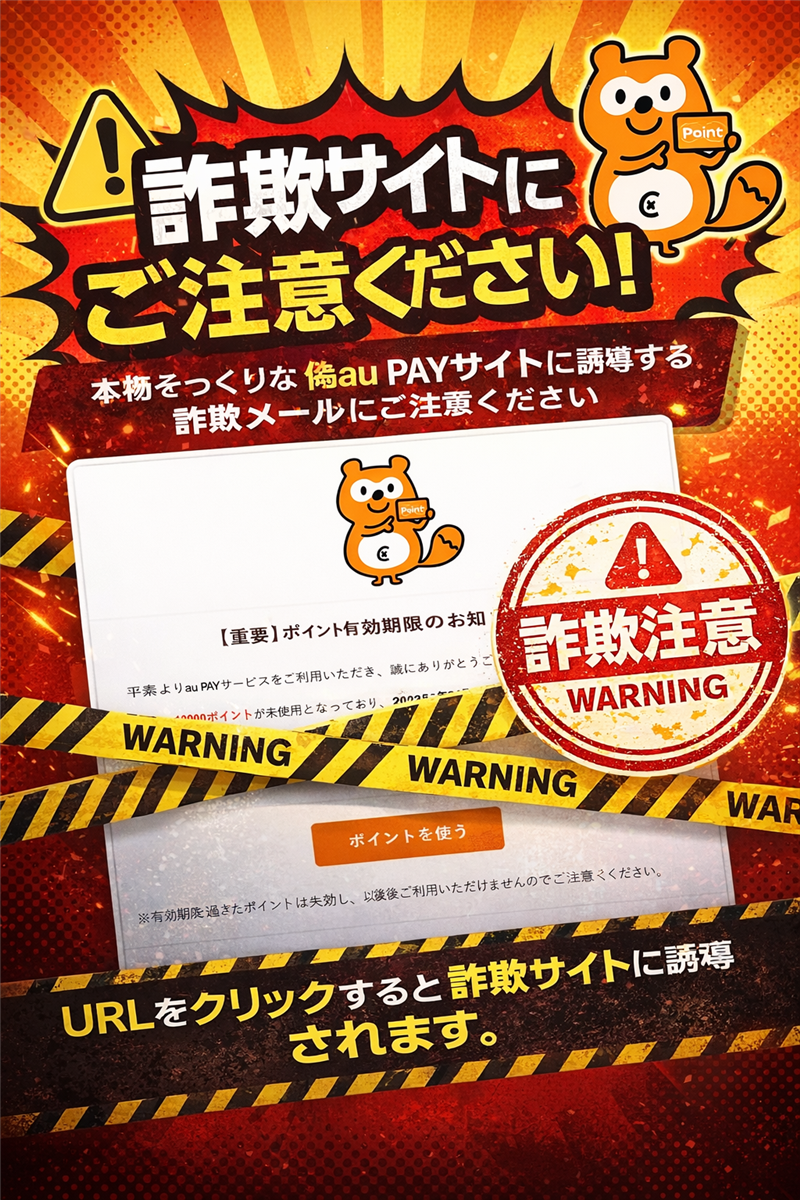

【重要】au PAYポイント有効期限のお知らせ詐欺メールを徹底解析

【調査報告】「【重要】au PAYポイント有効期限のお知らせ」詐欺メール解析 本レポートは、実在のブランドを騙るフィッシングメールの構造と、誘導先の危険なサーバー情報を詳しく解説した技術ドキュメントです。 | 最近のスパム動向 今回ご紹介するのは「au PAY」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年4月現在、新年度に伴うポイント失効や、大型連休(GW)前のログイン確認を装った攻撃が激増しています。特に「翌日にポイントが消える」といった具体的な日付を指定し、被害者に考える時間を与えない手法が主流となっています。 | メール受信検体情報 | 件名 | 【重要】au PAYポイント有効期限のお知らせ(2026年4月14日失効予定) | | 送信者 | KDDI.Point <no-reply@ywobkud.cn> | | 受信日時 | 2026-04-12 17:40 | ■ 送信者に関する分析

送信元アドレスが「.cn(中国ドメイン)」となっており、日本の決済サービスが公式に使用することはありません。受信者のメールアドレスを盗用して表示を偽装する場合もありますが、今回は完全に外部ドメインからの送信です。 | メール本文の忠実な再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 |

【重要】ポイント有効期限のお知らせ | 平素よりau PAYサービスをご利用いただき、誠にありがとうございます。 現在、10000ポイントが未使用となっており、2026年04月14日をもって失効予定です。 有効期限内にポイントをご利用いただきますよう、お願い申し上げます。 | ※有効期限を過ぎたポイントは失効し、以後ご利用いただけませんのでご注意ください。 au PAYお客様サポート

0120-907-866(通話料無料)

受付時間:9:00~20:00 | 利用規約 プライバシーポリシー

©2025 KDDI CORPORATION | ■ メールの目的とデザイン

犯人の目的はau IDとパスワード、およびクレジットカード情報の奪取です。デザイン面では、本物のロゴを使用し、フッターに記載された電話番号(0120-907-866)も実在の窓口を記載することで、信憑性を高めています。しかし、個別の宛名(氏名)がない点は極めて不自然です。 | 送信元ヘッダー解析(メール回線情報) Return-Path: <no-reply@ywobkud.cn>

※配送エラー時の戻り先。送信ドメインと一致していますが、攻撃者が用意したものです。

Message-ID: <20260412154035345161@ywobkud.cn>

※サーバーが付与する識別番号。これらも偽装の可能性がありますが、送信側の自作自演です。

Received: from v163-44-114-74.mq8a.static.cnode.jp (HELO mail1.ywobkud.cn) (163.44.114.74)

※これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。

| ■ 送信元(配送元)の物理情報 | 送信ドメイン | ywobkud.cn | | IPアドレス | 163.44.114.74 | | ホスト名 | v163-44-114-74.mq8a.static.cnode.jp | | ホスティング社 | GMO Internet Group, Inc. (ConoHa) | | 国名 | 日本 (Japan) | | ドメイン登録日 | 2026年03月26日(攻撃直前の取得) | → [根拠データ] IP-SC.NET 解析結果ページ | フィッシングサイト(リンク先)解析 メール内の「ポイントを使う」ボタンには以下のURLが仕込まれていました。一部を伏せ字にして無効化しています。 | 偽サイトURL | https://laceyrollerh※※※※.com/%F0%9D%99%B0%F0%9D%9A%9E%F0%9D%99%BF%F0%9D%9A%98… | | セキュリティ警告 | Google Safe Browsing / ウイルスバスターによりブロック済み | ■ リンクドメイン及び回線情報 | ドメイン名 | laceyrollerhockey.com | | IPアドレス | 104.21.65.197 | | ホスト名 | cloudflare.com | | 国名 | アメリカ (United States) | | ドメイン登録日 | 2026年04月05日(1週間以内に取得) | ※ドメイン登録日が非常に新しく、フィッシング目的で使い捨てにするために取得されたものと考えられます。 → [根拠データ] IP-SC.NET サイト側IP解析結果 | リンク先サイトの状態と隠蔽工作 アクセス時、サイトは以下のようなエラーを表示して稼働していました。 | We apologize, but your request has timed out. Please try again or check your internet connection. For further assistance, contact our support. | ■ 解析結果:

これは本物のタイムアウトエラーではなく、特定の環境(分析ツールやクローラー)からのアクセスを遮断するための隠蔽工作である可能性が高いです。また、ドメイン名が「ローラホッケー(rollerhockey)」に関連するものであり、au PAYとは一切関係がありません。URLにエンコードされた特殊文字が含まれている点も危険なサイトの特徴です。 | まとめ・推奨される対応

今回の検体は、ロゴや電話番号を公式から流用した極めて巧妙なデザインですが、送信ドメインや誘導先URLの解析により、悪質な詐欺サイトであることが証明されました。過去の「au PAY」を騙る事例と比較しても、非常に早い段階で使い捨てドメインに切り替える「逃げ足の速い」攻撃です。

■ 注意点: 公式サイトでは不審なメールに対する注意喚起が常設されています。

■ 対処法: メールのリンクはクリックせず、必ず公式アプリや正規のURL(aupay.wallet.auone.jp)から確認してください。

【重要】au公式サイト:不審なメール・SMSへの注意喚起 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る