【調査報告】JCBカード2026年4月10日分お振替内容確定のご案内を解析

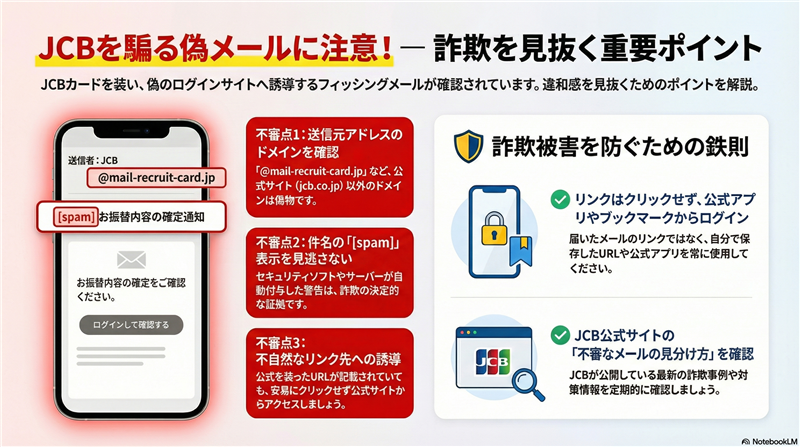

【調査報告】最新の詐欺メール解析レポート メールの解析結果:JCBを騙るフィッシング詐欺の技術的検証 | 最近のスパム動向と前置き 今回ご紹介するのは「JCB」を騙るメールですが、その前に最近のスパムの動向について解説します。2026年3月現在、新生活や年度末の決済集中を狙ったクレジットカード系の詐欺が急増しています。特に「お振替内容の確定」という、利用者が最も気にするトピックを使い、確認を急がせる手口が主流です。また、送信元ドメインに「recruit」などの無関係な大手ブランド名を混ぜることで、スパムフィルターを回避しようとする傾向が見られます。 | 解析対象メール基本情報 | 件名 | [spam] JCBカード2026年4月10日分お振替内容確定のご案内 | | 件名の見出し | 冒頭の [spam] はサーバーによる自動検知の結果であり、この時点で危険性は確定しています。 | | 送信者 | “MyJCB” <mail-eJlXcj.jcb@mail-recruit-card.jp> | | 受信日時 | 2026-03-25 15:15 | | メール本文の再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

カード名称 : JCBカード 次回のお振替内容が確定しました。

MyJCBにログインのうえご確認ください。

お振替日は毎月10日(金融機関休業日の場合は翌営業日)です。

※「カードご利用代金明細書」をお送りしている方のうち、

「おしらせメール」に登録されている方に、毎月本メールをお送りしています。 次回のお支払い金額(詳細はMyJCBでご確認ください)

▼MyJCBログインはこちら

https://my.jcb.co.jp/L●g●n ▼(スマートフォンの方)MyJCBアプリでのログインはこちら

https://www.jcb.co.jp/r/myjcbapp/i●dex.html

※アプリをお持ちでない方はアプリストアにリンクします。ダウンロードしてご利用ください。 ====================

<注意>4月お支払い分の締切日は通常より早まります! ■スキップ・分割・リボ払いへの支払い方法変更締切日:2026年5月1日7:55PM■ ====================

本メールは送信専用ですので、ご返信いただいても対応できかねます。 ==========

■JCBを装う不審メールの見分け方■

https://www.jcb.co.jp/v●ice/report/rep●rt_2101.html ■Eメール情報の変更■

https://j-faq.jcb.co.jp/f●q/sh●w/368?site_domain=default ==========

株式会社ジェーシービー 東京都港区南青山5-1-22 ■お問い合わせ■

https://www.jcb.co.jp/s●pport/p●p/myjcblogin.html ==========

©JCB Co., Ltd. 2000

| | メールの目的および感想 【犯人の目的】

このメールの目的は、JCBの正規サイトを精巧に模倣した偽サイトへ誘導し、会員ID、パスワード、およびクレジットカード番号、セキュリティコードを盗み出すことにあります。盗まれた情報は即座に不正利用や、ダークウェブでの売買に供されます。 【専門的解説】

メールデザインはJCBの公式ロゴを悪用し、配色やレイアウトも本物に酷似させています。しかし、署名欄に記載されている「東京都港区南青山5-1-22」は正しい所在地ですが、公式メールであれば必ず記載されるべき「電話番号」や「お問い合わせ詳細」が欠落、あるいは不自然なリンク誘導のみとなっています。ロゴを添付ファイルにせず直リンクで表示させているのは、受信者のセキュリティソフトに「不審な添付ファイル」として検知されるのを避けるための工作と考えられます。 | Received(送信者情報)の解析 これは送信に利用された生の情報であり、以下のIPアドレスは信頼できる送信元特定情報です。 | 送信元ドメイン | C202603250050525.local (偽装の可能性大) | | 送信元IPアドレス | 45.142.155.81 | | ホスティング社名 | VDSina.ru (Data Line) | | 国名 | ロシア (Russia) | 送信元IP 45.142.155.81 はロシアの格安VPSサーバーであり、日本のJCBが配信に利用することは100%ありません。またドメイン「mail-recruit-card.jp」はJCBとは無関係であり、明らかに偽装されています。 ⇒ 送信元回線情報の詳細エビデンス | リンク先・詐欺サイトの解析 誘導先のドメインおよびサーバー情報の調査結果です。 | リンク先URL | https://vss●●●j.info/(※伏字を含む) | | リンクドメイン | vssrswj.info | | IPアドレス | 172.67.163.220 | | ホスティング社名 | Cloudflare, Inc. | | 国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026-03-20 | 【ドメインに関する警告】

ドメイン取得日が 2026年3月20日 と、本日よりわずか5日前です。これはフィッシング詐欺のために急造されたドメインの典型的な特徴です。また、Cloudflareを利用して実サーバーを隠蔽する手法も、近年の詐欺サイトの定石となっています。Googleやセキュリティ各社によるブロックが追いついていない可能性があり、極めて危険な状態です。 ⇒ 誘導先IPの完全解析データ(ip-sc.net) | リンク先サイトの状態と画像 実際にアクセスすると、サーバーの過負荷や通報による制限、あるいは意図的なスクリプトエラーにより以下のメッセージが表示される場合があります。 We apologize, but your request has timed out.

Please try again or check your internet connection. For further assistance, contact our support. | 【稼働状況】:現在、不安定ながらも稼働中(アクティブ)。このようなタイムアウト画面が出る場合でも、裏側で情報を抜き取るスクリプトが動作している可能性があるため、絶対にアクセスを継続してはいけません。 | まとめ:偽物を見抜くポイントと対処法 過去の事例と比較しても、今回のメールは「未来の日付(2026年4月)」を件名に使うなど、利用者の焦りを誘う巧妙な設計になっています。しかし、送信元がロシアのサーバーである点、ドメインが取得直後のものである点など、技術的には完全に詐欺と断定できます。 【注意点と対処方法】

・不審なメールのリンクは絶対に開かず、公式サイトのブックマークからログインすること。

・宛名が「お客様」など汎用的なものは疑う(JCBの公式メールは通常、氏名が記載されます)。

・ログインを促すメールを受け取ったら、まず公式アプリで状況を確認すること。 JCB公式サイトでも本件と同様の詐欺について強い注意喚起が行われています。必ずご一読ください。 ⇒ JCB公式:不審なメール・SMSに関するご注意 | |

© 2026 セキュリティ解析専門レポート – Sansetubi Jimusho