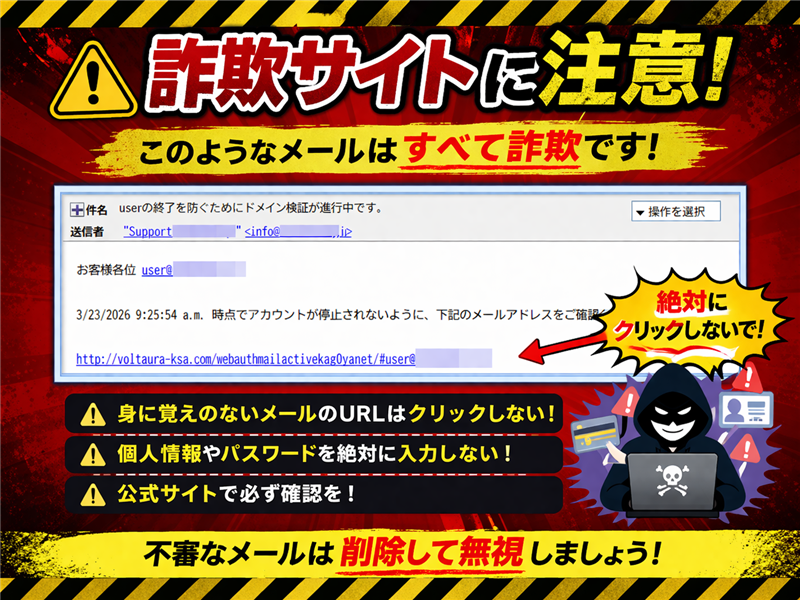

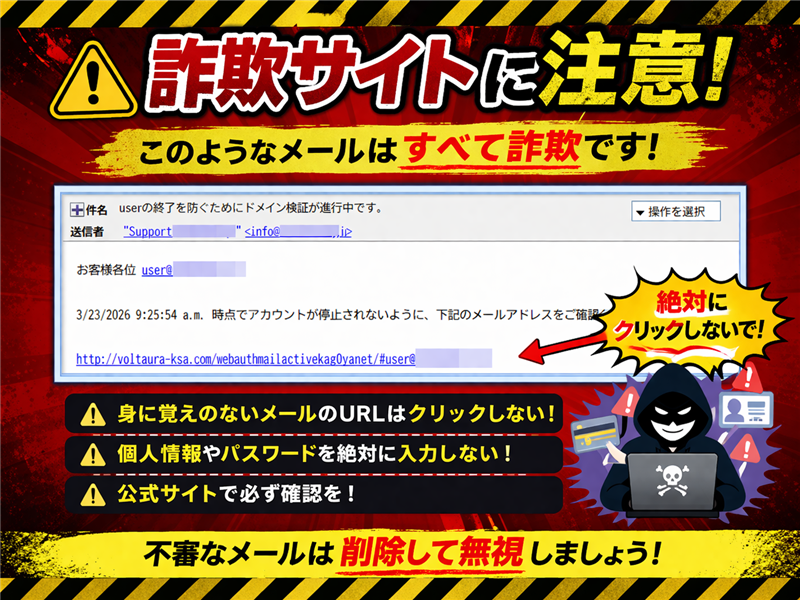

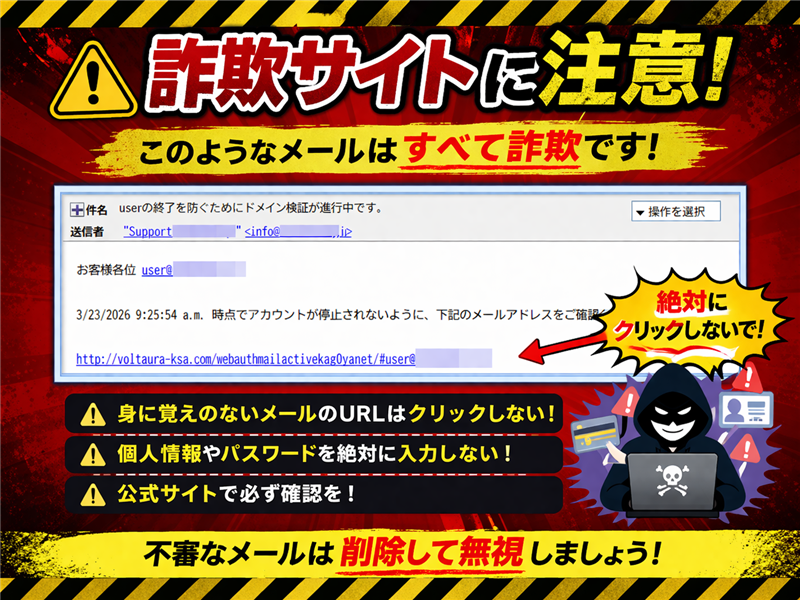

【解析】userの終了を防ぐためにドメイン検証…は詐欺メール!偽ログイン画面に注意

【調査報告】最新の詐欺メール解析レポート メールサーバーの脆弱性を突いた「ドメイン検証」詐欺の技術解析結果 | 1. 最近のスパム動向と分析

今回ご紹介するのは、組織のメールシステム維持を装う「ドメイン検証」を騙るフィッシングメールです。昨今のスパム傾向として、従来の「ウイルス感染」や「懸賞当選」といった古典的な手法から、「サービスの継続利用(検証手続き)」という実務的な口実にシフトしています。特に年度末やシステム更新時期を狙い、受信者のドメインを巧妙にメールアドレスに組み込むことで、組織内通知であると誤認させる高度な心理的手法が用いられています。

■ メール受信ログ解析

【件名】 userの終了を防ぐためにドメイン検証が進行中です。

【件名の見出し】 標的型攻撃(受信者ドメインを件名に動的挿入している可能性)

【送信者】 “Support.XXXXX.jp” <info@XXXXX.jp>

※”XXXXX.jp”は受信者のドメインです。送信元は受信組織のアドレスを盗用し、身内からの連絡を装っています。

【受信日時】 2026-03-24 01:25

| ■ メール本文の精密再現(解析用) ※以下の内容は受信画像を技術的に再現したものです。実際のデザインと細部が異なる場合があります。

お客様各位 user@XXXXX.jp

3/23/2026 9:25:54 a.m. 時点でアカウントが停止されないように、下記のメールアドレスをご確認ください。 http://voltaura-k●a.com/webauthmailactivekag0yane●/#user@XXXXX.jp

| 2. 攻撃の目的とメールデザインの脆弱性

【犯人の目的】

このメールの唯一かつ明確な目的は、「メールアカウント認証情報(IDおよびパスワード)の窃取」です。URLをクリックさせ、偽のログイン画面に入力させることで、組織の機密情報へのアクセス権を奪い取ろうとしています。

【メールのデザイン解析】

本文にはロゴや公式な署名、電話番号などが一切記載されておらず、非常に杜撰(ずさん)な作りです。送信元ドメインが受信者と同じであるにもかかわらず、システムの管理者情報も記載されていない点は、プロフェッショナルな通知としては決定的な矛盾点です。

■ 送信元回線(Receivedヘッダー)解析

【解析元データ】 from [86.38.225.161] (unknown [86.38.225.161])

※カッコ内のIPアドレスは偽装不能な送信サーバーの生情報であり、極めて信頼性の高い解析根拠です。

【送信ドメイン】 不明(偽装ドメイン)

【送信IPアドレス】 86.38.225.161

【ホスティング社】 m247

【設置国】 ロマニア (Romania)

【回線詳細】 海外の匿名性の高いホスティングサービスを経由しており、国内企業からの正規配信とは認められません。

| 3. 誘導先フィッシングサイトの精密解析

【誘導先URL】 http://voltaura-k●a.com/webauthmailactivekag0yane●/(※一部伏せ字)

【安全確認】 Google Safe Browsing等で危険サイトとしてマークされています。

【リンクドメイン】 voltaura-ksa.com

【ドメインIP】 104.21.75.148

【ホスティング社】 Cloudflare, Inc.

【設置国】 アメリカ合衆国 (United States)

【ドメイン登録日】 2024-03-20(約2年前ですが、フィッシングに再利用されている懸念があります) 【技術解析リンク】

▶ https://ip-sc.net/ja/r/104.21.75.148 (回線関連情報・解析レポート)

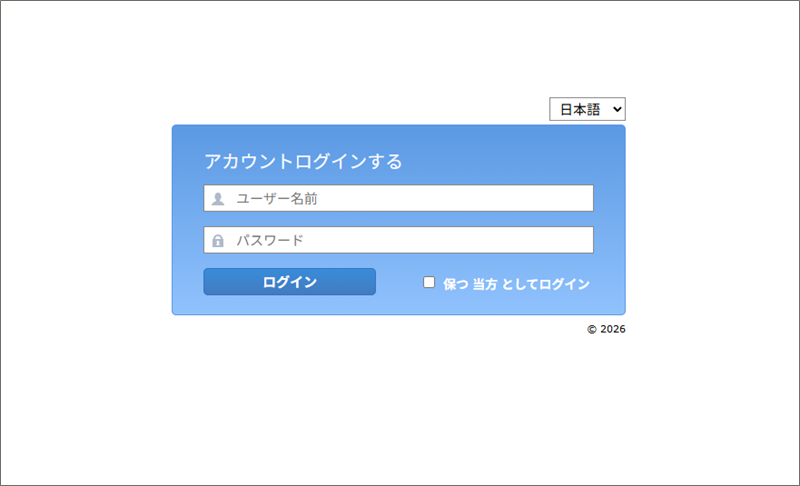

| ⚠ フィッシングサイトの特定と判定理由 【証拠:偽ログイン画面の構造】

● 日本語の不自然さ: 「保つ 当方 としてログイン」という、機械翻訳特有の不自然な日本語(”Keep me logged in”の誤訳)が確認できます。

● URLの乖離: 画面は標準的なログインフォームを模していますが、URLドメインは公式とは無関係な「voltaura-ksa.com」です。

● 稼働状況: 現在も稼働しており、情報の入力は即座に攻撃者へ送信される状態にあります。

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る