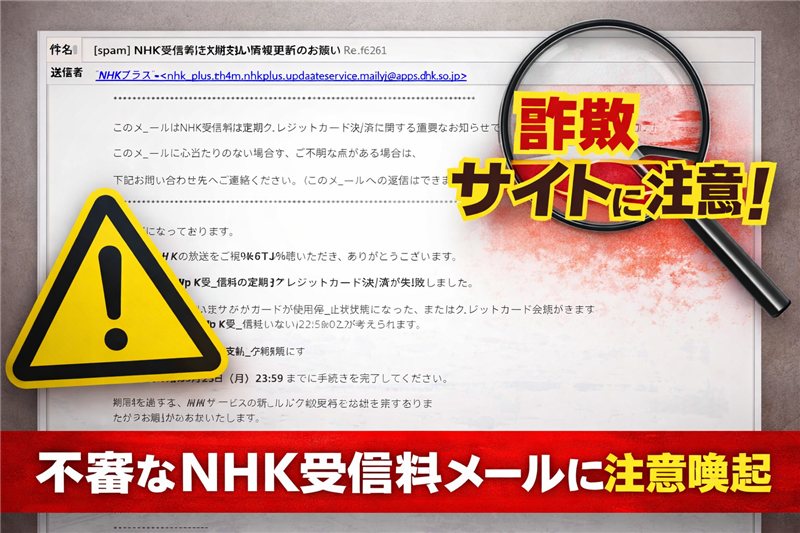

【調査報告】NHKプラスを騙る「受信料支払い失敗」詐欺メールの解析と対策

【調査報告】最新の詐欺メール解析レポート

解析対象:NHKプラスを騙るフィッシング詐欺メールと偽のCAPTCHAサイト | ■ 最近のスパム動向

今回ご紹介するのは「NHK」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年現在、公共放送や電力会社、税務署などの「公的機関」を装い、支払いの失敗や期限切れを理由に偽のサイトへ誘導する手口が激増しています。特に、単に偽サイトへ飛ばすだけでなく、途中に「ヒューマン証明(CAPTCHA)」を挟むことで、セキュリティソフトの自動巡回を回避し、人間だけを効率的に騙そうとする巧妙なフェーズに移行しています。

| ■ メールの解析結果

| 件名 | [spam] 𝙉 𝙃 𝙆受信料定期支払い情報更新のお願いRe.fc26b1 | | 件名の見出し(警告) | 件名に「[spam]」が含まれているのは、受信サーバーがこのメールの構成(送信元偽装や不審な記号)を検知し、自動的に危険判定を下した証拠です。 | | 送信者 | “𝙉𝙃𝙆プラス” <nhk_plus.h4lm.nhkplus.updateservice.mailVja9@apps.dmkt-sp.jp> | | 受信日時 | 2026-03-19 8:42 | | ▼ 送信者に関する詳細解析

送信者名は特殊な太字フォント(𝙉𝙃𝙆)を使用しており、通常のNHK公式メールではありえない表記です。また、アドレスのドメイン「@apps.dmkt-sp.jp」はNTTドコモの関連サービスを模倣していますが、NHKプラスの正規ドメイン(nhk.or.jp)とは一切合致しません。これは受信者のメールアドレスリストを悪用し、正規の配送ルートを偽装して届けている典型的な「なりすまし」です。

| ▼ メール本文(忠実な再現)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

**************************************************************** このメ_ールはNHK受信料定期ク.レジットカ.ード決/済に関する重要なお知らせです。 このメ_ールに心当たりのない場合や、ご不明な点がある場合は、 下記お問い合わせ先へご連絡ください。(このメ_ールへの返信はできません) **************************************************************** お世話になっております。 いつもNHKの放送をご視%6T7J%聴いただき、ありがとうございます。 お客様のN ShP K受_信料の定期ク*レジットカ*ード決/済が失!敗しました。 原因としては、ク.レジットカ.ードが使用停_止状態になった、またはク.レジットカ.ード会社が

NHKの定期支払いをサポ-トしていないことが考えられます。 【更新_手続きのお願い】 お手数ですが、下記リンクから新.しいク*レジットカ*ード情*報をご入力いただき、更_新手続_

きをお願いいたします。 hXXp://www.nhk-cs.jp/jushinry/AuthMailInput.do?

mu=%801b4ce898%2FPayCreditContinueMove.do (※安全のため一部URLを伏字化) 【更_新_手_続きの期限】 2026年03月23日(月)23:59 までに手続きを完了してください。 期限を過ぎると、NHKサービスの視_聴に影!響が出る場合がありますので、早急にご対応いたた

だけますようお願いいたします。

——————– 「NHKプラス」のご利用はこちら hXXps://plus.nhk.jp/

——————– Copyright NHK(JAPAN BROADCASTING CORPORATION) ALL RIGHTS RESERVED.

| | ▼ メールの目的および専門的解析

【犯人の目的】 クレジットカード情報の窃取、および氏名・住所などの個人情報の奪取です。

【異常な点】 文中に「メ_ール」「ク.レジットカ.ード」「失!敗」といった不自然な記号が大量に混入しています。これはAIによる検知やスパムフィルターを回避するための「ワードサラダ」と呼ばれる手法です。また、NHKのロゴ画像などを直接貼らず、文字だけで構成されている点も、サーバー負荷を抑えつつ大量配信を行うスパムの特徴です。

【署名の欠如】 公式のメールであれば必ず存在するはずの「問い合わせ先電話番号」や「所在地の明記」が一切ありません。これは、嘘の電話番号を載せて通報されるリスクを避けるための犯人側の心理的逃避です。

| ■ 送信元回線解析レポート (Received)

以下のデータは、メールヘッダーから抽出した「実際にメールを送信したサーバー」の生データです。 | Receivedヘッダー | from dhCP43743-chiba816.chiba.so-net.ne.jp (unknown [169.40.132.87]) | | 送信元IPアドレス | 169.40.132.87 | | 送信元ホスト/プロバイダ | SoftLayer Technologies Inc. (IBM Cloud) | | 設置国 | 日本 (Japan) / 東京都 | | 送信経路の正当性 | 偽装確定。NHKはSo-netの一般回線やクラウドプロキシから公式通知を送ることはありません。 | | 詳細解析データ | ip-sc.net による 169.40.132.87 の回線詳細解析レポート | | ■ 誘導先フィッシングサイトの構造

メール内のURLをクリックした際に表示される偽装ステップの解析です。 | 誘導URL | hXXps://8b5b56-7cee9.hsck0040.cyou/319/aa2e?s=v (※伏字を含む) | | 中間ゲートページ | 「ヒューマン証明」ページ

通常のセキュリティチェックを装い、被害者にCAPTCHA(文字入力)を強いることで「自分は正規のサイトにアクセスしている」という誤認を誘発させます。 | | サイト稼働状況 | 現在稼働中 (Active) | | 【詐欺サイトのスクリーンショット】

| | ■ まとめ:このメールを受け取った時の対処法

* 絶対にリンクをクリックしない:CAPTCHA画面(ヒューマン証明)が出る時点で、それは正規のNHKサイトではありません。

* 過去の事例との比較:以前のNHKを騙る詐欺は「ロゴ画像を無断使用した豪華なメール」が主流でしたが、今回は「記号混じりのテキストのみ」でフィルターをすり抜ける新種です。

* ブックマークからアクセス:NHKプラスや支払情報の確認は、必ず自身で保存した公式ブックマークや検索エンジンから直接「NHK公式」と検索して行ってください。

不審に思った際は、以下の公式窓口で改めて事実確認を行うことを強く推奨します。

NHK公式サイト:NHKを騙る不審なメールへの注意喚起

| |