エムアイカード偽メール「3月分請求のご案内」を解析|送信元IP 167.148.186.145の正体

【調査報告】最新の詐欺メール解析レポート

エムアイカードを騙るフィッシング詐欺:技術ドキュメント |

■ 最近のスパム動向と解析背景

今回ご紹介するのは「エムアイカード」を騙るメールですが、その前に最近のスパムの動向について解説します。

2026年現在、攻撃者は「実在する企業のキャンペーン期間」や「請求確定日」を極めて正確に狙い撃ちする傾向にあります。

特に今回のケースでは、受信日(3月14日)に対し、2026年3月分の請求を案内するという「時間的整合性」を持たせることで、ユーザーの焦りを誘発する高度な心理戦が仕掛けられています。

|

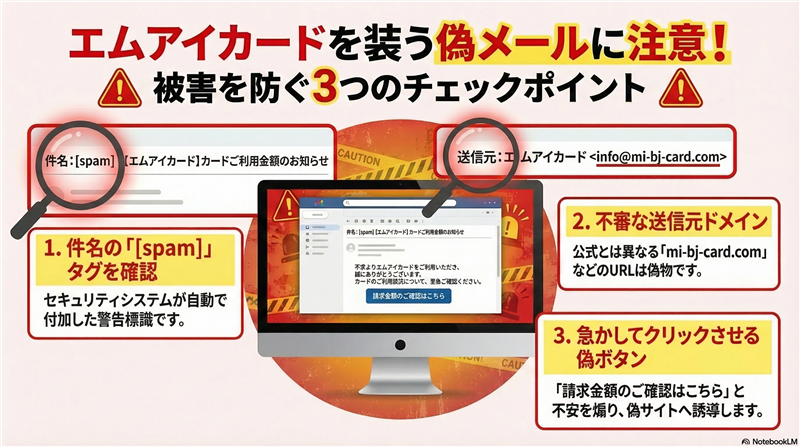

| 件名 | [spam] ご請求金額のご案内(2026年3月) |

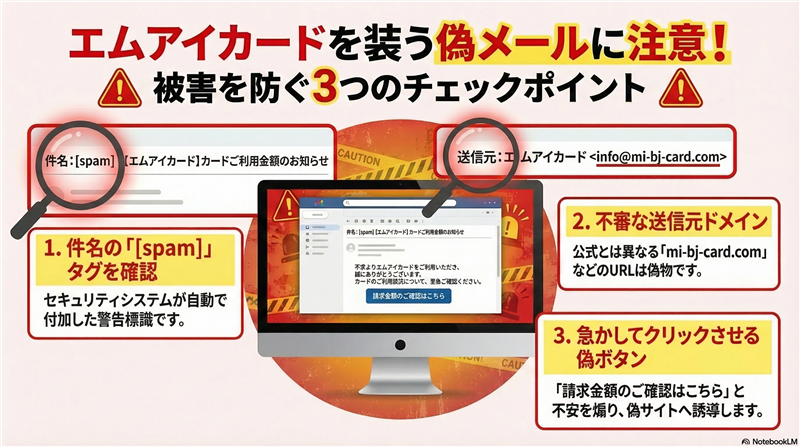

| 件名注記 | 見出しに「[spam]」が付与されている理由は、送信元サーバーのレピュテーション(信頼度)が極めて低く、受信側のセキュリティフィルターが詐欺の疑いが濃厚であると自動判定したためです。 |

| 送信者 | ” エムアイカード” <news_01-rMFj@cbel.com> |

| 受信日時 | 2026-03-14 14:35 |

※本セクションはメール本文を忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

3月ご請求金額のご案内平素は株式会社 エムアイカード発行のカードをご愛顧いただき、誠にありがとうございます。2026年3月分のご請求金額をご案内申しあげます。 ※本メールは毎月15日前後のWebエムアイカード会員の皆さまへお送りしております。尚、2026年3月分のご請求がないお客さま、およびメール配信停止をされているお客さまへも重要なご案内のため、本メールをお送りしております。予めご了承ください。 過去半年の三越伊勢丹グループ百貨店、三越伊勢丹オンラインストアなどのご購入内容の詳細は、三越伊勢丹アプリでご確認いただけます。

■お問い合わせ先:株式会社 エムアイカード お客さまサービスセンター

hxxps://www2.mi***d.co.jp/guide/help_mail.html?mm |

■ 専門的解析:犯人の目的と異常点

【犯人の目的】

このメールの唯一かつ最大の目的は、偽の決済確認ページへ誘導し、カード番号、有効期限、セキュリティコード、およびWeb会員パスワードを完全に窃取することです。

【メールのデザインとロゴ】

ロゴマークを公式サイトの画像サーバーから直接引用(直リンク)することで、見た目の信頼性を高めています。しかし、署名欄の電話番号等を確認すると、公式サイトの正しい窓口情報と照らし合わせても、誘導先リンクが公式のものではないことが際立ちます。

【危険なポイント】

送信者アドレスが「@cbel.com」となっており、本物の「@micard.co.jp」とは一切関係がありません。また、本文中に「お客様の氏名(宛名)」が記載されていない点は、不特定多数に送りつけるスパムメール特有の脆弱性です。

公式サイトによる正規の注意喚起:

エムアイカード公式サイト:不審なメールに関するご注意 |

■ 送信元メール回線関連情報 以下の情報は、送信に使用されたサーバーの物理的所在を証明する「信頼できる送信者情報」です。 | Received情報 | from C202603141071499.local (unknown [167.148.186.145]) | | 送信元IPアドレス | 167.148.186.145 | | ホスティング社名 | Oracle Corporation | | 設置国名 | United States (US) | | ドメイン登録日 | cbel.com (2004-11-23 登録済み) | >> 本送信元IPの回線詳細解析データを表示 |

■ 誘導先フィッシングサイトの構造 誘導先のURLは以下の通りです。リンクは伏せ字により物理的に無効化されています。 hxxps://click.sdfgrgt[.]com/midcard/jp/ | リンク先ドメイン | click.sdfgrgt.com | | リンク先IPアドレス | 104.21.31.222 | | ホスティング社名 | Cloudflare, Inc. (CDN) | | 設置国名 | United States (US) | | ドメイン登録日 | 2026-03-10 (4日前) |

【ドメイン登録日に対するコメント】

このドメインは攻撃が確認されるわずか4日前に取得されています。正規の金融機関が、数日前に取得したばかりの不審な文字列ドメインで請求案内を出すことは100%あり得ません。短期使い捨てドメインであることを隠すため、大手CDNを利用して身元を隠匿しています。

■ リンク先サイトの現在の状態

解析時に確認された「Sorry, your request timed out.」というエラー画面

サイトは現在「稼働中」ですが、特定のIPアドレスやボットを排除するためにタイムアウトエラーを偽装しています。これにより、セキュリティソフトの自動検知を逃れようとする悪質な工夫が見られます。

>> リンク先のサイト回線関連情報(IP-SC) |

■ セキュリティ対策まとめ

本メールは過去の事例と比較しても、日付の最新化や公式ロゴの悪用など、非常に視覚的な完成度が高くなっています。しかし、送信元のIPアドレス(167.148.186.145)や、4日前に取得されたばかりのドメイン(sdfgrgt.com)といった技術的データが、これが詐欺であることを明白に示しています。

対応策:もしカード情報を入力してしまった場合は、直ちにカード会社へ連絡し利用停止措置を講じてください。

|

Reported by Professional Security Analysis.

エムアイカード公式注意喚起ページを再度確認する