三井住友カード「本人確認更新のお願い」メールの正体とIP解析レポート

【調査報告】最新の詐欺メール解析レポート

メールの解析結果:三井住友カードを騙るフィッシング攻撃 | 最近のスパム動向

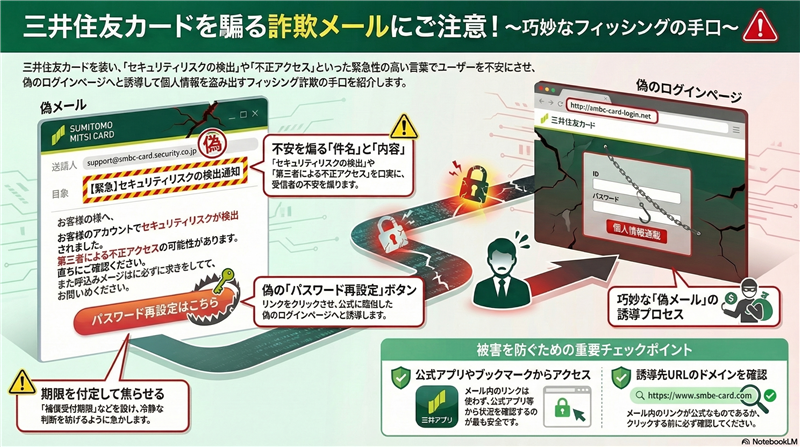

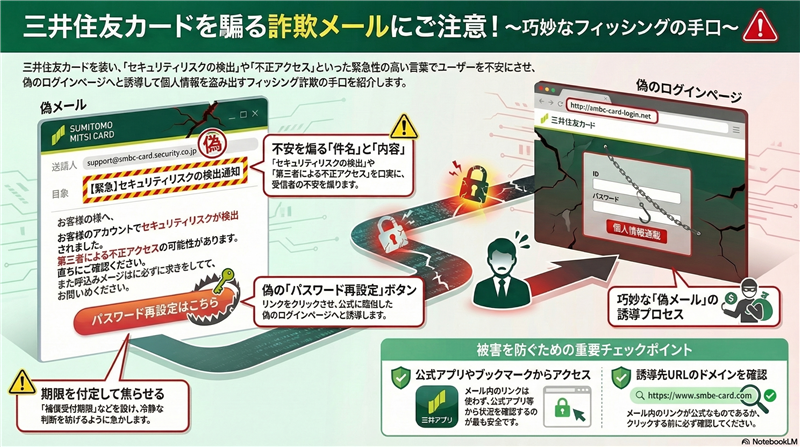

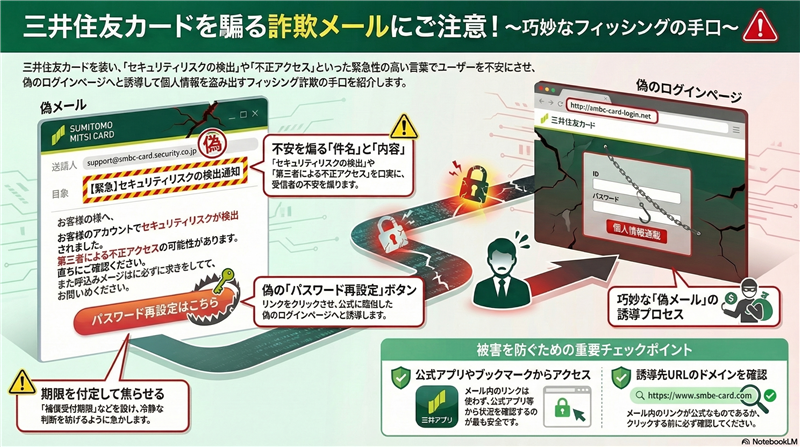

今回ご紹介するのは「三井住友カード」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年3月現在、新生活の準備や年度末のポイント精算を狙った「アカウント更新」を装う手口が非常に活発です。特に「補償期限」など具体的な日付を提示し、数日以内に対応しなければ損をすると思わせる心理的プレッシャー(ソーシャルエンジニアリング)を組み合わせるのが現在の主流となっています。

| メール基本情報 | 件名 | [spam] 【重要】口座保護のための本人確認更新のお願い | | 見出しの[spam]判定 | サーバー側のスパムフィルターが、送信ドメインの信頼性欠如や既知の詐欺パターンを検出し、自動的にこの識別子を付与しています。 | | 送信者 | 三井住友カード株式会社 <staff@movienighttrafficlight.com> | | 受信日時 | 2026-03-12 15:26 | | メール本文の忠実な再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

平素より三井住友カードをご利用いただき誠にありがとうございます。 当社では、一定期間パスワードを変更されていないお客さまの一部で、セキュリティリスクが検出されました。

お客さまの資産保護のため、ご本人確認情報の更新とパスワード再設定をお願いしております。 ▼本人確認・パスワード更新ページ

hxxps://www.smbc-card.com/memx/f●rce_l●gin/index.html ————————————————————

■ 不正アクセスに関するご報告と対応について

————————————————————

一部口座で第三者による不正アクセスが疑われる事象を確認しております。

現時点では、お客さまの認証情報が漏えいした事実は確認されておりませんが、念のため影響範囲の調査を進めております。

被害が確認された場合は、損害内容を精査のうえ、補償方針に基づき金銭的な補償を実施いたします。 なお、補償受付期限は 2026年3月29日(日)までとさせていただきます。 ————————————————————

■ セキュリティ強化施策について

————————————————————

2026年3月12日(木)以降、未設定のお客さまに対しては順次、

二要素認証が完了するまでの間、取引機能の一部を制限させていただきます。

お早めに設定をお願いいたします。 ■ 当社の取り組み

・ワンタイムパスワード認証の導入

・ログイン通知機能による異常検知

・通信暗号化および情報保護の強化

引き続き、安心・安全にお取引いただけるようセキュリティ体制を強化してまいります。 —————————-

▼ お問い合わせ

日興コンタクトセンター 0120-285-250

平日 8:00 ~ 18:00 土曜日 9:00 ~ 17:00(祝日・年末年始を除く)

▼ お問い合わせ・サポート hxxps://www.smbc-card.com/memx/f●rce_l●gin/index.html

—————————-

| | メール解析と専門的考察

【犯人の目的】

本メールの目的は、公式サイトに酷似した偽のログイン画面に誘導し、クレジットカード番号、有効期限、セキュリティコード、そしてVpassのログイン情報を一括で窃取することです。

【署名の不自然さ】

お問い合わせ先に記載されている「日興コンタクトセンター(0120-285-250)」は、実在するSMBC日興証券の番号ですが、三井住友カードの一般的な問い合わせ窓口ではありません。実在する他グループ企業の番号を混ぜることで、検索時の信頼度を上げようとする非常に悪質な手口です。 【デザインの分析】

ロゴ画像などは使用せず、テキストのみで構成されています。これはメールアプリの画像ブロック機能を回避し、確実に文面を読ませるための戦略です。

| Received(送信側インフラ解析) これは送信に利用された情報であり、以下のIPアドレスは信頼できる送信者情報です。 | Fromドメイン | movienighttrafficlight.com | | 送信IPアドレス | 136.109.245.89 | | ホスト名 | bc.googleusercontent.com | | ホスティング社名 | Google Cloud Platform (GCP) | | 設置国 | United States (US) | | ドメイン登録日 | 2026年に入ってから登録 |

解析コメント: 送信元にGoogle Cloudが利用されています。攻撃者は正規のクラウドサービスを悪用してスパムフィルターを突破しようとしています。送信元ドメインは公式サイトと100%異なり、偽装の余地もありません。

メール回線関連情報:

https://ip-sc.net/ja/r/136.109.245.89

| リンク先サイトの技術解析 メール本文には「smbc-card.com」と表示されていますが、実際の接続先は以下の通り全く異なります。 | 誘導先URL | hxxps://www.imm2.c●m/bngqr6sq?…(伏せ字含む) | | リンクドメイン | www.imm2.com | | IPアドレス | 104.21.53.155 | | ホスト名 | Cloudflare ネットワーク内 | | ホスティング社名 | Cloudflare, Inc. | | 設置国 | United States (US) | | ドメイン登録日 | 2026-02-15(調査時点から約1ヶ月前) |

URLの危険ポイント:

ドメイン登録日が非常に新しく、攻撃のために取得された典型的なフィッシング用ドメインです。Googleおよびウイルスバスター等のセキュリティソフトでは既にブロック対象となっています。

サイト回線関連情報:

https://ip-sc.net/ja/r/104.21.53.155

| リンク先サイトの現状(画像)

調査時点でリンク先を確認したところ、「HTTP ERROR 404」が表示され、ページが見つからない状態となっています。

サイト稼働状況: 稼働停止中(または特定の条件でのみ表示されるクローキングの可能性あり)。

| まとめと推奨される対応

今回のメールは、過去の事例と比較しても「補償」という言葉を使い、金銭的メリットをチラつかせることで誘導率を高めようとする悪質なものです。署名の電話番号がグループ会社のものという点も、巧妙なミスリードを誘っています。

対処法:

1. 送信者アドレスが公式ドメインか確認する。

2. リンクにマウスを乗せ(または長押し)、表示されるURLが公式サイトのものか確認する。

3. 不審な場合は公式サイトの正規窓口へ直接問い合わせる。 三井住友カード公式:不審なメール・SMSへの注意喚起はこちら

| |