ANAを騙る「500マイルプレゼント」詐欺サイトのIPアドレスと回線調査報告

【調査報告】最新の詐欺メール解析レポート

高度な偽装を施したANAマイレージクラブを騙るフィッシング詐欺の技術解析 | ■ 最近のスパム動向

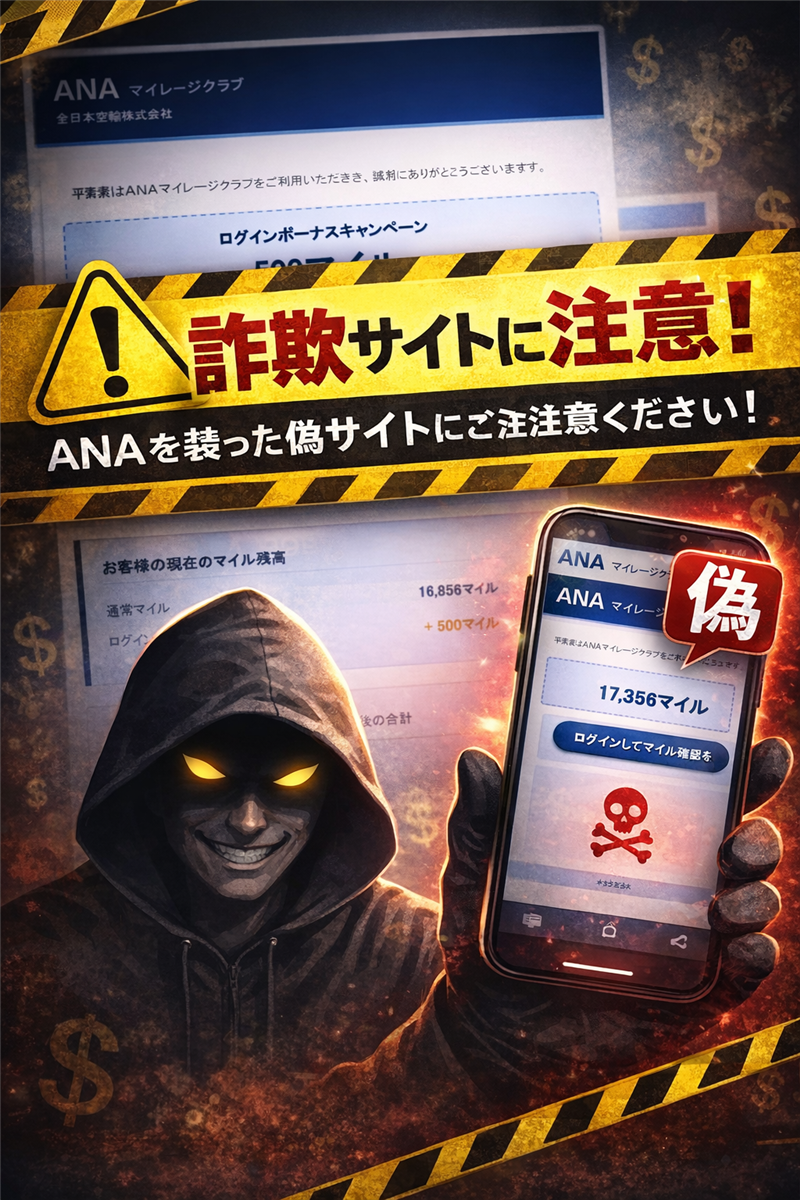

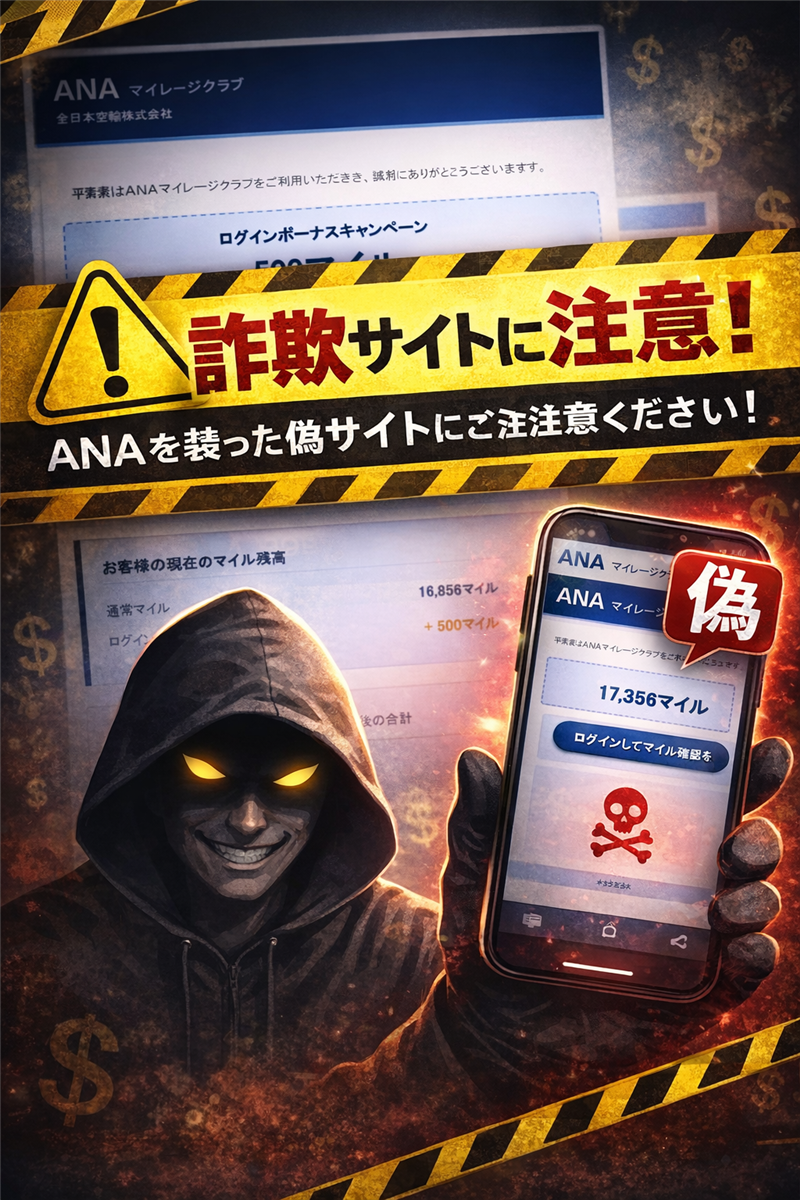

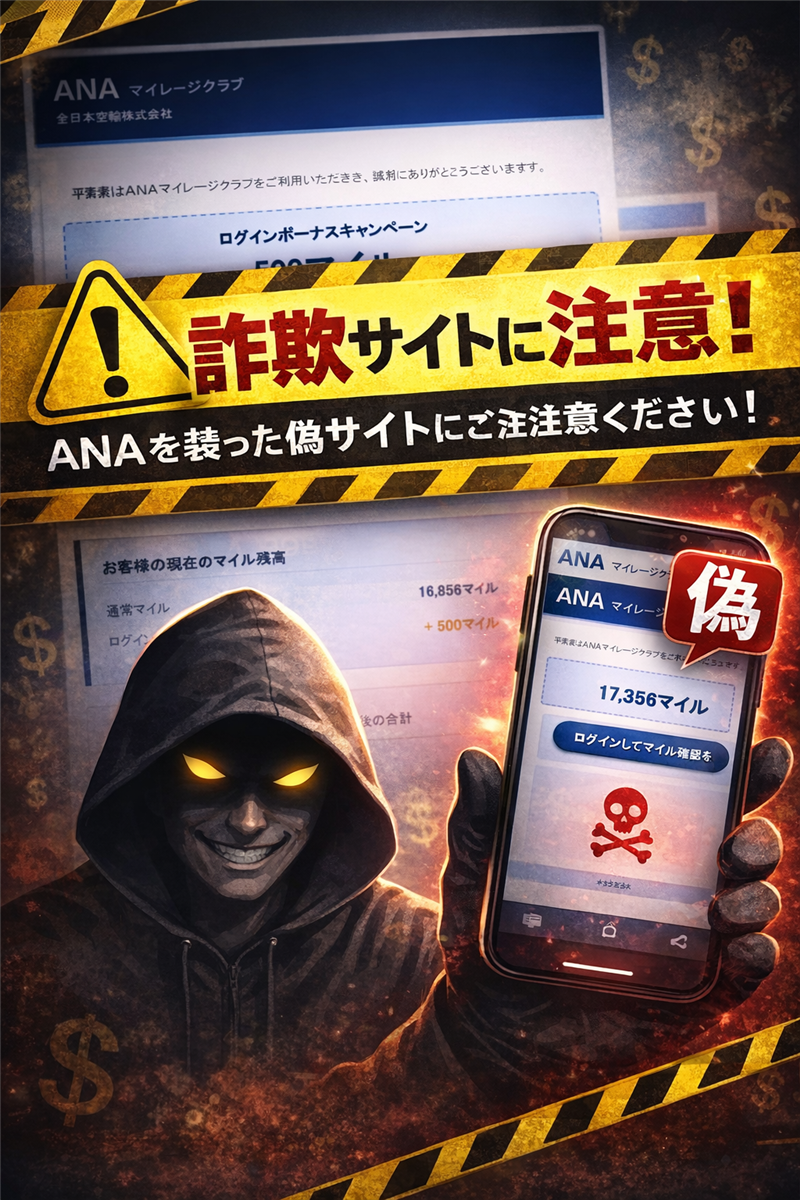

今回ご紹介するのは「ANA(全日本空輸)」を騙るメールですが、その前に最近のスパム動向を解説します。2026年に入り、航空系や鉄道系の「ポイント失効」を材料にした詐欺が激増しています。特に年度末や大型連休前を狙い、「ログインするだけでボーナスマイル付与」という甘い言葉で、普段セキュリティ意識が高い層の警戒を解く手法が主流となっています。

| ■ 受信メール解析結果 | 件名 | [spam] 【ANA】ログインで500マイルプレゼント(3月10日まで) | | 件名の見出し | 冒頭の[spam]は、受信サーバー側の検閲により「詐欺の疑いがある」と判定された際に自動付与される識別タグです。これがある時点で正規のメールではありません。 | | 送信者 | ANAマイレージクラブ <server@ana.co.jp> | | 受信日時 | 2026-03-06 8:40 | | ■ メールのデザインと本文(再現)

できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ANA マイレージクラブ

全日本空輸株式会社 | 平素よりANAマイレージクラブをご利用いただき、誠にありがとうございます。 ログインボーナスキャンペーン

500マイル

期間中にログインするだけでプレゼント! | | お客様の現在のマイル残高 | 通常マイル 16,856マイル

ログインボーナス + 500マイル | マイル有効期限最終日

2026年3月10日(火)

上記期限までにご利用ください | | | | ■ 専門的解析と犯人の目的

【犯人の目的】

このメールの真の目的は、ANAマイレージクラブのログイン情報(お客様番号・パスワード)の奪取です。さらに、ログイン後に「本人確認」と称してクレジットカード情報を入力させ、二次被害を狙う極めて悪質なフィッシング詐欺です。 【怪しい点の指摘】

本物のANAからのメールには、必ずお客様の氏名が記載されています。しかし、このメールには宛名がなく不特定多数に送りつけていることが明白です。また、提示されている「16,856マイル」という数字はランダムに生成された偽りのデータであり、受信者の不安と興味を煽るための工作です。

| ■ メール回線関連情報(送信元解析)

以下の情報は、メールのヘッダーに含まれる「Received」フィールドから抽出した、偽装できない生の送信元情報です。 | Received 送信ドメイン | estylesense.com | | Received 送信IPアドレス | 35.200.79.124 | | ホスティング社名 | Google Cloud (bc.googleusercontent.com) | | 設置国 | Japan (Tokyo) | | ドメイン登録日 | 2023-11-20 (Whois取得済) |

カッコ内のIPアドレス「35.200.79.124」は、信頼できる送信経路情報です。ホスト名に bc.googleusercontent.com が含まれていることから、犯人はGoogle Cloud Platformのクラウドサーバーを悪用してメールを配信していることがわかります。

■ 本レポートの根拠データ(解析エンジン実行結果)

https://ip-sc.net/ja/r/35.200.79.124 | ■ 詐欺サイト(リンク先)解析レポート

メール内の「ログインしてマイルを確認する」ボタンに埋め込まれたリンクの解析結果です。 | URL | h**ps://jlseo888.top/aiofrxvp/ (※リンク無効化済) | | ドメイン | jlseo888.top | | IPアドレス | 104.21.53.118 | | ホスティング | Cloudflare, Inc. | | 設置国 | United States | | ドメイン登録日 | 2026-02-28 |

【URLが危険と判断できるポイント】

1. ドメインの取得日が極めて最近(2026-02-28):キャンペーン期間に合わせて急遽取得された使い捨てドメインであり、老舗企業であるANAがこのような「.top」ドメインを使用することは100%ありません。

2. ブロックの有無:現時点では主要セキュリティソフトでブロックされない場合がありますが、これは新しく取得されたドメインであるため検知が追いついていない(ゼロデイ攻撃)状態です。

| ■ リンク先サイトの状態

現在、このリンク先は稼働を停止しているか、特定の環境以外からのアクセスを拒否する設定になっています。アクセスを試みると以下のエラーが表示されます。

| We apologize, but your request has timed out. Please try again or check your internet connection. For further assistance, contact our support. | ■ 本レポートの根拠データ(サイト回線情報)

https://ip-sc.net/ja/r/104.21.53.118 | ■ まとめ:被害に遭わないために

今回の事例は、実在するキャンペーンの名称を巧妙に騙っていますが、解析の結果、完全に外部の不審なサーバーから配信されていることが証明されました。過去のJALや楽天を騙る事例と比較しても、文字の配置やデザインの流用が見受けられます。 推奨される対応:

不審なメールを受け取った際は、本文のリンクを触らずに破棄してください。マイルの確認が必要な場合は、必ずANA公式アプリまたはブックマークした公式サイトからログインしてください。 ANA公式サイト 注意喚起ページ:

https://www.ana.co.jp/ja/jp/guide/attention/phishing/notice/

| |