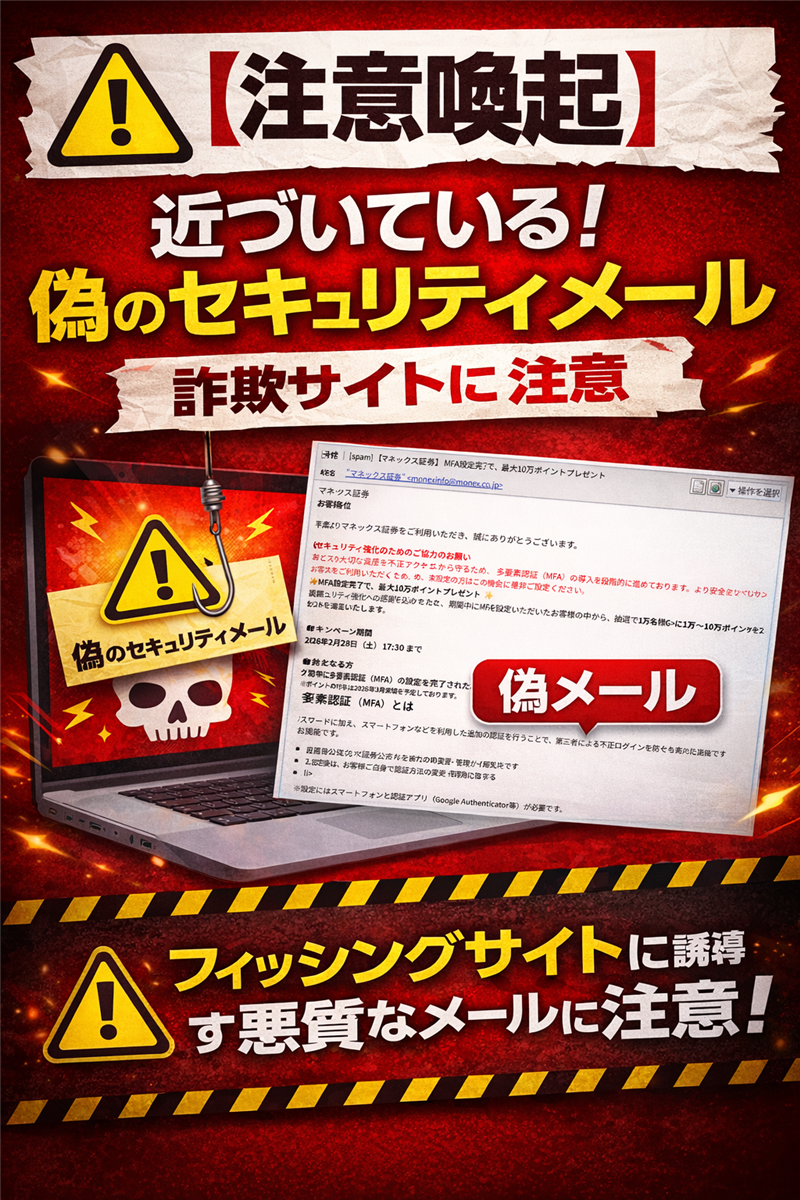

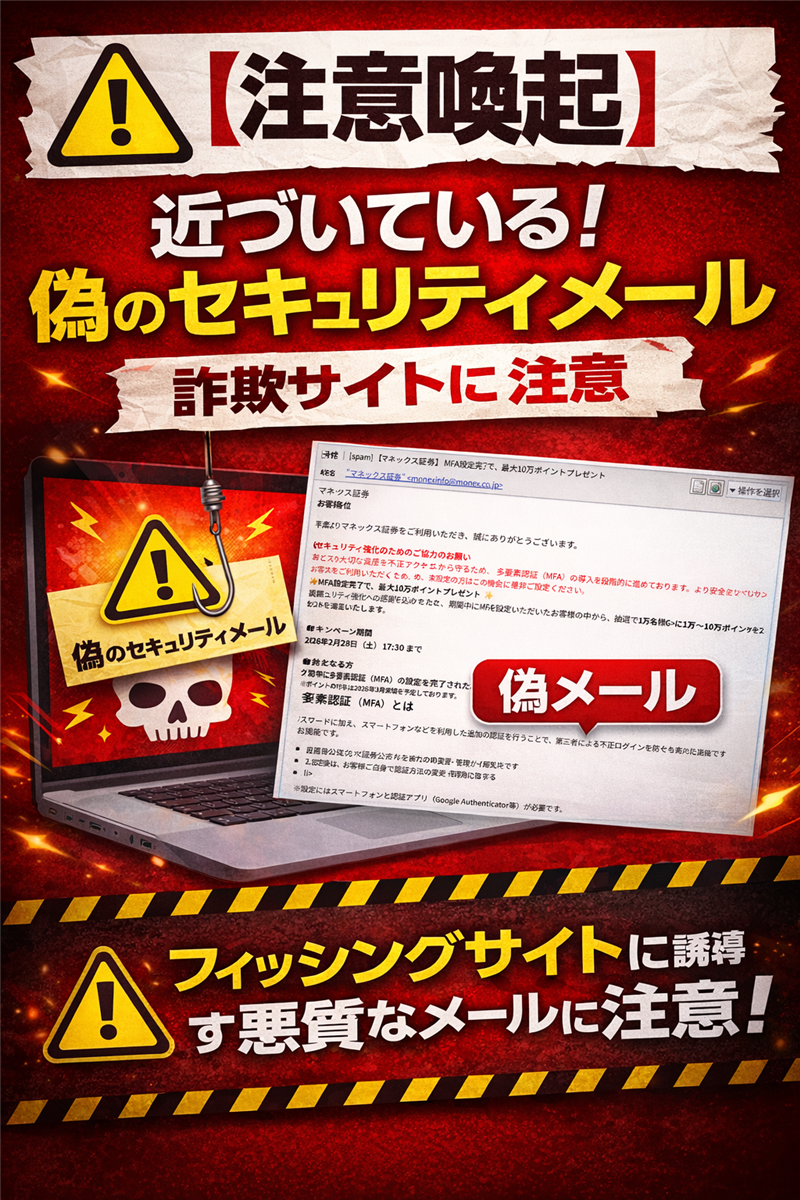

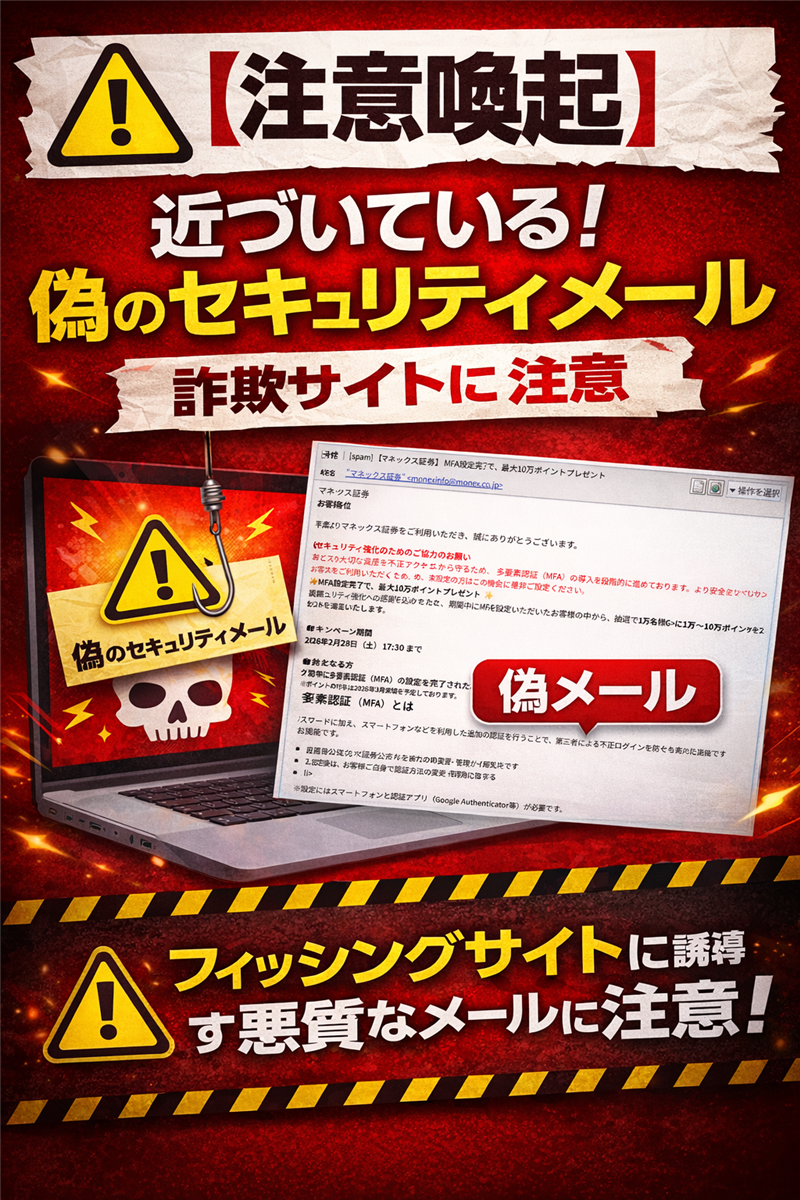

【解析レポート】マネックス証券を騙る「MFA設定完了ポイント進呈」スパムの技術調査

【調査報告】最新の詐欺メール解析レポート メールの解析結果:マネックス証券を騙るフィッシング詐欺 | 最近のスパム動向 | 今回ご紹介するのは「マネックス証券」を騙るメールですが、その前に最近のスパム動向を解説します。2026年現在、新NISAの普及や確定申告の時期に合わせ、証券会社を装った詐欺が急増しています。特に「多要素認証(MFA)の設定」や「ポイント付与」を口実にして、ログイン情報を盗み取ろうとする手法が主流となっています。 | メール基本情報 | 件名: | [spam] 【マネックス証券】 MFA設定完了で、最大10万ポイントプレゼント | | 件名の見出し: | 冒頭の [spam] は受信サーバーが危険と判断した際に付与される識別票です。 | | 送信者: | “マネックス証券” <monexinfo@monex.co.jp> | | 受信日時: | 2026-02-25 11:06 | ※注意:送信者アドレスが正規の「monex.co.jp」になっていますが、これは受信者のメールアドレスを盗用、または表示名を偽装したなりすましです。 | メール本文の再現 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

マネックス証券

お客様各位

平素よりマネックス証券をご利用いただき、誠にありがとうございます。 ■セキュリティ強化のためのご協力のお願い

お客様の大切な資産を不正アクセスから守るため、多要素認証(MFA)の導入を段階的に進めております。より安全にサービスをご利用いただくため、未設定の方はこの機会に是非ご設定ください。 ✨ MFA設定完了で、最大10万ポイントプレゼント ✨

セキュリティ強化への感謝を込めて、期間中にMFAを設定いただいたお客様の中から、抽選で1万名様G>に1万~10万ポイントを進呈いたします。 ■キャンペーン期間

2026年2月28日(土)17:30 まで ■対象となる方

期間中に多要素認証(MFA)の設定を完了されたお客様全員が自動的にエントリーとなります。

※ポイントの付与は2026年3月末頃を予定しております。 多要素認証(MFA)とは パスワードに加え、スマートフォンなどを利用した追加の認証を行うことで、第三者による不正ログインを防ぐセキュリティ機能です。 - 資産を不正アクセスから強力に保護します

- 設定後は、お客様ご自身で認証方法の変更・管理が可能です

多要素認証を設定する(公式サイトへ) ※ボタンをクリックでマネックス証券公式サイトへ移動します ■設定方法(簡単2ステップ) 1. 上記ボタンからマネックス証券公式サイトにログイン

2. 画面の案内に従い多要素認証(MFA)を有効にする

3. li> ※設定にはスマートフォンと認証アプリ(Google Authenticator等)が必要です。

本メールは、オンライン取引サービスをご利用のお客様に送信しております。マネックス証券 カスタマーサービスセンター

電話:0120-234-285(公式サイトに掲載の番号です)

受付時間:平日 9:00~17:00(土日祝除く)

※2月28日(土)のみ、キャンペーン最終日のため特別に13:00まで受付延長 © 2026 Monex Securities, Inc. | | メールの目的・デザイン解析 | 【犯人の目的】

証券口座のログイン情報(ID・パスワード)および追加認証情報の窃取です。盗み出した情報で資産を不正に送金、あるいは個人情報を売買することを目的としています。 【デザインと怪しい点】

本文末尾が水色背景になるデザインは、詐欺メールによく使われるテンプレートの典型例です。最大の特徴は、設定手順の3番目に「li>」というHTMLタグが剥き出しで残っている点です。これは攻撃者のコーディングミスであり、正規の金融機関ではあり得ない粗悪な作りです。 | Received(送信元解析レポート) | 以下のカッコ内のIPアドレスは、メールヘッダーから抽出した信頼できる送信元情報です。 | 送信元ドメイン | mail61.blogchainfund.com | | 送信元IPアドレス | 35.200.82.74 | | ホスティング社名 | Google Cloud Platform (GCP) | | 国名 | 日本 (Tokyo) | ホスト名に「bc.googleusercontent.com」が含まれており、Google Cloudのインフラが悪用されています。本来のマネックス証券の送信サーバーとは全く無関係な経路です。 [ip-sc.netで解析ページを表示] | リンク先・詐欺サイト情報 | リンク設置箇所: 「多要素認証を設定する(公式サイトへ)」ボタン URL: https://www.heterophenome*********.cfd/INPgSC (※一部伏字) ブロック状況: ウイルスバスターおよびGoogleによる警告を確認済み。 | リンク先IPアドレス | 104.21.31.229 | | ホスティング社名 | Cloudflare, Inc. | | 国名 | アメリカ合衆国 | | ドメイン登録日 | 2026-02-23 (登録から2日以内) | ドメイン登録日が非常に新しいのは、フィッシングサイト用に取得したばかりの「使い捨てドメイン」であることを示しています。サイトは現在も稼働中であり、非常に危険です。 [ip-sc.netでサイト回線を詳細解析] | 詐欺サイトの構成(画像) | 実際のフィッシングサイト(2026年2月時点)

公式サイトを丸ごとコピーしており、視覚的に区別するのは困難です。 | まとめ・推奨対応 - メール内の「li>」などの不自然な記述を確認したら即削除してください。

- 宛名が「お客様各位」となっているものは、一斉送信の詐欺である可能性が高いです。

- 過去の事例(口座凍結詐欺)と比べ、今回は「ポイント進呈」という利益で釣る手法に変化しています。

マネックス証券 公式注意喚起ページへ

| |