【危険】チケットぴあを騙る詐欺メール「会員システムアップデートのお願い」が届いたら

★詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

年に何度か「チケットぴあ」や「イープラス」に成り済ます不審なメールが届きます。

私、そのようなチケット予約サイトにユーザー登録なんてしていないのにまた今日もこのようなメールが届きました。

当然これらのメールは詐欺を目的とした危険なメールなのですが、いったい何が目的なのでしょうか。

では、詳しく見ていくことにしましょう。

あっと、その前に!

これらのメールは開いただけなら被害に遭うことはありませんので先にお伝えしておきますね!

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

またリンクのURLは直リンク防止のため文字を一部変更してあります。

メール本文

ここから本文

↓↓↓↓↓↓![]()

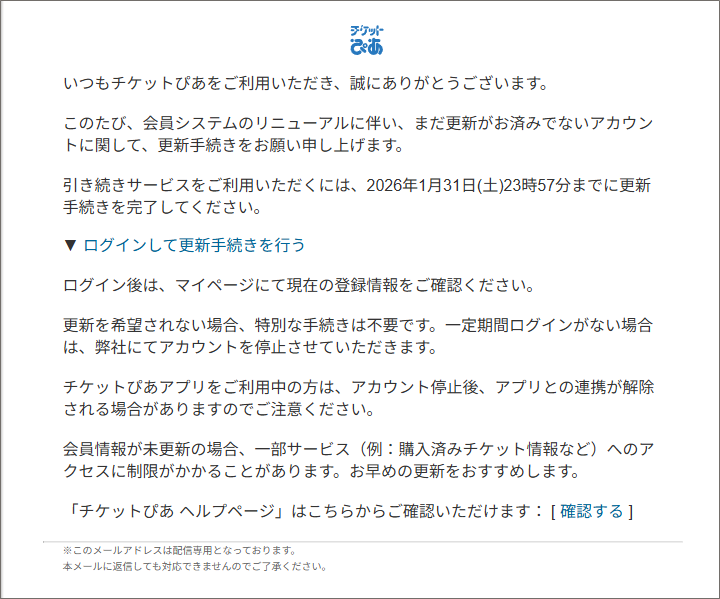

件名:[spam] 【チケットぴあ / PIA】会員システムアップデートのお願い

送信者:"members_pia" <suntoryhall-info_pr@pia.co.jp>

いつもチケットぴあをご利用いただき、誠にありがとうございます。

このたび、会員システムのリニューアルに伴い、まだ更新がお済みでないアカウントに関して、更新手続きをお願い申し上げます。

引き続きサービスをご利用いただくには、2026年1月31日(土)23時57分までに更新手続きを完了してください。

▼ ログインして更新手続きを行う

ログイン後は、マイページにて現在の登録情報をご確認ください。

更新を希望されない場合、特別な手続きは不要です。一定期間ログインがない場合は、弊社にてアカウントを停止させていただきます。

チケットぴあアプリをご利用中の方は、アカウント停止後、アプリとの連携が解除される場合がありますのでご注意ください。

会員情報が未更新の場合、一部サービス(例:購入済みチケット情報など)へのアクセスに制限がかかることがあります。お早めの更新をおすすめします。

「チケットぴあ ヘルプページ」はこちらからご確認いただけます: [ 確認する]

※このメールアドレスは配信専用となっております。

本メールに返信しても対応できませんのでご了承ください。

![]() ↑↑↑↑↑↑

↑↑↑↑↑↑

本文ここまで

※本記事は注意喚起目的で掲載しています

このメールは、チケットぴあを装った「フィッシング詐欺」の可能性が非常に高いです。

不審な点が多く含まれていますので、本文中のリンクは絶対にクリックしないでください。

ではその理由を整理します。

不審・危険なポイント

- 送信元アドレスの矛盾

送信者が「“members_pia"<suntoryhall-info_pr@pia.co.jp>」となっています。

「members_pia」 は会員管理っぽく装うもののチケットぴあ全般のシステム更新をサントリーホールの広報用アドレスから送ることは通常ありません。 - 期限の表現が不自然

「2026年1月31日(土)23時57分まで」とありますが、このような分単位(23:57)の締切は心理的に焦らせる典型的な手口。

正規企業は通常「23:59」や「当日中」など、ここまで細かく指定しません。 - 「更新しないと制限・停止」の脅し文句

「アカウント停止」「一部サービスへのアクセス制限」など、これはフィッシングで最も典型的な誘導文です。 - URLが書かれていない

通常、チケットぴあの正規メールでは「https://t.pia.jp/~」など公式ドメインのURLが明示されますが、このメールでは「▼ ログインして更新手続きを行う」とあるだけで、リンク先が不明です。

フィッシングでは「ボタンやリンクに実際のURLを表示しない」手口が非常に多いです。

推奨される対応

- メール内のリンクは絶対に押さない

ブラウザで自分で https://t.pia.jp/を直接入力し、ログイン後「お知らせ」⇒「マイページ」と進み「会員システム更新」の案内があるか確認。

※ 正規対応が必要なら、必ず公式サイト上にも告知があります。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールのヘッダー情報を確認

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from mail.app-aanuwwe.info (unknown [141.11.213.162])

本来ならここには、送信者のメールアドレスと同じドメインが記載されるはずですがそれとは全く異なる「mail.app-aanuwwe.info」なんてドメインが記載されていますね。

もうこの時点で偽メールアドレス確定!

Received のカッコ内は、送信サーバーが自身で書き込むもので、偽装することはできません。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、米国 Secaucus 付近です。

この情報からわかること。

送信元の正体は

- 発信地がアメリカ Secaucus

チケットぴあ(ぴあ株式会社)は日本の企業ですが、このメールの送信サーバーはアメリカのニュージャージー州(Secaucus)にあります。 - 組織名が不審

組織名が Virtual Machine Solutions LLC となっており、これはクラウドサーバーやVPSサービスを提供している会社です。

犯人はこうした海外のレンタルサーバーを契約し、そこから大量のフィッシングメールを送信しています。 - 公式との不一致

チケットぴあの公式メールが、アメリカのVPSサービスを経由して送られてくることは通常あり得ません。

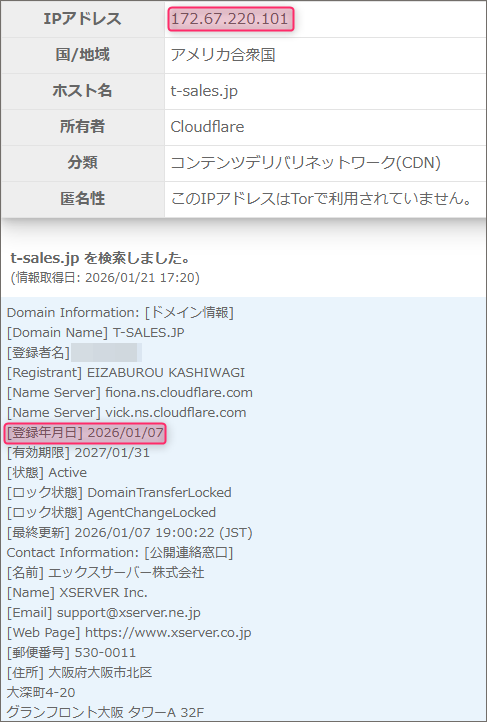

リンク先のドメインを確認

さて、本文の「ログインして更新手続きを行う」と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://t-sales.jp/login】

(直リンク防止のため一部の文字を変更してあります)

ご覧の通りこれもチケットぴあのドメインとは異なるものが利用されていますから、このサイトは公式サイトではありません!

このドメインに関する詳しい情報を「Grupo」さんで取得してみます。

URLが危険と判断できるポイント

- [登録年月日] 2026/01/07

運用開始が「今月」であること、これは決定的証拠となります。

チケットぴあのような老舗の大手サービスが、わずか2週間前に取得したばかりのドメインで会員システムの移行を行うことは絶対にありません。

犯人が今回の詐欺メール(期限を1月31日に設定)をばらまくために、直前に用意した使い捨てのドメインです。 - 個人名による登録

ここではマスクしてありますが、[登録者名] には日本人の個人名が記載されていました。

チケットぴあの公式サイトであれば、登録者は「ぴあ株式会社(PIA Corporation)」となるはずです。

このように個人名(または偽名)で登録されている時点で、企業の公式サイトではありません。 - 登録代行業者の利用

[公開連絡窓口] エックスサーバー株式会社とされています。

日本のレンタルサーバー業者(エックスサーバー)経由でドメインを取得していますが、これは「誰でも手軽に、匿名性を保って取得できる」方法を選んでいることを示しています。

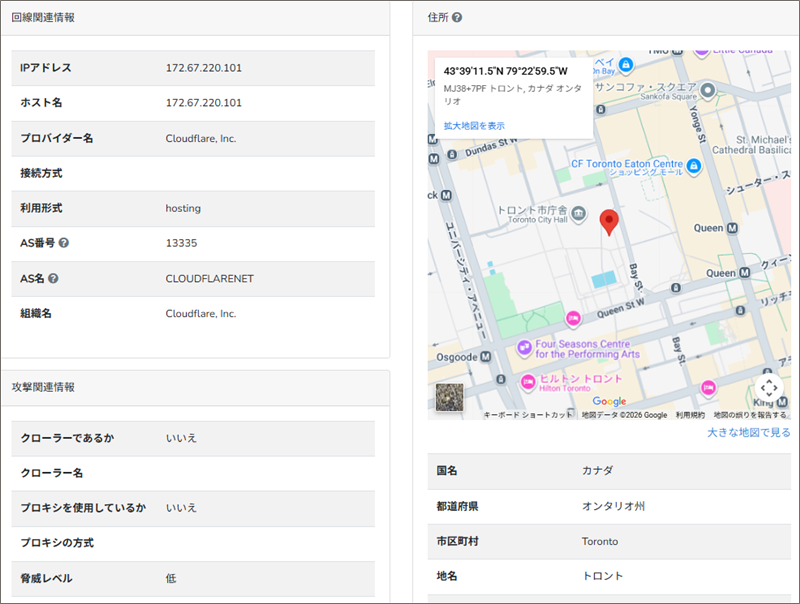

割当てているIPアドレスは「172.67.220.101」

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、カナダのトロント市庁舎付近であることが分かりました。

ここに記載されている通り、利用されているプロバイダーは「Cloudflare(クラウドフレア)」のようですが、これは Cloudflareというネットワークサービスの共有IPアドレスです。

Cloudflareは世界中に拠点があり、アクセスした人に一番近い拠点が表示されるだけで運営者・犯人の場所ではありません!

この調査結果から、犯人がどのように足を隠しているのかを考察すると。

このIPアドレスは、世界中の膨大な数のサイトが共有しているものです。

犯人の本当のサーバーの前に、Cloudflareという大きな壁を立てることで、攻撃者の本拠地を特定しにくくしています。

アクセス元・タイミングによっては、ロサンゼルスであったり、東京であったり、今回の様にトロントであったりと別の拠点IPが返ることがあります。

これは Cloudflare のエッジ拠点に過ぎませんからここに詐欺サイトが設置されているとは限りません。

チケットぴあのような超大規模サービスが、わざわざこのような安価な個人利用も多い共有設定でログインページを運用することは考えにくいです。

通常、大企業は自社専用、あるいは強固に管理されたネットワークインフラを使用します。

Cloudflareサービスには詐欺にとって更に以下の利点があります。

- 本当のサーバIPを隠せる

- 無料・即日で使える

- HTTPSが簡単

- 通報されても別ドメインへ即切替可能

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むとこのようなページが開きました。

本物の「チケットぴあ」からデザインを盗用した偽のログイン画面です。

極めて巧妙に作られた偽のフィッシングサイトですね。

サイトの正体

- 偽のログイン画面

表示されている画像は、本物のぴあログイン画面に酷似していますが、URLが「t-sales.jp」である以上、ここで入力した情報はすべて犯人に送信されます。 - 「ウイルス対策ソフトの警告

ウイルスバスターがブロックしたという事実は、そのURLがすでに世界中のセキュリティ機関で「フィッシングサイト」としてブラックリストに登録されていることを意味します。

絶対にログインしてはいけません!

ログインしてしまうとその情報は取得されてしまい、不正ログインを行われた上で資産を操作され詐欺被害に遭うことになります。

まとめ

メールの文面や送信者のメールアドレスとリンク先のドメインが「チケットぴあ」のものと異なるのでこのメールを詐欺メールと判定いたしました。

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;