『詐欺メール』『【楽天カード】セキュリティ対策に伴うご利用明細確認のご案内』と、来た件

★詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

2026年に入ってから不思議なメールが多いですね。

今回も「楽天カード」を名乗るとても不思議なメールのご紹介となります。

では、詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

またリンクのURLは直リンク防止のため文字を一部変更してあります。

メール本文

ここから本文

↓↓↓↓↓↓

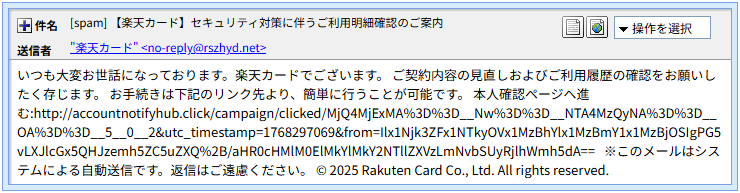

件名:[spam]【楽天カード】セキュリティ対策に伴うご利用明細確認のご案内

送信者: “楽天カード" <no-reply@rszhyd.net>

いつも大変お世話になっております。楽天カードでございます。 ご契約内容の見直しおよびご利用履歴の確認をお願いしたく存じます。 お手続きは下記のリンク先より、簡単に行うことが可能です。 本人確認ページへ進む:h**p://accountnotifyhub.click/campaign/clicked/MjQ4MjExMA%3D%3D__Nw%3D%3D__NTA4MzQyNA%3D%3D__OA%3D%3D__5__0__2&utc_timestamp=1768297069&from=Ilx1Njk3ZFx1NTkyOVx1MzBhYlx1MzBmY1x1MzBjOSIgPG5vLXJlcGx5QHJzemh5ZC5uZXQ%2B/aHR0cHMlM0ElMkYlMkY2NTllZXVzLmNvbSUyRjlhWmh5dA== ※このメールはシステムによる自動送信です。返信はご遠慮ください。 © 2025 Rakuten Card Co., Ltd. All rights reserved.

↑↑↑↑↑↑

本文ここまで

改行の無い非常に読み難いメール本文です。

このメールは明らかに詐欺メールの類です。

その理由を整理しておきます。

- 送信元ドメインが不正

表示名は「楽天カード」ですが、実際の送信元として記載されている「no-reply@rszhyd.net」は楽天カードものではありません。

正規ドメインは「@rakuten-card.co.jp」や「@rakuten.co.jp」です。 - リンク先URLが公式ではない

「h**p://accountnotifyhub.click/…」も楽天カードのものではありません。

楽天カードの公式サイトは「h**ps://www.rakuten-card.co.jp/」です。

因みに「.click」ドメインは詐欺でよく使われます。 - 宛名が「お客様名」ではない

本物の楽天カードからの重要な通知であれば、通常「〇〇 〇〇 様」とフルネームにお宛名が記載されます。

それに「いつも大変お世話になっております」といった定型文のみで始まるのは詐欺メールの典型的な特徴です。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールのヘッダー情報を確認

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

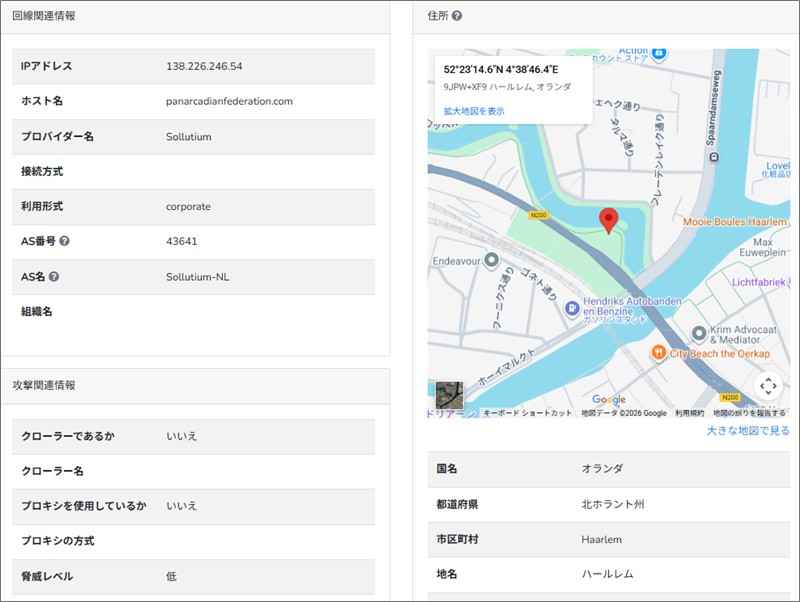

Received: from rszhyd.net (unknown [138.226.246.54])

Received のカッコ内は、送信サーバーが自身で書き込むもので、偽装することはできません。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、オランダのハールレム付近です。

リンク先のドメインを確認

さて、本文に長々と直書きされた詐欺サイトへのリンクですが、これは偽装されていて、実際に接続されるサイトのURLは以下の通りです。

【h**ps://659eeus.com/9aZhyt/】

(直リンク防止のため一部の文字を変更してあります)

ご覧の通り楽天カードのドメインとは異なるものが利用されていますから、このサイトは公式サイトではありません!

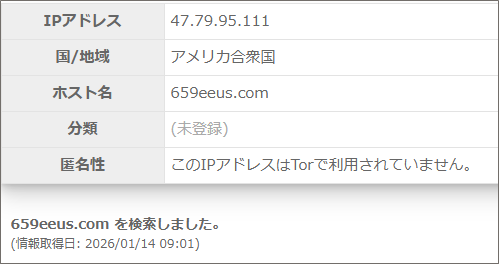

このドメインに関する詳しい情報を「Grupo」さんで取得してみます。

割当てているIPアドレスは「47.79.95.111」

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、詐欺サイト設置場所は、東京都杉並区付近であることが分かりました。

これは最近のトレンドで多くの詐欺サイトがこの付近に設置されています。

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むと開いたのは英語でタイムアウトしたことが書かれた真っ白なエラーページ。

恐らくこのサイトを設置したレンタルサーバーがその危険を察知して削除したものかと思いますが、ウイルスバスターにブロックされたことが、ここには以前危険なサイトが存在していたことを物語っていますね。

まとめ

メールの文面や送信者のメールアドレスとリンク先のドメインが「楽天カード」のものと異なるのでこのメールを詐欺メールと判定いたしました。

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;