『詐欺メール』Appleから『【My JCB】セキュリティシステムアップグレードのお知らせ』と、来た件

★フィッシング詐欺メール解体新書★

「生成AI」が普及し増々便利になる私たちが生活する世の中。

詐欺師もこれを逃すはずが無く、怪しいメールにも生成AIが浸透しつつあり

最近では片言の日本語ではなく、違和感のない流暢な言葉を使うメールが多くなりました。

このブログは、悪意を持ったメールを発見次第できる限り迅速にご紹介し

一人でも被害者が少なくすることを願い、怪しく危険なメールを見破る方法の拡散や

送信者に関する情報を深堀し注意喚起を促すことが最大の目的です。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

最初に1点だけ以下の件ご了承ください。

本来ならメールの本文を画像でお見せする方が分かりやすいかも知れませんが、全てを画像化してしまうとGoolgeなどのキーワード検索に反映されず、不審なメールを受取って不安で検索される方に繋がらない可能性が高くなります。

できる限り沢山の方に見ていただき情報が拡散できるようにあえて本文を丸々コピペしてテキストにてできるだけ受け取ったメールに近い表現にした上で記載しています。

では、進めてまいります。

前書き

世にも不思議です!

JCBカードに関する件名なのに送信者がAppleで書かれている内容もApple IDに関する内容。

これは送信者の頭がおかしいのか、それとも我々受信者への挑戦状なのか?!

今回は、そんな Apple に成り済ます不審なメールのご紹介となります。

あんまりやりたくないけど、詳しく見ていくことにしましょう。(笑)

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] 【My JCB】セキュリティシステムアップグレードのお知らせ

送信者: “le" <no_reply@email.apple.com>

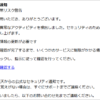

Apple ID お支払い情報の更新について

ご利用の Apple ID に登録されているお支払い方法の認証に問題があるか、または有効期限が切れている可能性があります。

引き続きサービスをご利用いただくために、お支払い情報の確認・更新をお願いいたします。

更新が行われない場合の影響:

・iCloud、App Store、Apple Music など一部サービスへのサインインや利用が制限される可能性があります。

・購入手続きやアプリのダウンロードができなくなる場合があります。

・セキュリティ認証やデバイス同期に影響が及ぶ可能性があります。

サービスのご利用を継続するために、以下のリンクからお早めに情報を更新してください。

情報を更新する

ご不明な点がございましたら、

Apple サポート をご覧ください。

Apple Account | 販売条件 | プライバシーポリシー

Copyright © 2025 Apple Inc.

All rights reserved.

↑↑↑↑↑↑

本文ここまで

ね、どう見てもおかしいでしょ?

このようなメールを誰が信じると思うのでしょうか?

このメールは、本文背景が白で末尾数行の背景が水色の典型的な詐欺メールのデザインが採用されているので、これまでにいくつものジャンクメールを送信してきている詐欺グループの仕業です。

もう既にご存知の方も多い事と思いますがこのメールで頻繁に使われている「Apple ID」は、Appleが提供する共通アカウントの通称ですが、この通称は既に昨年2024年に11月に「Apple Account」に名称変更されています。

もしこのメールが本当に Apple からのものならサービス名称をか違えますかね?

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いているものは全て迷惑メールと判断されたもの。

うちのサーバーの場合、注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は「email.apple.com」

ちゃんと Apple のドメインが使われていますね。

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from vmta10.n1shev61m.com (unknown [82.26.122.203])

本来ならここには、送信者のメールアドレスと同じドメインが記載されるはずですがそれとは全く異なる「vmta10.n1shev61m.com」なんてドメインが記載されていますね。

これでアドレス偽装はほぼ確定!

Receivedのカッコ内は、送信者が利用したサーバーが自身で刻む唯一信頼できる部分で偽装はできません。

では、試しにドメイン「vmta10.n1shev61m.com」に関する詳しい情報を「Grupo」さんで取得してみます。

この情報が正しければ、このドメインの取得者は香港の方です。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、この送信者の自身のメールアドレスドメインは「apple.com」ではなく「vmta10.n1shev61m.com」であることが分かりました。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、中国北京市にある天安門広場の傍ら付近です。

リンク先のドメインを確認

さて、本文の「情報を更新する」と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

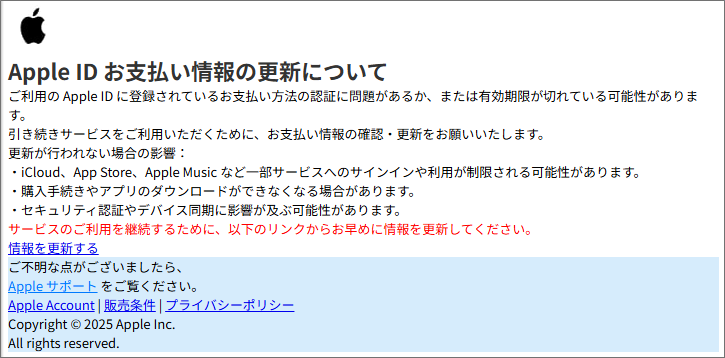

【h**ps://sakurafunds.icu/account/】

(直リンク防止のため一部の文字を変更してあります)

当然 Apple のドメインとは異なるものが利用されていますね。

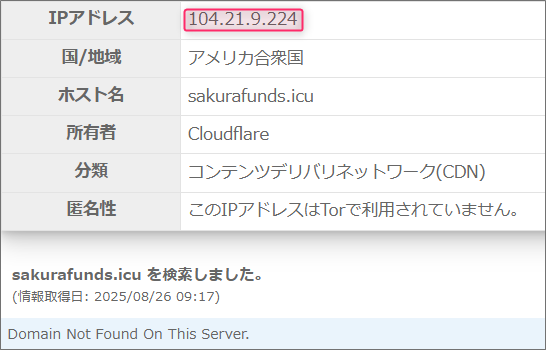

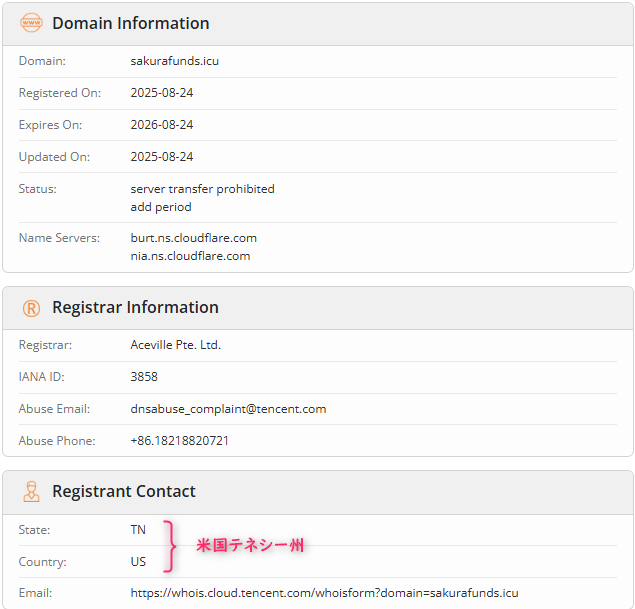

先程と同様にこのドメインに関する詳しい情報を「Grupo」さんで取得してみます。

割当てているIPアドレスは抜けましたが「Grupo」さんで詳しい情報は分からないようです。

ならば「Whois」さんで検索してみます。

この情報が正しければ、このドメインの取得者は、米国テネシー州の方です。

取得日が2025年8月24日ですから取得して直ぐに詐欺に利用していますね。

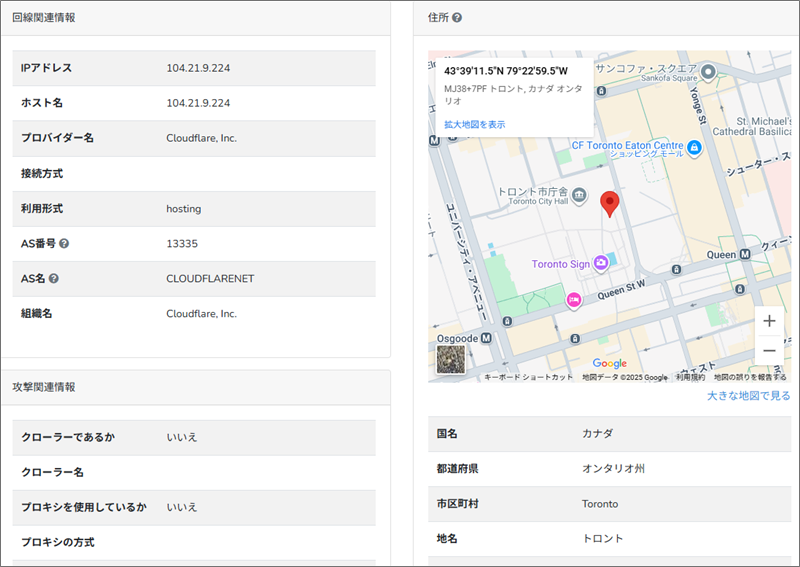

割当てているIPアドレスは「104.21.9.224」

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、詐欺サイト設置場所は、カナダのトロント市庁舎付近であることが分かりました。

これは最近のトレンドで多くの詐欺サイトがこの付近に設置されています。

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むと開いたのは「We apologize, but your request has timed out. Please try again or check your internet connection. For further assistance, contact our support.」とだけ書かれた真っ白なページ。

訳してみるとこのようなことが書かれているようです。

「申し訳ございませんが、リクエストがタイムアウトしました。もう一度お試しいただくか、インターネット接続をご確認ください。ご不明な点がございましたら、サポートまでお問い合わせください。」

恐らくこのサイトを設置したレンタルサーバーがその危険を察知して削除したものかと思いますが、ウイルスバスターにブロックされたことが、ここには以前危険なサイトが存在していたことを物語っていますね。

セキュリティ強化でも図られたのでしょうか、最近このパターンが多く見られますね。

まとめ

まあ、JCBカードに関する件名で内容が Apple なので誰一人騙すことができないと思いますが、ドメインまで取得しているのにいったい何がしたかったのでしょうね。

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;