『詐欺メール』JALから『マイル加算手続きのご案内』と、来た件

★フィッシング詐欺メール解体新書★

「生成AI」が普及し増々便利になる私たちが生活する世の中。

詐欺師もこれを逃すはずが無く、怪しいメールにも生成AIが浸透しつつあり

最近では片言の日本語ではなく、違和感のない流暢な言葉を使うメールが多くなりました。

このブログは、悪意を持ったメールを発見次第できる限り迅速にご紹介し

一人でも被害者が少なくすることを願い、怪しく危険なメールを見破る方法の拡散や

送信者に関する情報を深堀し注意喚起を促すことが最大の目的です。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

最初に1点だけ以下の件ご了承ください。

本来ならメールの本文を画像でお見せする方が分かりやすいかも知れませんが、全てを画像化してしまうとGoolgeなどのキーワード検索に反映されず、不審なメールを受取って不安で検索される方に繋がらない可能性が高くなります。

できる限り沢山の方に見ていただき情報が拡散できるようにあえて本文を丸々コピペしてテキストにてできるだけ受け取ったメールに近い表現にした上で記載しています。

では、進めてまいります。

前書き

ANAマイレージクラブの怪しいメールと言えば「マイルが自動で加算されていない」としリンクに誘いこむメールが非常に多く見られますが、今度はその商売敵のJALの名を騙り、まったく同じ手口のメールが送られてきました。

では、今回も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

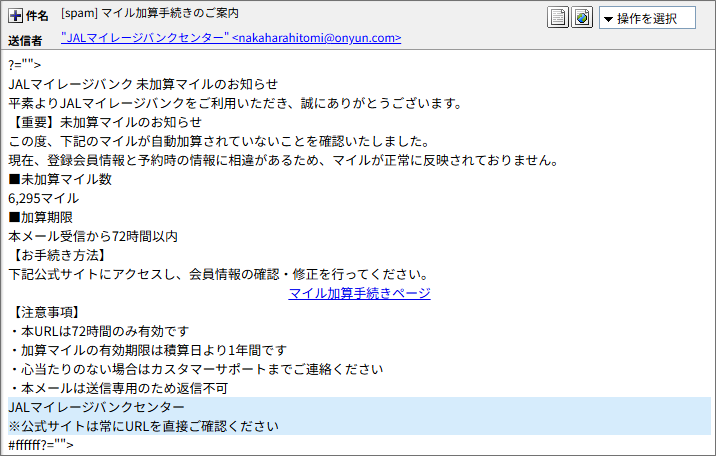

件名:[spam] マイル加算手続きのご案内

送信者: “JALマイレージバンクセンター" <nakaharahitomi@onyun.com>

?="">

JALマイレージバンク 未加算マイルのお知らせ

平素よりJALマイレージバンクをご利用いただき、誠にありがとうございます。

【重要】未加算マイルのお知らせ

この度、下記のマイルが自動加算されていないことを確認いたしました。

現在、登録会員情報と予約時の情報に相違があるため、マイルが正常に反映されておりません。

■未加算マイル数

6,295マイル

■加算期限

本メール受信から72時間以内

【お手続き方法】

下記公式サイトにアクセスし、会員情報の確認・修正を行ってください。

マイル加算手続きページ

【注意事項】

・本URLは72時間のみ有効です

・加算マイルの有効期限は積算日より1年間です

・心当たりのない場合はカスタマーサポートまでご連絡ください

・本メールは送信専用のため返信不可

JALマイレージバンクセンター

※公式サイトは常にURLを直接ご確認ください

#ffffff?="">

↑↑↑↑↑↑

本文ここまで

詐欺メールらしい、本文背景が白で末尾数行が水色の典型的なメールです。

最初の「?="">」と最後の「#ffffff?="">」は、恐らくプログラムタグが何らかの理由で露出してしまったもの。

しかしまあ ANA で使ったものをそのまま JAL に使うなんて、プライドとか関係ないのでしょうね。(笑)

本文に多くの説明は必要ありませんよね?

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いているものは全て迷惑メールと判断されたもの。

うちのサーバーの場合、注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

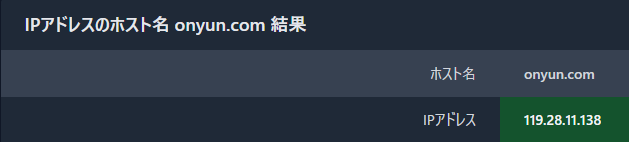

送信者として記載されているメールアドレスのドメイン(@より後ろ)は「onyun.com」

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

当然このメールはJALグループからの物なので、当然利用するメールアドレスのドメインは「jal.co.jp」のはずです。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

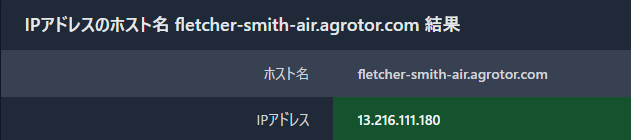

Received: from fletcher-smith-air.agrotor.com (178-167-2-237.dynvpn.flex.ru [178.167.2.237])

あらあら、本来ならここには、送信者のメールアドレスと同じドメインが記載されるはずですがそれとは全く異なるドメインが2つも記載されていますね。

これでアドレス偽装はほぼ確定!

カッコ内の情報は、送信サーバーが自身で書き込むもので、偽装することはできません。

カッコ内に記載されている「178-167-2-237.dynvpn.flex.ru」は、ロシアの ISP「Flex Ltd.」(フレックス社)が提供する動的 VPN 関連の物で、このメールの送信者は、このサービスのアカウントを持つ人間ということになります。

では、試しにドメイン「onyun.com」と「fletcher-smith-air.agrotor.com」を割当てているIPアドレスとこのIPアドレスを比較してみましょう。

こちらが「aWebAnalysis」さんで取得したそれぞれのドメインに割当てているIPアドレスです。

両方とも全然違いますよね、この結果からこれらは偽装であることが断定できます。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、モスクワのノギンスク付近です。

まさか JAL がこのようなところからロシアのホストを使ってメールなんて送りませんよね。

宛名を確認

このような大切なメールの冒頭には通常「◎◇△ 様」と言ったように「宛名」が書かれていますが、でもこのメールにはその宛名が存在しません。

でも仮にもしこれが本当にJALマイレージバンクからだとすれば、ユーザーの氏名を絶対知っているはずですから宛名が無いのはとても不自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

リンク先のドメインを確認

さて、本文の「マイル加算手続きページ」と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://yahoo.co.jp%E2%88%95YLgxCbw%E2%88%95DnWIa%E2%88%95kRwQYfrTK@qrhcyemazg-cvwfruyt-pivbtsjs-tfeal.wiasgr.com/#https://yahoo.co.jp】

(直リンク防止のため一部の文字を変更してあります)

これまた JAL のドメインとは異なるものが利用されていますね。

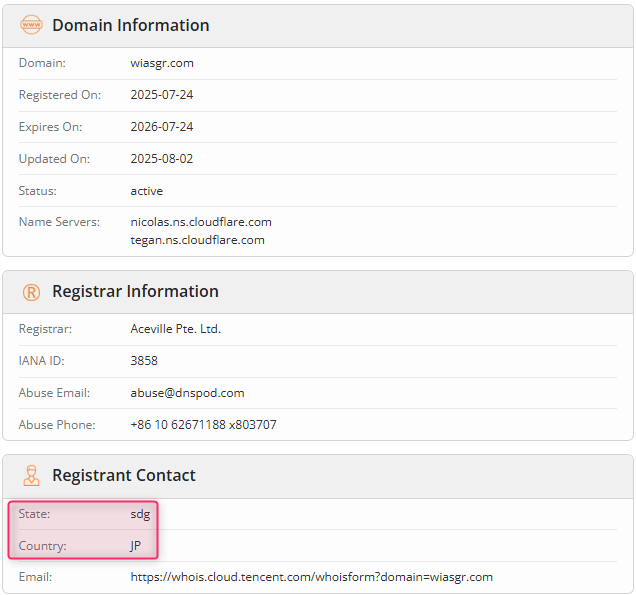

まずはこのドメインに関する詳しい情報を「Whois」さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地は「Country:JP」ですから日本です。

でも「State」にある「sdg」なんて都道府県は存在しないので、これも偽装です。

このパターンは、これらの調査で頻繁に見かけます。

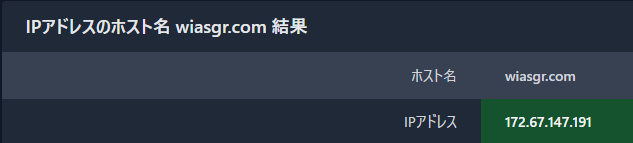

先程と同様にこのドメインを割当てているIPアドレスを「aWebAnalysis」さんで取得してみます。

割当てているIPアドレスは「172.67.147.191」

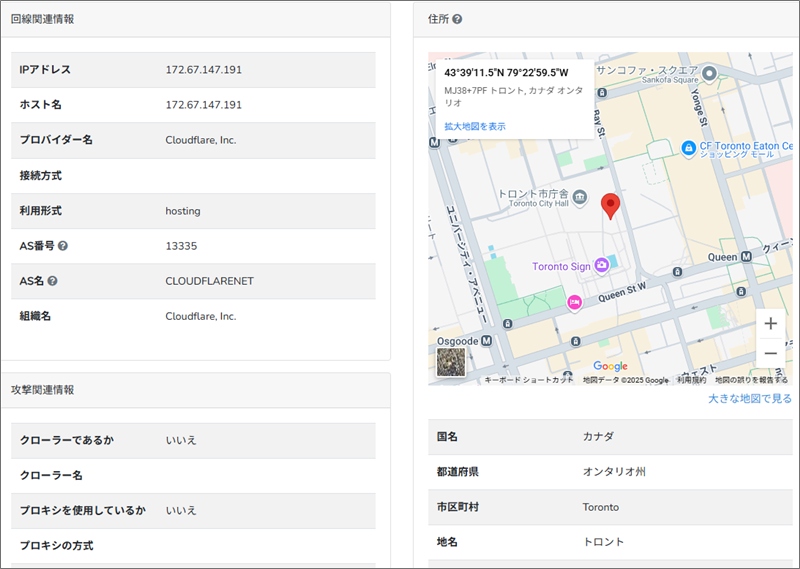

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、詐欺サイト設置場所は、カナダのトロント市庁舎付近であることが分かりました。

これは最近のトレンドで多くの詐欺サイトがこの付近に設置されています。

リンクを辿ってみましたが、JALマイレージバンクの偽サイトが開くと思ったら、一瞬でリダイレクト(自動転送)されてGoogleの検索ページが開きました。

もう詐欺サイトの運用は行われていないようです。

セキュリティにブロックされなかったことから、最初から愉快犯の迷惑メールだったのかもしれませんね。

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;