『詐欺メール』『【au】ポイントが間もなく失効します|ご確認ください』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★証券会社に成り済ます悪質なメール終息気味ですが、まだ確認されていますので資産運用されている方はご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

今日は『au』と『KDDI』を騙った怪しいメールが目立ちますね。

どれも『auポイント』に関する内容となっており、同じ内容で複数の件名の物がいくつも送られてきています。

今回ご紹介するのは『【au】ポイントが間もなく失効します|ご確認ください』という件名ですが、それ以外にも以下の件名と送信者の物も確認していますので併せてご注意ください。

『【KDDI】ポイント失効前の最終ご案内:"KDDIポイント失効通知係" <support@okok78563.cc>』

『【au】重要:ポイント失効前の最後のチャンス: “KDDIポイント保有管理部" <secure@kakaku.com>』

『【KDDI】ポイント有効期限:2025年6月2日まで:"KDDI利用者還元センター" <records@repica.jp>』

では、今回も詳しく見ていくことにしましょう。

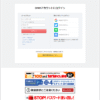

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam]【au】ポイントが間もなく失効します|ご確認ください

送信者:"KDDIポイント運用室" <notice@ok5940ok.cc>

【重要】お持ちのauポイントがまもなく失効します

平素よりauサービスをご利用いただき、誠にありがとうございます。

お客様が現在保有されている auポイントのうち、一部が2025年6月2日(火)23:59をもって有効期限を迎えます。

▶ 有効期限を過ぎたポイントは自動的に失効し、再付与・返還はできません。

▶ 失効予定ポイント数:最大3,022ポイント相当(条件により変動)

▶ お早めに交換・ご利用をお済ませください。

ポイントの有効活用のため、以下のページよりご確認をお願いいたします。

ポイントの確認・交換はこちら →

※本メールはシステムより自動配信されています。ご返信はできませんのでご了承ください。

発行元:KDDI株式会社 auポイント管理センター

東京都新宿区西新宿2-3-2 KDDIビル

Copyright © 2025 KDDI Corporation. All Rights Reserved.

↑↑↑↑↑↑

本文ここまで

このメールはauポイントの失効を通知するもので、早めに交換・ご利用を呼びかけリンクに誘い込み、クレジットカード情報を盗み出し詐欺を企むものです。

さて、どのような手口なのでしょうか。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『ok5940ok.cc』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

因みにKDDIが利用するメールアドレスのドメインは『kddi.com』で、auは『au.com』。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from vmta3.ok5940ok.cc (unknown [112.121.178.171])

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

では、試しにドメイン『vmta3.ok5940ok.cc』に関する詳しい情報を『Grupo』さんで取得してみます。

詳しい情報はプロテクトされていますが、この情報が正しければ、このドメインの取得者は、日本の方です。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、この送信者は自身のメールアドレスを偽ることなく何食わぬ顔でこのメールを送信してきたことになります。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、香港付近です。

最近この香港辺りは、怪しいメール発信地のトレンドです。

宛名を確認

このような大切なメールの冒頭には通常『○◇△ 様』と言ったように『宛名』が書かれていますが、でもこのメールにはその宛名が存在しません。

でも仮にもしこれが本当にauやKDDIからだとすれば、ユーザーの氏名を絶対知っているはずですから宛名が無いのはとても不自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

リンク先のドメインを確認

さて、本文の『ポイントの確認・交換はこちら →』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://point-maxrefud.7rgt4tzk.com/jp?ref=aup&ts=17486512542…..】(あまりに長いので割愛しました)

(直リンク防止のため一部の文字を変更してあります)

これまたauやKDDIのドメインとは異なるものが利用されていますね。

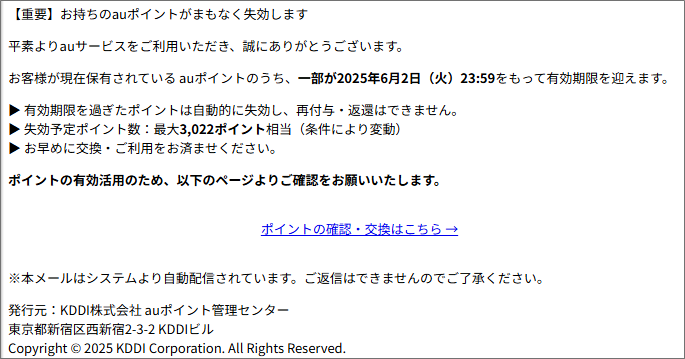

先程と同様にこのドメインに関する詳しい情報を『Grupo』さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地はやっぱり日本です。

割当てているIPアドレスは『172.67.198.33』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイト設置場所は、カナダのトロント市庁舎付近であることが分かりました。

これは最近のトレンドで多くの詐欺サイトがこの付近に設置されています。

リンクを辿ってみると、このようなページがどこからもブロックされることなく無防備に放置されていました。

あれれ?

これって1つ前に紹介したこちらのメールのリンク先のデザインと全く同じですよ。

『『詐欺メール』『【Apple】ご利用料金の返金について』と、来た件』

ということは同一犯の仕業ですね!

先に進んでみると開いたのはこのページ。

auのどのページを模したのでしょうか?

公式サイトとはURLが全く異なるので、これは偽ログインページです。

適当な電話番号を入力して先に進んでみます。

開いたのは、ポイント交換商品の選択ページですね。

保有ポイントとされる3022ポイント以下の適当な商品を選択して先に進んでみます。

あれ?ポイント交換のはずがクレジットカード情報を求めてきました。

こうやってカード情報を盗み出そうとしてくるんですね。

当然、ここ埋めて送信ボタンを押してしまうとその情報は詐欺犯に把握された上で詐欺の被害に遭うことになります。

まとめ

auが、自社のものではないドメインを使ったメールアドレスで、香港からユーザーにメールを送り、カナダのトロント市庁舎付近に設置されたウェブサーバーにあるサイトに誘導するって絶対おかしいです!

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;