『詐欺メール』から『【SBI証券】アカウントの異常ログインを検知しました』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★証券会社に成り済ます悪質なメールが確認されていますので、資産運用されている方はご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

初見会社を名乗る怪しいメールは多すぎてあまりやりたくないのですが、あまり多すぎる故に他にネタがあまりないので仕方なくやっておきます。(笑)

今回は、そんな『SBI証券』に成り済ます不審なメールのご紹介となります。

では、今回も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] 【SBI証券】アカウントの異常ログインを検知しました

送信者: “株式会社SBI証券" <account-update@dch.icu>

SBI証券

【重要】アカウント異常ログイン検知

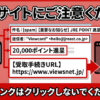

セキュリティ警告

お客様のアカウントに不審なログイン試行を検知いたしました。

検知日時:

2025年05月25日 13:17:52

ログイン試行情報:

・IPアドレス:163.187.92.2

・デバイス:Windows PC

・場所:海外(アメリカ)

緊急対応のお願い

このログインが身に覚えのない場合は、直ちに以下の対応をお願いいたします:

1. パスワードの変更

2. 二要素認証の確認

3. カスタマーサービスへの連絡

セキュリティ設定の確認

アカウント保護のために:

- 定期的なパスワード変更

- 二要素認証の有効化

- 不明なデバイスからのログインブロック

- ログイン履歴の定期確認

※本メールは送信専用です。ご返信には対応できません。

緊急の場合は、

カスタマーサービス

金融商品取引業者 株式会社SBI証券 関東財務局長(金商)第44号

© 2025 SBI SECURITIES Co., Ltd. All rights reserved.

↑↑↑↑↑↑

本文ここまで

このメールは、受信者の心当たりの無いSBI証券ウェブサイトへのログインを装ってリンクに誘い込み、SBI証券のアカウント情報を盗み出そうとするものです。

検知日時やログイン試行情報などを具体的に書き込んで信憑性を高め、受信者の不安を煽って平常心を失わせようとしている内容です。

いつものお話ですが、私、投資関係に全く興味が無いのでSBI証券にしろ野村證券にしろアカウントは持っていません。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『dch.icu』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

因みにSBI証券が利用するメールアドレスのドメインは『sbisec.co.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

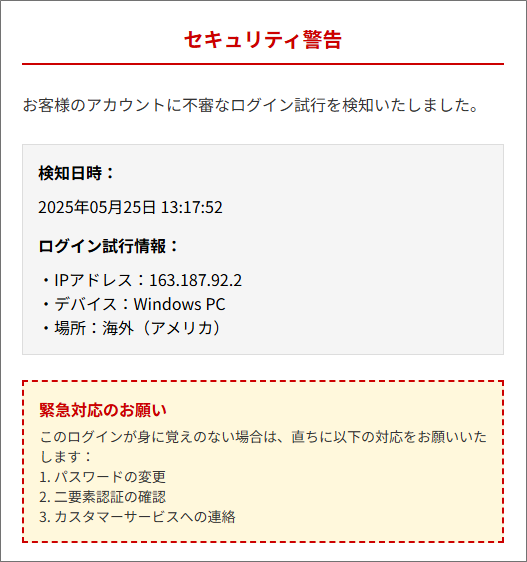

Received: from mail2.dch.icu (unknown [23.95.242.114])

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

では、試しにドメイン『mail2.dch.icu』を割当てているIPアドレスとこのIPアドレスを比較してみましょう。

こちらが『aWebAnalysis』さんで取得したこのドメインに割当てているIPアドレスです。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、この送信者は自身のメールアドレスを偽ることなく何食わぬ顔でこのメールを送信してきたことになります。

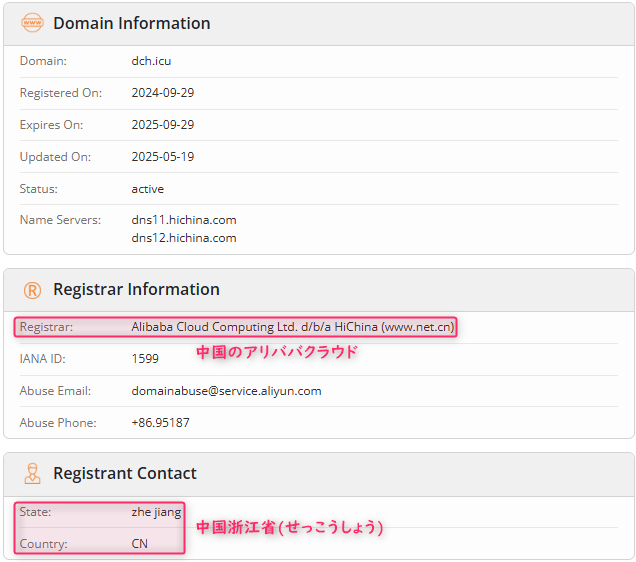

次にこのドメインに関する詳しい情報を『Whois』さんで取得してみます。

この情報が正しければ、このドメインの取得者は、中国浙江省(せっこうしょう)の方です。

そして取得者は中国のアリババクラウド。

ということは、このドメインはアリババクラウドに依頼して取得したか、それともアリババクラウドからレンタルされているものであると言えそうです。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、米国のダラス付近です。

宛名を確認

このような大切なメールの冒頭には通常『○◇△ 様』と言ったように『宛名』が書かれていますが、でもこのメールにはその宛名が存在しません。

でも仮にもしこれが本当にSBI証券からだとすれば、ユーザーの氏名を絶対知っているはずですから宛名が無いのはとても不自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

リンク先のドメインを確認

さて、本文の『セキュリティ設定の確認』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://aje.icu/pagesbi/】

(直リンク防止のため一部の文字を変更してあります)

これまたSBI証券のドメインとは異なるものが利用されていますね。

先程と同様にドメインに関する詳しい情報を『Whois』さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地はメアドドメインと同じ中国浙江省の方が関与しているようです。

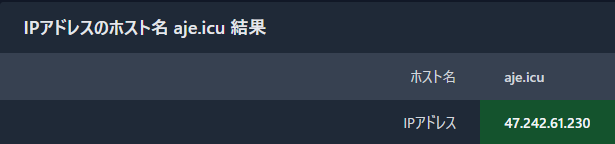

次にこのドメインに割当てているIPアドレスを先程と同様に『aWebAnalysis』さんで取得してみます。

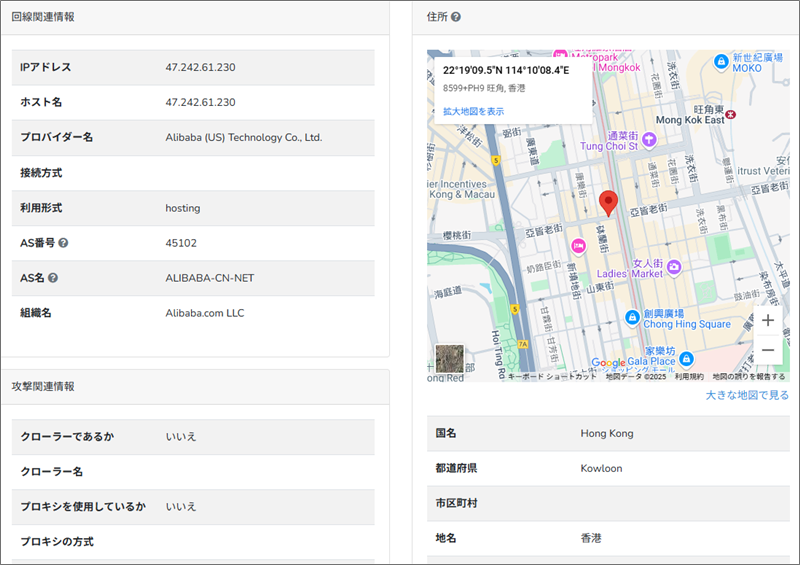

これによると割当てているIPアドレスは『47.242.61.230』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな香港付近であることが分かりました。

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むとこのようなページが開きました。

公式サイトとはURLが全く異なるので、これは本物そっくりの偽ログインページです。

当然、ここにユーザーネームとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

適当な情報を入力してみると。。。

もうこの時点で詐欺犯は目的を達成したようでこのようなページを表示させています。

まとめ

SBI証券が、自社のものではないドメインを使ったメールアドレスで米国のダラスからユーザーにメールを送り、香港付近に設置されたウェブサーバーにあるサイトに誘導するって絶対おかしいです!

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;