『詐欺メール』『[Kagoya : 79837] ディスク使用量が99%に達しています!今すぐご確認ください』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★現在、偽キャンペーンメールが大量発生中、特にポイント付与メールにご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

毎日、毎日、レンタルサーバーサービスを行うのカゴヤ・ジャパンさんと称する怪しいメールが届くのですが、それらは結構バラエティーに富んでいて、時には支払いの更新に失敗したとか、請求先住所情報を更新しろだとか、メールアカウントに無効なリクエストがあっただとか。

そして今回もそんなカゴヤ・ジャパンさんに成り済ます不穏なメールが届きましたのでご紹介していこうと思います。。

では、今回も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

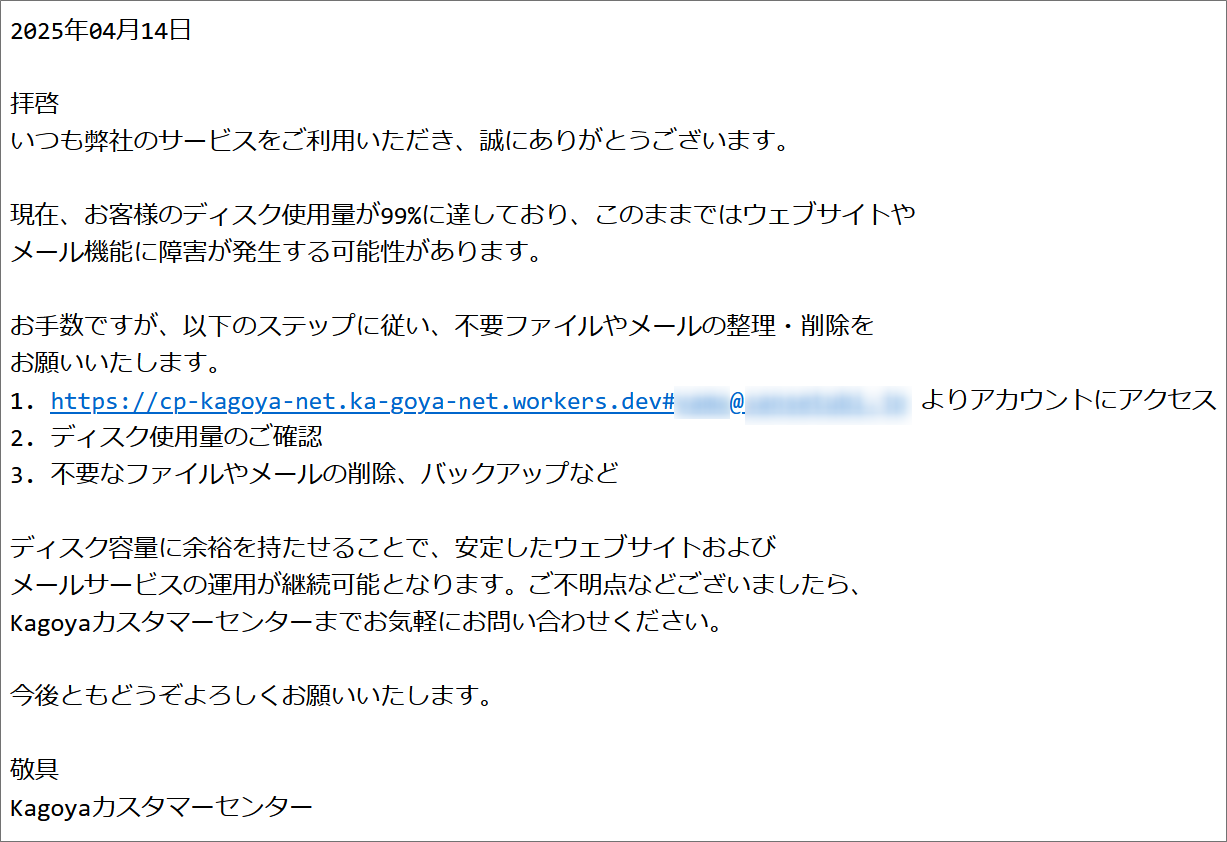

件名:[spam] [Kagoya : 79837] ディスク使用量が99%に達しています!今すぐご確認ください

送信者:カゴヤ・ジャパン サポートセンタ <rei.yamamoto11587@kagoya.jp>

*****@*****.*** 様

2025年04月14日

拝啓

いつも弊社のサービスをご利用いただき、誠にありがとうございます。

現在、お客様のディスク使用量が99%に達しており、このままではウェブサイトや

メール機能に障害が発生する可能性があります。

お手数ですが、以下のステップに従い、不要ファイルやメールの整理・削除を

お願いいたします。

1. https://cp-kagoya-net.ka-goya-net.workers.dev#*****@*****.*** よりアカウントにアクセス

2. ディスク使用量のご確認

3. 不要なファイルやメールの削除、バックアップなど

ディスク容量に余裕を持たせることで、安定したウェブサイトおよび

メールサービスの運用が継続可能となります。ご不明点などございましたら、

Kagoyaカスタマーセンターまでお気軽にお問い合わせください。

今後ともどうぞよろしくお願いいたします。

敬具

Kagoyaカスタマーセンター

↑↑↑↑↑↑

本文ここまで

これは、レンタルしているサーバーの使用量が制限に近づいたことを示すもので、このままだとメールの受送信に支障をきたすので、リンクへ行きファイルの整理を促すものです。

確かに私の事務所はカゴヤさんからサーバーをお借りしていますが、スタッフ全員サーバーの使用量を厳重に管理しているのでディスクの使用量が99%に達することはあり得ません。

それにこのメール、不明点などはKagoyaカスタマーセンターまでお気軽にお問い合わせください。と書いてあるのにその連絡先はどこにも書かれていません。

このような不親切なメールはビジネスメールのマナー違反です。

連絡が必要な本物のカゴヤさんのメールの末尾には、必ず連絡先が記載されていますからどう見てもこのメールは不審です。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『kagoya.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

確かにこのドメインは、カゴヤさんが取得されているもののようですが、カゴヤさんが発する私たちユーザーへの連絡は『kagoya.com』と言うドメインのメールで送られてきます。

故にこのメールは偽物と言うことになります。

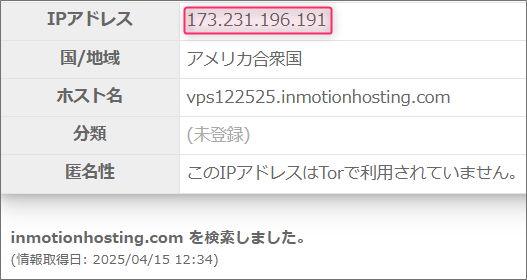

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from vps122525.inmotionhosting.com (vps122525.inmotionhosting.com [173.231.196.191])

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

本来ならここにもメールアドレスと同じドメイン『kagoya.jp』が記載されるはずですが、それとは全く異なる『vps122525.inmotionhosting.com』なんてドメインが記載されています。

いったいこれは誰のドメインなのでしょうね。

では、試しにドメイン『vps122525.inmotionhosting.com』を割当てているIPアドレスとこのIPアドレスを比較してみましょう。

このドメインに関する詳しい情報を『Grupo』さんで取得してみます。

ご覧いただいた通りReceivedフィールドのIPと合致していますね。

なのでこの送信者はこのIPアドレスの割り当てられたデバイスを利用してこのメールを送ってきたようです。

次にこのドメイン『inmotionhosting.com』は誰のものかをChatGPTで確認してみます。

それによると、InMotion Hosting(インモーション・ホスティング)は、2001年に設立されたアメリカの非上場のウェブホスティング企業で、主に中小企業や個人事業主向けに高品質なホスティングサービスを提供しています。本社はバージニア州バージニアビーチにあり、ロサンゼルス(カリフォルニア州)、アッシュバーン(バージニア州)、オランダ(ヨーロッパ)にデータセンターを展開しています。

ということなので、アメリカのホスティングサービスを利用してこのメールが送られてきたことが分かりましたね。

ドメインになった『vps122525』は、このホスティングサービスがレンタルしているVPNサーバーの識別番号なのではないかと思います。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、米国のロサンゼルス付近です。

これらの結果から、このメールの送信者は『InMotion Hosting』のユーザーで、識別番号『vps122525』のサーバー利用者。

そしてメールの発信地はロサンゼルスであることが分かりました。

宛名を確認

このメールの冒頭には『 *****@******.***』と『宛名』が書かれています。

でも仮にもしこれが本当にカゴヤさんからだとすれば、ユーザーの企業名や担当者氏名を知っているはずですからこのような宛名はとても不自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

リンク先のドメインを確認

さて、本文に直書きされた詐欺サイトへのリンクですが、実際に接続されるサイトのURLは以下の通りです。

【h**ps://jp-jp.net/serve-kagoya】(あまりに長いので割愛しました)

(直リンク防止のため一部の文字を変更してあります)

結局カゴヤさんのドメインとは異なるものが利用されていますね。

先程と同様にこのドメインに関する詳しい情報を『Grupo』さんで取得してみます。

『Registrant Organization』には『Domains By Proxy, LLC』と記載されています。

これは、米国のドメインレジストラ『Domains By Proxy』が提供するドメインプライバシー保護サービスで、このサービスを利用すると、ドメインの登録者の各種情報(名前、住所、電話番号、メールアドレスなど)が公開されるのを防ぐため、その代わりにこのように、Domains By Proxy の情報が表示され、スパムや不正アクセスからの保護が強化することができます。

半面最近は、このサービスが藪蛇(やぶへび)になりこういったサイバー犯罪の温床とされることが多く見られます。

割当てているIPアドレスは『101.99.93.225』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、マレーシアのクアラルンプール付近であることが分かりました。

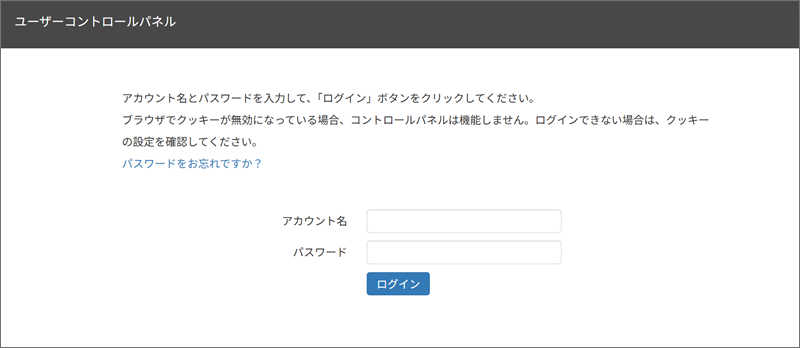

リンクを辿ってみると、このようなページがどこからもブロックされることなく無防備に放置されていました。

これはサーバーのコントロールパネルへのログインページですね。

公式サイトとはURLが全く異なるので、これは本物そっくりの偽ログインページです。

当然、ここにIDとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

不正ログインされると、サーバーの改ざんはおろか、メールアカウントを乗っ取られた上でこのような危険なメールの温床とされ次々と詐欺メールを発信されることになります。

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;