『詐欺メール』『リそなカード2025年3月お支払い金額のご案内』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

★現在、偽キャンペーンメールが大量発生中、特にポイント付与メールにご注意ください★

- 件名の見出しを確認

- メールアドレスのドメインを確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

毎月様々なカード会社から今月の支払金額を案内するメールが届くのですが、どれも所持していないカードばかりで怪しいメールです。

今回は、そんな『りそな銀行』に成り済ます不審なメールのご紹介となります。

では、今回も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] <リそなカード2025年3月お支払い金額のご案内>

送信者: “リそな銀行" <Schnurrwh4m@hotmail.com>

2025年3月お支払い金額のご案内

3月お支払い金額

確定207,316円

card

ご利用カード

リそなカード

calendar

お支払い日

2025年04月04日

ご利用明細を確認する

「引き落とし口座」について

ご利用キャンセル分の確認方法について

発行元:リそなホールディングス

個人情報保護方針 | お客様サポート

※このメールは送信専用です。返信できません。

↑↑↑↑↑↑

本文ここまで

3月分の支払い金額の案内のようです。

まあ持っていないカードなので、痛くも痒くも無いのですが、今日はこれ以外にも『楽天』と『オリコ』からも同様に支払い金額の案内と引落し日の確認メールが届いています。

こういった確認事項をネタに偽サイトへのリンクへ誘導するものです。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

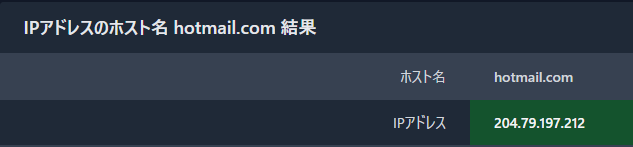

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『hotmail.com』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

もうお分かりですよね?

そうです、このドメインはご覧の通り『hotmail』ですから Microsoft が無料で提供しているフリーメールアドレスです。

まあ十中八九偽装ですけどね。

因みにりそな銀行が利用するメールアドレスのドメインは『resonabank.co.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from C202503311851626.local (unknown [192.253.237.80])

経験上、ここに『C』から始まる数字のlocalドメインが記載されているものは全て詐欺メール。

最近このドメインが多く見られます。

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

では、試しにドメイン『hotmail.com』を割当てているIPアドレスとこのIPアドレスを比較してみましょう。

こちらが『aWebAnalysis』さんで取得したこのドメインに割当てているIPアドレスです。

全然違いますよね、この結果からこの送信者が使ったとされる『hotmail.com』を使ったメールアドレスは偽装であることが断定できます。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、香港付近です。

これもReceivedフィールドに『C』から始まる数字のlocalドメインが記載されているものの特徴です。

それにこのIPアドレスは既にブラックリストに登録されて、そのカテゴリは『サイバーアタックの攻撃元』とされています。

リンク先のドメインを確認

さて、本文の『ご利用明細を確認する』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://ro.beatgrid.my/co/jp/】

(直リンク防止のため一部の文字を変更してあります)

これまたりそな銀行のドメインとは異なるものが利用されていますね。

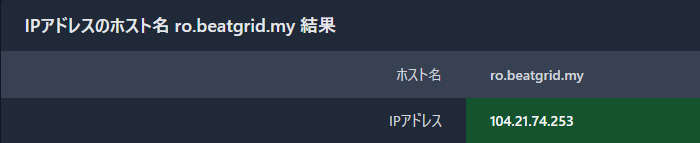

先程と同様にこのドメインを割当てているIPアドレスを『aWebAnalysis』さんで取得してみます。

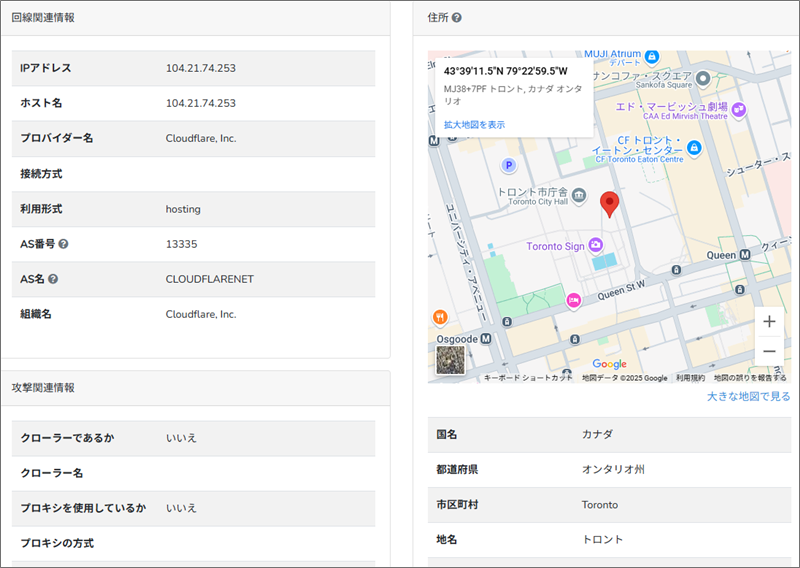

割当てているIPアドレスは『104.21.74.253』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな、カナダのトロント市庁舎付近であることが分かりました。

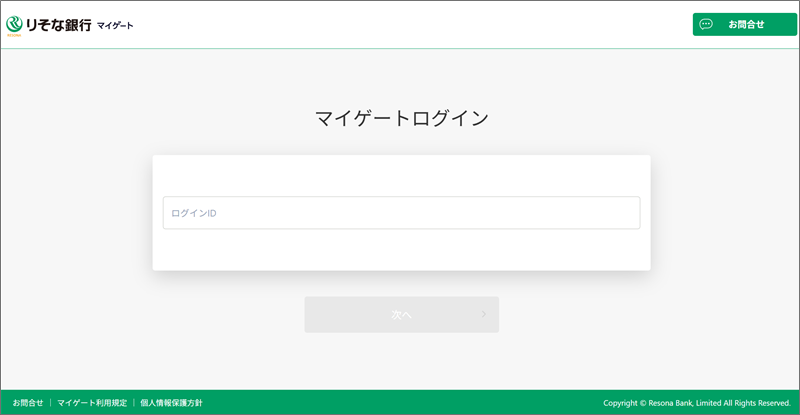

リンクを辿ってみると、一旦はGoogle Chromeにブロックされましたが、解除して進むとこのようなページが開きました。

公式サイトとはURLが全く異なるので、これは本物そっくりの偽ログインページです。

当然、ここにIDとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

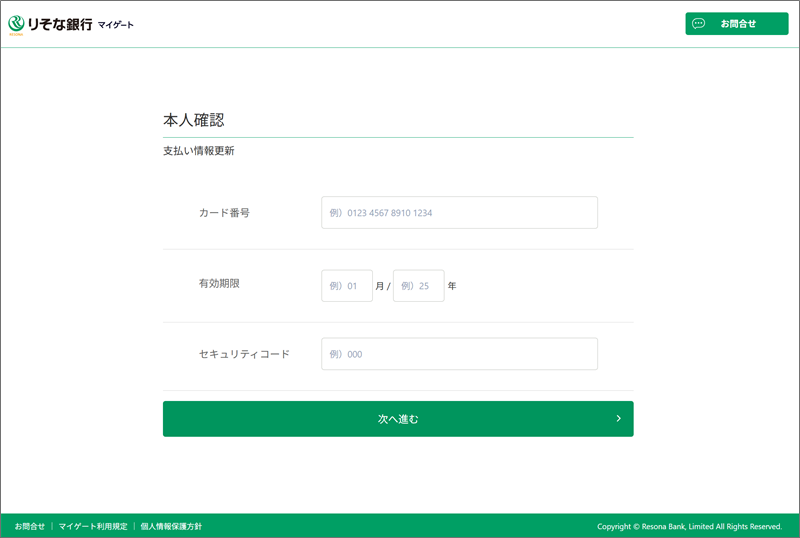

この先のページでこのように、本人確認と称し更にクレジットカードの情報を盗み取られた上で詐欺の被害に遭うことになります。

まとめ

りそな銀行が、フリーのメールアドレスでユーザーにメールを送り、カナダのトロント市庁舎付近に設置されたウェブサーバーにあるサイトに誘導するって絶対おかしいです!

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;