『詐欺メール』『wms.lolipop.jpボイスメール録音 1:17秒』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

今回は、『ボイスメール』に成り済ます不審なメールのご紹介となります。

一般的にボイスメールとは、電話の着信時に不在だった場合に、発信者からのメッセージを録音して保存する機能のことで、このメールはどうやらその機能の一種で、保存されたメッセージへのリンクをメールで送付してきたようです。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

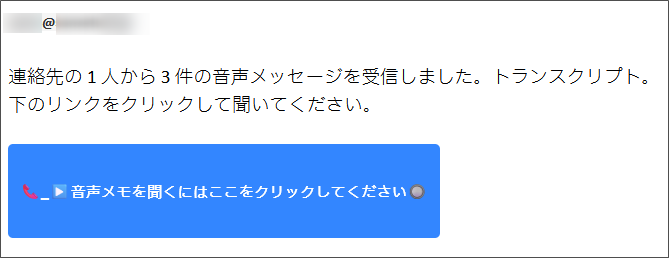

メール本文

件名:▶☎wms.lolipop.jpボイスメール録音 1:17秒🔘

送信者:☎message@inbound.efax.com **** <a-peridot-sato@apost.plala.or.jp>

〇□△@*****.***

連絡先の 1 人から 3 件の音声メッセージを受信しました。トランスクリプト。下のリンクをクリックして聞いてください。

📞_▶️音声メモを聞くにはここをクリックしてください🔘

本文によると、1人から3つのメッセージを預かっているようで、リンクをクリックして音声メモを聞くように促していますね。

因みに本文中にある『トランスクリプト』とは、話した内容を文書化する文字起こしのことです。

件名には『lolipop.jp』とありますが、このドメインはレンタルサーバーの『ロリポップ』さんの物です。

であるならばこのメールはロリポップからなのかな?

でも、送信者名には『inbound.efax.com』とあるのでこれはアメリカのクラウドサービスを行う『J2 Cloud Services』さんの物。

でもって更に送信者のメールアドレスのドメインは『plala.or.jp』とあるので、これはNTT系のプロバイダー『ぷらら』さんの物。

一体どれが本当なのでしょうかね?…

どれも嘘なんですけどね(笑)

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『apost.plala.or.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

先に書いたようにこのドメインは、NTT系のプロバイダー『ぷらら』さんのドメインです。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドがこちらです。

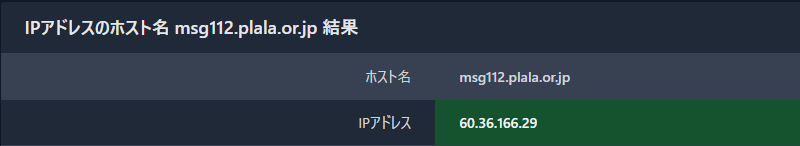

Received: from msg112.plala.or.jp (msg112.plala.or.jp [60.36.166.29])

あら、ここにはまた異なる『msg112.plala.or.jp』なんてドメインが記載されていますね。

このドメインに割当てているIPアドレスとこのReceivedフィールドに記載されているIPアドレスを比較してみましょう。

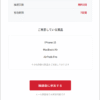

こちらが『aWebAnalysis』さんで取得したこのドメインに割当てているIPアドレスです。

ぴったりと一致しましたね!

これでこの送信者の本当のメールアドレスにあるドメインは『msg112.plala.or.jp』であることが判明しました。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、大阪市付近であることが分かりました。

それにこのIPアドレスは、既に危険なものとしてブラックリスト入りしていて、そのカテゴリは『サイバーアタックの攻撃元』とされています。

宛名を確認

確かにこのメールの冒頭に『宛名』が書かれています。

でもその宛名はメールアドレス。

このようにボイスメッセージを残すほどの重要な連絡の通知で宛名がメールアドレスとは、何ともお粗末ですね。。

リンク先のドメインを確認

さて、本文の『音声メモを聞くにはここをクリックしてください』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

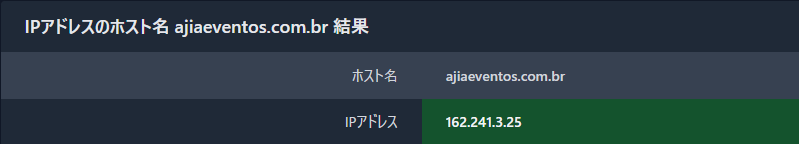

【h**ps://ajiaeventos.com.br/complete/5364vbe.html】

(直リンク防止のため一部の文字を変更してあります)

因みに『.br』はブラジルに与えられた国別ドメインです。

先程と同様に『aWebAnalysis』さんでこのドメインを割当てているIPアドレスを取得してみます。

割当てているIPアドレスは『162.241.3.25』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、ロサンゼルス付近であることが分かりました。

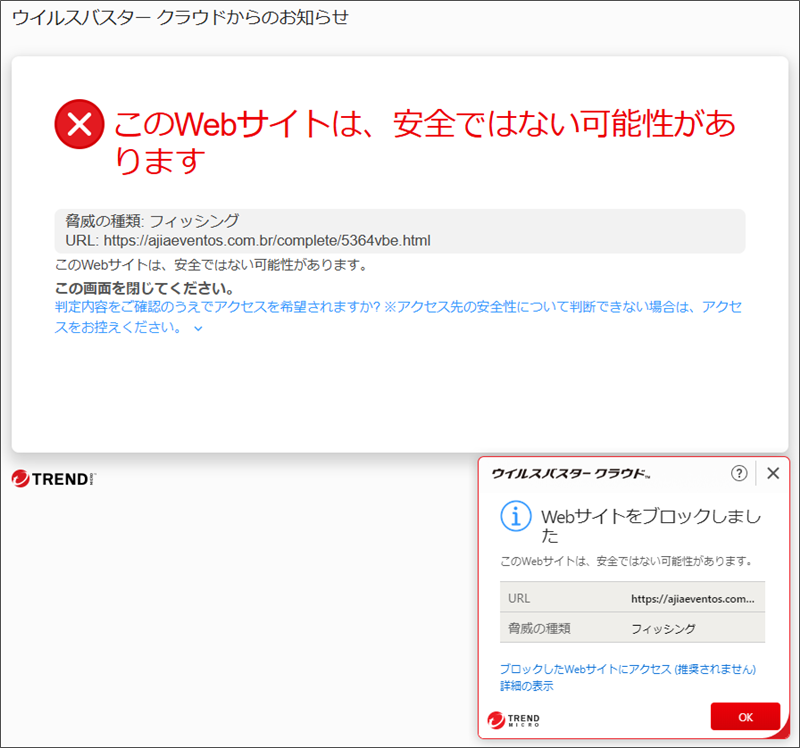

リンクを辿ってみると、ウイルスバスターに強固にブロックされページを開くことはできませんでした。

まとめ

リンク先は相当ヤバそうですね!

見に行けなかったのでリンクがどうなっているか確認できませんでしたが、もしかしたらリンク先には音声ファイルとされるデーターがあり、そのファイルにはウィルスやトロイの木馬などが付けられている可能性がありますのでとても危険です。

このような得体のしれない不審なメールには騙されないようにご注意ください。

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;