|

LINEを騙る詐欺メール まぁーほんと手口はいっつも一緒。

それも今回は「詐欺メール」バレバレの内容…( ´,_ゝ`)プッ お得意の「安全」なんとか

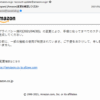

とか「緊急」なんとか 今回はLINEで緊急事態が発生したようですね、そりゃ大変だ~(笑) ブラックメールの内容は? こちらがそのブラッキーなメール。

ホント味気ないでしょ?

LINEを騙るんだったらもう少し緑色ボタンを使うとかすればいいのに。

件名は『[spam] [LINE緊急問題]』

スパムチェックエンジンでSPAM判定済み。 差出人は『line <postmaster@zkped.org>』

既にLINEのサポートらしくないアドレス。

折角だから偽装すればいいのにね(笑) 文中、所々言葉が… 文面がどーもしっくりきませんな。

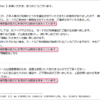

気になる箇所は

「お客様のアカウントの安全のために、ウェブページで検証してお願いします。」

”検証してお願いします”じゃないでしょ?

”検証をお願いします”だと思うのだが… そして「そのまま手順を進めましょう。」

って、何かレクチャーされてるみたい…

まぁいいか。 その手口は? さて、文中のURLリンクを精査してみる。

「ttps://www.xamtx.com/」(先頭の”h”はいつも通りリンク防止のため外してあります)

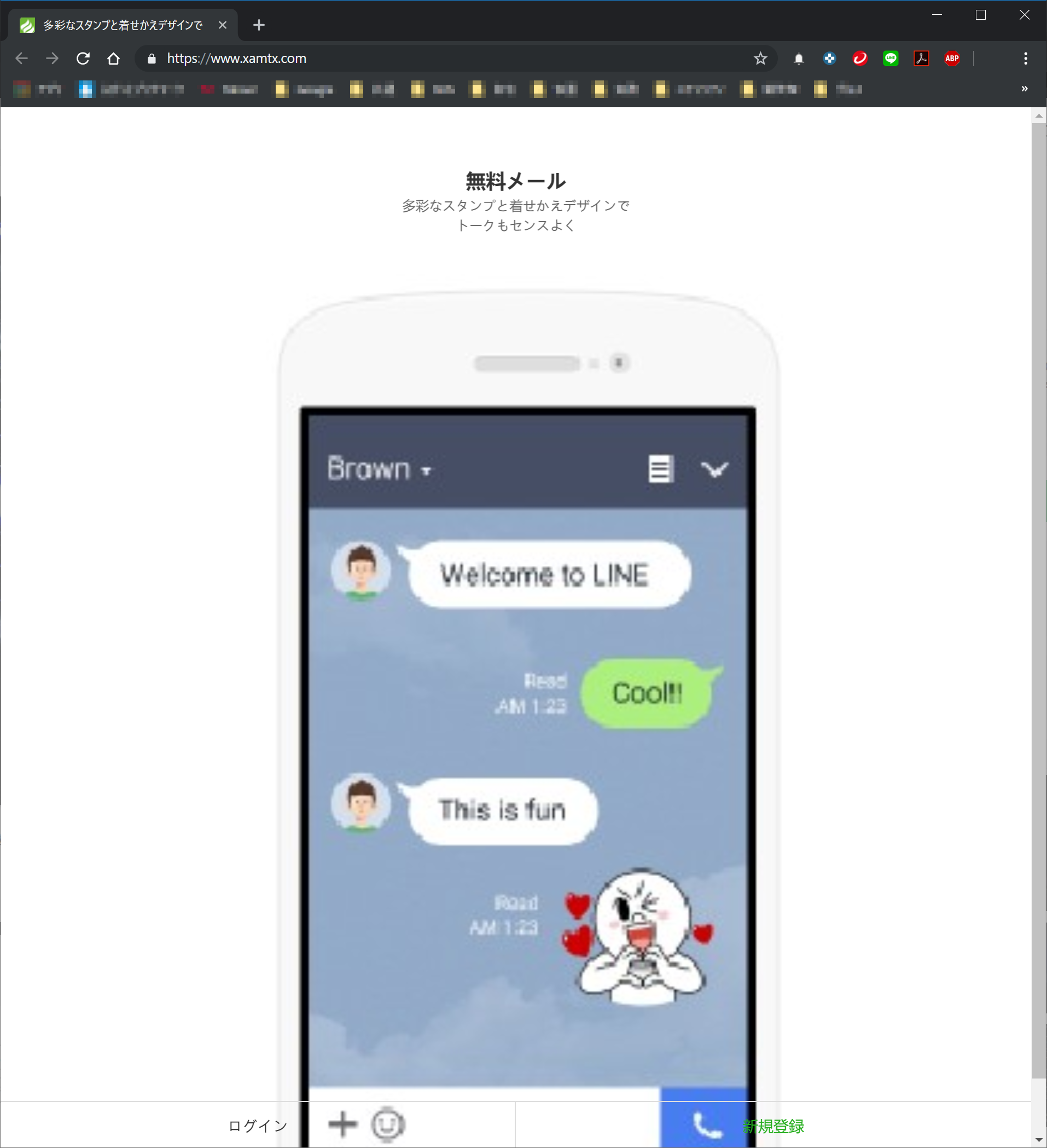

このURLとメールにある実際のリンク先URLは同じところ。 クリックして誘導されてみると、未だ未対策のようですね。

※皆さんは絶対クリックしないでくださいよ! そして誘導されたのは下のようなページ。

↑「ログイン」と「新規登録」ってところ、リンクついてます。

「ttps://www.xamtx.com/register/step1.html」(ログインのリンクURL)

「ttps://www.xamtx.com/register/step1.html」(新規登録のリンクURL)

どっちも同じリンク先。 では、このリンクでもう少し深いところまで潜入すると。 ログイン画面が登場しましたよ!

因みに右上の「?」はリンク無し。

だわね…ヘルプなんて必要ないもんね(笑)

「メールアドレス未登録の場合」と「Facebookログイン」はリンクあり。 で、でたらめのメールアドレスとパスワードを打ち込んでみると。

下のような「ttps://www.xamtx.com/register/step2.html」に飛ばされる。

この中の「利用規約」や「プライバシーポリシー」もリンクはちゃんとついています。

が、「ttps://www.xamtx.com/register/step2.html」

同じページの繰り返しでした。 電話番号入れちゃうとヤバそうなので潜入調査はここまで(笑) IPアドレス調査開始 では、IPアドレスからの調査を開始。

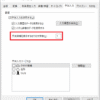

メーラーのヘッダーを表示させると相手が利用したサーバーのIPアドレスが

取得できます。

そして「Magonote-tools」さんの「IPアドレス・ドメインの持ち主を調査」で。

ヘッダーから取得した”from”のIPアドレスをここに貼ってと。

・・・

・・・

中国の上海にあるサーバーからのメールでした。 そしていつものことながら最後に忘れずに通報ですね。

「迷惑メール相談センター情報提供ページ」にある

メールアドレス(meiwaku@dekyo.or.jp)宛に

「ヘッダーをすべて表示させた」状態で詐欺メールを転送します。

はい、お疲れ様でした (^^♪ リンクを開かなければ大丈夫 こういう『詐欺メール』は、受け取っただけでは実害はありません。

被害に遭うのは、ボタンやURLをクリックしてリンクを開き、ログイン情報を

入力してしまう事。 くどいようですが、皆さんは絶対リンクを開かないでくださいよ! そしてセキュリティー対策は万全に期すことは当たり前の事!

丸腰のあなた、是非こちらで対策してください(笑) |