国内企業がわざわざよその国のドメインを使う? いつもご覧くださりありがとうございます! いやいや、ヤマト運輸だけでは飽き足らず今度は佐川急便を騙ってきましたね。

それも英訳付きです。

最初に書いておきますが、もちろんこのメールはフィッシング詐欺メールです…(;^_^A

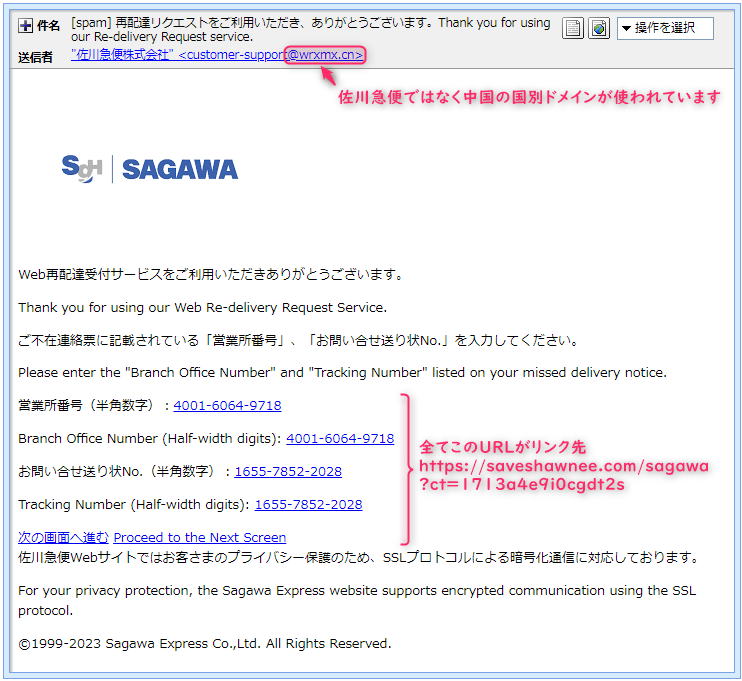

それが証拠にこのメール、残念ながら差出人のメールアドレスは、中国のドメインを使ったもので明らかに佐川急便さんのものではありませんよね。

佐川急便さんのオフィシャルサイト内に、ご案内メールアドレスについて言及されている箇所がありましたのでリンクを貼っておきます。

これによると佐川急便さんから送られてくる案内メールに使われるメールドメインは”sagawa-exp.co.jp”です。

これ以外のドメインを使ったメールは佐川急便からではありませんのでご注意ください。 このメールを疑ってここにいらした方はこれで解決です。

もし、もう少し深くこのメールについて知りたい方、10分以内に読み切れますのでよろしければしばらくお付き合いください。 では、このメールを解体し詳しく見ていきましょう!

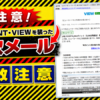

まずはプロパティーから見ていきます。 件名は『[spam] 再配達リクエストをご利用いただき、ありがとうございます。Thank you for using our Re-delivery Request service.』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は『”佐川急便株式会社” <customer-support@wrxmx.cn>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”.cn”は、中国に与えられた国別ドメイン。

よっぽど物好きでない限り国内企業がわざわざよその国のドメインなんて使うはずがありません!

脅威レベルは既に高い! では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from wrxmx.cn (unknown [2.57.122.150])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で同じ数字の集まりは世界中に1つしかありません。

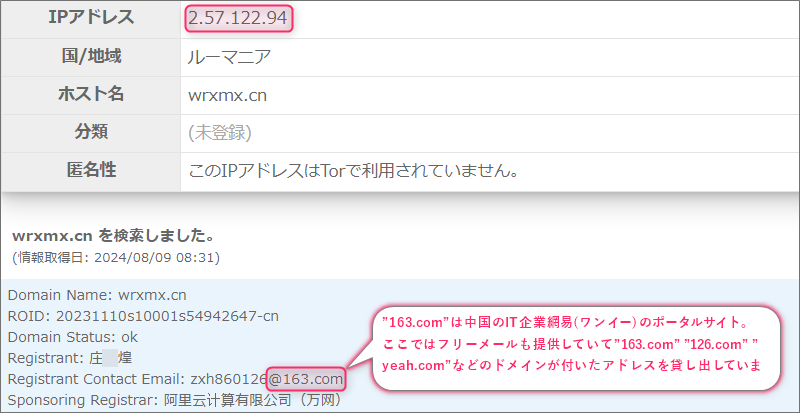

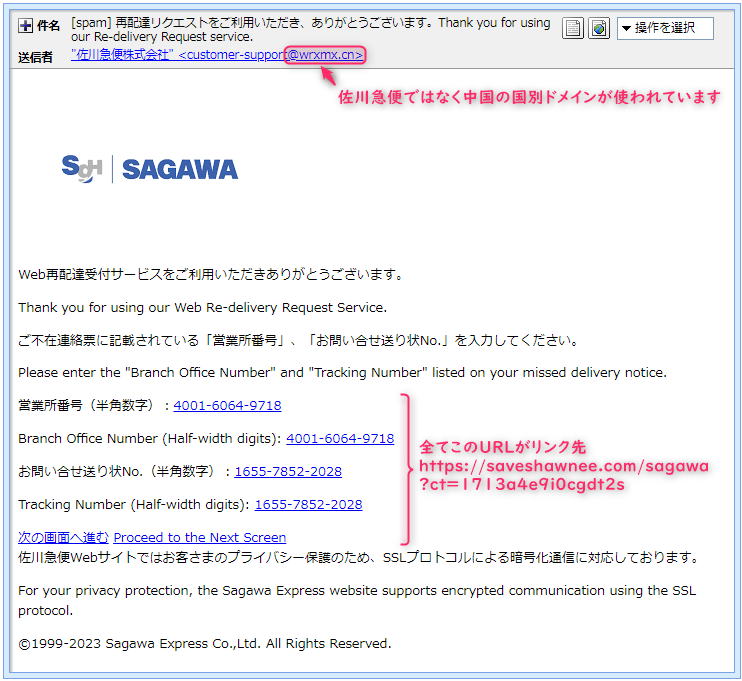

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くしたものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは送信者のデバイスに割当てられたもので偽装することができません。 では、メールアドレスにあったドメイン”wrxmx.cn”が差出人本人のものなのかどうかを『Grupo』さんで調べてみます。

これによると”2.57.122.150”がこのドメインを割当てているIPアドレス。

末尾のセグメントだけ異なりますが、これは同じグループ内であることを示すので”****.wrxmx.cn”のようにドメインの前にサブドメインが付けられているものと思われます。

このドメイン登録の際に利用されているメールアドレスは”zxh860126@163.com”

これは、中国のIT企業網易(ワンイー)が運営するポータルサイトで提供されるフリーメール。

これ以外にも”126.com” ”yeah.com”などのドメイン名がついたメールアドレスも存在します。

これらのメールの多くの差出人は、足が付きにくいこのような捨てアドレスを使ってドメインを取得しています。 ”Received”に記載されているIPアドレスは、差出人が利用したメールサーバーの情報でこれを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。 代表地点として地図に立てられたピンの位置は、オランダの首都アムステルダム。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーは『Unmanaged LTD』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバーを介して届けられたようです。

詐欺サイトは中国湖北省の方のドメインで米国のサンノゼ付近で運営か?! では引き続き本文。 | Web再配達受付サービスをご利用いただきありがとうございます。 Thank you for using our Web Re-delivery Request Service. ご不在連絡票に記載されている「営業所番号」、「お問い合せ送り状No.」を入力してください。 Please enter the “Branch Office Number” and “Tracking Number” listed on your missed delivery notice. 営業所番号(半角数字):4001-6064-9718 Branch Office Number (Half-width digits): 4001-6064-9718 お問い合せ送り状No.(半角数字):1655-7852-2028 Tracking Number (Half-width digits): 1655-7852-2028 次の画面へ進む Proceed to the Next Screen

佐川急便Webサイトではお客さまのプライバシー保護のため、SSLプロトコルによる暗号化通信に対応しております。 For your privacy protection, the Sagawa Express website supports encrypted communication using the SSL protocol. | この英訳はこのメールに信憑性を持たせるためでしょうか?

ならメールアドレスもね…(笑) このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

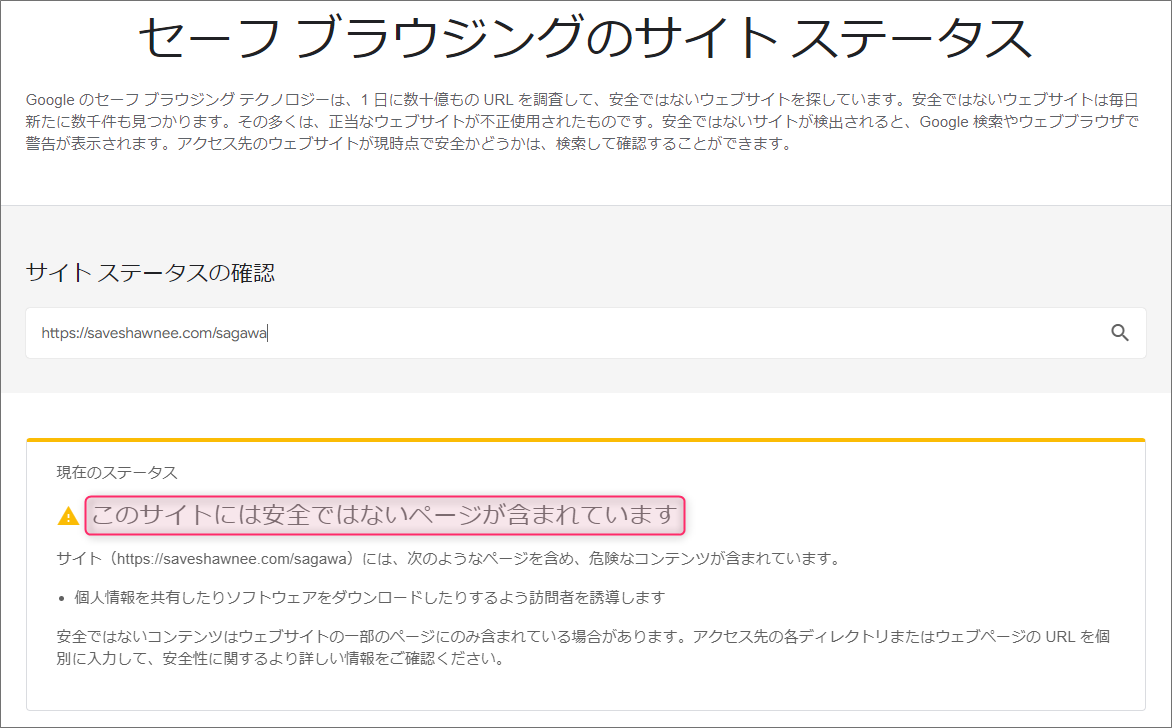

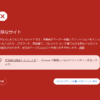

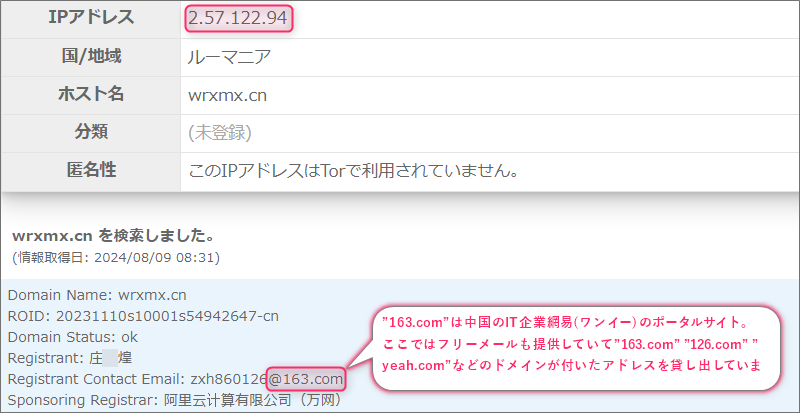

そのリンクは、本文内に5箇所付けられていて、そのリンク先をGoogleの『透明性レポート』で検索するとサイトステータスはこのようにレポートされていました。

既に危険なサイトとしてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”saveshawnee.com”

このドメインにまつわる情報を『Grupo』さんで取得してみます。

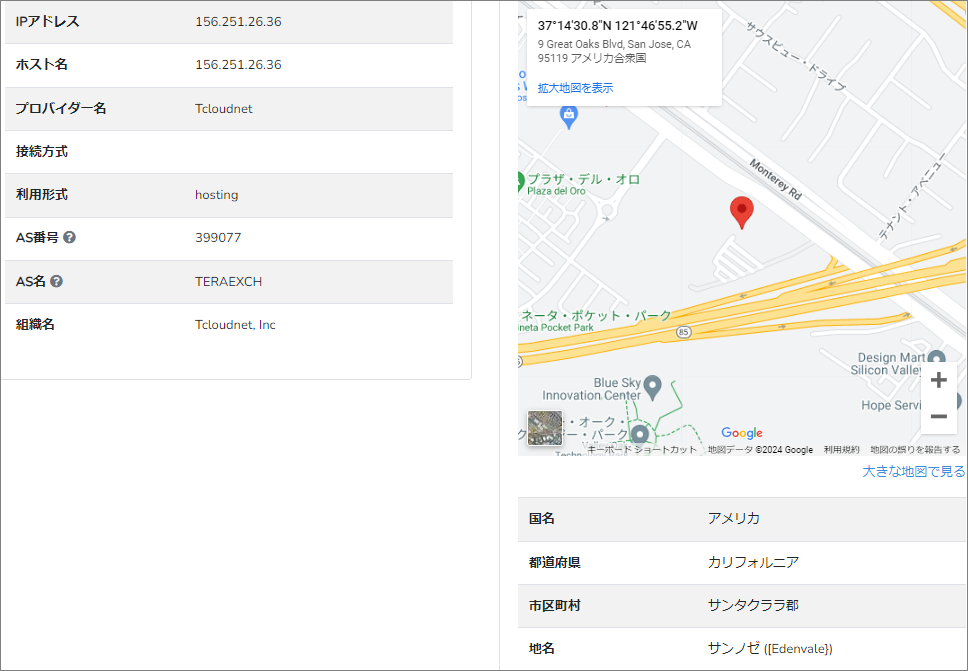

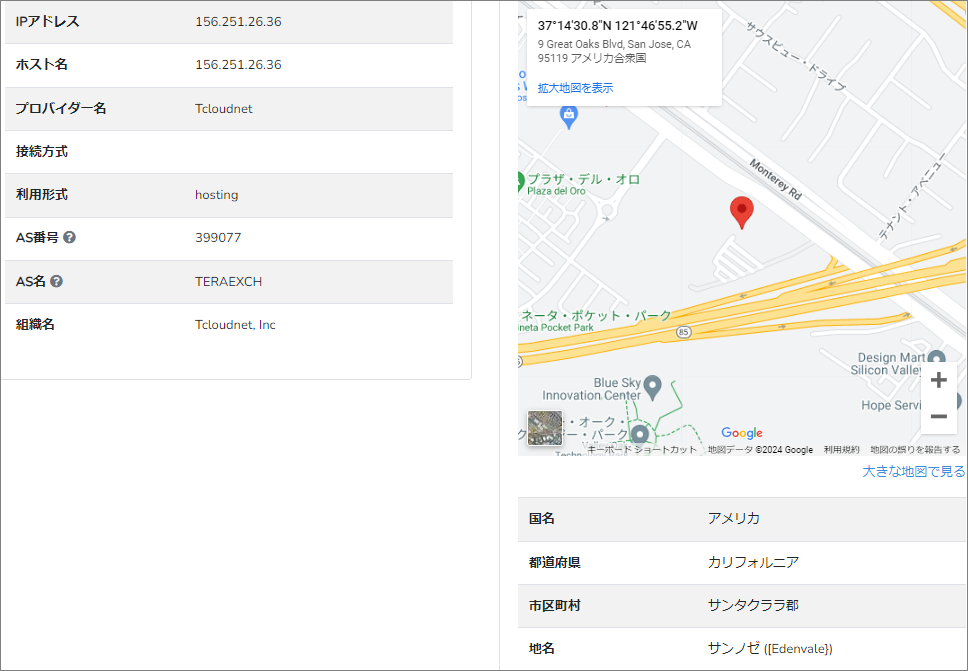

中国湖北省の方が利用されているこのドメインを割当てているIPアドレスは”156.251.26.36”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、米国のサンノゼ付近。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスは、米国アーバインに拠点を置く『Tcloudnet』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

どうしても『八』を埋め込みたい詐欺犯 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

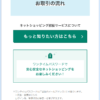

本物そっくりのログインページが開きました。

ただなぜだか月の部分に漢数字の『八』が埋め込まれています。 『再配達』ボタンを押してちょっとだけ先に進んでみます。

すると次に開いたのは、再配達に関する情報入力画面。

このページもなぜか『八』が無理やりのように埋め込まれていますね。(^^;) 『合計: 110 円』とあるように、本物では徴収の無い再配達料金をクレジット決済で要求してきます。

これが奴らの手で、再配達料金を理由にクレジットカード情報を盗み出そうとするのです。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

|