カゴヤ・ジャパンのようでカゴヤ・ジャパンじゃない いつもご覧くださりありがとうございます! 世の中暇な人多いようでこのようなメールが大量に届きます。

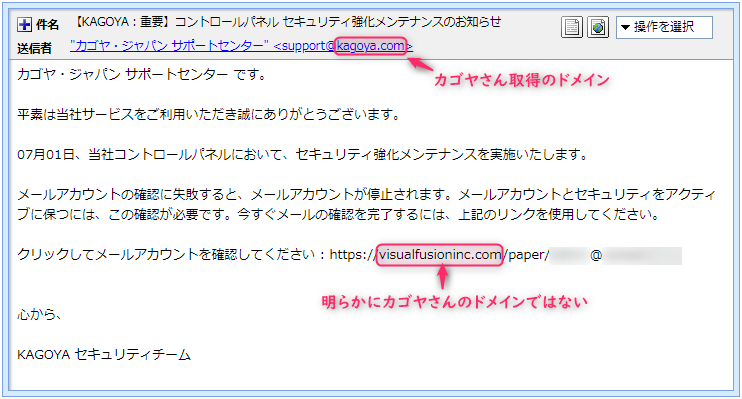

このメールはホスティングサービス大手『カゴヤ・ジャパン』の名を騙った詐欺メールです。

届いたメールアドレスは、うちの事務所の”admin”アカウント宛。

実はうち、”admin”と言うアカウントは存在しないのでメールサーバー内で迷子メールになり

留まっていたものです。

他に確認できているのは”info“アカウントにも数通届いています。 でもどうしてこのメールが詐欺メールなの?

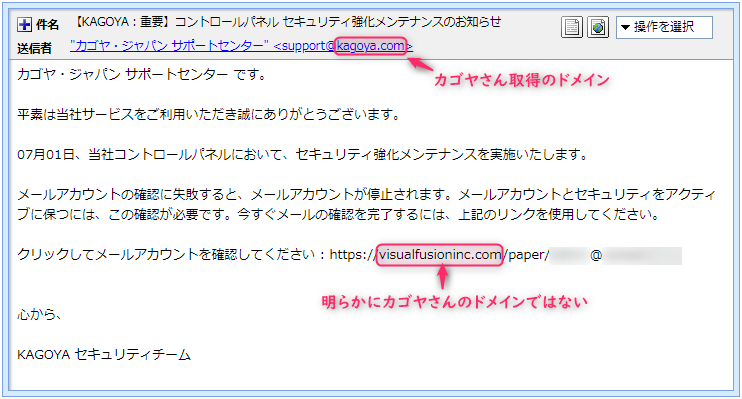

ちゃんとカゴヤさんが取得しているドメイン(@より後ろ)が使われているし。

何か明確に見分けるポイントとかあるのかしら? はい、一目で分かりますよ!

差出人のメールアドレスは確かにカゴヤさんの所持しているドメインのようですが

カゴヤさんが一般的に使うドメインは”kagoya.com”ではなく”kagoya.jp“です。

それに直書きされているリンクURLのドメインは”visualfusioninc.com”で

これは明らかにカゴヤさんのものではありませんよ! では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『【KAGOYA:重要】コントロールパネル セキュリティ強化メンテナンスのお知らせ』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。 差出人は

『”カゴヤ・ジャパン サポートセンター” <support@kagoya.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

発信元はチェコ では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from [127.0.0.1] (ip182.ip-51-77-92.eu [51.77.92.182])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”kagoya.com”が差出人本人のものなのかどうかを

『Grupo』さんで調べてみます。

(IPアドレスが取得できなかったので便宜上ドメインの前に”mail.”を付加して検索しています) これがドメイン”kagoya.com”の登録情報です。

『Registrar: Kagoya Japan Inc.』とあるので確かにカゴヤさんの持ち物です。

これによると”210.134.58.147”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”51.77.92.182”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”kagoya.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”51.77.92.182”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を『IP調査兵団』さんで

確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、チェコの首都プラハ付近。

あくまで大雑把な代表地点なのをお忘れなく。

そして送信に利用されたプロバイダーはフランス・ルーベに本社を置く『Ovh Sas』

このメールは、プラハ付近に設置されたデバイスから発信され、Ovh Sasの

メールサーバーを介して私に届けられたようです。

リンク先はアメリカで運営 では引き続き本文。 | カゴヤ・ジャパン サポートセンター です。 平素は当社サービスをご利用いただき誠にありがとうございます。 07月01日、当社コントロールパネルにおいて、セキュリティ強化メンテナンスを実施いたします。 メールアカウントの確認に失敗すると、メールアカウントが停止されます。メールアカウントとセキュリティをアクティブに保つには、この確認が必要です。今すぐメールの確認を完了するには、上記のリンクを使用してください。 クリックしてメールアカウントを確認してください : h**ps://visualfusioninc.com/paper/******@********.*** 心から、 KAGOYA セキュリティチーム | ※直リンク防止のためURLの一部の文字を変更してあります。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きされていて、

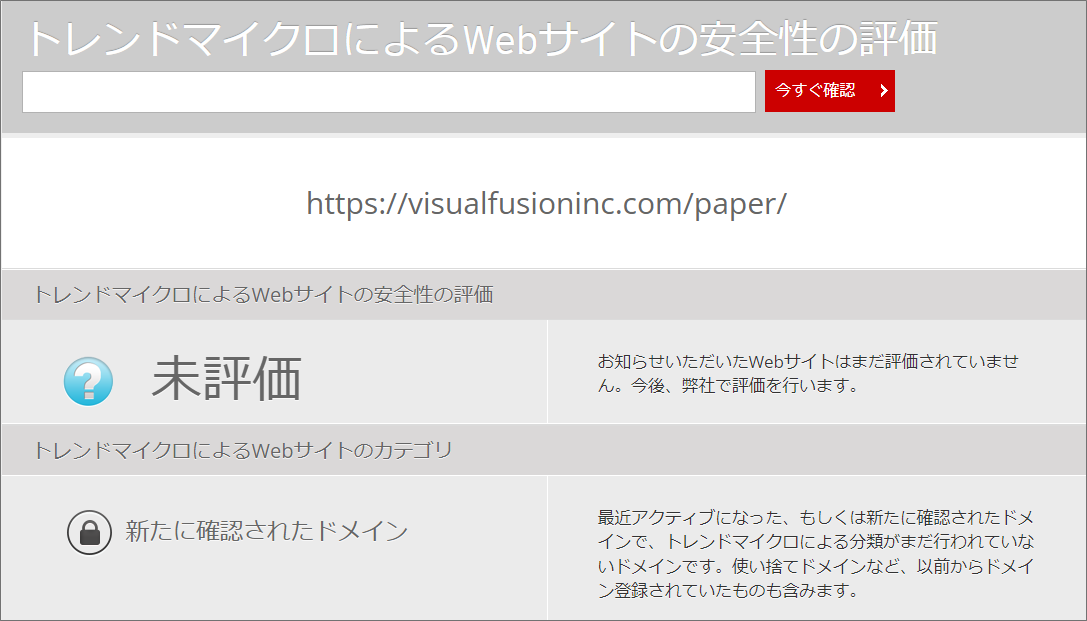

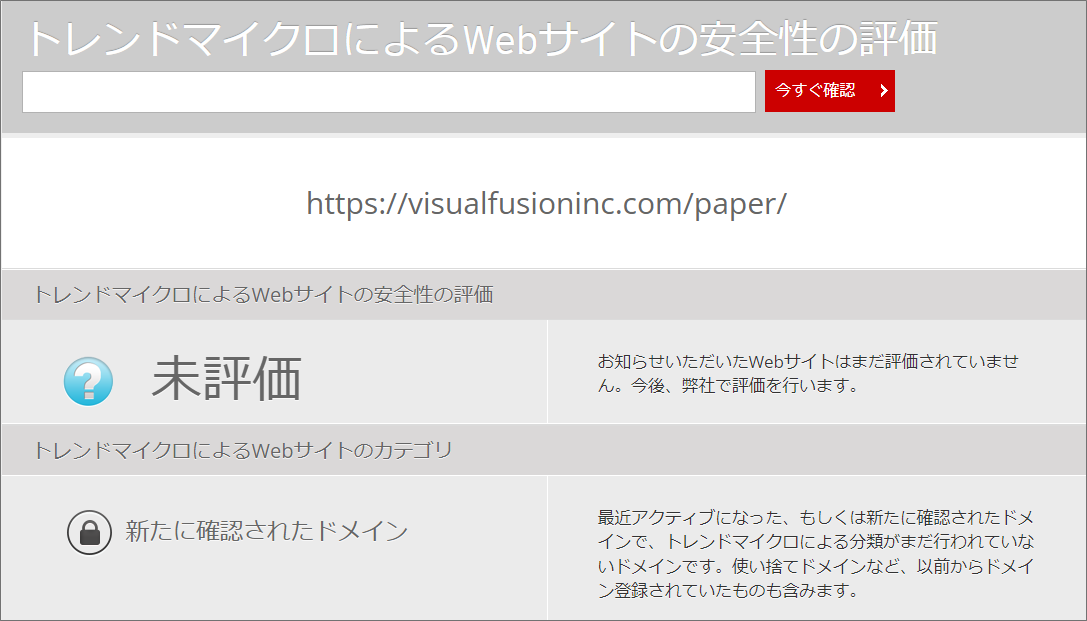

そのリンク先をコンピュータセキュリティブランドのトレンドマイクロの『サイトセーフティーセンター』で

検索するとその危険度はこのように評価されていました。

ええ?

未評価って?

これじゃヤバいので僕から申請しておくよ! このURLで使われているドメインは”visualfusioninc.com”とカゴヤさんの『カ』の字もありません。

このドメインにまつわる情報を『Grupo』さんで取得してみます。

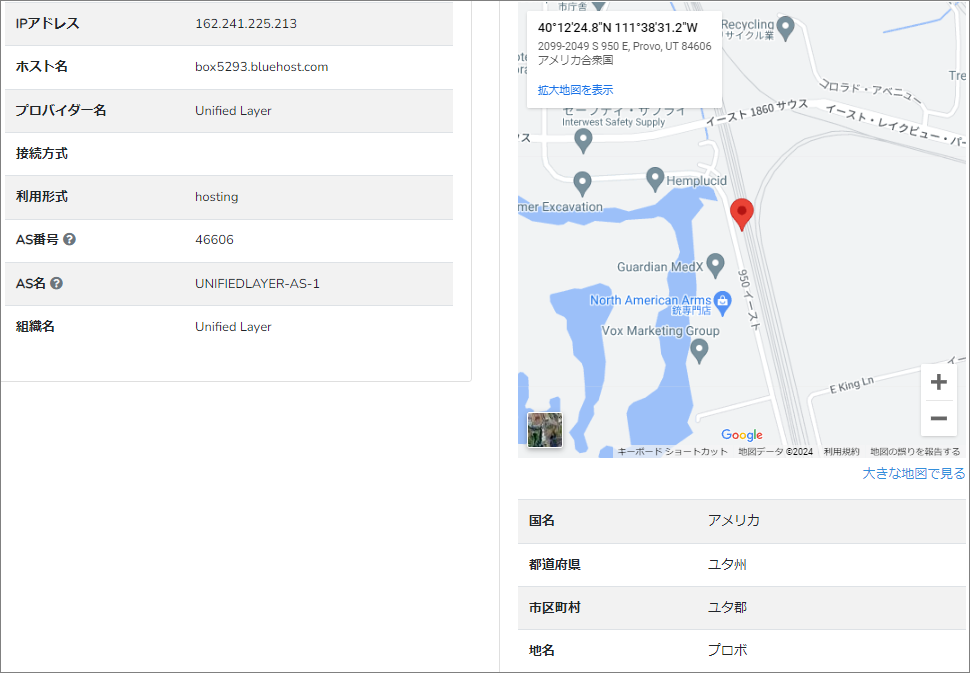

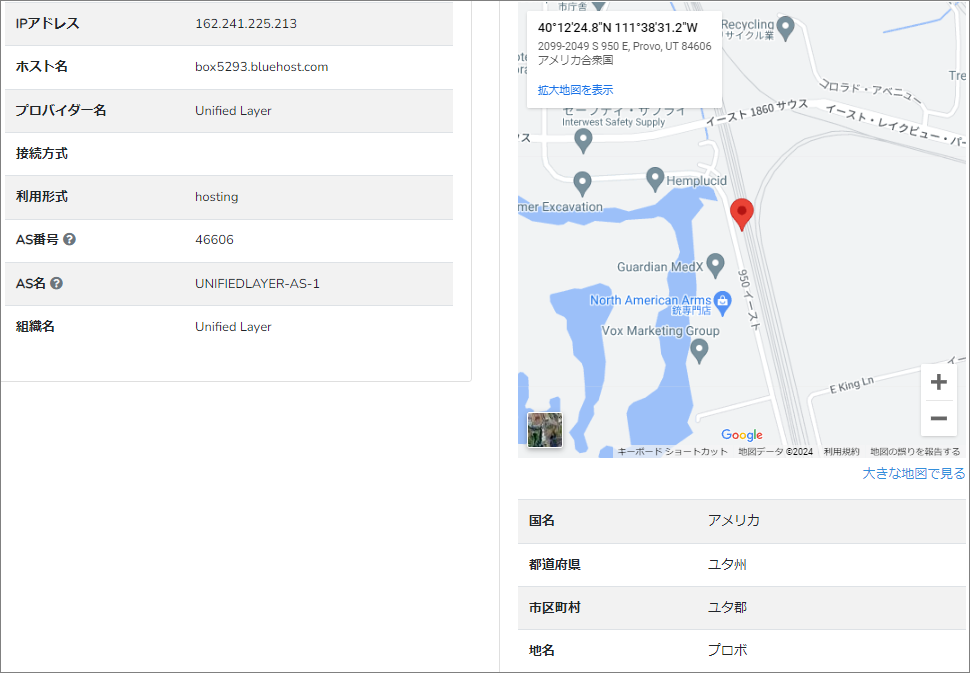

このドメインを割当てているIPアドレスは”162.241.225.213”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を

再び『IP調査兵団』さんで確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 代表地点として地図に立てられたピンの位置は、アメリカのプロボ付近。

こちらもあくまで大雑把な代表地点でございます。

利用されているホスティングサービスもアメリカに拠点を置く『Unified Layer』

プロボ付近に設置されたウェブサーバーに、リンク先の詐欺サイトは

構築されているようです。。 トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると、リンク先の

詐欺サイトは、どこからもブロックされることなく無防備な状態で放置されていると思われます。

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 おっと!Chromeのアドインで入れてある『AdGuard』がブロックしてくれました!

こちらでは既にブラックリストに登録済みのようです。

こういったアドオンは入れておくと安心ですね!

折角ブロックしてくれたので先に進むのは止めておきます。

まとめ 恐らくリンク先は、Webメーラーアプリケーションの『』の偽ページが開くでしょう。

結局このメールの目的はメールサーバーの乗っ取りとアカウントの詐取です。

カゴヤさんのレンタルサーバーにはこのActive!Mailが備えられていて、メールの受送信はもとより

メールサーバーの管理なども行えます。

このActive!Mailにログインさせるふりをしてメールサーバーへのログイン情報を入手し

そのログイン情報を使ってActive!Mailに不正ログインを行いサーバーを乗っ取り、今回のような

悪質な詐欺メールを送ったりするのです。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

|