ありもしないキャンペーンをネタにする詐欺 いつもご覧いただきありがとうございます! 金融機関やネットショップ、クレジットカード会社や時には公共料金や国税局までを騙って送られてくる

詐欺メールはほんと多種多様で気が抜けません。

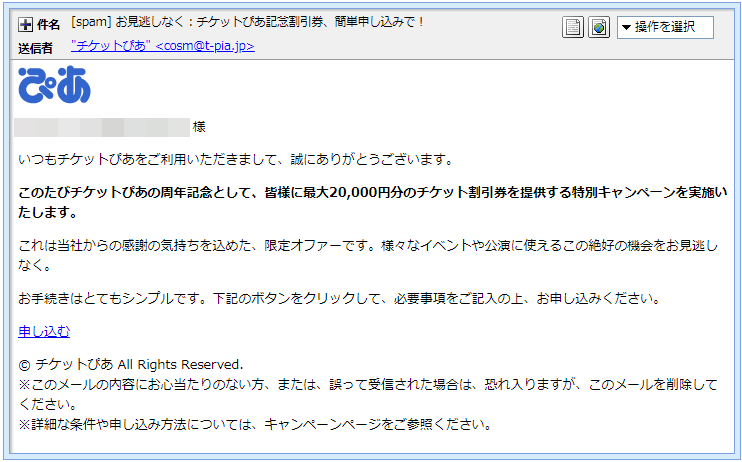

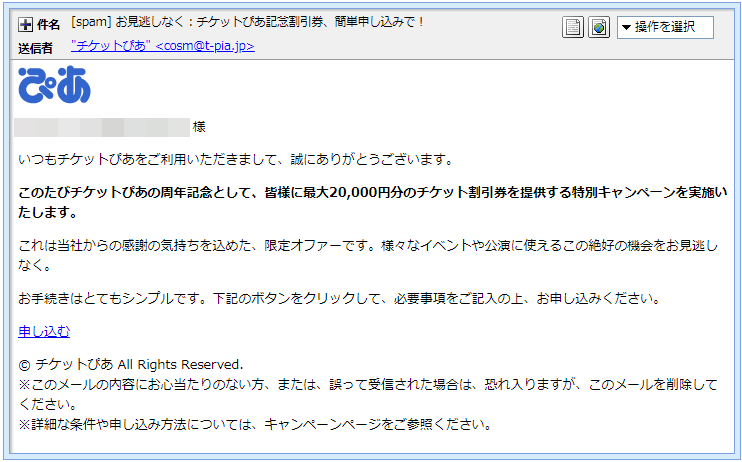

そんな中、今度は皆さんご存知の『チケットぴあ』を騙ってこのようなメールを送り付けてきました。

今回は、周年記念の特別キャンペーンをネタにリンクに誘い込もうとしていますよ!

オフィシャルサイトで確認したところこのようなキャンペーンは行われていないようです。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] お見逃しなく:チケットぴあ記念割引券、簡単申し込みで!』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”チケットぴあ” <cosm@t-pia.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 残念!

『チケットぴあ』のドメインは”t–pia.jp”じゃなく”t.pia.jp”

ドメインは一文字でも違っていたら全然別物、故にこの差出人は『チケットぴあ』の関係者では

ありません。

”t-pia.jp”も偽装 では、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from asoview.help (unknown [46.17.47.26])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 おかしいですね、メールアドレスには”t-pia.jp”と言うドメインが使われていたのにここには

”asoview.help”なんて全然違うものが記載されています。

これは何を意味するのでしょうね? 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”t-pia.jp”に関する情報を拾ってみます。

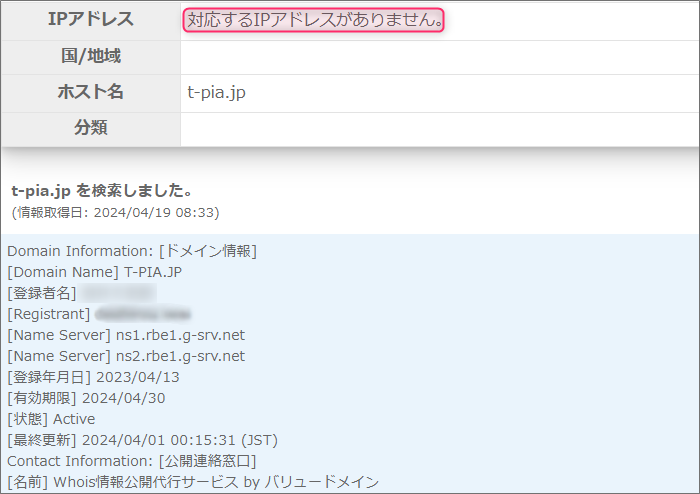

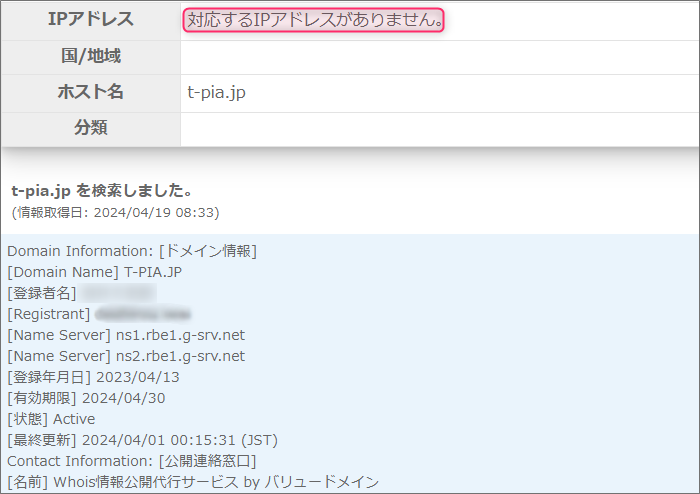

これがドメイン”t-pia.jp”の登録情報です。

実在するドメインでバリュードメインを介して2023年4月に初期登録されたもののようです。

でもここに書かれている通り『対応するIPアドレスがありません』ってことなので、このドメインは

どのIPアドレスにも割り当てられていません。

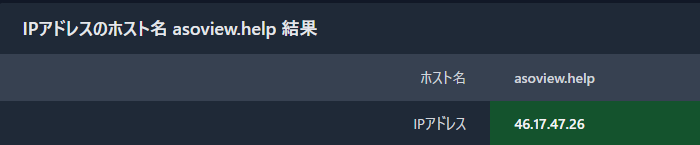

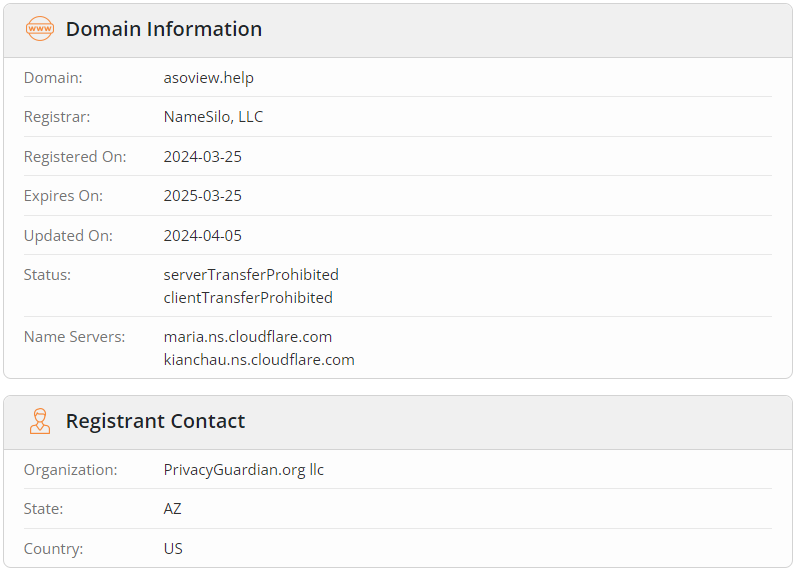

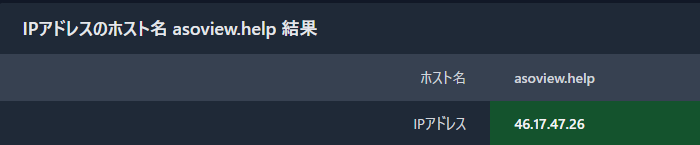

IPアドレスに割り当てられていないドメインは利用することができないのでアドレスの偽装は確定です! じゃ今度は、”Received”に記載されている”asoview.help”と言うドメインについて調べてみます。

まず割当てているIPアドレスを拾ってみます。

はい、ぴったりと一致しましたね。

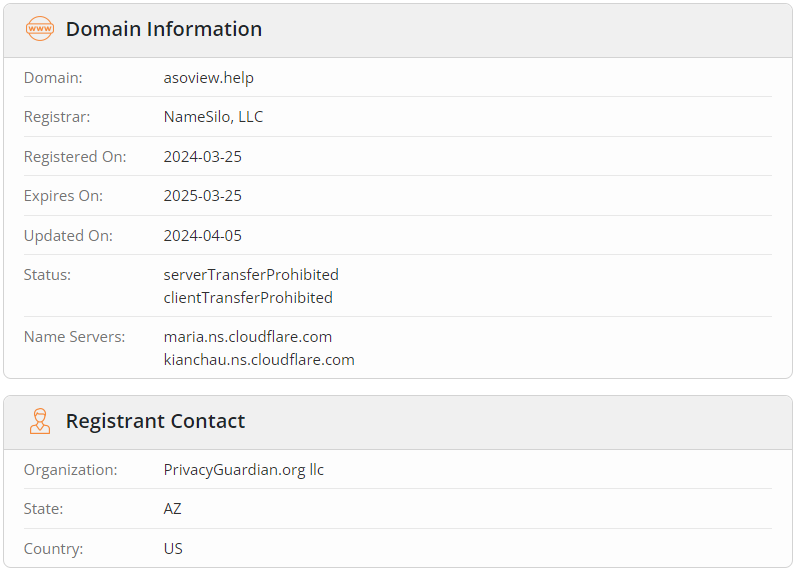

この差出人の本当のドメインは”asoview.help”です! ではこのドメインの持ち主は誰なのでしょうか?

これも調べてみます。

アメリカアリゾナ州の『PrivacyGuardian.org llc』と書かれています。

この企業は、ドメイン取得代行業者です。

一般的にドメインの取得者の情報は一般公開されるのですが、この企業に申請代行を依頼すると

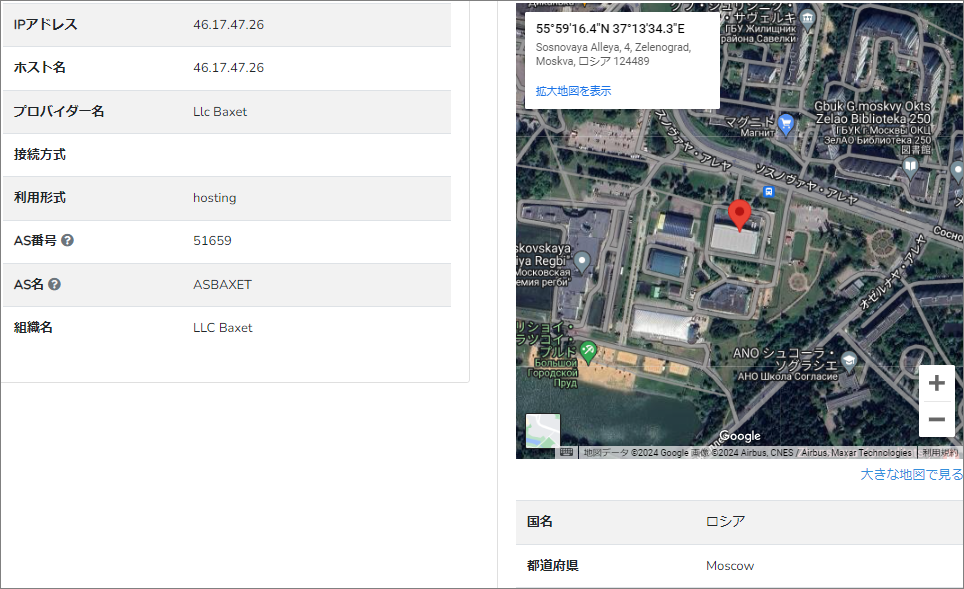

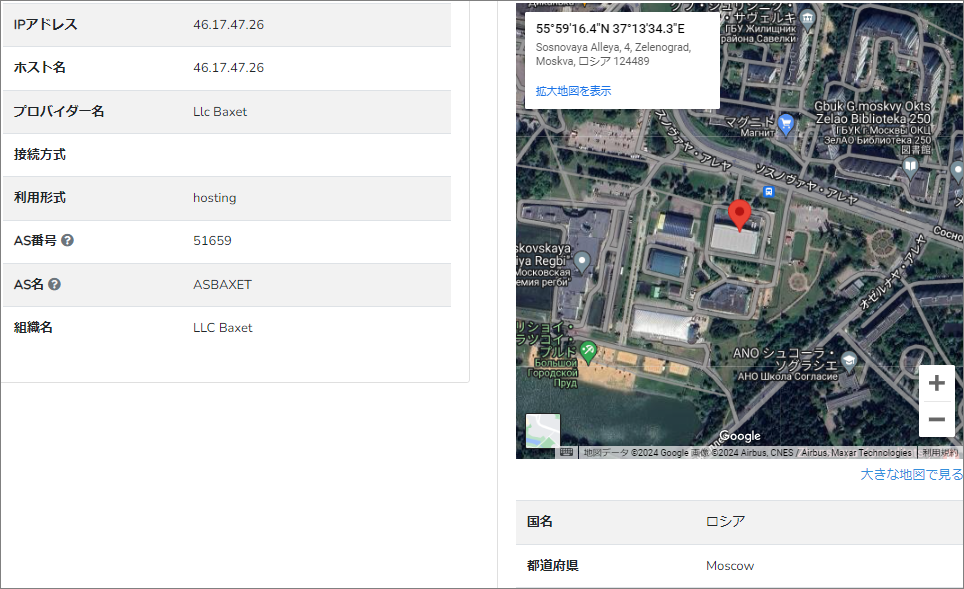

それらの情報を非公開として登録してくれるので、サイバー犯罪の温床となるとして問題視されています。 ”Received”に記載されているIPアドレス”46.17.47.26”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、ロシアのモスクワ付近。

そして送信に利用されたプロバイダーもロシアに拠点を置く『Llc Baxet』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

チケットぴあさんがロシアからロシアのプロバイダーを使いユーザーにキャンペーン情報を送信するなんて

絶対あり得ませんよね!

詐欺サイトは今もトロントで運営中 では引き続き本文。 | いつもチケットぴあをご利用いただきまして、誠にありがとうございます。 このたびチケットぴあの周年記念として、皆様に最大20,000円分のチケット割引券を提供する特別キャンペーンを実施いたします。 これは当社からの感謝の気持ちを込めた、限定オファーです。様々なイベントや公演に使えるこの絶好の機会をお見逃しなく。 お手続きはとてもシンプルです。下記のボタンをクリックして、必要事項をご記入の上、お申し込みください。 申し込む

© チケットぴあ All Rights Reserved.

※このメールの内容にお心当たりのない方、または、誤って受信された場合は、恐れ入りますが、このメールを削除してください。

※詳細な条件や申し込み方法については、キャンペーンページをご参照ください。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『申し込む』って書かれたところに付けられていて、

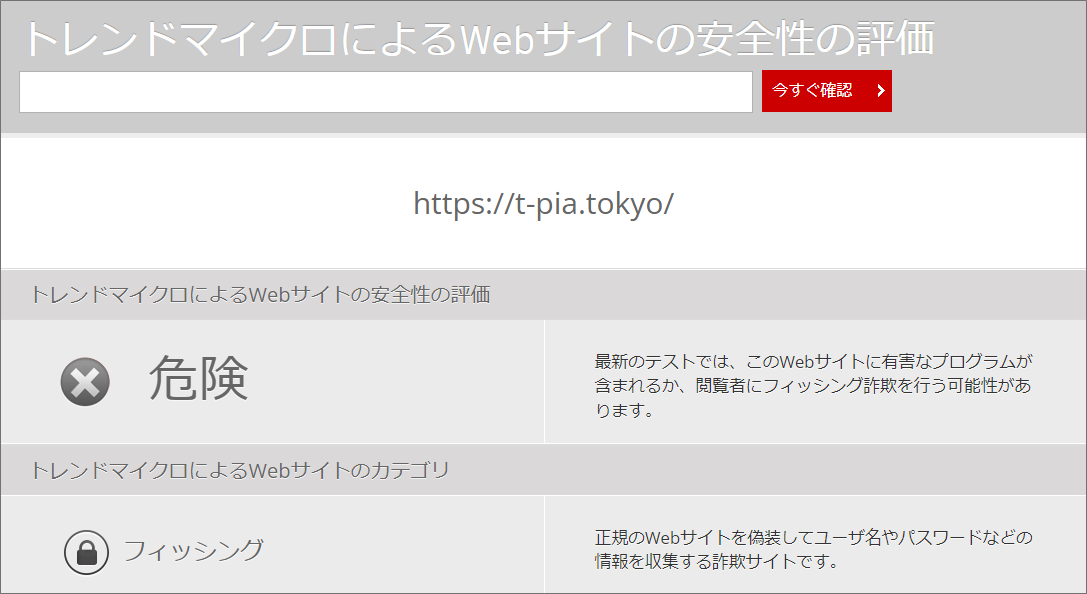

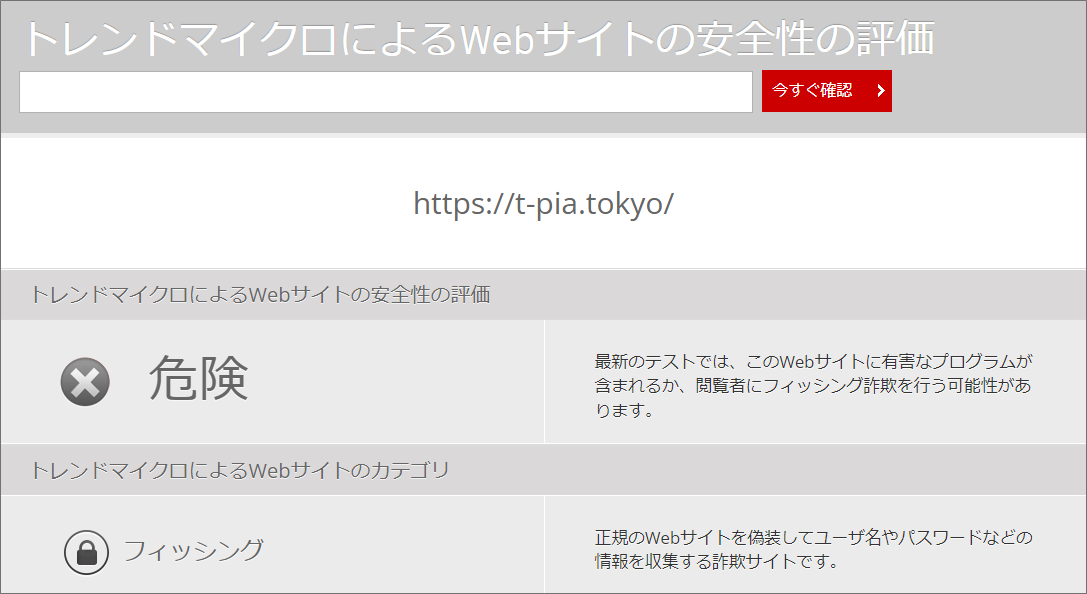

そのリンク先は、コンピュータセキュリティブランドのトレンドマイクロの

『サイトセーフティーセンター』での危険度はこのように評価されていました。

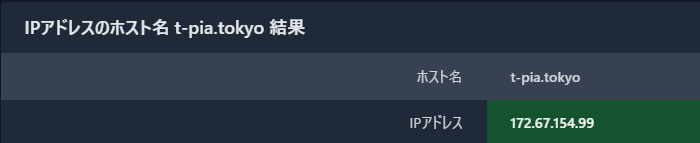

既に『フィッシングサイト』としてしっかりブラックリストに登録済みですね。 このURLで使われているドメインは”t-pia.tokyo”

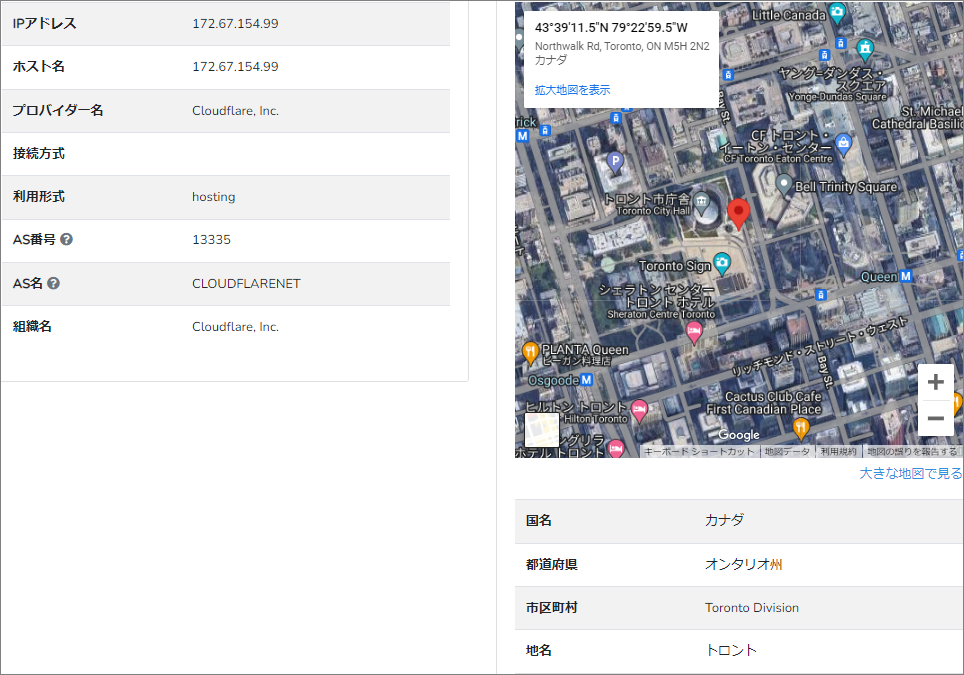

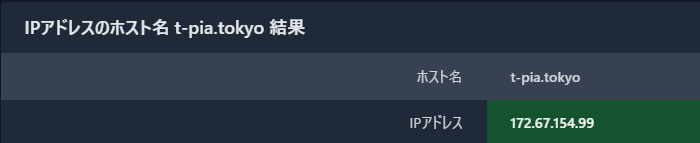

このドメインを割当てているIPアドレスの情報を取得してみます。

このドメインを割当てているIPアドレスは”172.67.154.99”

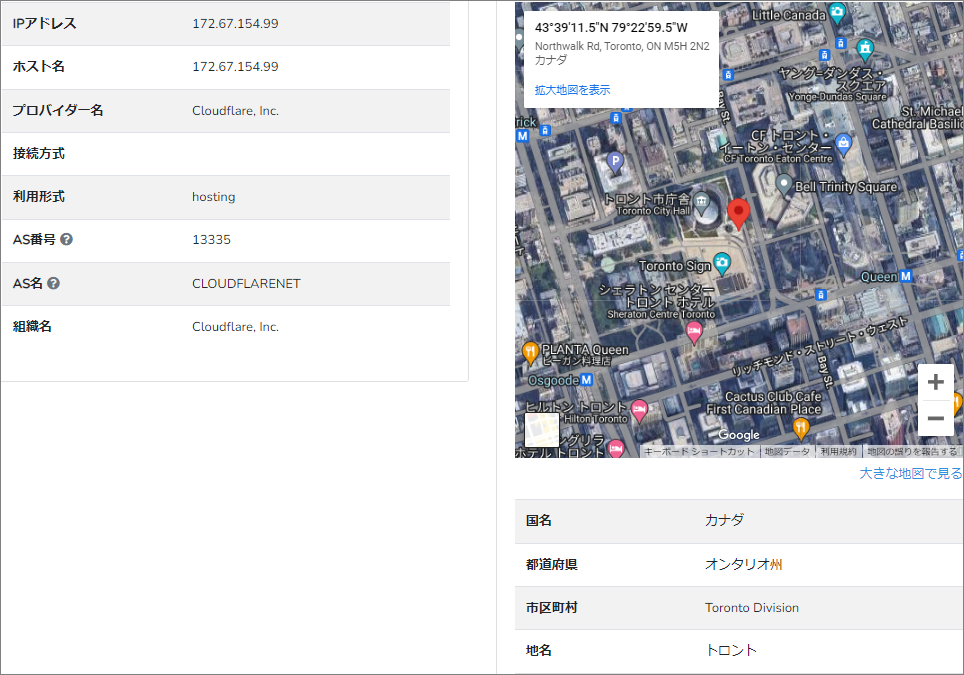

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、カナダのトロント市庁舎付近。

利用されているホスティングサービスは『Cloudflare』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

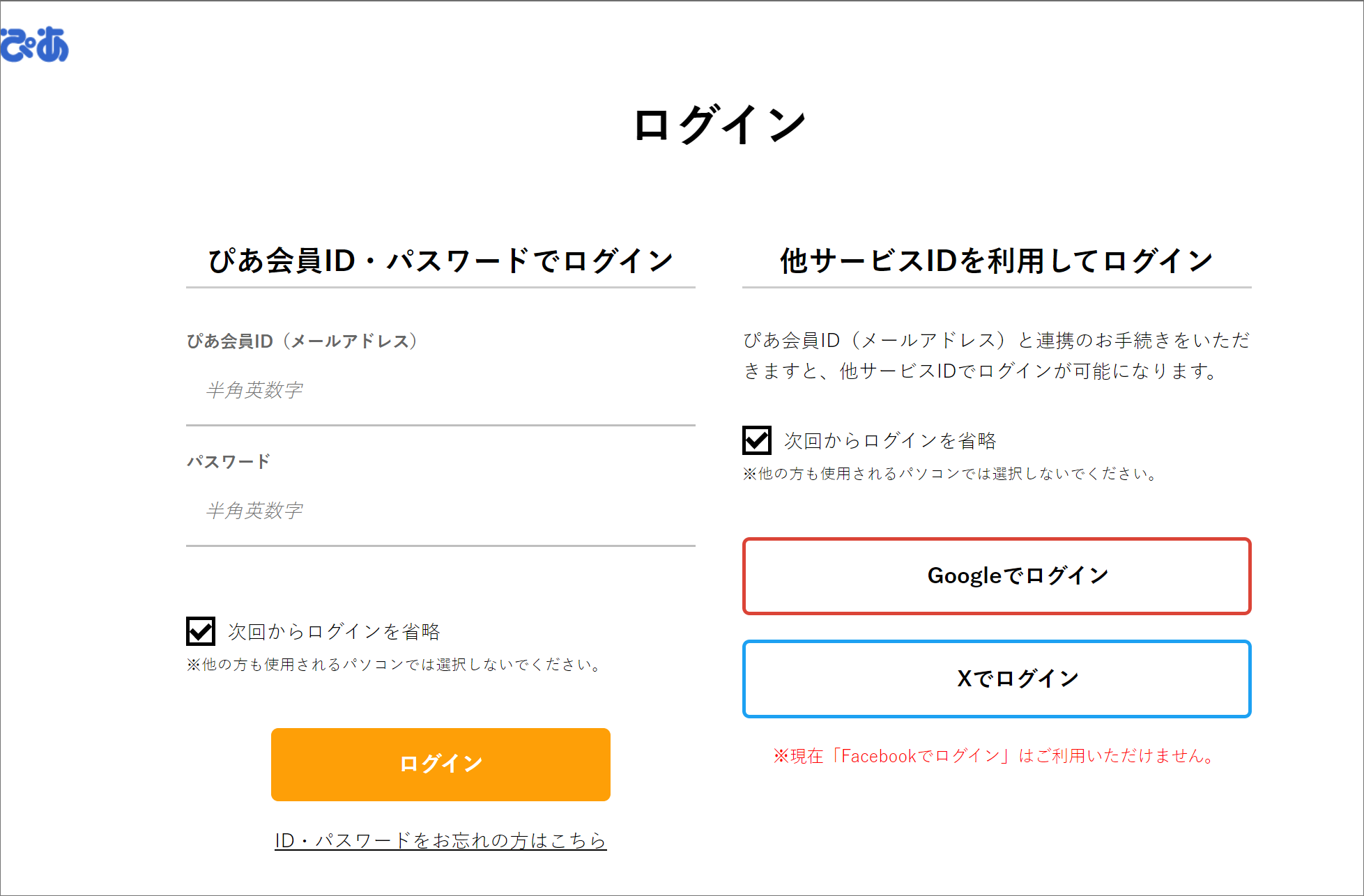

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。 するとまず真っ先にウイルスバスターがブロックしてきました。

用心しつつ先に進んでみると…

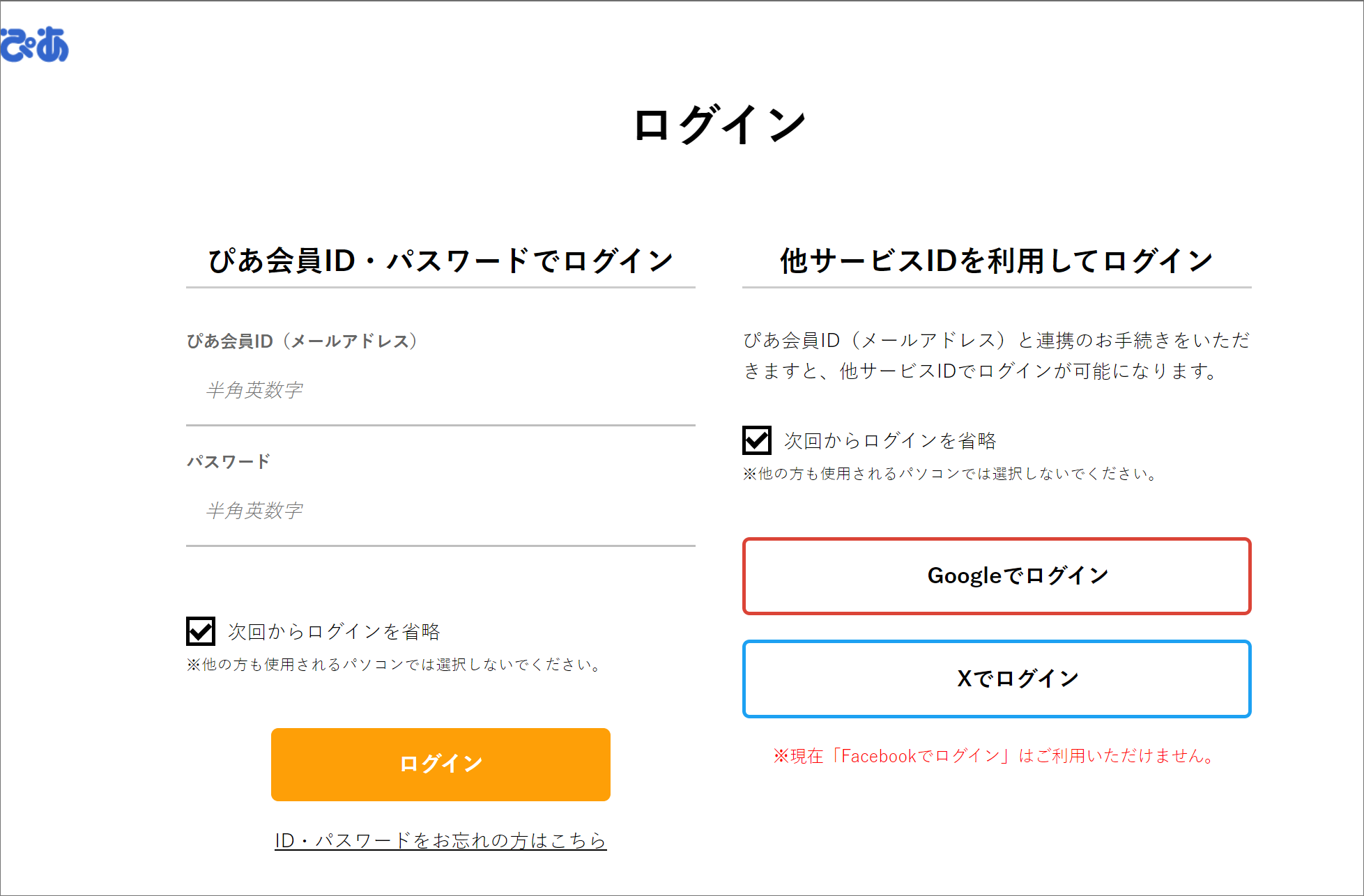

『ぴあ』と書かれたログインページが開きました。

オフィシャルサイトでも確認してみましたが、本物そっくりです!

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ どこまで手を伸ばすのか詐欺メール。

この先が恐ろしいですね…(;^_^A 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |