空きドメインでどうしてメールが送れたのか? いつもご覧いただきありがとうございます! いよいよ今年も桜の季節を迎えようとしていますが、開花予想に反し気温が低下し少し開花が遅れそう

とのこと。

温暖化でもう入学式が桜吹雪なんて名古屋ではもう見られないと思っていましたがもしかして…(^^♪ さて話は変わっていつもの詐欺メールのお話。

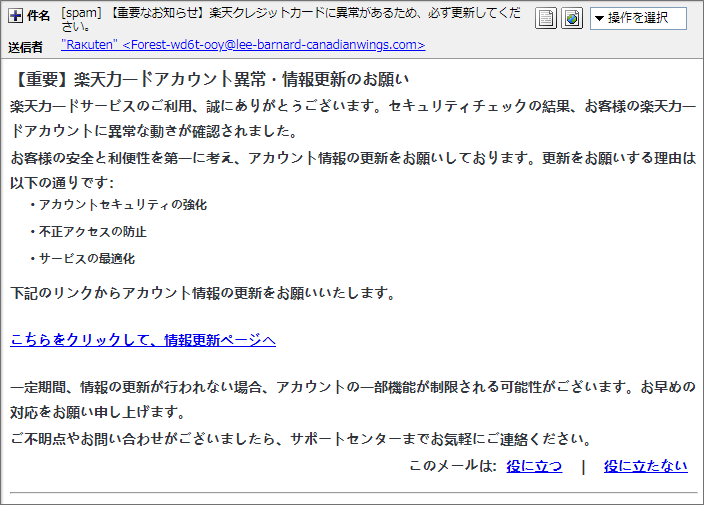

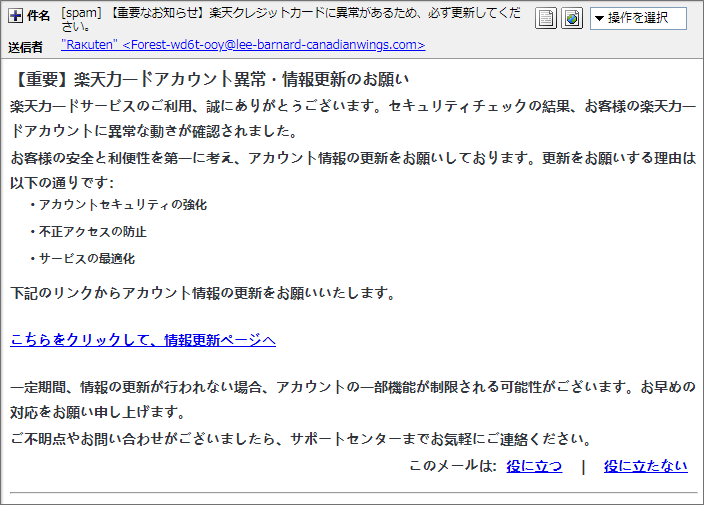

今回は、また『楽天カード』に関するフィッシング詐欺メールについてです。

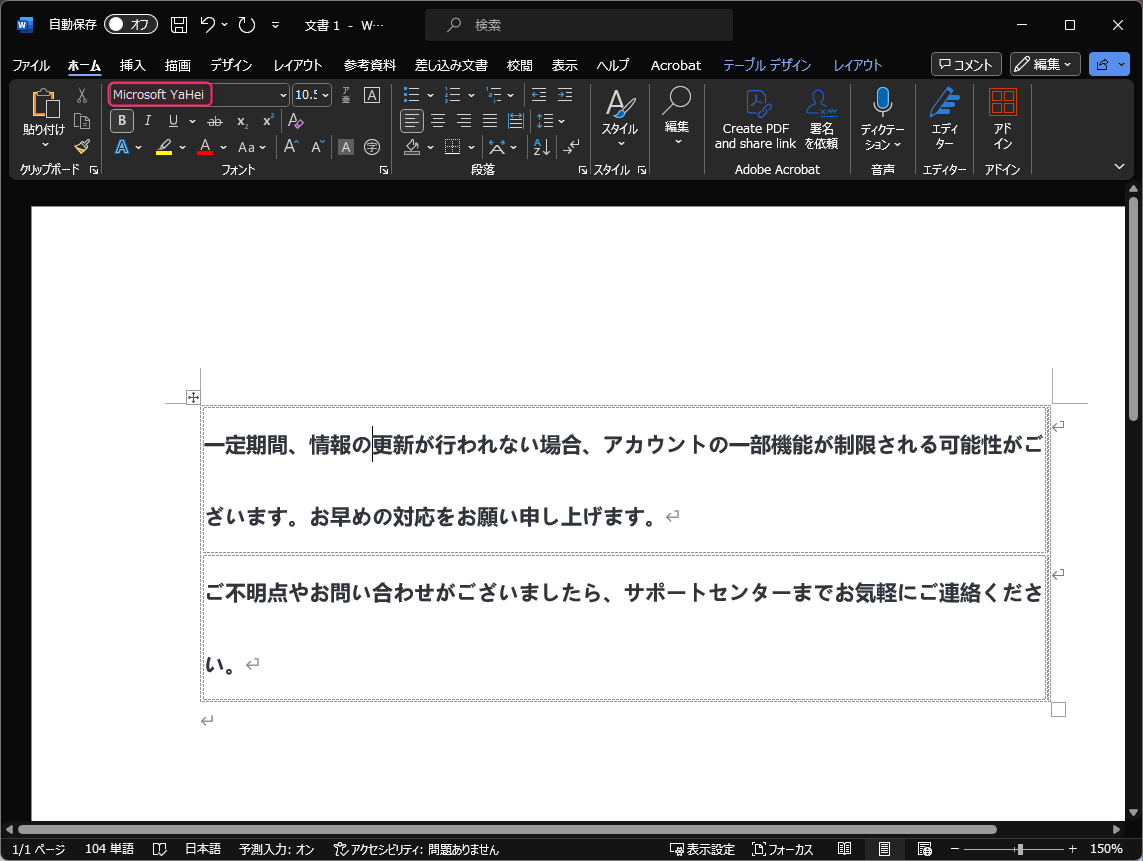

そのメールがこちら。

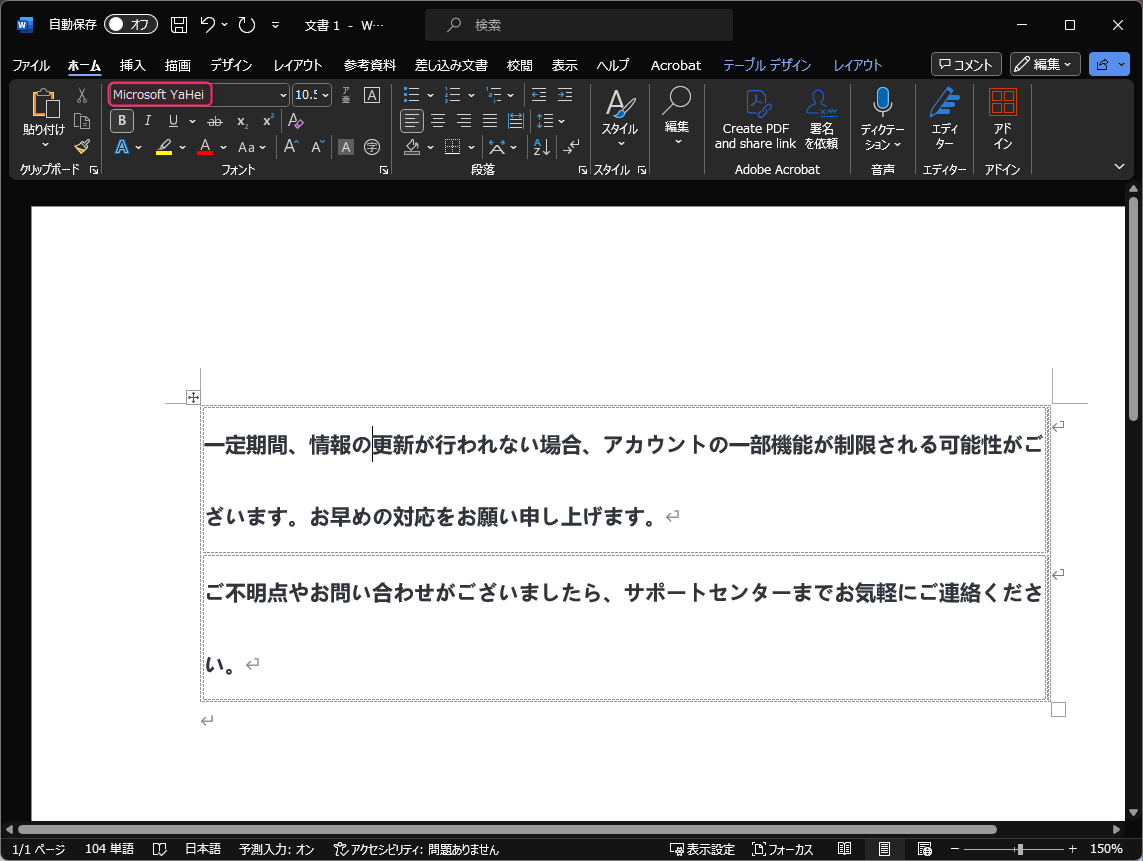

とても怪しいフォントで書かれたこのメール。

どんなフォントが使われているのだろうかと、WORDにコピペして確認すると、このフォントは

『Microsoft YaHeiフォント』と出ました。

この気色の悪い『Microsoft YaHeiフォント』は別名『微軟雅黒』

このフォントは、Windowsに標準で搭載されている簡体字中国語フォントとのこと。

楽天カードが、日本人宛にわざわざこんなフォント使ってメールを書くなんて考えにくいので

このメールの作者は中国人ってことになります。 この怪しいフォントで書かれている内容は、私の楽天カードで異常な動きが確認されたとのことで

リンクからアカウント情報を更新しろと書いてあります。

ん?アカウント情報を更新すれば異常な動きは止まるのでしょうか?

それ以前にカードを利用停止してくれれば良いのに…なんれ詐欺メールに文句言ってても仕方ないので

いつものようにこのメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] 【重要なお知らせ】楽天クレジット力一ドに異常があるため、必ず更新してください。』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”Rакutеn” <Forest-wd6t-ooy@lee-barnard-canadianwings.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 貼り付けてみて初めて分かったのですが、『Rакutеn』ってどうして半角と全角が

混在しているのでしょうか?

何かのまじないかな?(;^_^A

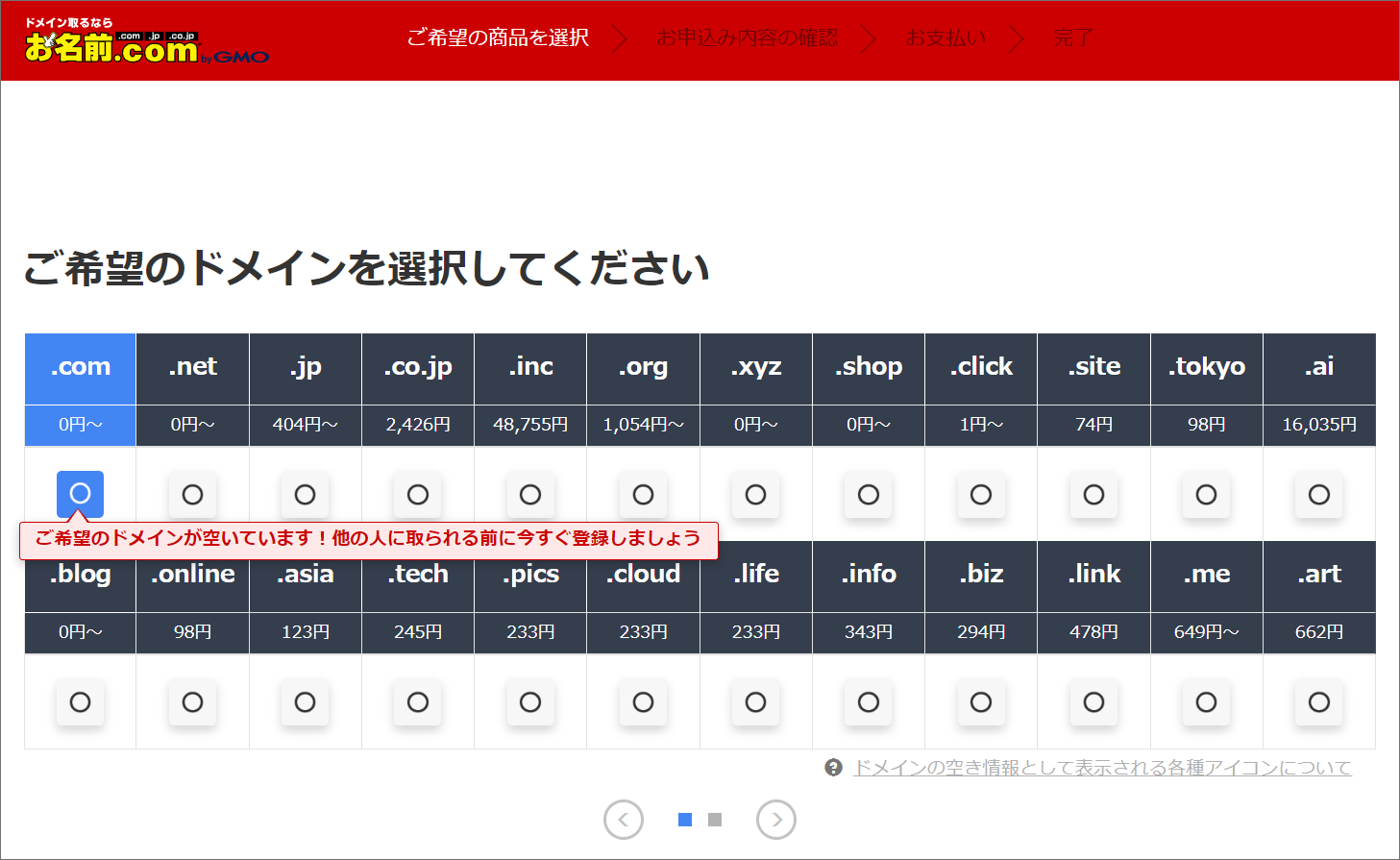

それより何ですかこの楽天とは全く関連性の無いクソ長い”lee-barnard-canadianwings.com”ドメイン…

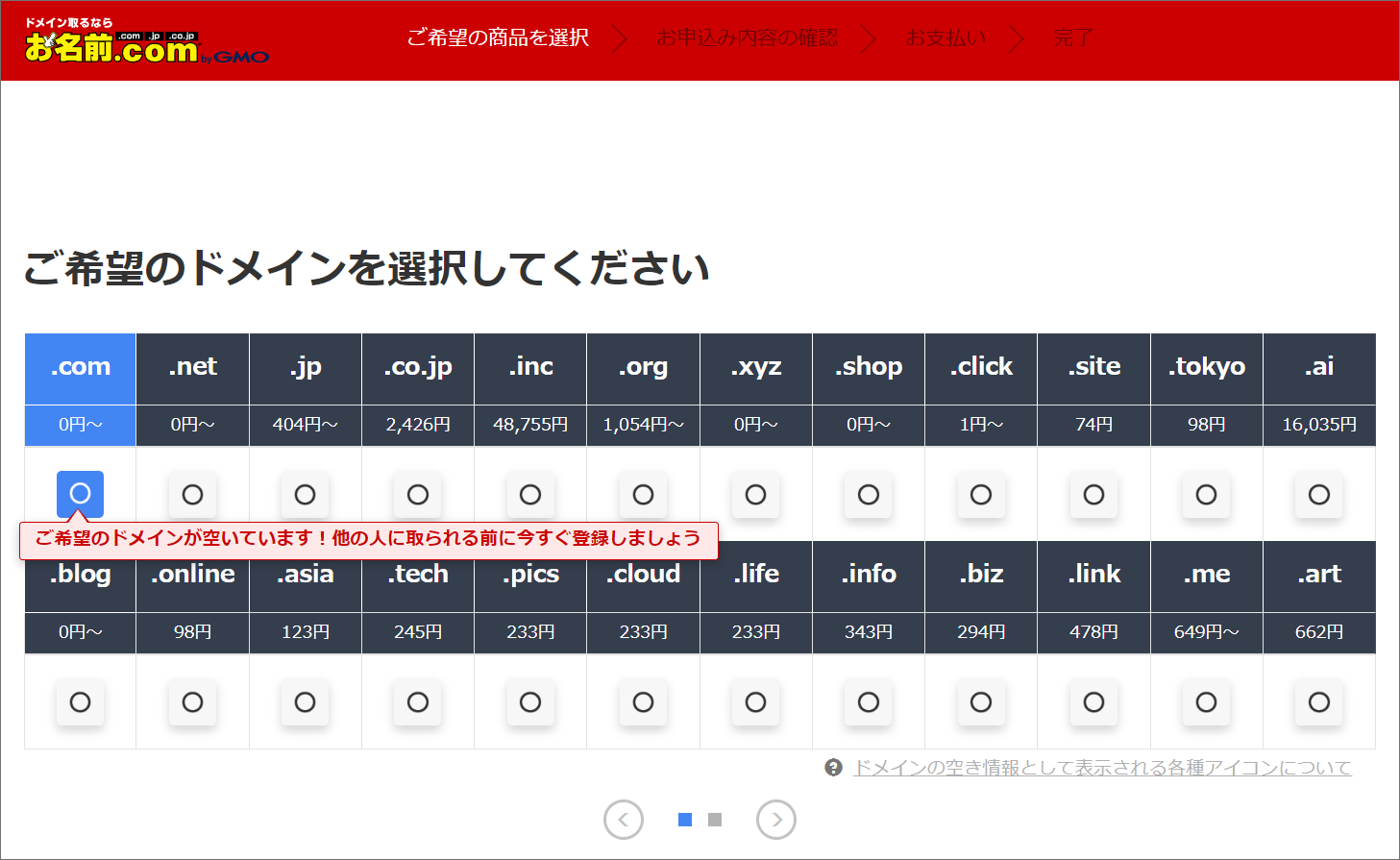

こんなドメインあり得ないだろうと思って『お名前.com』さんで調べると、何とこのドメイン空きドメイン。

空きドメインじゃメールなんて受送信できないので、このメールアドレスは偽装ですね。

ドイツからの発信 差出人のメールアドレスの偽装は確定したので、次はこのメールが悪意のあるメールであることを

立証していきましょうか!

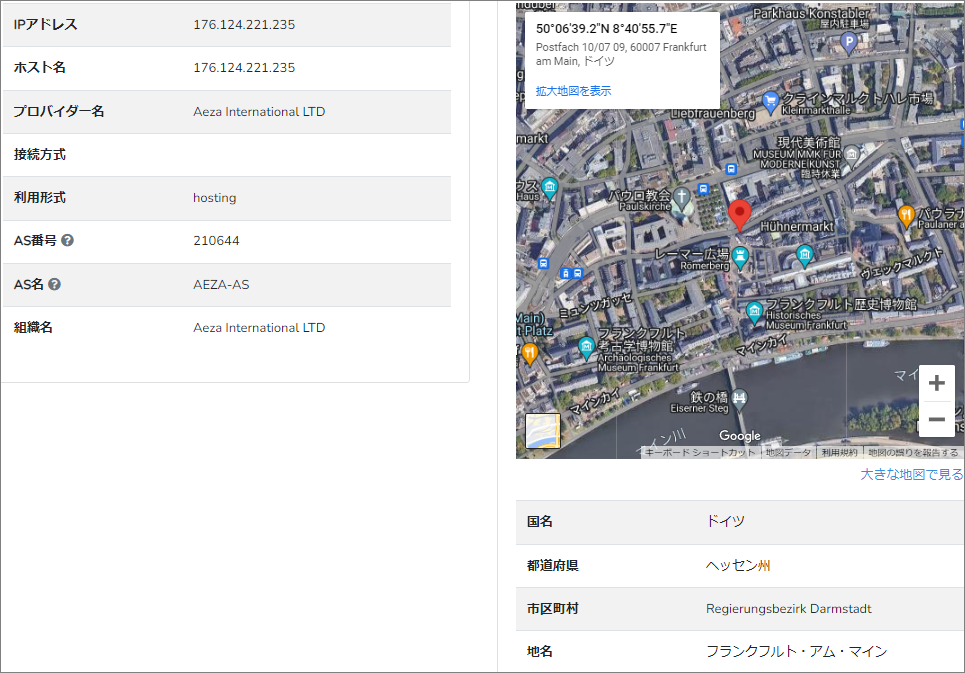

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『 from zurqh.cn (unknown [176.124.221.235])』 | ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。

このIPアドレスは、差出人が利用したデバイスやメールサーバーの情報で、これを紐解けば差出人の

素性が見えてきます。

これを元に送信に使われた回線情報とその割り当て地を確認してみます。

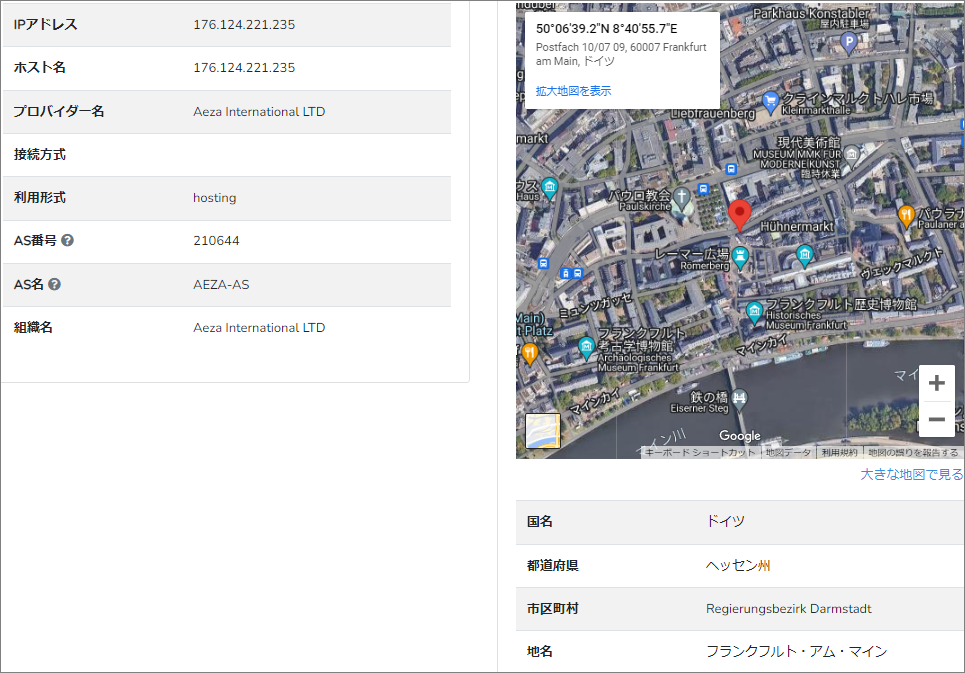

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、ドイツのフランクフルト・アム・マイン付近。

そして送信に利用されたプロバイダーは、イギリスに拠点を置く『Aeza International LTD』

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

リダイレクト(自動転送)されて”localhost”に接続された では引き続き本文。 【重要】楽天力一ドアカウント異常・情報更新のお願い

楽天力一ドサービスのご利用、誠にありがとうございます。セキュリティチェックの結果、お客様の楽天力一ドアカウントに異常な動きが確認されました。

お客様の安全と利便性を第一に考え、アカウント情報の更新をお願いしております。更新をお願いする理由は以下の通りです:

· アカウントセキュリティの強化 · 不正アクセスの防止 · サービスの最適化 下記のリンクからアカウント情報の更新をお願いいたします。 こちらをクリックして、情報更新ページへ 一定期間、情報の更新が行われない場合、アカウントの一部機能が制限される可能性がございます。お早めの対応をお願い申し上げます。

ご不明点やお問い合わせがございましたら、サポートセンターまでお気軽にご連絡ください。 | このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『こちらをクリックして、情報更新ページへ』って書かれたところに付けられていて、

そのリンク先は、コンピュータセキュリティブランドのトレンドマイクロの

『サイトセーフティーセンター』での危険度はこのように評価されていました。

『未評価』ですか…

まだ新しい詐欺サイトなのでしょうか?

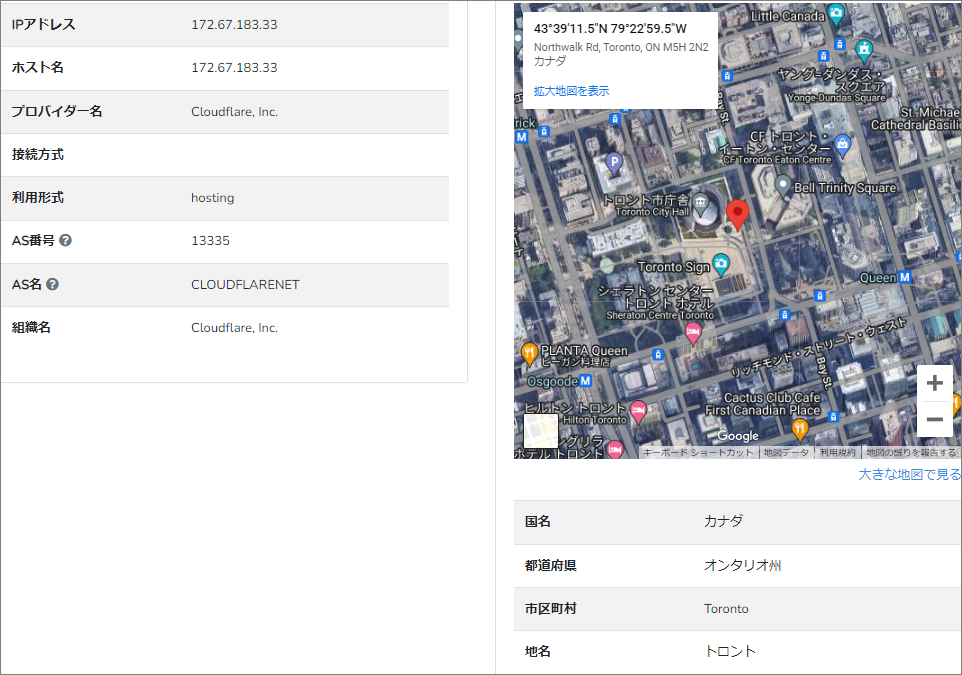

後ほど確認してみることにします。 このURLで使われているドメインは”1268.gxpinpinle.com”

このドメインにまつわる情報を取得してみます。

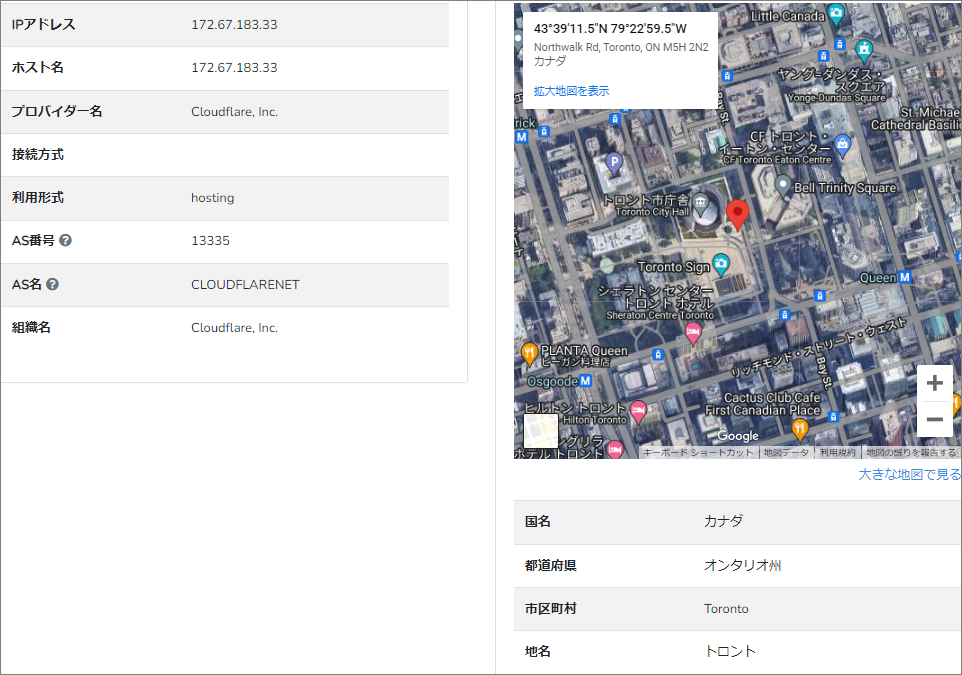

アメリカバーモンド州から申請されているこのドメインを割当てているIPアドレスは”172.67.183.33”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、カナダのトロント市庁舎付近。

利用されているホスティングサービスは『Cloudflare』

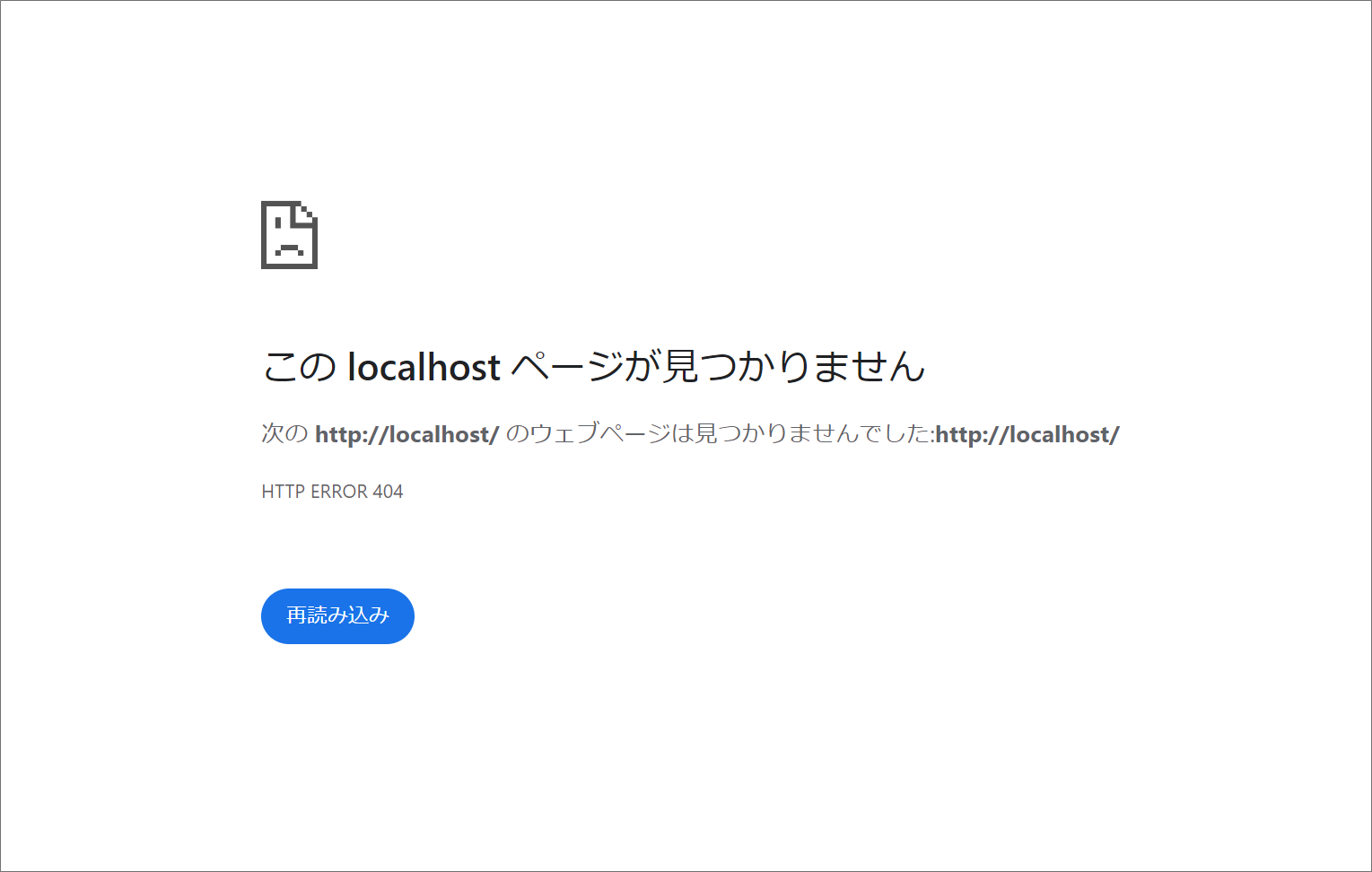

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先は、リダイレクト(自動転送)されて”localhost”に接続されたためこのようにエラーページでした。

”localhost”とはネットワークでは自分自身のことで簡単に言えば、このページを見ているデバイス。

そんなところにウェブページなんて存在しないので、当然エラーとなります。

おまけコーナー いつもこちらで紹介する怪しいメールは、表示状態を通常のHTMLからTEXT形式に切り替えて

確認するようにしています。

今回のこのメールもその等にTEXT表示に切り替えてみたら、末尾の方になんだか英文が出てきました。

こんな隠し文章あるなんて更に気持ち悪いですよね…(・_・;)

なんて書いてあるのでしょうか?

翻訳してみます。 | 原文 Do you know that an increasing number of celebrities strive to invest in e-Learning apps? Shaquille O’Neal, the NBA superstar has recently discussed his passion for investing in e-Learning and unlocking a brighter future for children. Why is it becoming such a trend? Let’s discuss it now.

Almost two years ago, discussions among software development specialists centered heavily on machine learning and the Internet of Things. Presently, we can observe a new wave of innovative trends in educational technology. These trends actively boost student-centered learning, connectivity, collaboration, and versatility. So, what exactly are these trends? Let’s unravel the mystery.

Educators have a love-hate relationship with trends. On the one hand, the promise of some education trends is to make teachers’ lives and jobs easier. Those are trends that excite teachers. On the other hand, many trends feel like top-down directives from individuals far removed from the frontline. | | 訳文 e ラーニング アプリへの投資に努める著名人が増えていることをご存知ですか? NBA のスーパースター、シャキール オニールは最近、e ラーニングへの投資と子供たちの明るい未来への情熱について語りました。なぜそのような傾向になっているのでしょうか?今すぐそれについて話し合いましょう。

ほぼ 2 年前、ソフトウェア開発専門家の間での議論は機械学習とモノのインターネットに重点が置かれていました。現在、教育テクノロジーにおける革新的なトレンドの新たな波が見られます。これらの傾向は、学生中心の学習、接続性、コラボレーション、多用途性を積極的に促進します。では、これらの傾向とは一体何なのでしょうか?謎を解き明かしましょう。

教育者はトレンドに対して愛憎の関係を持っています。一方で、一部の教育トレンドは、教師の生活と仕事を楽にすることを約束しています。これらは教師を興奮させるトレンドです。その一方で、多くのトレンドは、第一線から遠く離れた個人からのトップダウンの指示のように感じられます。 | 忘れていましたが、このメール『楽天カード』を騙ったものでしたよね?

いったい何がしたいのでしょうか?

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |