再び流行か? いつもご覧くださりありがとうございます。

近年、空きが短く冬が急にやってきて、一瞬寒気が下りた後暖かい日がずるずると続き

毎年のように『記録的暖冬』とメディアが騒ぎ、春先になると補完する様にまた寒気が優勢になった後

桜が咲き終わった後急に初夏なんてパターンが続いていますが、これも地球温暖化の影響なのでしょうか?

今日も3月中旬に差し掛かろうとしているのに真冬並みの寒さとなりそうだとか… まあそんなことはさておき、今回は先回に引き続き仮想通貨に絡む詐欺メールのご案内です。

今朝、メールボックスを覗くと『MyEtherWallet』と称すウォレットからこのようなメールが

届いていました。

この『MyEtherWallet』の詐欺メールといえば、3年ほど前に大流行したのが記憶に新しいところで

うちのサイトでも何度も取り上げたことがありましたね。

さて今回はどのような内容なのでしょうか?

本文を読んでみると、意味の分からない横文字や難しい言葉ばかりです。(^^;)

まあ件名の見出しに[spam]と書かれているので、悪意のあるメールであることはわかるものの

内容に関しては、私にはよくわかりません… では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきます。 件名は『[spam] 【重要なお知らせ】MyEtherWallet ご利用確認のお願い』

MyEtherWallet ご利用確認を促すメールのようですね。

仮想通貨とか全く疎いのですが、私、いつからユーザーになったのでしょうか? ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”MyEtherWallet” <Web@myetherwallet.com>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 『MyEtherWallet』のオフィシャルサイトへ行ってURLを確認してみると分かりますが

確かに”myetherwallet.com”が公式ドメインのようです。

でも、件名の見出し[spam]でわかる通りこのメールには悪意があるので偽装されていますね。

その辺り次項で詳しく調べてみます。

差出人の素性が?! では、このメールが悪意のあるメールであることを立証していきましょうか!

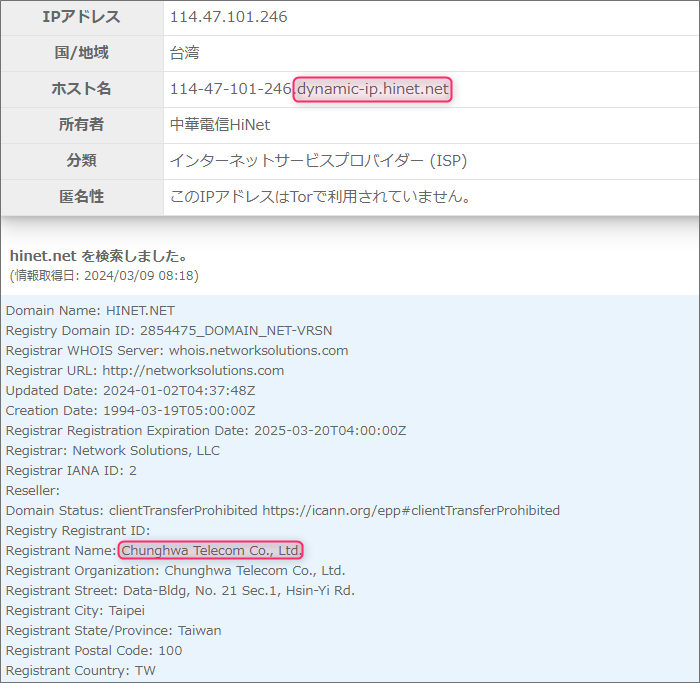

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from tbmvr.com (114-47-101-246.dynamic-ip.hinet.net [114.47.101.246])』 | あらら、『MyEtherWallet』のドメインとは全く異なる”dynamic-ip.hinet.net”なんてのが

記載されていますね。

ってことは、やはり… ここに掲げた”Received”は、ヘッダー内に複数ある”Received”の中で時系列が一番古いもので

このメールを差出したデバイスの情報と最初に通過したサーバーの情報が刻み込まれています。 末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

因みに、この数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 ”Received”の前半のドメイン部分は、往々にして偽装されていることが多いものですが、末尾のIPアドレスは

送信者のデバイスに割当てられたもので偽装することができません。 このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

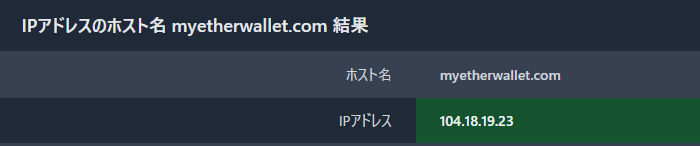

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”myetherwallet.com”が差出人本人のものなのかどうかを

調べてみます。

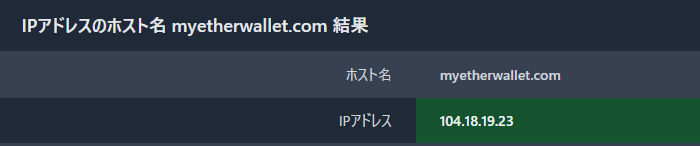

これがドメイン”myetherwallet.com”を割当てているIPアドレスの情報です。

これによると”104.18.19.23”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”114.47.101.246”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”myetherwallet.com”ではありません。

これでアドレスの偽装は確定です! ”Received”に記載されているIPアドレス”114.47.101.246”は、差出人が利用したメールサーバーの情報で

これを紐解けば差出人の素性が見えてきます。

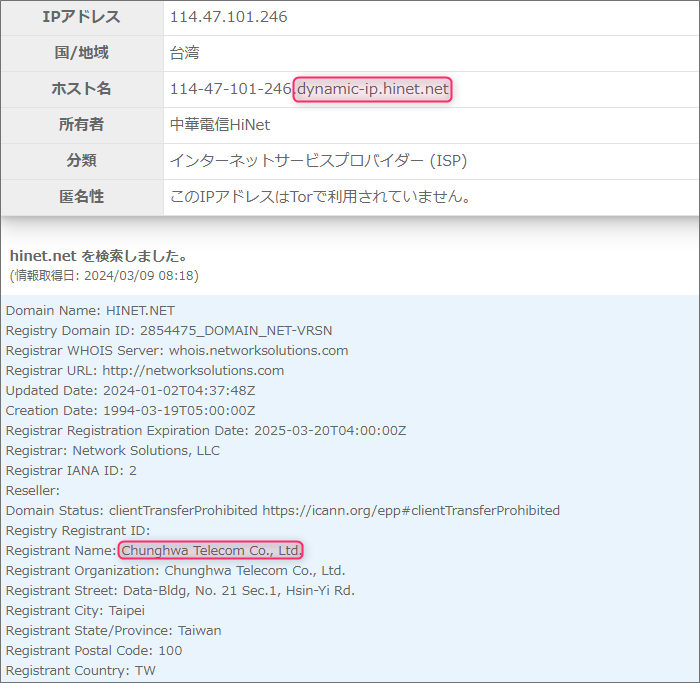

まずは、”Received”にあった”dynamic-ip.hinet.net”ってドメインとの関連性を確認します。

これによるとやはりこのIPアドレスは”dynamic-ip.hinet.net”というドメイン割り当てられているようです。

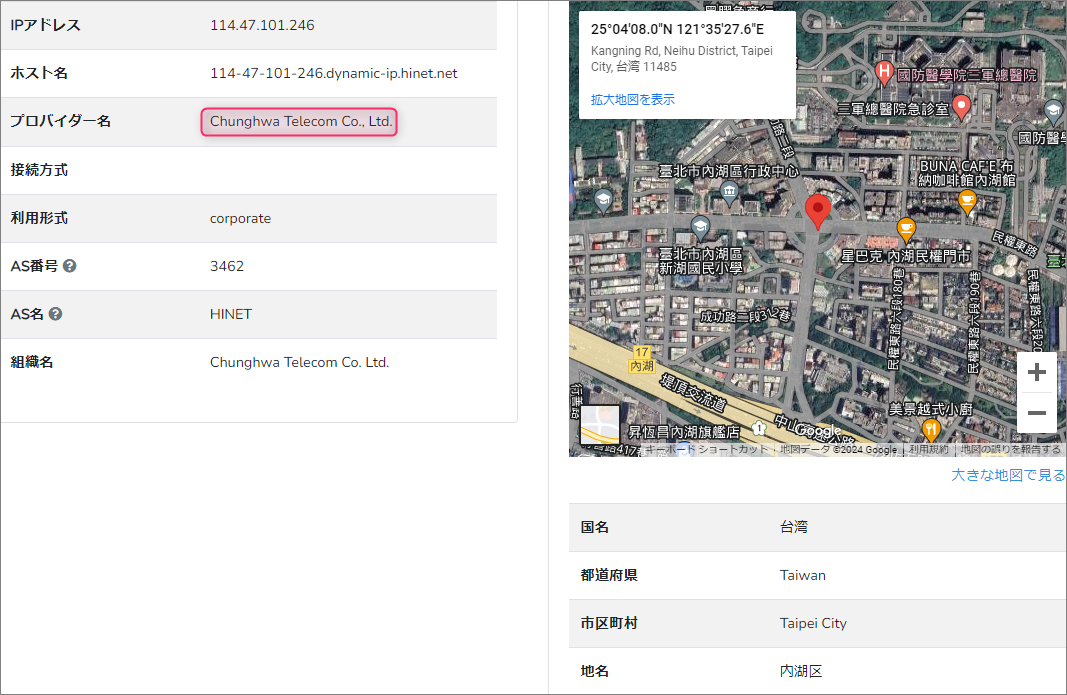

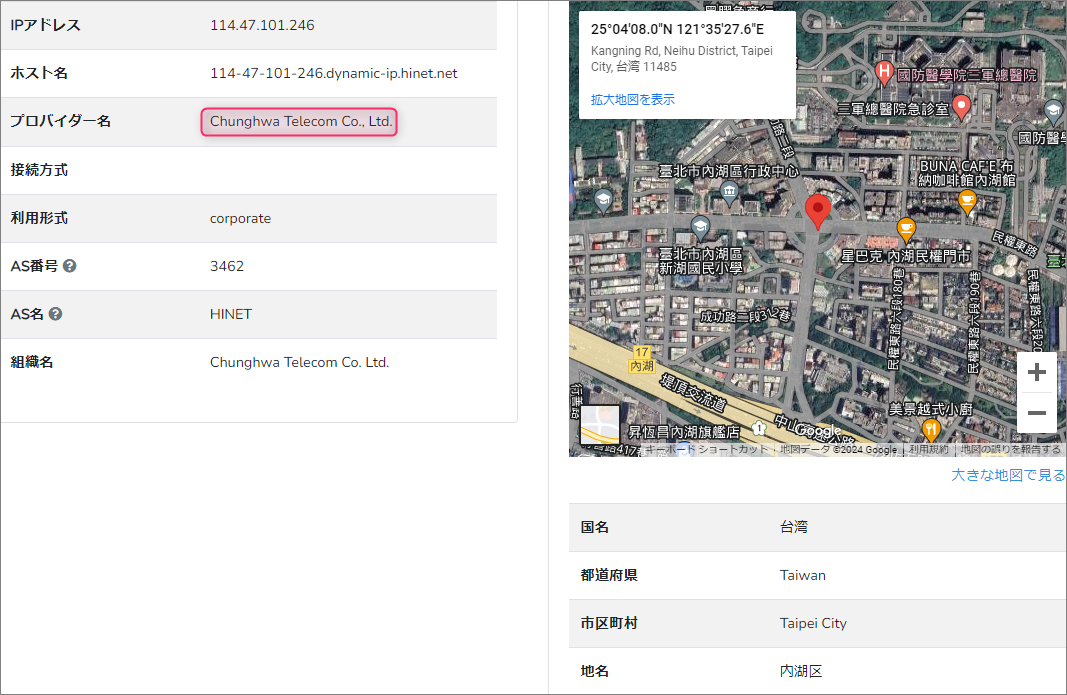

このドメインは、台湾最大の電気通信事業者『Chunghwa Telecom(中華電信)』が申請したとされています。 次に、このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、台湾の台北にある『内湖区』辺り。

そして送信に利用されたプロバイダーは、案の定『Chunghwa Telecom』でした。

このメールは、この付近に設置されたデバイスから発信され、このプロバイダーのメールサーバー

を介して私に届けられたようです。

恐らくは『Chunghwa Telecom』が運営するプロバイダーのユーザーがこのメールの

送り主なのでしょうね。

詐欺サイトは無防備に放置されたまま では引き続き本文。 資産を保護し、エクスペリエンスを向上させましょう!

私たちは、ポートフォリオを使用して資金を確認するという、資金を保護するための重要なステップを踏むことを思い出していただくために連絡しています。プロセス全体は非常に推奨されており、わずか数分で完了し、その効果は計り知れません。 ここで数分かけてこれらの手順を完了することを強くお勧めします。自分の資産が保護されているという安心感は、何にも代えがたいものです。 下に表示されているボタンを押して弊社のウェブサイトで簡単に認証を完了することができます。

h**ps://www.myetherwallet.com/acc/login

MyEtherWallet、暗号資産やブロックチェーンにより生まれる「新しい価値交換」、またその次に現れる新しいテクノロジーにより実現される変革を誰もが身近に感じられるように、より良いサービスを創出し続けます。 | ※直リンク防止のためURLの一部の文字を変更してあります。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

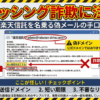

そのリンクのURLは、表面上”myetherwallet.com”とMyetherwalletの公式ドメインを

使っているように見えますが、実はこれも偽装。

実際のリンク先は、コンピュータセキュリティブランドの『Norton』の

『Nortonセーフウェブレポート』ではこのように判定されていました。

現在のカテゴリは『疑わしい』との評価です。

まだ出現して間がないのでしょうか?

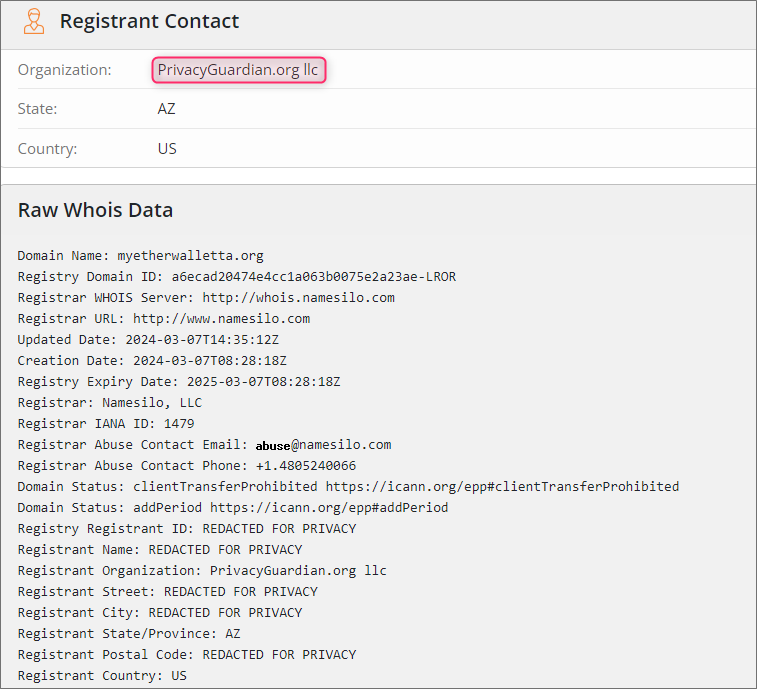

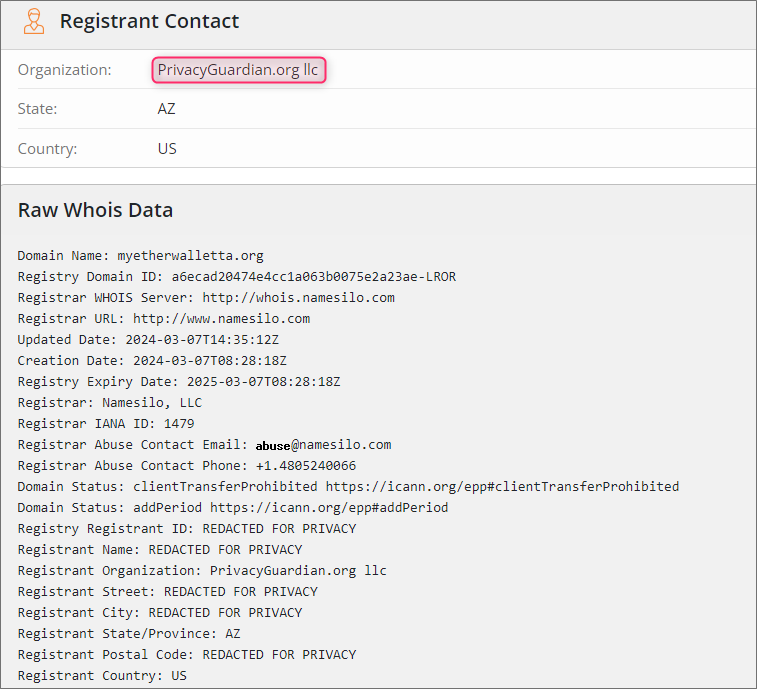

一応、私の方から評価を変更していただけるよう変更の申請を行っておきます。 このURLで使われているドメインは”myetherwalletta.org”と、本家とそっくり…(;’∀’)

このドメインにまつわる情報を取得してみます。

このドメインは、匿名でドメインを取得代行していてサイバー犯罪の温床となると問題視されいる

『PrivacyGuardian.org llc』に取得代行を依頼されています。

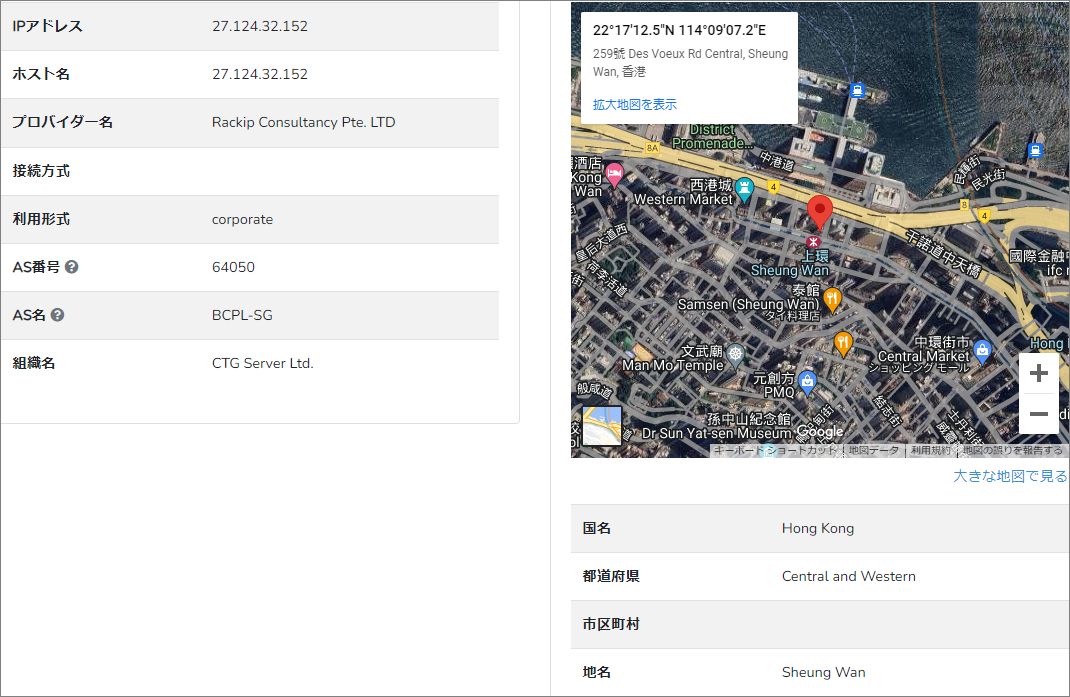

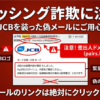

そして割当てているIPアドレスは”27.124.32.152”

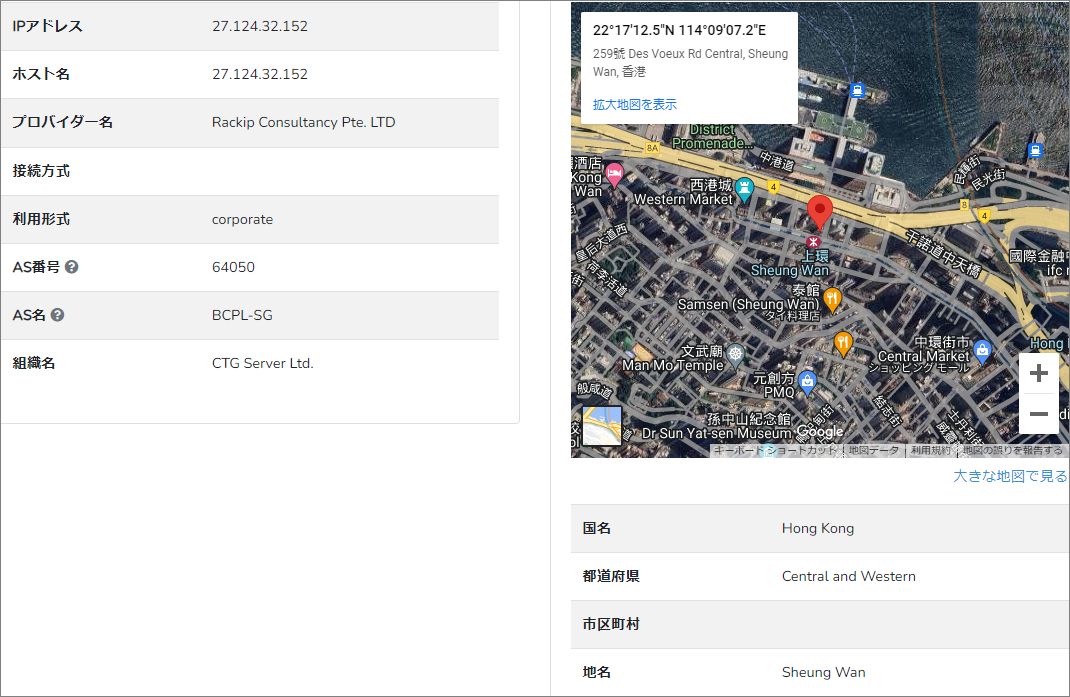

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

(※IPアドレスから導き出された位置情報は、必ずしもそれほど正確ではありません) 地図に立てられたピンの位置は、香港中西区に位置する上環(じょうかん)辺り。

そして利用されているホスティングサービスは『Rackip Consultancy Pte. LTD』

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 『Nortonセーフウェブレポート』での危険度評価からすると、リンク先の詐欺サイトは

どこからもブロックされることなく無防備な状態で放置されていると思われます。

そんなサイトに、調査を目的で安全な方法を利用して訪れてみることにします。 案の定、あっさりと開いてしまったのはこのような『Myetherwallet』のコピーサイト。

本物の『Myetherwallet』では、日本語サイトが用意されていますから、わざわざ英語の方へ

誰もログインしようなんて思いませんよね?

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |